Tcpdump — Análisis y Filtros de Captura (Resumen YAML)

Objetivo:

Practicar el análisis de tráfico de red, implementando filtros como host, port, protocol, y más, para examinar un archivo .pcap. Se busca determinar qué servidores responden a DNS y HTTP/S en la red local.

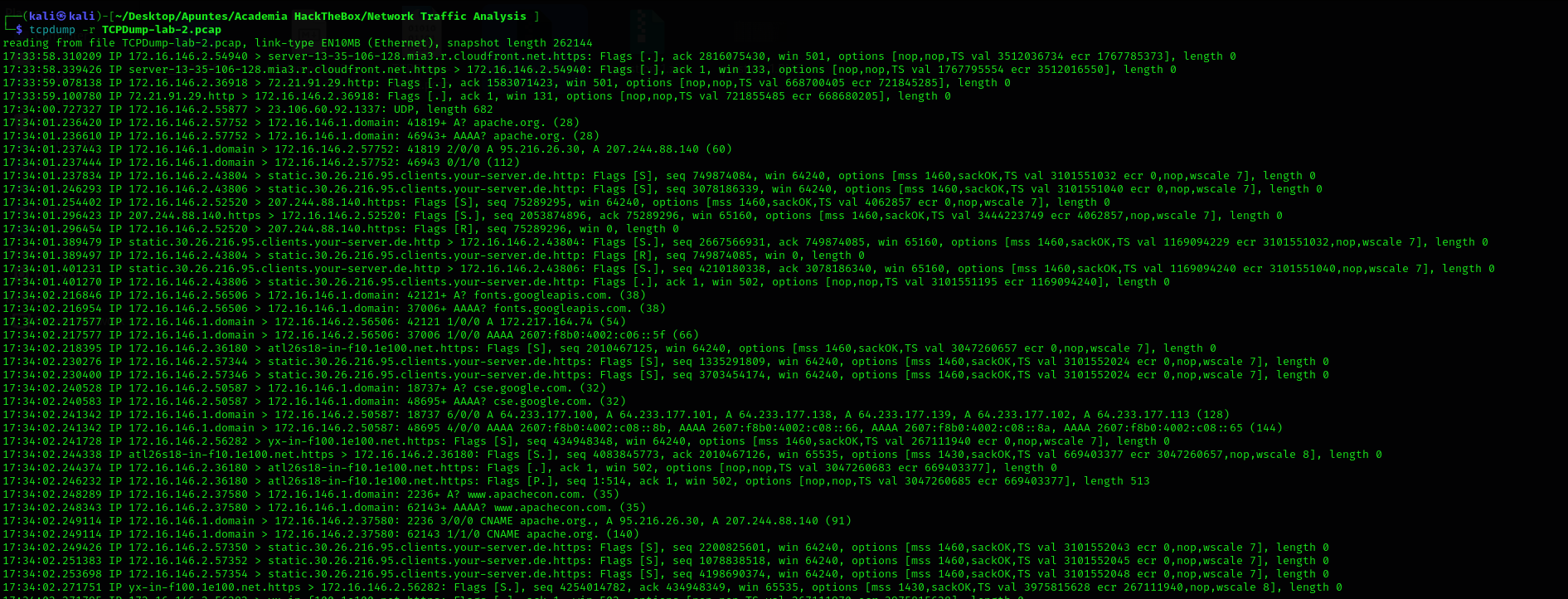

🔹 Tarea 1: Leer la captura sin filtros

Comando:

tcpdump -r archivo.pcap

➡️ Esto permite explorar todo el tráfico sin filtrar. Es un primer vistazo para ver qué hay en la captura.

🔹 Tarea 2: Identificar el tipo de tráfico

Qué observar:

-

Protocolos comunes: DNS, HTTP, HTTPS.

-

Puertos utilizados: 53 (DNS), 80 (HTTP), 443 (HTTPS).

Filtros útiles:

-

Servidor DNS:

172.16.146.1 -

Dominio apache.org: Consultado por

172.16.146.2 -

IPs de apache.org:

95.216.26.30y207.244.88.140 -

Registros vistos: A, AAAA, CNAME

-

tcpdump port 80→ tráfico HTTP -

tcpdump port 443→ tráfico HTTPS

🔹 Tarea 3: Identificar conversaciones

-

Observar patrones: conexiones entre host y servidor.

-

Puerto servidor: usualmente puerto conocido (53, 80, 443)

-

Puerto cliente: número aleatorio alto

Comando útil para ver secuencia TCP completa:

tcpdump -r archivo.pcap -S

-Smuestra números de secuencia absolutos, útil para seguir conversaciones TCP.

🔹 Tarea 4: Interpretar la captura en profundidad

Preguntas clave:

-

Timestamp de la primera conversación establecida (full TCP handshake).

-

Dirección IP de apache.org a partir de respuestas DNS.

-

Protocolo de la primera conversación.

Comando de ayuda:

tcpdump -r archivo.pcap -nn

-nndesactiva la resolución de nombres y puertos para ver números de IP y puerto reales.

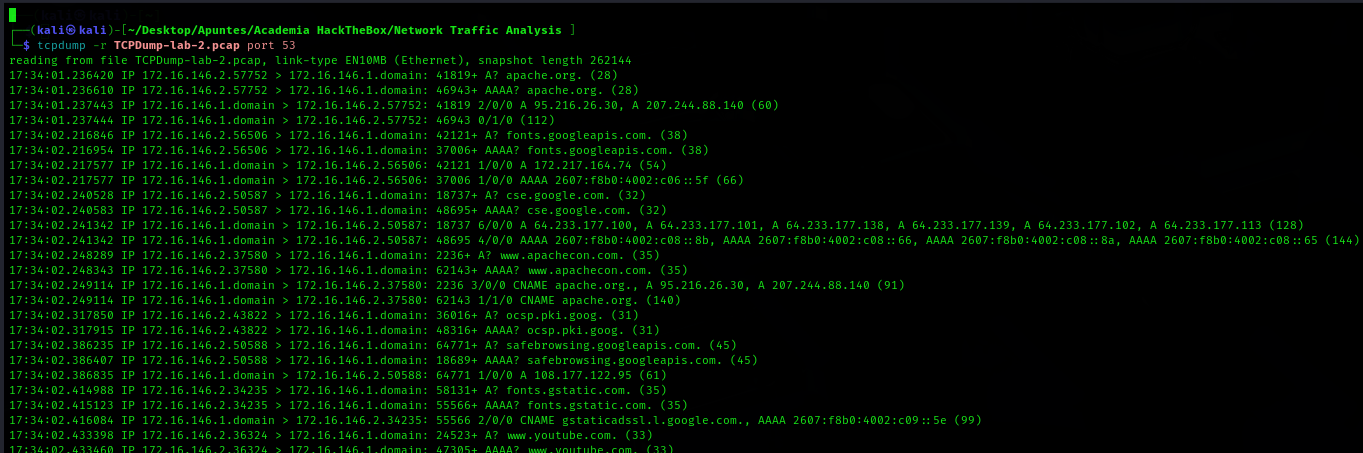

🔹 Tarea 5: Filtrar tráfico DNS

Comando:

tcpdump -r TCPDump-lab-2.pcap port 53

Ejemplo

El host 172.16.146.2 está consultando múltiples dominios a través del servidor DNS `172.16.146.1

-

Recuerda que DNS puede usar UDP y TCP, así que tal vez necesites ambos filtros.

-

Con

-Xpuedes ver Hex + ASCII, útil para inspeccionar nombres de dominio en texto plano.

Preguntas a responder:

-

¿Quién solicita el registro A para apache.org? (host o IP)

-

¿Qué información proporciona un registro A?

-

¿Quién responde como servidor DNS?

🔹 Tarea 6: Filtrar tráfico TCP (HTTP/HTTPS)

Comando ejemplo:

tcpdump -r archivo.pcap tcp port 80 or tcp port 443

Preguntas a responder:

-

¿Qué páginas web se solicitaron?

-

Métodos HTTP más comunes (GET, POST, etc.).

-

Respuestas HTTP más frecuentes (200 OK, 404, etc.).

🔹 Tarea 7: Analizar servidor en la primera conversación

-

Observar Hex + ASCII de las respuestas HTTP.

-

Determinar si es posible identificar la aplicación o servidor web (Apache, Nginx, etc.).

Tip: El servidor a veces revela información sobre OS o software en las cabeceras HTTP (Server: Apache/2.4.41).

🔹 Resumen del laboratorio

-

Capturamos y analizamos tráfico de red usando

tcpdump. -

Aplicamos filtros de captura y visualización para DNS y HTTP/S.

-

Identificamos servidores, hosts y registros solicitados.

-

Practicamos lectura de paquetes TCP y DNS a nivel profundo.

🔹 Preguntas guía para análisis

-

¿Qué tipo de tráfico se ve? (protocolos, puertos)

-

¿Cuántas conversaciones existen?

-

¿Cuántos hosts únicos hay?

-

Timestamp de la primera conversación TCP

-

¿Qué tráfico se puede filtrar para limpiar la vista?

-

¿Quiénes son los servidores en la captura? (puertos conocidos: 53, 80, 443)

-

¿Qué registros o métodos se usaron? (GET, POST, DNS A records)