Wireshark — Uso Avanzado y Análisis Profundo

Wireshark no es solo un capturador de tráfico: también incluye potentes herramientas de análisis, extracción de datos y plugins que permiten hacer ingeniería inversa de flujos de red.

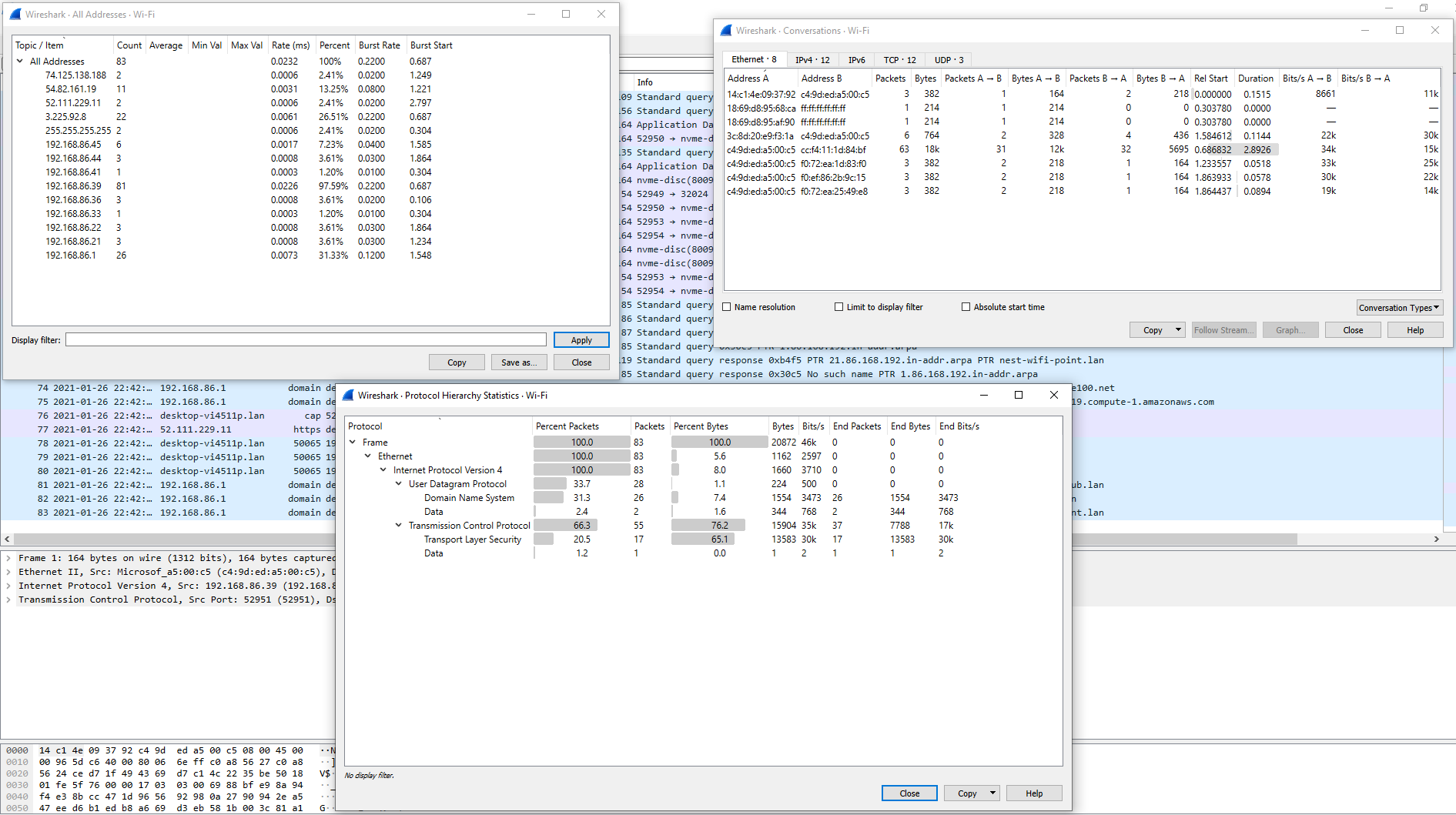

🧩 1. Plugins y Estadísticas

La interfaz gráfica de Wireshark ofrece menús que extienden sus capacidades:

-

Analyze (Analizar) 🧠

-

Statistics (Estadísticas) 📊

Desde estos menús puedes:

-

Identificar “top talkers” (hosts que más hablan)

-

Examinar conversaciones TCP, UDP, HTTP, FTP, etc.

-

Ver desglose por protocolo

-

Aplicar filtros inteligentes

-

Usar Expert Info para encontrar anomalías (errores, retransmisiones, etc.)

📍 Menú:

Analyze → Follow TCP Stream Statistics → Conversations / Endpoints / Protocol Hierarchy

🧭 2. Seguir Conversaciones TCP (Follow TCP Stream)

Wireshark puede reconstruir flujos TCP completos en texto legible.

Esto permite ver chats, comandos, HTTP, FTP, Telnet, etc.

🪜 Pasos:

-

Clic derecho sobre un paquete de la conversación.

-

Selecciona:

Follow → TCP Stream. -

Se abre una ventana con toda la sesión reconstruida.

💡 También puedes usar un filtro:

tcp.stream eq <número>

📌 Ejemplo: si el paquete pertenece al stream 2:

tcp.stream eq 2

Esto limita la vista a esa conversación únicamente — útil para análisis detallado o extracción de credenciales.

🧰 3. Extracción de Archivos desde un PCAP

Wireshark puede extraer archivos transmitidos si se capturó toda la sesión.

🪜 Pasos:

-

Detén la captura.

-

Ve a:

File → Export Objects → [Protocolo](HTTP, SMB, DICOM, etc.) -

Selecciona y guarda el archivo extraído.

📍 Alternativa manual:

-

Seguir el

TCP Stream. -

Cambiar

Show and save data as→Raw. -

Guardar con la extensión original.

📌 Esto funciona muy bien con:

-

HTTP (descarga de imágenes, HTML, ZIP, etc.)

-

FTP (archivos de texto, binarios, imágenes…)

-

SMB (Windows shares)

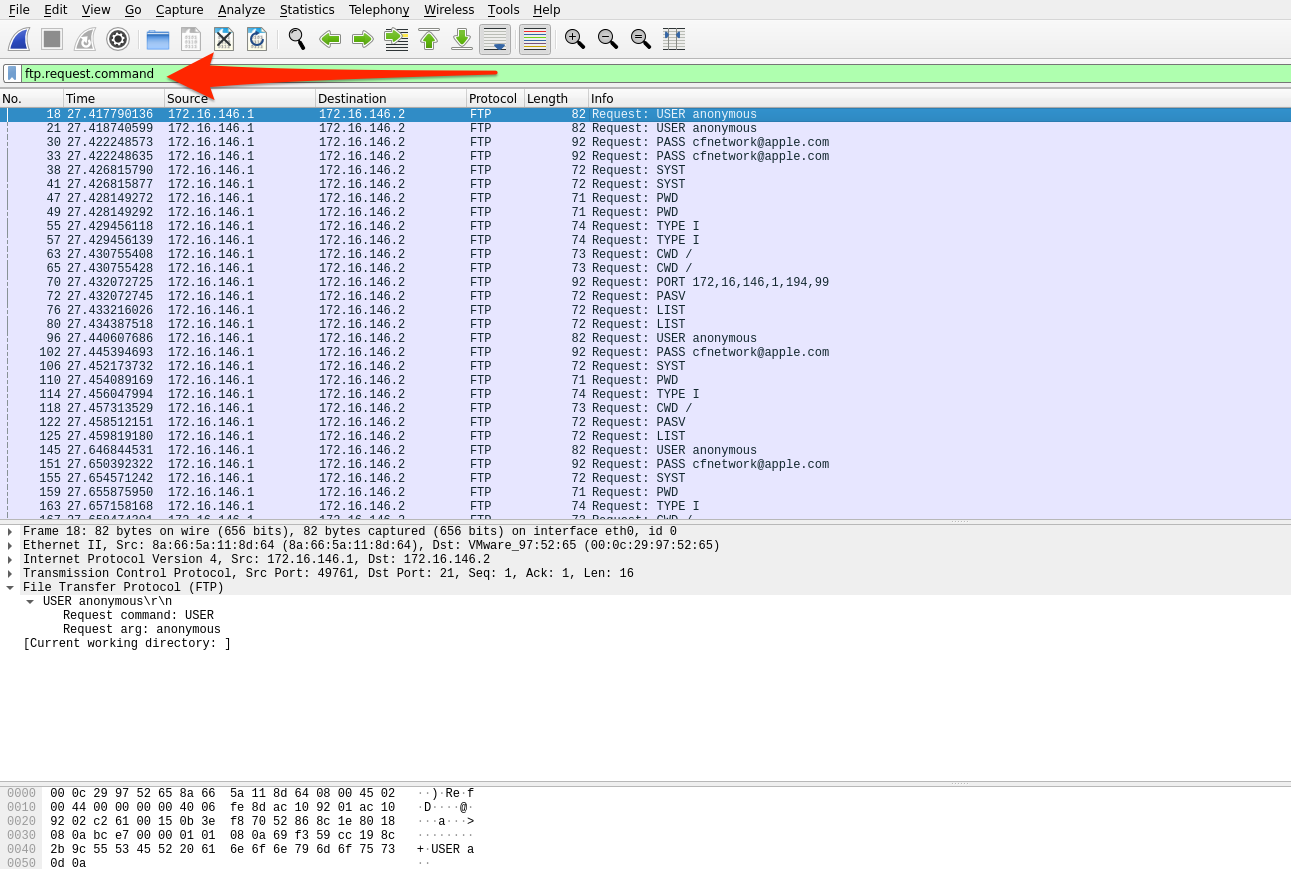

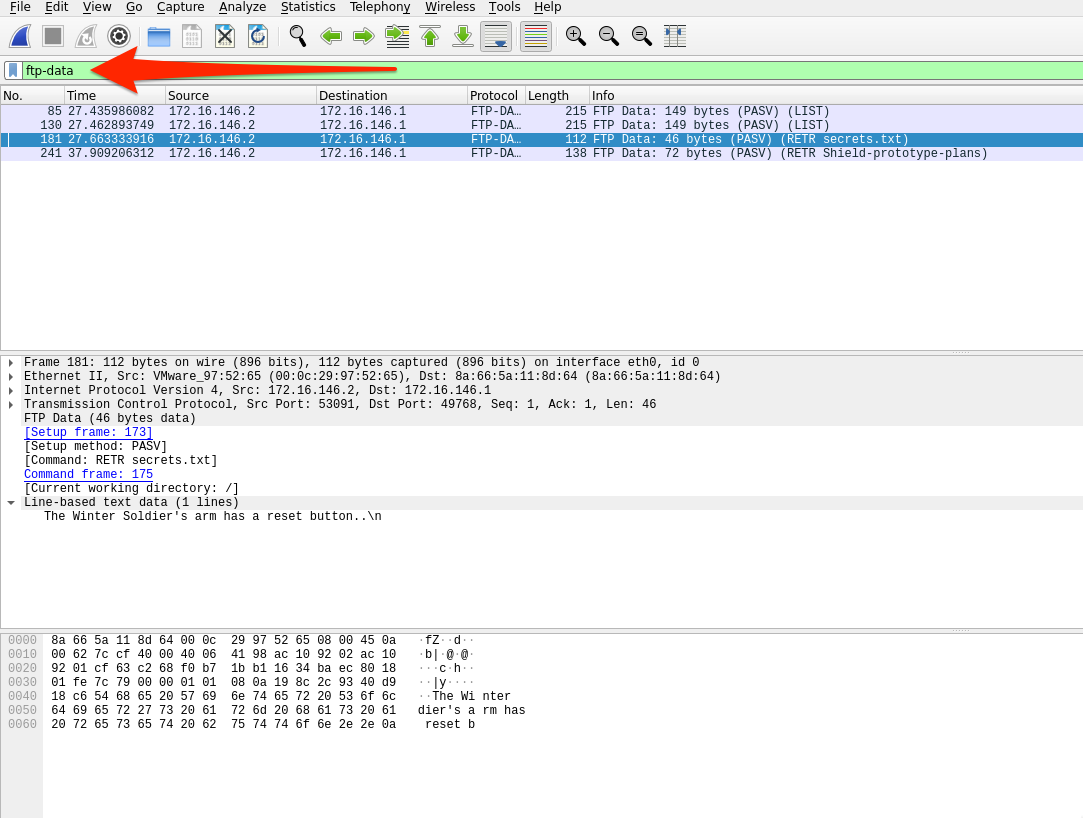

📡 4. Análisis de Tráfico FTP

FTP es un protocolo sencillo que transmite credenciales y archivos en texto claro 😬

Puertos por defecto:

-

21→ Control (comandos) -

20→ Data (transferencia de archivos)

🕵️♂️ Filtros útiles para FTP:

| Filtro Wireshark | Descripción |

|---|---|

ftp |

Muestra todo el tráfico FTP |

ftp.request.command |

Muestra comandos de control (login, list, get, etc.) |

ftp-data |

Muestra transferencias de archivos |

🪜 Flujo típico:

-

Filtra

ftppara identificar sesiones activas. -

Usa

ftp.request.commandpara:-

Ver usuarios y contraseñas

-

Saber qué archivos se pidieron.

-

-

Filtra

ftp-datapara capturar la transferencia real. -

Sigue el TCP Stream y guarda como Raw.

-

Cambia el nombre con la extensión correcta y verifica con

fileo abriéndolo.

📌 Ejemplo práctico:

ftp.request.command

ftp-data

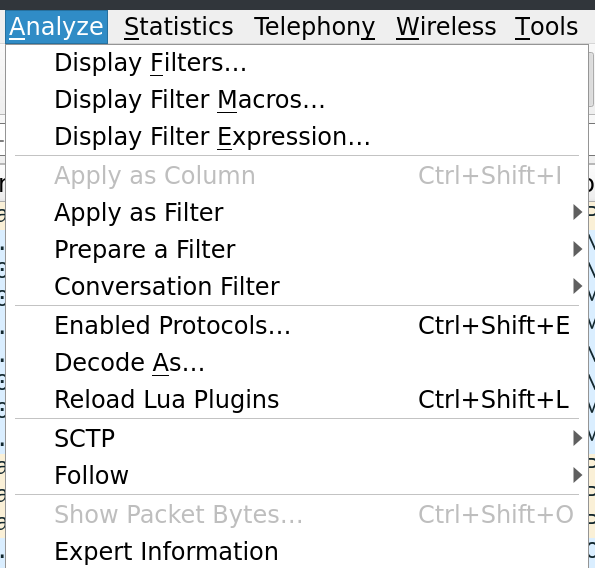

🧠 5. Uso de Expert Info

La pestaña:

Analyze → Expert Information

permite:

-

Ver retransmisiones TCP

-

Identificar errores de protocolo

-

Detectar paquetes fuera de secuencia

-

Advertencias de rendimiento

Muy útil en pentesting para:

-

Detectar problemas en sesiones que podrían indicar explotación.

-

Identificar credenciales expuestas o comportamientos anómalos.

📊 6. Estadísticas Avanzadas

Desde:

Statistics → Protocol Hierarchy Statistics → Conversations Statistics → Endpoints

Puedes ver:

| Opción | Qué muestra |

|---|---|

| Protocol Hierarchy | Porcentaje de protocolos detectados |

| Conversations | Detalle de sesiones TCP/UDP activas |

| Endpoints | IPs y MACs involucradas en la captura |

📌 Esto sirve para identificar:

-

Qué protocolos dominan en la red

-

Qué hosts se comunican más

-

Posibles C2, exfiltración de datos o túneles.

🧪 7. Filtros Combinados Avanzados

Puedes combinar múltiples condiciones para aislar eventos específicos:

(ip.addr == 192.168.1.5 && tcp.port == 80) || ftp

➡️ Muestra tráfico web de una IP y todo lo relacionado con FTP.

http.request.method == "POST" && ip.dst == 10.0.0.1

➡️ POSTs hacia un servidor específico.

tcp.analysis.flags && !tcp.analysis.window_full

➡️ Anomalías TCP sin problemas de ventana llena.

🛡️ 8. Tips de Pentesting con Wireshark

✔ Detectar credenciales en texto claro (FTP, Telnet, HTTP básico)

✔ Identificar sesiones hijackeables

✔ Analizar tráfico malicioso encapsulado en protocolos comunes

✔ Ver handshake de protocolos cifrados (TLS)

✔ Extraer payloads para análisis forense o de malware

🧾 Resumen Rápido

| Función | Acción |

|---|---|

| Seguir TCP | Follow → TCP Stream |

| Extraer archivo | File → Export Objects → HTTP/FTP/SMB |

| Expert Info | Analyze → Expert Information |

| Filtros FTP | ftp, ftp.request.command, ftp-data |

| Filtros combinados | `(ip.addr == x.x.x.x && tcp.port == 80) |

| Estadísticas | Statistics → Conversations |