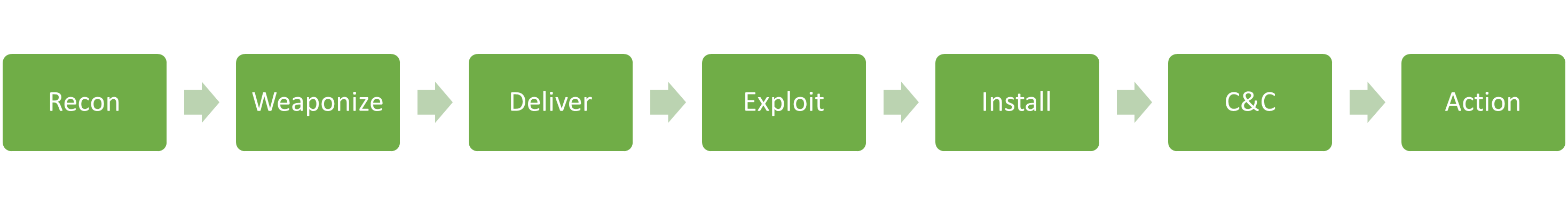

2.0 ♻️ El Ciclo de Vida de un Ataque Cibernético

La Cyber Kill Chain describe las etapas que atraviesa un atacante al intentar comprometer un sistema. Entender estas fases nos ayuda a identificar hasta qué punto un atacante ha llegado y qué puede estar haciendo en cada fase del ataque.

1. Reconocimiento (Reconnaissance) 🕵️♂️

- Objetivo: El atacante elige su blanco y comienza a recopilar información sobre la víctima.

- Técnicas: Recolecta datos de redes sociales, sitios web o realiza escaneos activos de la organización.

2. Armar el Ataque (Weaponization) 💣

- El atacante crea un payload o malware que sea liviano y no detectado por antivirus, diseñado para obtener acceso remoto y persistente en el sistema.

3. Entrega (Delivery) 📧

- El payload es enviado a la víctima mediante phishing, enlaces maliciosos o incluso interacción física (USB infectado).

- Técnicas: Correos electrónicos, páginas web falsas o engaños telefónicos.

4. Explotación (Exploitation) 💥

- El atacante ejecuta el código malicioso para obtener acceso o control del sistema objetivo.

5. Instalación (Installation) 💻

- El malware se instala en la máquina comprometida. Esto incluye herramientas como:

- Droppers: Pequeños códigos que instalan malware.

- Backdoors: Acceso continuo para futuras intrusiones.

- Rootkits: Malware diseñado para ocultarse y evadir la detección.

6. Control y Comando (Command & Control) 🎮

- El atacante establece un acceso remoto al sistema comprometido y puede usar herramientas adicionales para mantener el control de la máquina comprometida.

7. Acción u Objetivo (Action/Objective) 🎯

- El objetivo final varía: exfiltración de datos, destrucción de información o incluso el despliegue de ransomware 💸.

🚨 Importante: La Repetición del Ciclo

Los atacantes no siguen esta cadena de manera lineal. Por ejemplo, después de una instalación exitosa, el atacante puede volver a hacer reconocimiento para explotar más vulnerabilidades y avanzar más en la red.

🛑 Objetivo:

Detener al atacante lo antes posible, idealmente en las primeras etapas, para evitar daños mayores.