Event Tracing for Windows (ETW) - Telemetría Avanzada y Detección de Amenazas

⚙️ Event Tracing for Windows (ETW) es una poderosa infraestructura de rastreo integrada en el sistema operativo Windows.

Permite capturar, registrar y analizar eventos en tiempo real provenientes de aplicaciones (modo usuario) y del kernel (modo núcleo).

🕵️♂️ Es una herramienta clave para detección de amenazas, respuesta a incidentes y análisis forense digital, ya que ofrece una visibilidad mucho más detallada que los registros tradicionales.

📚 ¿Qué es ETW?

“Event Tracing for Windows (ETW) es una infraestructura de rastreo de propósito general y alta velocidad, implementada en el kernel de Windows, que permite registrar eventos generados tanto por aplicaciones en modo usuario como por controladores en modo kernel.”

🔍 En palabras simples:

ETW es como un sistema de cámaras invisibles dentro de Windows que graban cada cosa que pasa:

📁 archivos, 🧩 procesos, 🌐 red, 🧱 registro, y mucho más.

🔧 Componentes principales de ETW

Imagina que ETW es un sistema de vigilancia:

- 🎥 Proveedores = cámaras

- 🎬 Controladores = quienes deciden qué cámaras se encienden

- 📀 Consumidores = los analistas que revisan las grabaciones

1. 🎥 Proveedores (Providers)

Son las fuentes que emiten la información sobre lo que ocurre en el sistema.

Cada proveedor puede registrar distintos tipos de eventos.

🧩 Tipos de proveedores:

- ⚙️ MOF Providers: Basados en Managed Object Format.

- 🧠 WPP Providers: Usan macros especiales para rastreo a bajo nivel.

- 🪶 Manifest-based Providers: Usan archivos XML con estructuras definidas.

- 💡 TraceLogging Providers: Más modernos y ligeros, con API simplificada.

💼 Ejemplos de proveedores útiles:

| 🧩 Proveedor | 🕵️ Detección |

|---|---|

| Microsoft-Windows-Kernel-Process | 👾 Inyección o hollowing de procesos |

| Microsoft-Windows-Kernel-File | 💣 Acceso o modificación sospechosa de archivos |

| Microsoft-Windows-Kernel-Network | 🌐 Conexiones o exfiltración de datos |

| Microsoft-Windows-PowerShell | 🧮 Uso sospechoso de PowerShell |

| Microsoft-Windows-DNS-Client | 🧬 Detección de túneles o C2 vía DNS |

| Microsoft-Windows-Threat-Intelligence | 🚨 Telemetría avanzada de amenazas (restringido) |

2. 🎬 Controladores (Controllers)

Los controladores gestionan las sesiones de rastreo: deciden qué proveedores están activos, cuándo se inicia o detiene la grabación y dónde se guardan los datos.

🧰 Herramienta clave:

logman.exe → Permite crear, consultar y detener sesiones ETW desde la línea de comandos.

📜 Ejemplo de uso:

logman query -ets

🧾 Muestra las sesiones de rastreo activas en el sistema.

3. 📀 Consumidores (Consumers)

Son las aplicaciones o herramientas que leen y procesan los registros generados por ETW.

🔍 Ejemplos:

-

🪟 Event Viewer (Visor de eventos)

-

⚡ PowerShell (

Get-WinEvent) -

📊 Microsoft Message Analyzer

-

🧰 ETW Explorer

-

🔬 Herramientas de DFIR personalizadas

💾 Los eventos se guardan en archivos .etl (Event Trace Logs), que pueden analizarse después o en tiempo real.

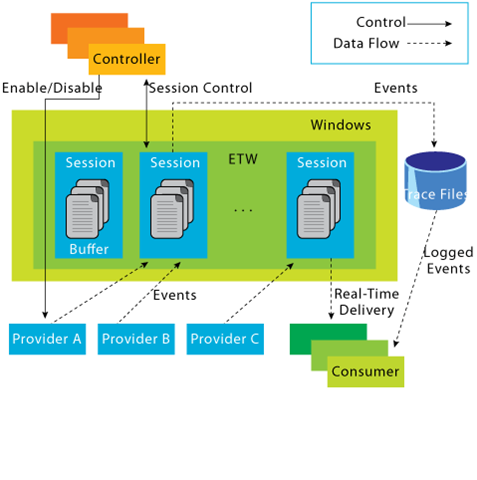

🧩 Arquitectura y flujo

ETW sigue un modelo publish-subscribe:

-

Los Proveedores generan eventos.

-

Los Controladores administran sesiones y activan proveedores.

-

Los Consumidores reciben y analizan los eventos.

🧱 Canales y archivos:

-

📡 Channels: Agrupan y filtran eventos por tipo o importancia.

-

💾 ETL Files: Almacenan los eventos de forma persistente.

-

⚖️ Sesiones: Permiten capturar datos de múltiples proveedores simultáneamente.

⚙️ Interacción con ETW

🧰 Comandos clave:

| 🧱 Comando | 💬 Descripción |

|---|---|

logman query -ets |

Ver sesiones ETW activas |

logman query "EventLog-System" -ets |

Ver detalles de una sesión específica |

logman query providers |

Listar todos los proveedores disponibles |

| `logman query providers | findstr "Winlogon"` |

logman query providers Microsoft-Windows-Winlogon

🔍 Muestra GUID, niveles y palabras clave disponibles para ese proveedor.

🔒 Proveedores restringidos

Algunos proveedores contienen información sensible y solo pueden ser accedidos por procesos privilegiados.

🧩 Ejemplo:

Microsoft-Windows-Threat-Intelligence → usado por soluciones de antivirus o EDR, requiere permisos de Protected Process Light (PPL).

🔐 Solo ciertos procesos aprobados por Microsoft (como ELAM drivers) pueden usarlo.

💡 Herramientas gráficas

-

🧭 Performance Monitor: Visualiza sesiones ETW activas y permite crear nuevas.

-

🧰 EtwExplorer: Examina metadatos de proveedores ETW.

-

🪟 Windows Event Viewer: Analiza eventos comunes y logs ETL importados.

🚀 Beneficios para ciberseguridad

-

🔎 Telemetría profunda y detallada

-

💨 Bajo impacto en el rendimiento

-

⚙️ Configurable y extensible

-

🕵️ Ideal para detección de anomalías y análisis forense

🧠 En resumen:

ETW es un motor de telemetría de alto nivel que brinda visibilidad total del sistema, útil para detectar comportamientos maliciosos que pasarían desapercibidos en registros tradicionales como Sysmon o el Visor de eventos.