Dashboard SIEM - Intentos Fallidos de Inicio de Sesión en Windows

Los Dashboards en un SIEM (como Elastic) son paneles visuales que agrupan múltiples visualizaciones para mostrar información relevante y permitir al SOC analizar eventos en tiempo real.

En este ejercicio crearemos un Dashboard desde cero para visualizar los intentos fallidos de inicio de sesión en sistemas Windows.

🧱 Paso 1 – Crear el Panel de Control (Dashboard)

-

Accedemos a

👉http://[Target IP]:5601 -

En el menú lateral, hacemos clic en “Dashboard”.

-

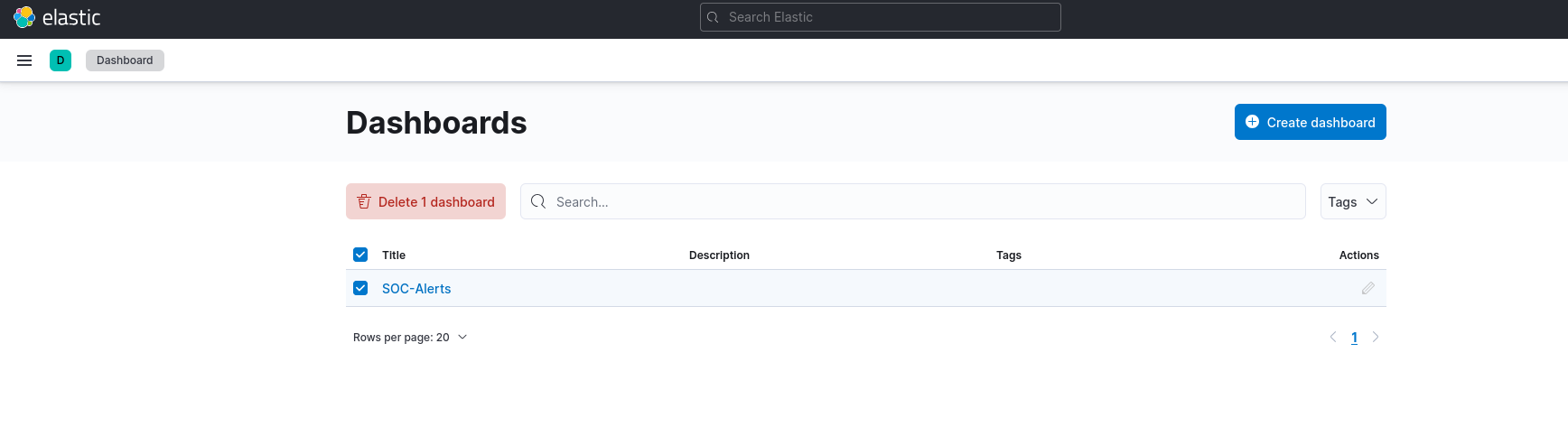

Eliminamos el dashboard existente “SOC-Alerts”.

-

Volvemos a la página principal de Dashboards y veremos el mensaje:

“No dashboards found”

→ Hacemos clic en “Create new dashboard” 🆕

-

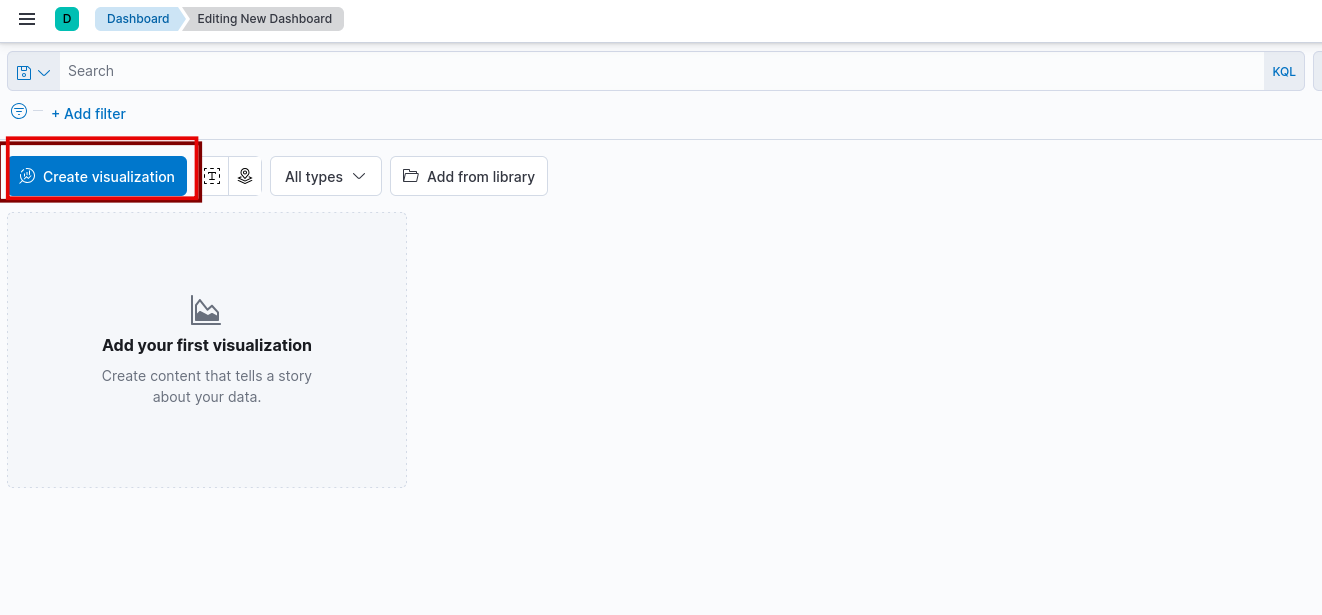

A continuación, seleccionamos “Create visualization”.

📸 (Aparece la interfaz para crear una nueva visualización con el selector de índice, filtros y tipos de gráficos.)

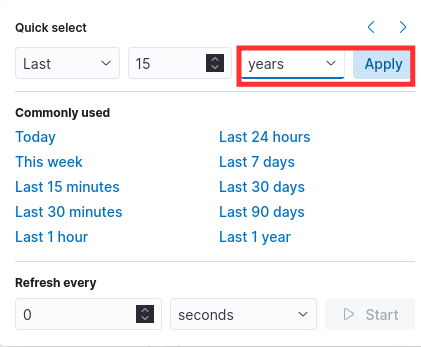

⏳ Paso 2 – Configurar el Rango de Tiempo

-

Hacemos clic en el icono de calendario 📅.

-

Seleccionamos el rango “last 15 years”.

-

Pulsamos “Apply”.

Esto asegura que la consulta abarque todos los eventos del conjunto de datos, sin importar su antigüedad.

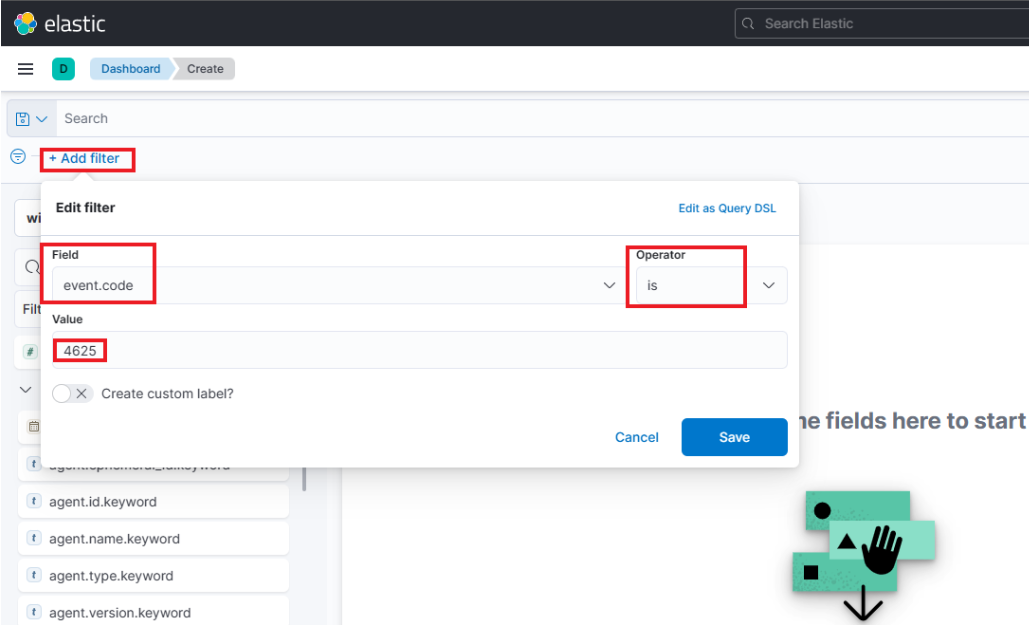

🧩 Paso 3 – Aplicar Filtro para Fallos de Inicio de Sesión

-

Clic en “Add filter” ➕

-

Configuramos el filtro:

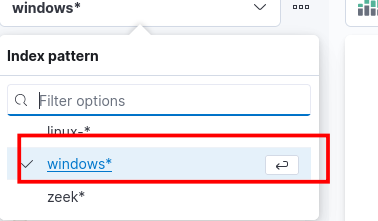

📚 Paso 4 – Seleccionar el Índice y Buscar Campos

-

En Index pattern, seleccionamos:

-

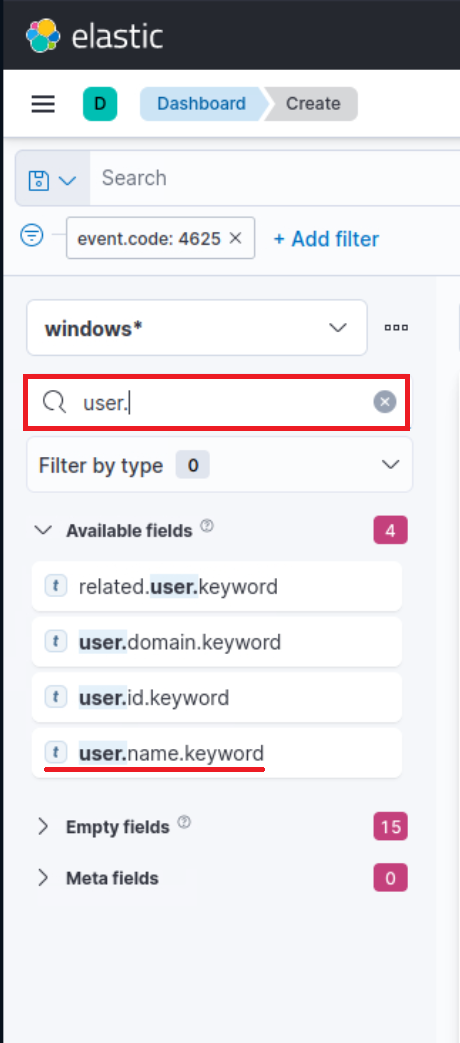

En la barra de búsqueda de campos, escribimos:

-

Confirmamos que existe el campo:

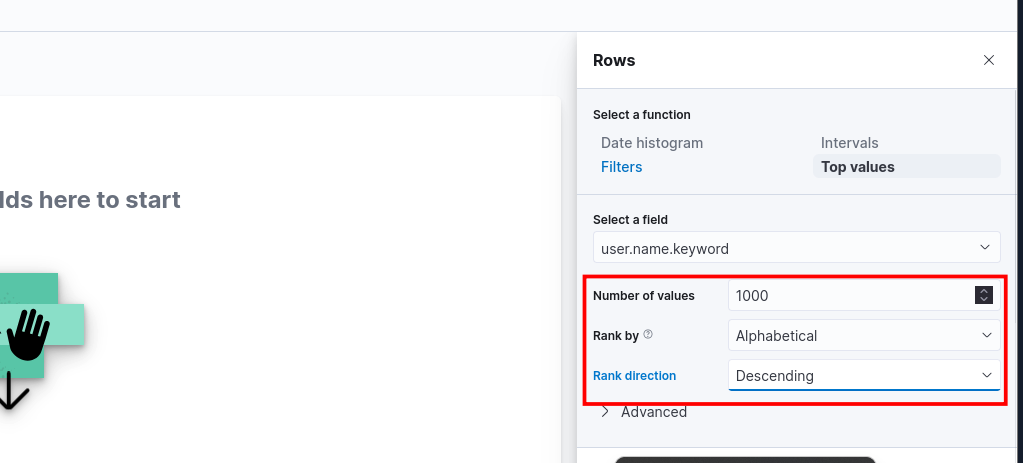

user.name.keyword

Usamos .keyword para agregaciones y conteos, ya que son campos no analizados (más estables para gráficos o tablas).

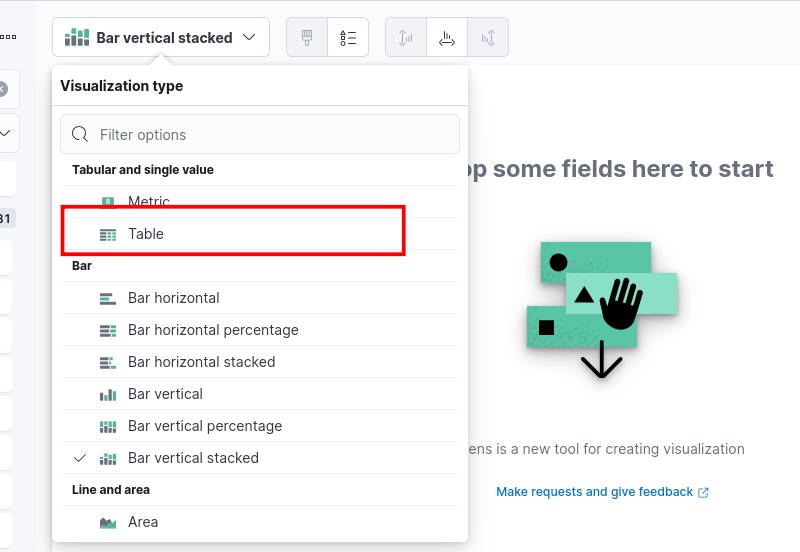

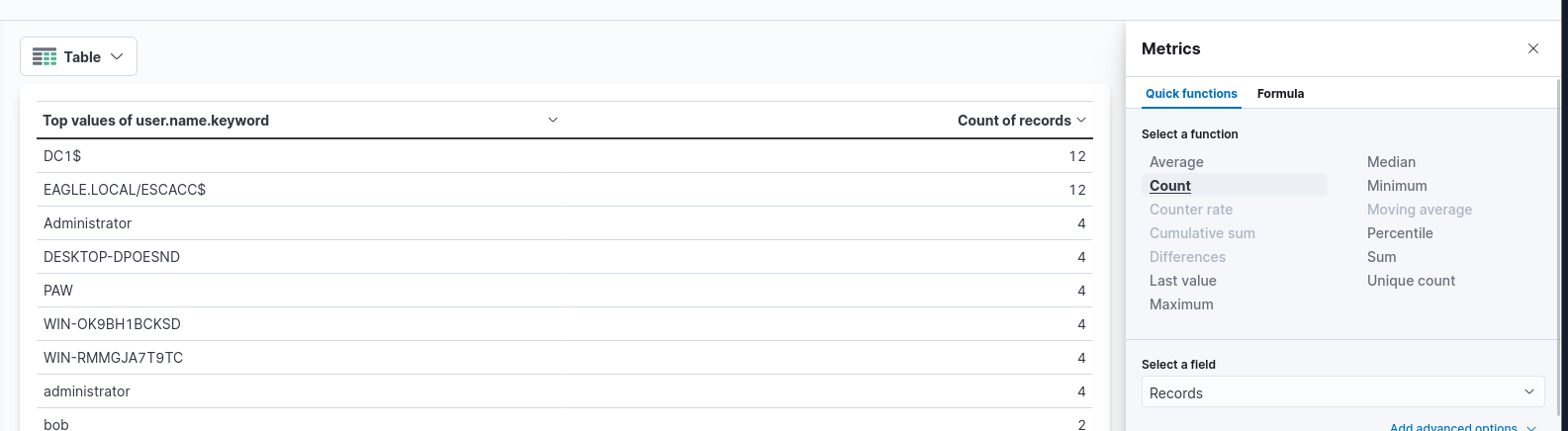

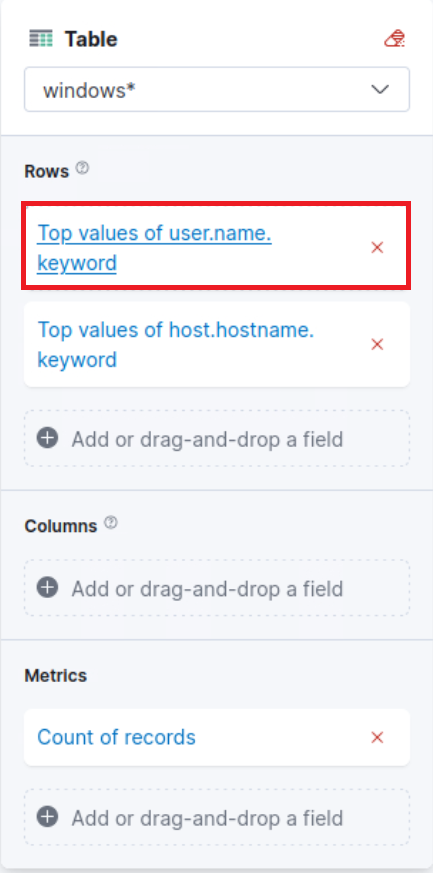

🧮 Paso 5 – Elegir el Tipo de Visualización

- En el menú de visualización, seleccionamos “Table” 📋

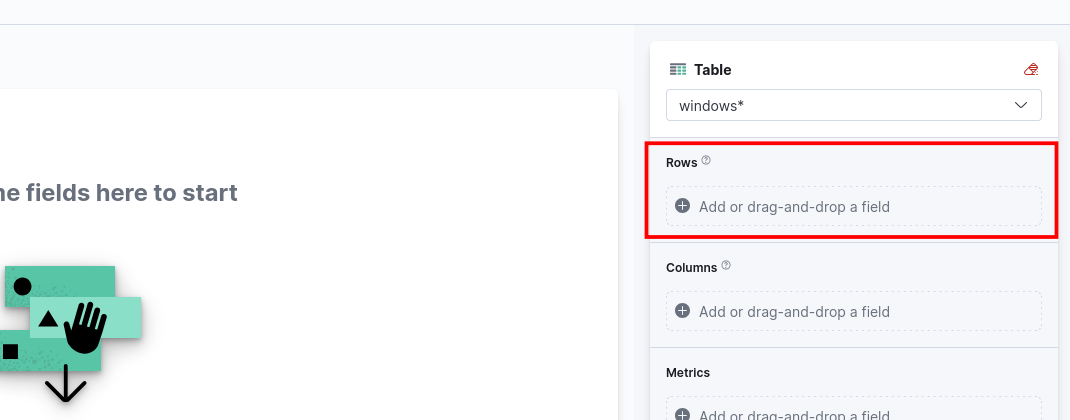

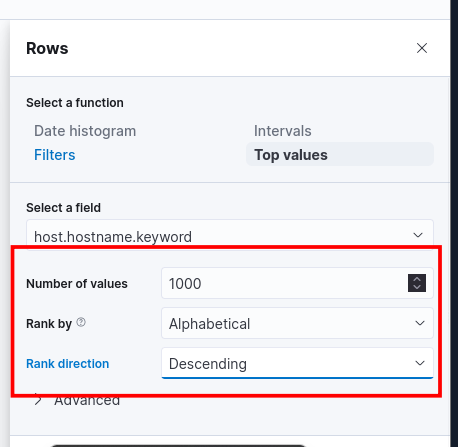

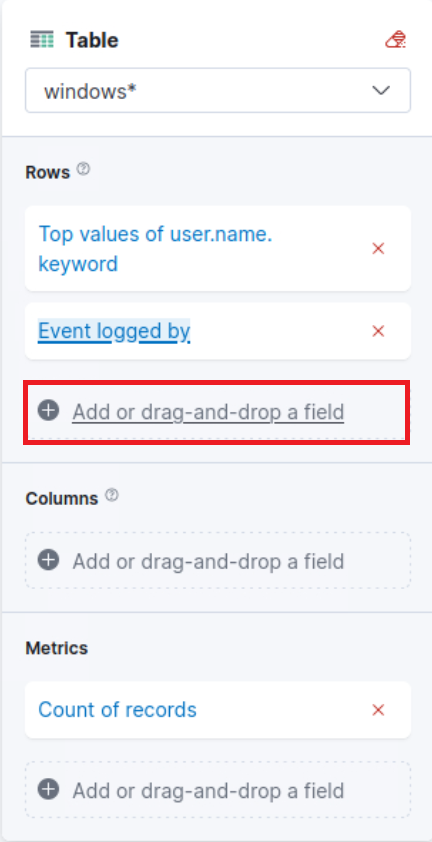

- Luego, hacemos clic en “Rows” y añadimos:

(Mostrando los Top 1000 valores, ordenados por recuento.)

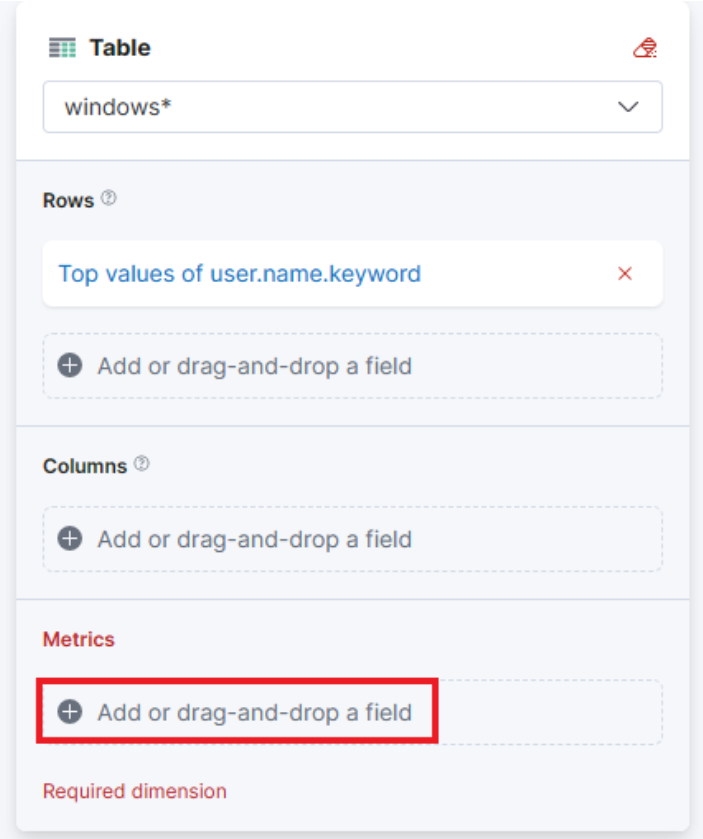

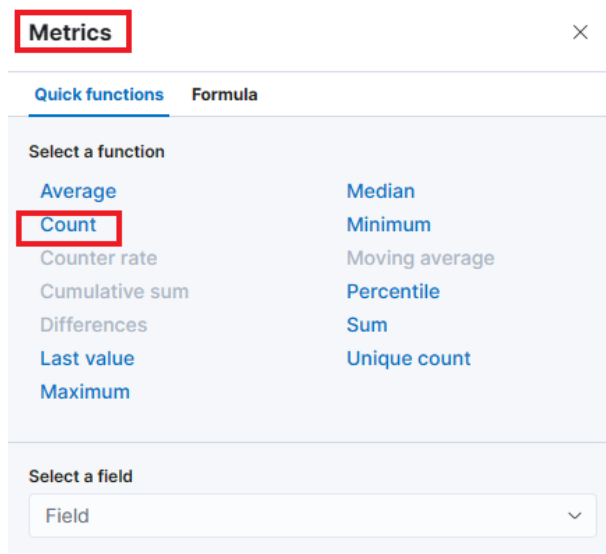

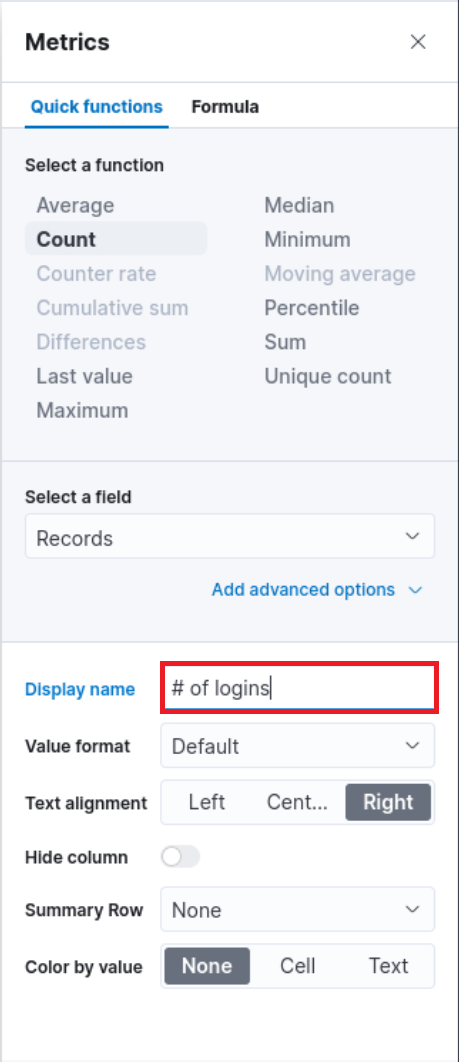

📏 Paso 6 – Configurar Métricas

-

En el panel de Metrics, seleccionamos:

→ Esto mostrará el número total de registros (eventos).

-

La tabla se llenará automáticamente con los datos.

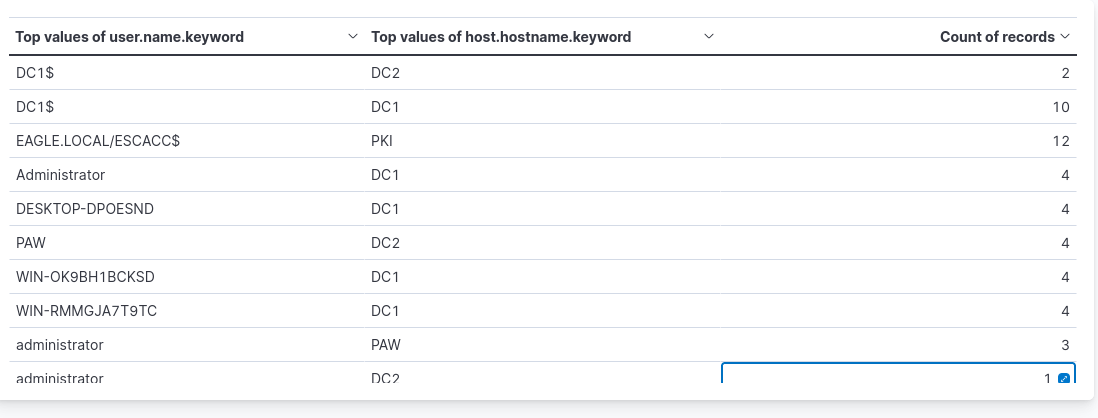

🖥️ Paso 7 – Agregar Más Información (Hostname)

-

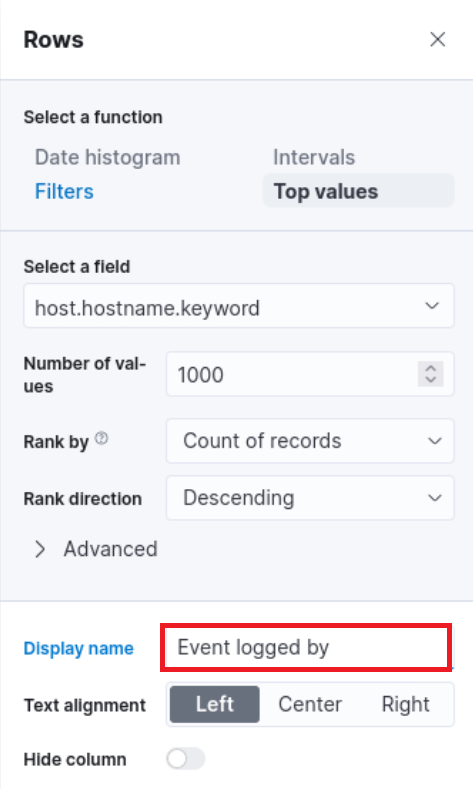

En “Rows”, añadimos también:

Esto mostrará el nombre del equipo donde ocurrió el intento de inicio de sesión fallido.

📋 Resultado:

Tres columnas:

-

👤 Usuario (

user.name.keyword) -

💻 Máquina (

host.hostname.keyword) -

🔢 Número de intentos fallidos

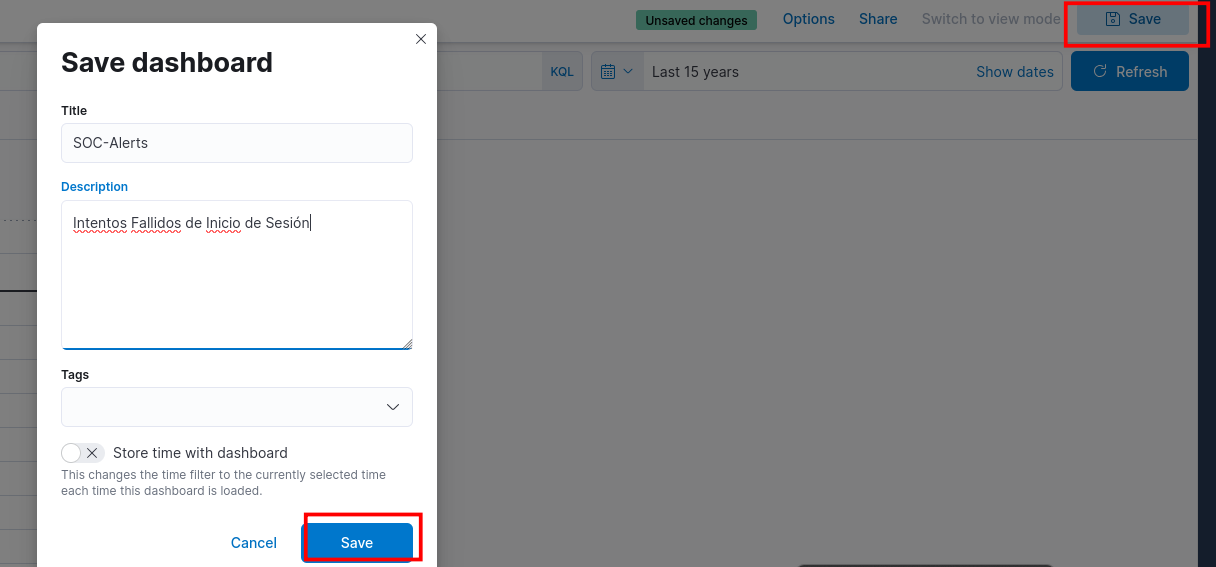

💾 Paso 8 – Guardar el Dashboard

-

Clic en “Save and return”

-

Guardamos el dashboard con el nombre:

🎨 Refinar la Visualización

El SOC Manager solicita los siguientes ajustes:

-

Nombres de columna más claros

-

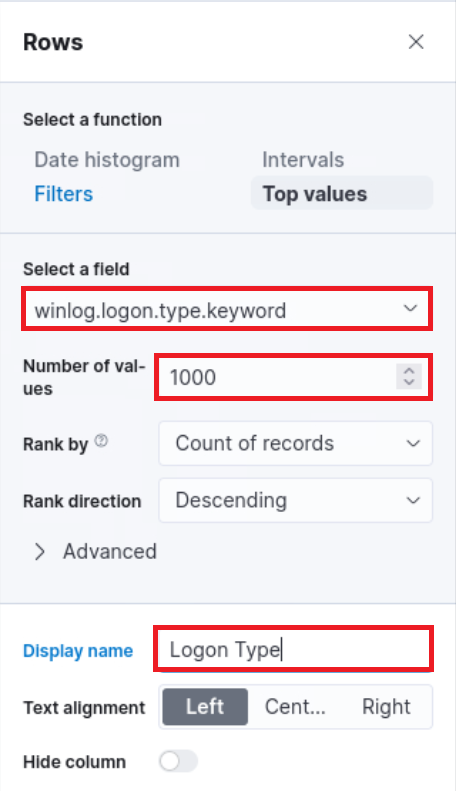

Añadir Logon Type

-

Ordenar resultados

-

Excluir ciertos hosts (DESKTOP-DPOESND, WIN-OK9BH1BCKSD, WIN-RMMGJA7T9TC)

-

Excluir cuentas de equipos (no buenas prácticas)

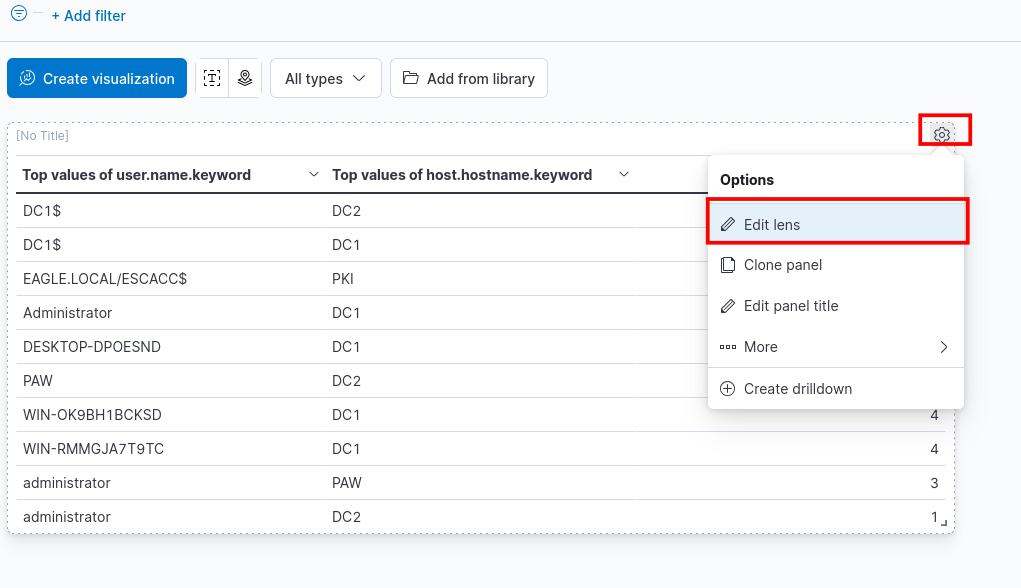

🧰 Paso 9 – Editar el Dashboard

-

En el panel lateral, clic en Dashboard → SOC-Alerts

-

Pulsamos el ícono de ✏️ Editar

-

En la esquina del panel, clic en ⚙️ “Edit lens”

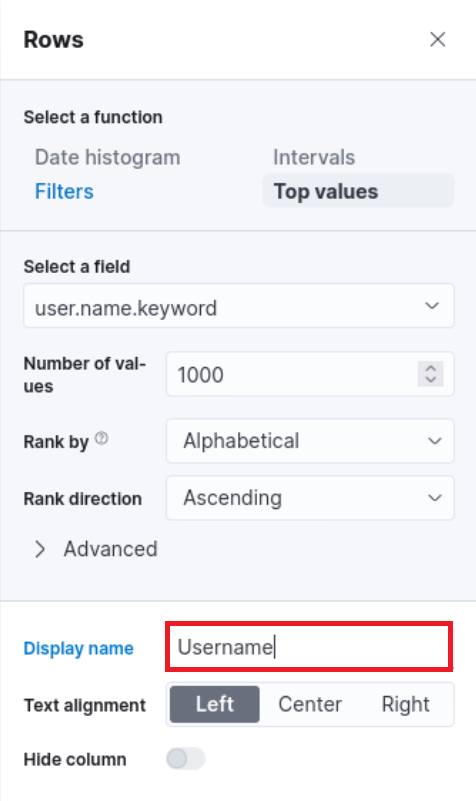

🧱 Paso 10 – Renombrar Columnas

-

Cambiamos:

a

En el hostname

Creamos unarows

aHROA QUE TIPO DE INICIO DE SSION

-

En Metrics, modificamos:

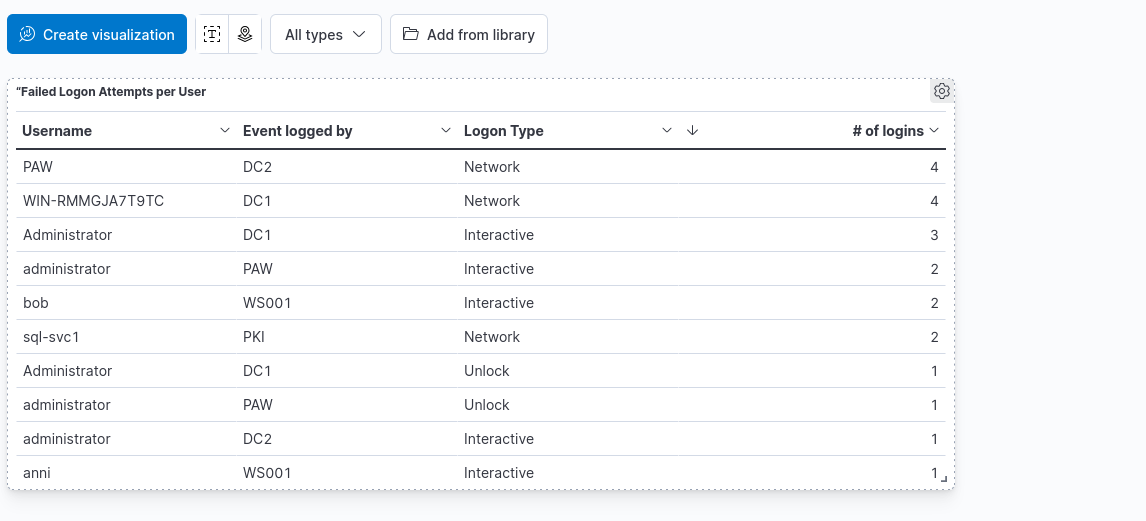

🧩 Ahora la tabla tiene:

| Username | Event logged by | Logon Type | # of logins |

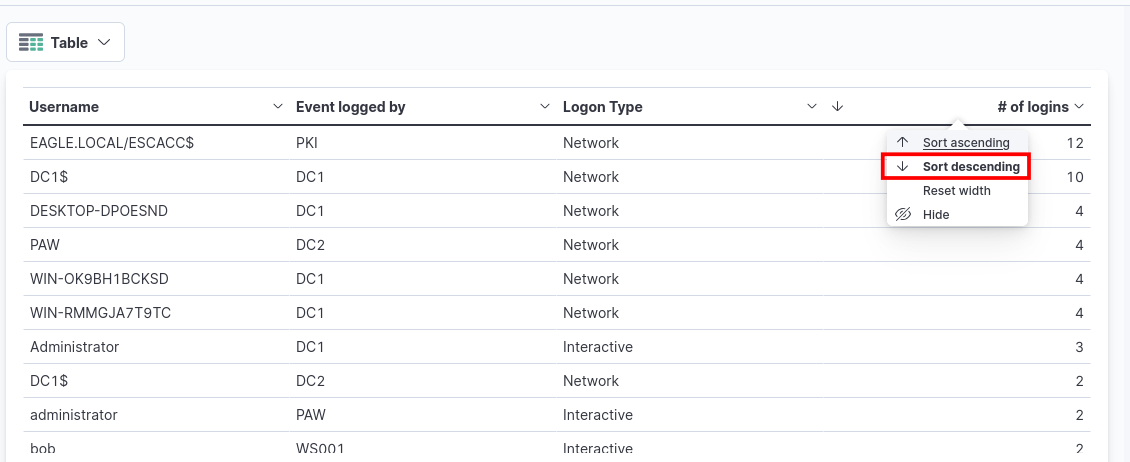

🔍 Paso 11 – Ordenar Resultados

- Ordenamos por # of logins (descendente)

→ Así se muestran primero los usuarios con más intentos fallidos.

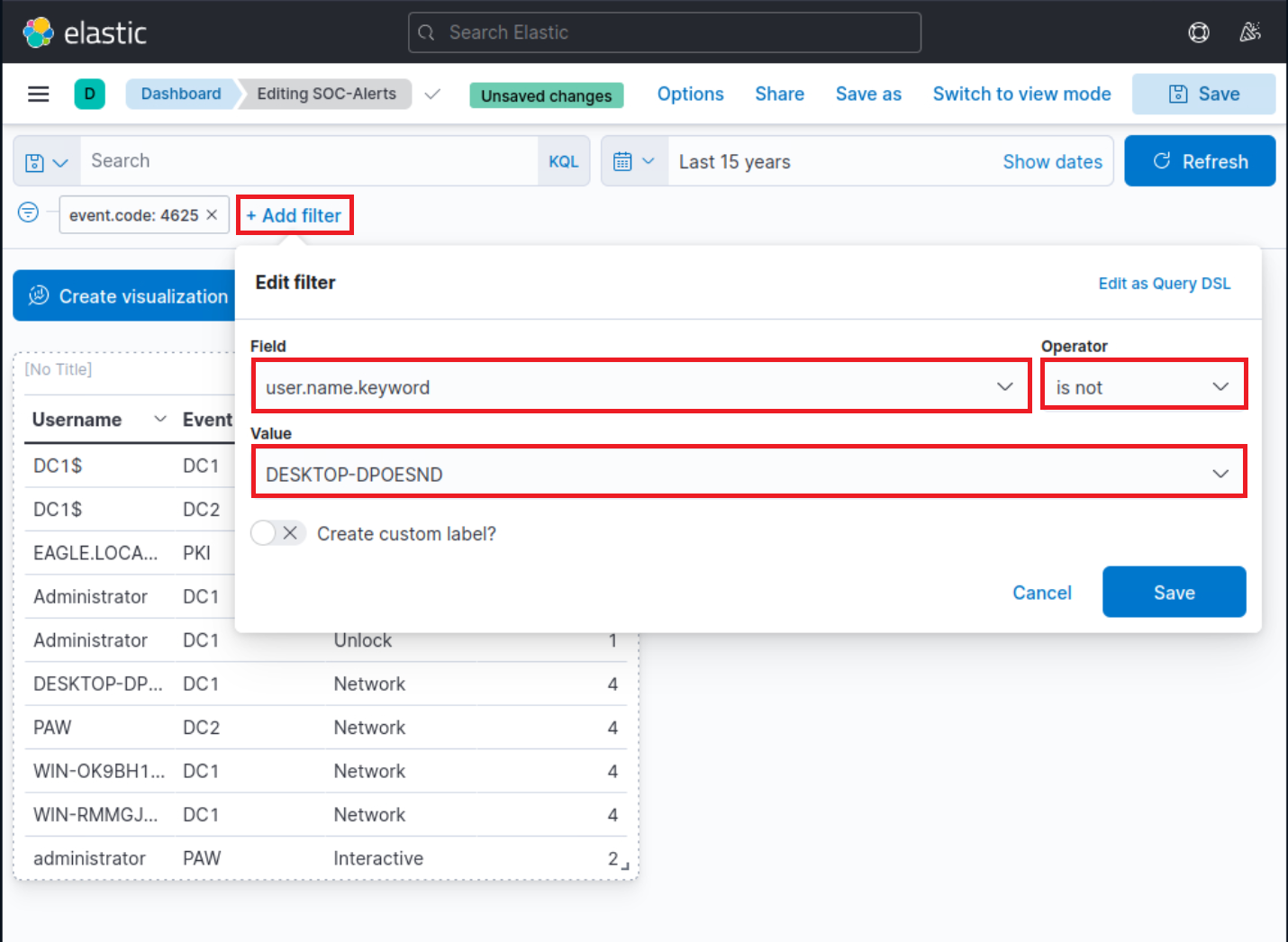

🚫 Paso 12 – Excluir Hosts y Cuentas de Equipos

- Filtro adicional para excluir máquinas específicas:

user.name.keyword is not DESKTOP-DPOESND

user.name.keyword is not WIN-OK9BH1BCKSD

user.name.keyword is not WIN-RMMGJA7T9TC

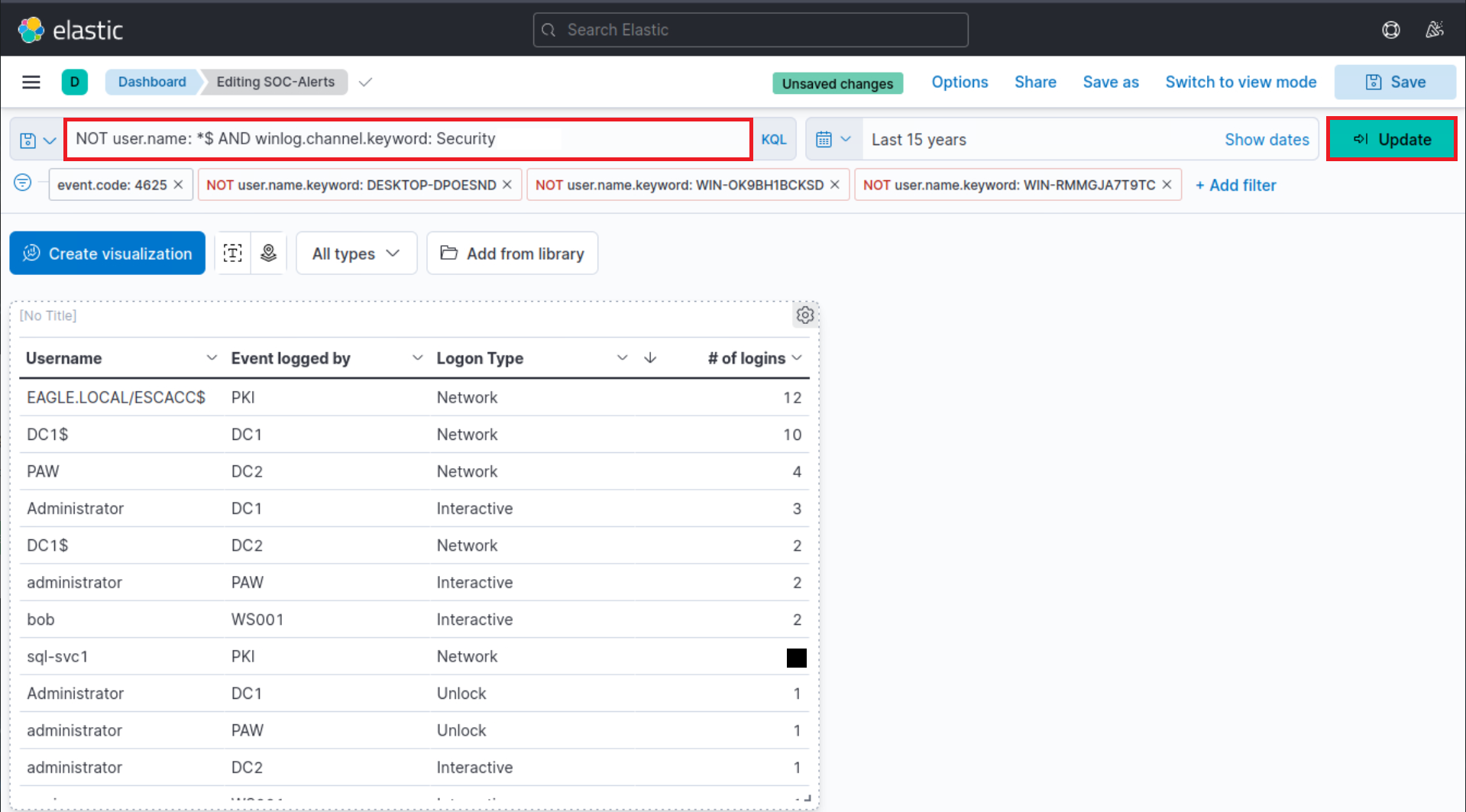

-

Excluir cuentas de equipos (que terminan en

$):NOT user.name: *$ AND winlog.channel.keyword: Security

El uso de AND winlog.channel.keyword: Security garantiza que solo se analicen logs relevantes del canal de seguridad.

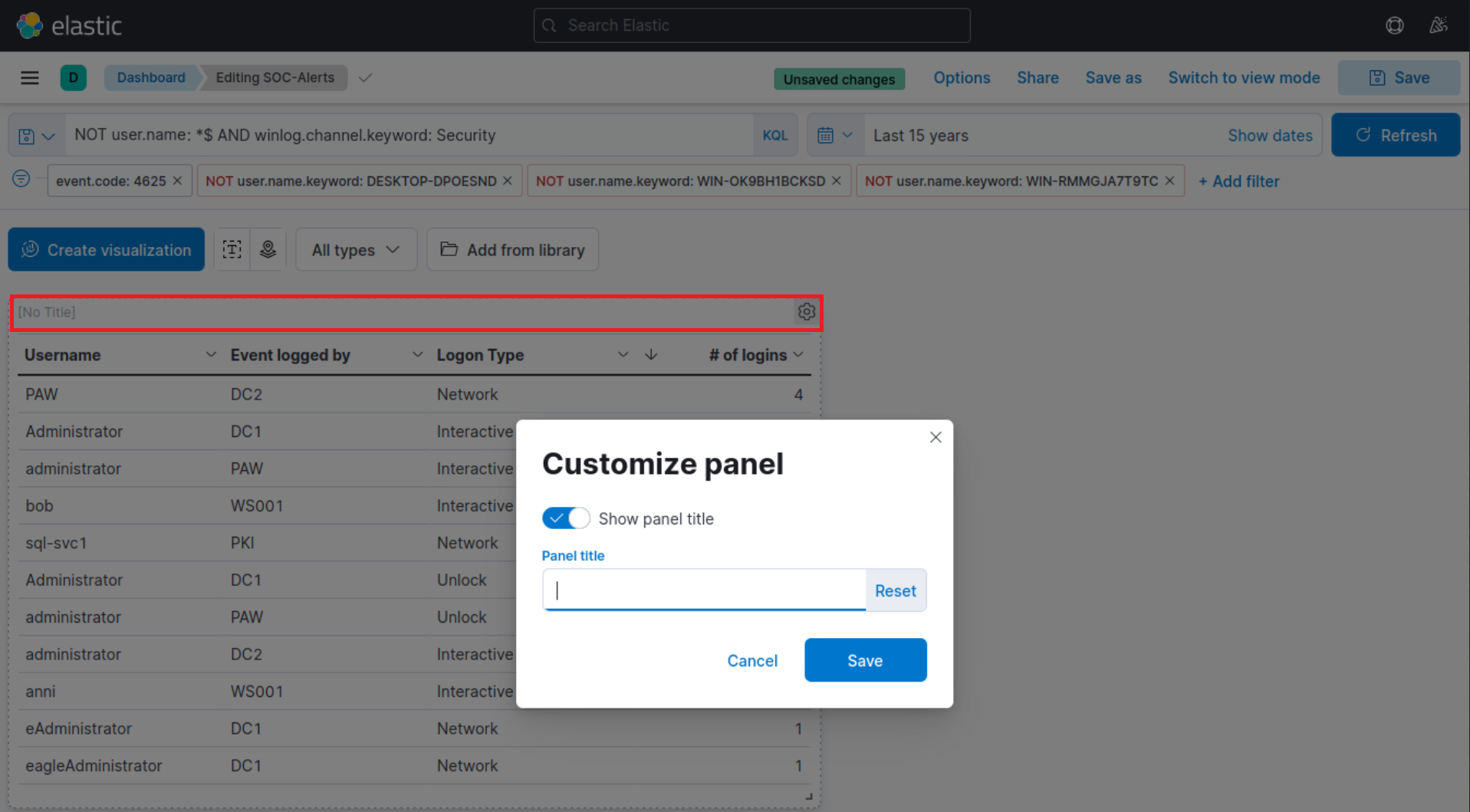

💾 Paso 13 – Guardar Cambios

-

Clic en “Save and return”

-

Añadimos título al panel (por ejemplo:

“Failed Logon Attempts per User”) -

Finalmente, pulsamos “Save” ✅

🏁 Conclusión

El resultado final muestra una tabla organizada con los siguientes datos:

-

👤 Usuario

-

💻 Equipo origen

-

🔐 Tipo de inicio de sesión

-

🔢 Número de intentos fallidos

💡 Este tipo de visualización ayuda al SOC a:

-

Detectar intentos de fuerza bruta

-

Identificar usuarios o equipos comprometidos

-

Priorizar alertas según patrones de comportamiento