Visualización SIEM - Cambios en Grupo Administradores Locales

Objetivo: Crear una visualización en Kibana para monitorear adiciones o eliminaciones de usuarios del grupo local “Administradores”, dentro de un rango de tiempo específico.

🗓️ Período: del 5 de marzo de 2023 hasta la fecha actual.

🎯 Eventos base:

-

4732: Se agregó un miembro a un grupo local habilitado para seguridad.

-

4733: Se eliminó un miembro de un grupo local habilitado para seguridad.

🧭 Pasos Iniciales

-

Dirígete a 👉

http://[Target IP]:5601 -

Haz clic en el menú lateral y selecciona “Dashboard”

-

Verás un panel llamado

SOC-Alerts. Haz clic en ✏️ Editar -

Luego selecciona “Crear visualización”

🧩 Al hacerlo, aparecerá una nueva ventana con varias opciones de configuración para construir la visualización.

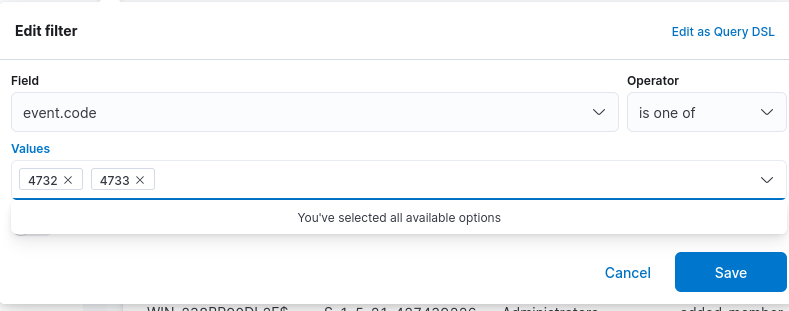

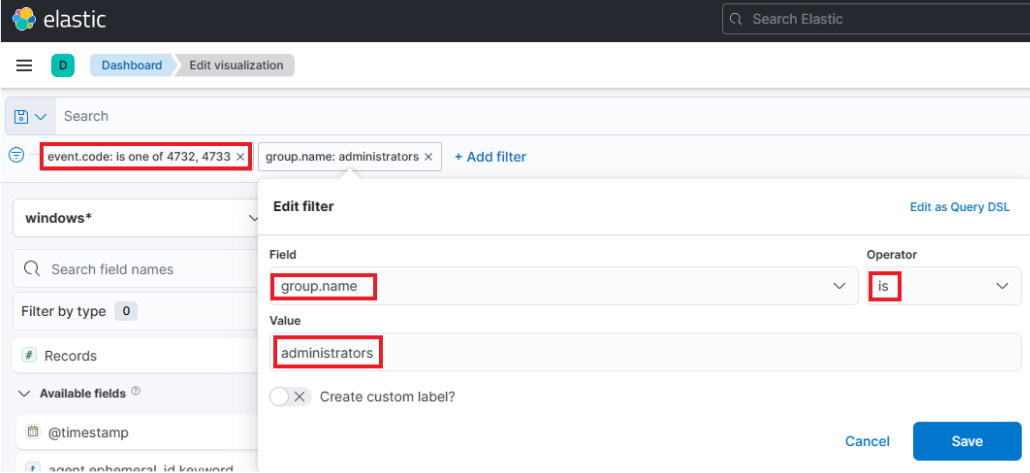

🔍 Configuración de Filtros

Queremos mostrar eventos donde usuarios fueron agregados o eliminados del grupo local “Administradores”.

Para lograrlo, aplicamos los siguientes filtros:

📜 Filtros KQL:

event.code: (4732 OR 4733) AND group.name: "Administrators"

Estos filtros aseguran que solo se consideren eventos de agregación o eliminación de usuarios dentro del grupo “Administradores”.

⚙️ Configuración del Dataset y Campos

-

Patrón de índice:

windows*

(Contiene los registros de eventos del sistema operativo Windows) -

Campo principal:

user.name.keyword

(Identifica la cuenta responsable del cambio en el grupo)

Verifica la existencia de los campos antes de graficar utilizando la barra de búsqueda de Kibana.

Por ejemplo:

-

user.name.keyword -

group.name.keyword -

event.action.keyword -

host.name.keyword

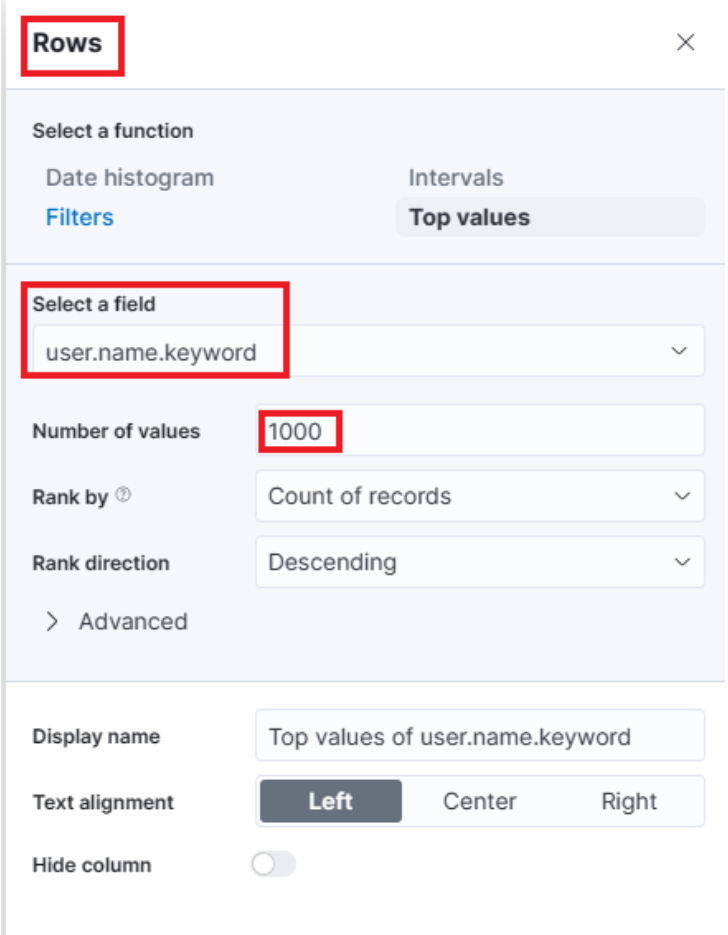

📊 Tipo de Visualización

Selecciona “Tabla” como tipo de visualización.

Luego haz clic en la sección “Filas” para configurar los campos a mostrar.

🧱 Configuración de Filas y Métricas

🔹 Filas (Rows)

-

user.name.keyword→ Usuario responsable del evento

-

winlog.event_data.MemberSid.keyword→ SID del usuario agregado o eliminado -

group.name.keyword→ Grupo afectado (verifica que sea Administrators) -

event.action.keyword→ Acción realizada (added o removed) -

host.name.keyword→ Nombre del host donde ocurrió el evento

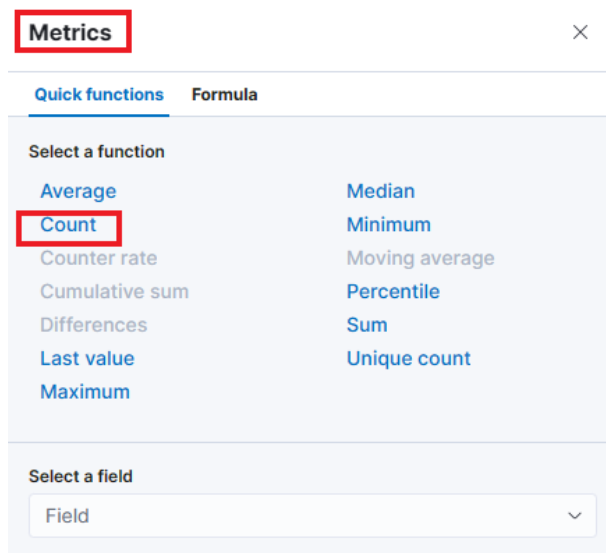

🔹 Métrica (Metrics)

- count → Cantidad total de eventos registrados

Este diseño permite visualizar de forma clara quién modificó grupos administrativos, qué acción realizó, en qué máquina y cuántas veces ocurrió.

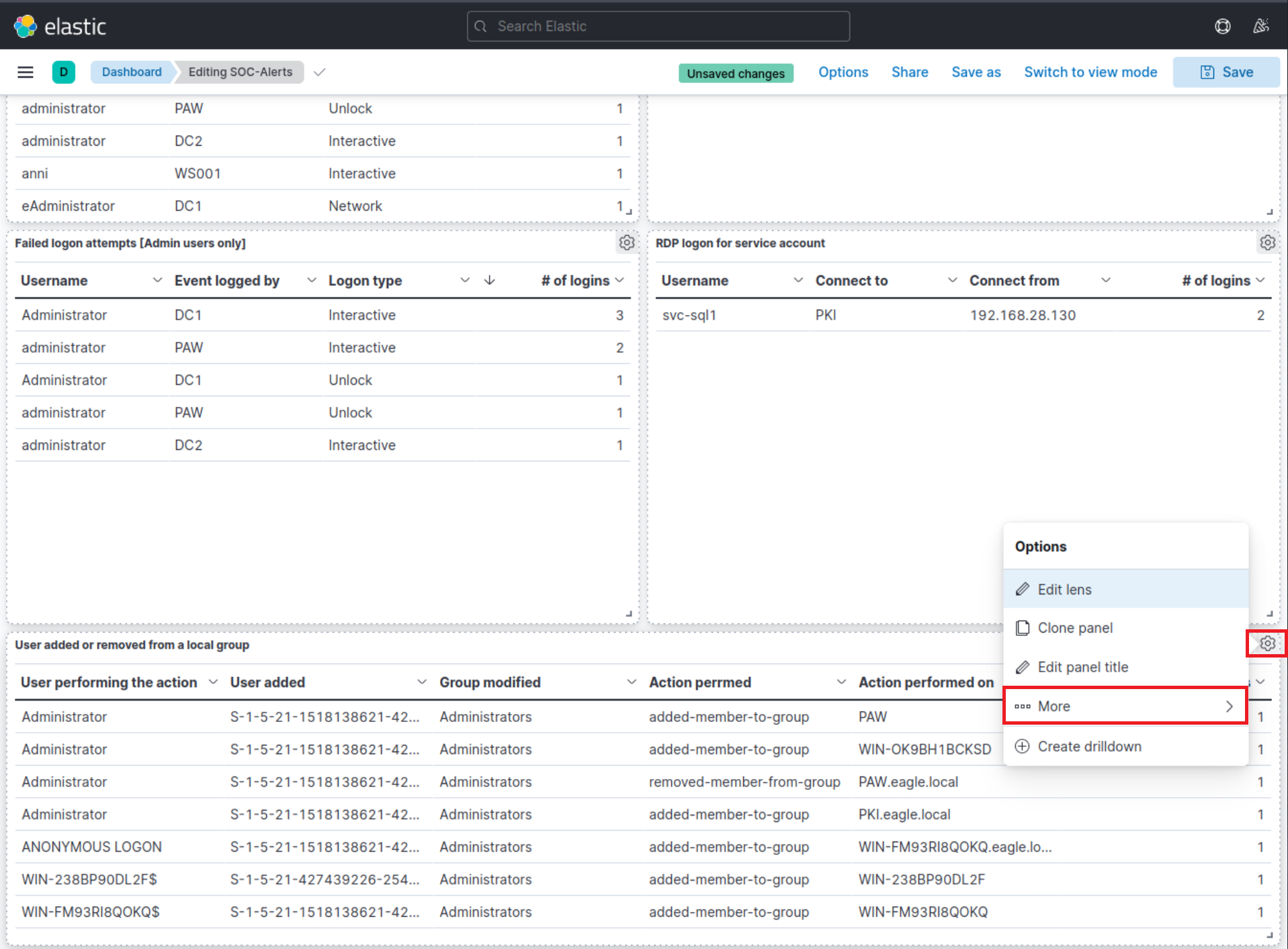

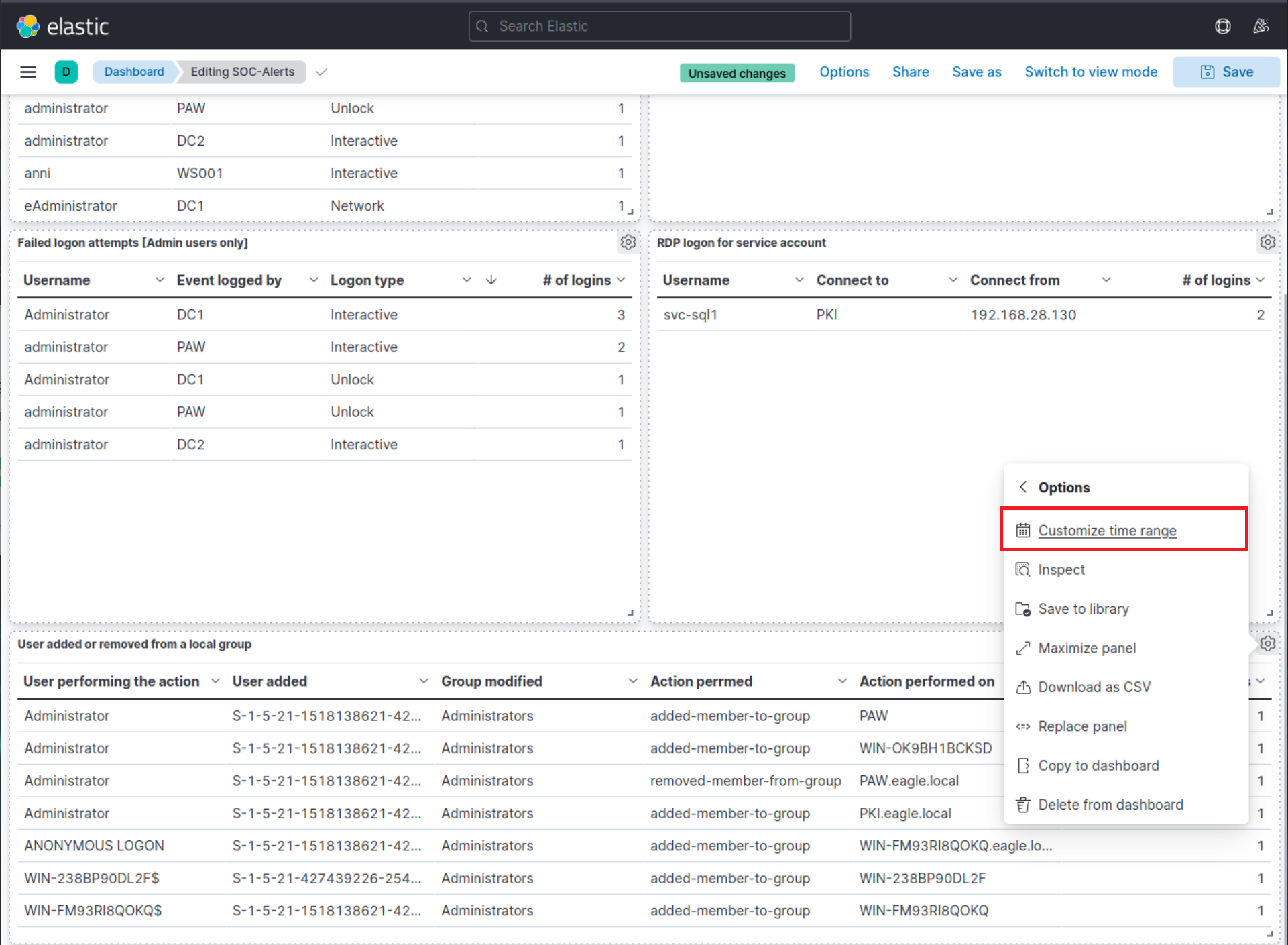

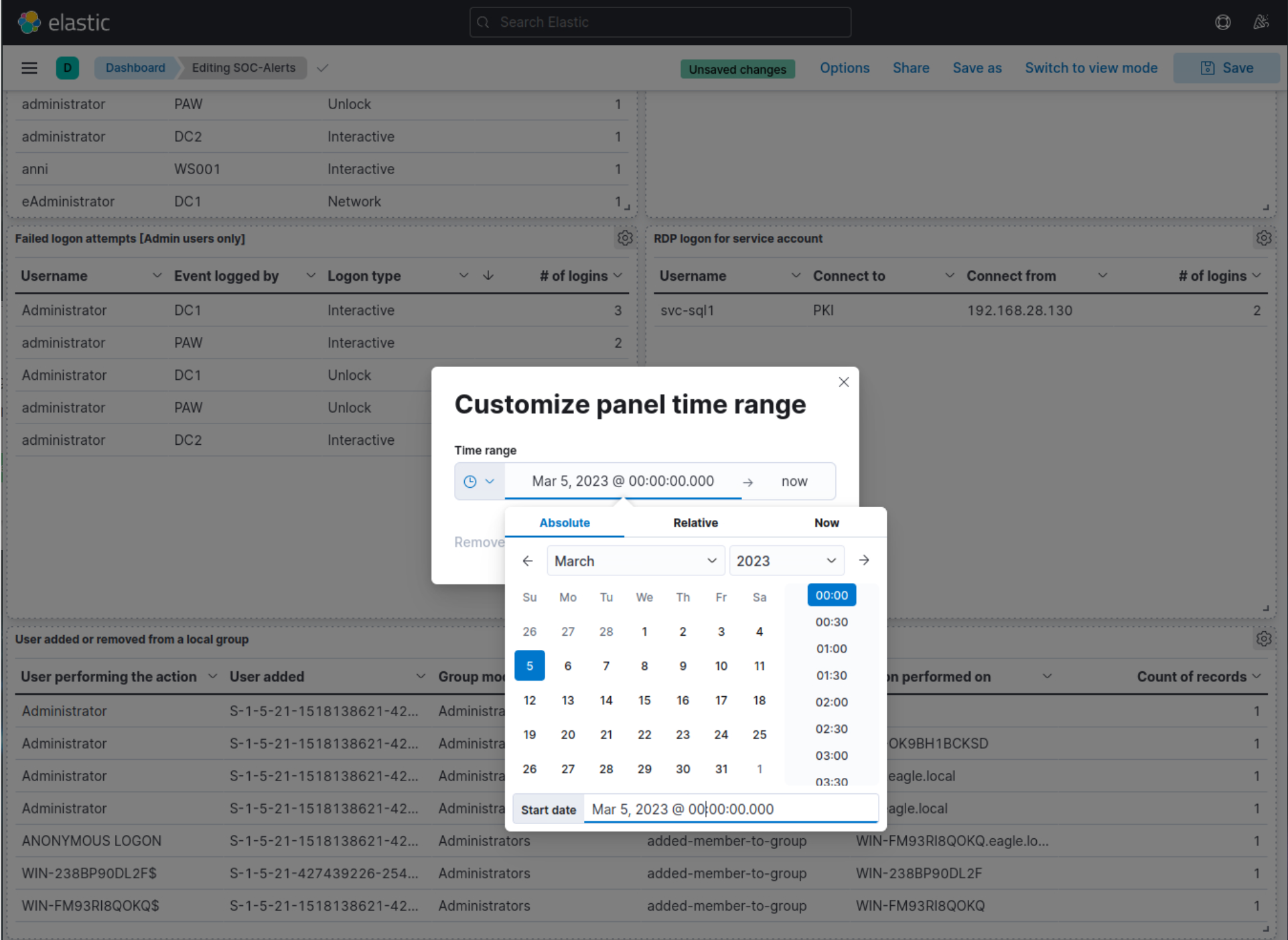

🧮 Rango de Tiempo

Para limitar el análisis al período especificado (desde el 5 de marzo de 2023 hasta hoy), configura un rango de tiempo absoluto en Kibana.

📅 Ejemplo:

-

Desde:

2023-03-05 00:00:00 -

Hasta:

Now

Si no estableces un rango absoluto, Elasticsearch aplicará agrupaciones por semana (weekly buckets) en lugar de por día (daily buckets), afectando la precisión de la visualización.

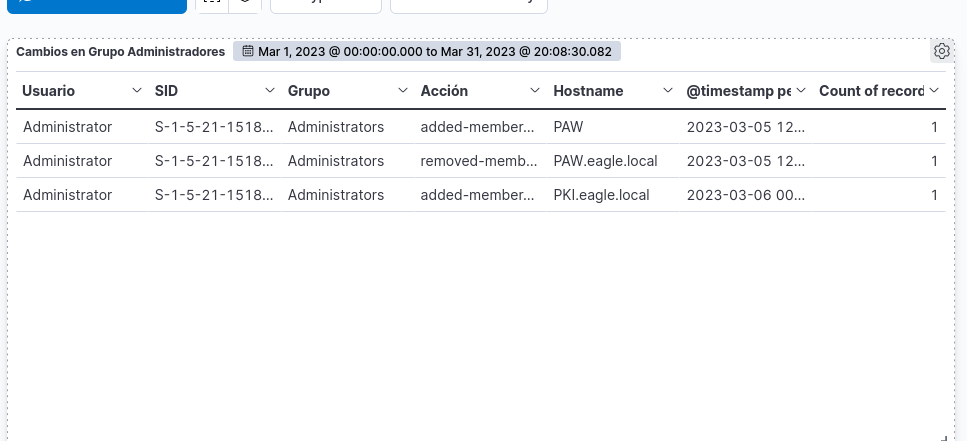

🧾 Ejemplo de Tabla Resultante

En este ejemplo come un rango de hechas 2023-03-1 2023-03-31

Cambios inesperados en el grupo Administradores locales pueden indicar actividad maliciosa o abuso de privilegios.

Supervisa estos eventos de forma continua desde tu SOC.

💾 Guardar y Verificar

Haz clic en “Guardar y regresar” para agregar la nueva visualización al panel principal.

Asigna un nombre descriptivo, por ejemplo:

“Cambios en Grupo Administradores – Actividad de Usuarios (4732/4733)”

🕒 Consejo Final

🔄 Espera 3–5 minutos después de iniciar el sistema objetivo antes de interactuar con Kibana.

📊 Mantén esta visualización activa para detectar intentos de escalamiento de privilegios o configuraciones no autorizadas.