Visualización SIEM - Inicios de Sesión RDP Exitosos con Cuentas de Servicio

En este ejemplo, crearemos una visualización en SIEM (Kibana) para monitorear inicios de sesión RDP exitosos que involucren cuentas de servicio.

⚠️ Las cuentas de servicio (service accounts) no deberían iniciar sesión por RDP en entornos corporativos.

En este caso, el departamento de TI informó que todas las cuentas de servicio comienzan con el prefijo svc-.

⚙️ Concepto General

Las cuentas de servicio suelen tener altos privilegios, por lo tanto, cualquier inicio de sesión remoto (RDP) con ellas puede representar una actividad sospechosa.

📋 Evento base:

4624 → "An account was successfully logged on" (Inicio de sesión exitoso)

Nuestro objetivo será crear una visualización que nos muestre todos los inicios de sesión RDP (tipo RemoteInteractive) con usuarios que empiecen por svc-.

🧭 Pasos para Crear la Visualización

-

Navega a 👉

http://[Target IP]:5601 -

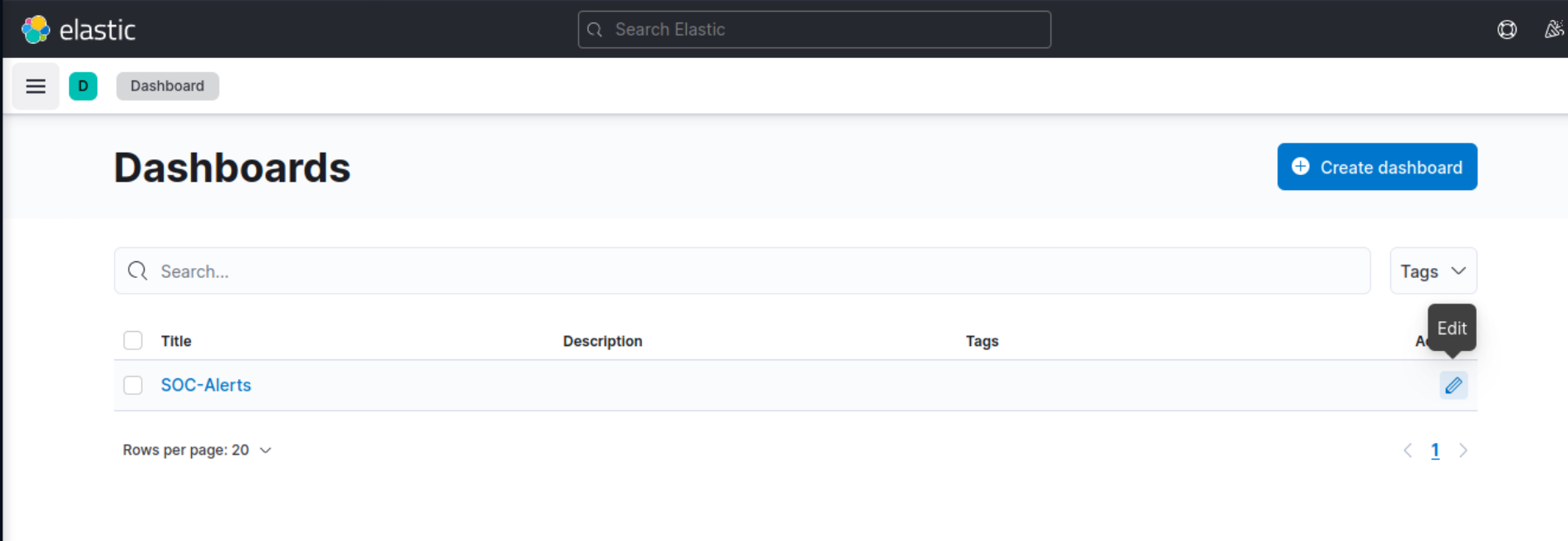

En el panel lateral, selecciona “Dashboard”.

-

Edita el dashboard existente (

SOC-Alerts) haciendo clic en el ✏️ icono de edición. -

Haz clic en “Create visualization” para iniciar una nueva visualización.

!Pasted image - ejemplo_dashboard_rdp.png

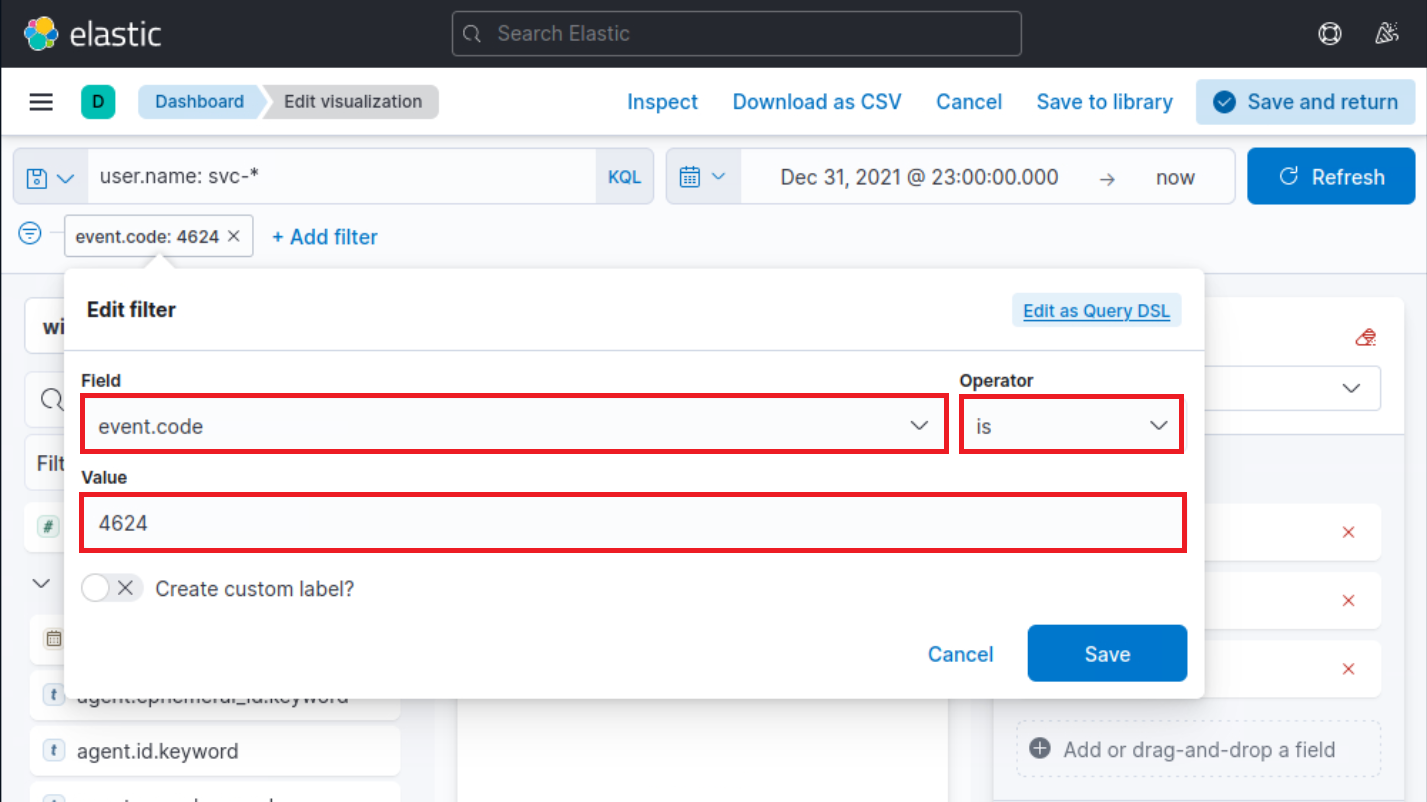

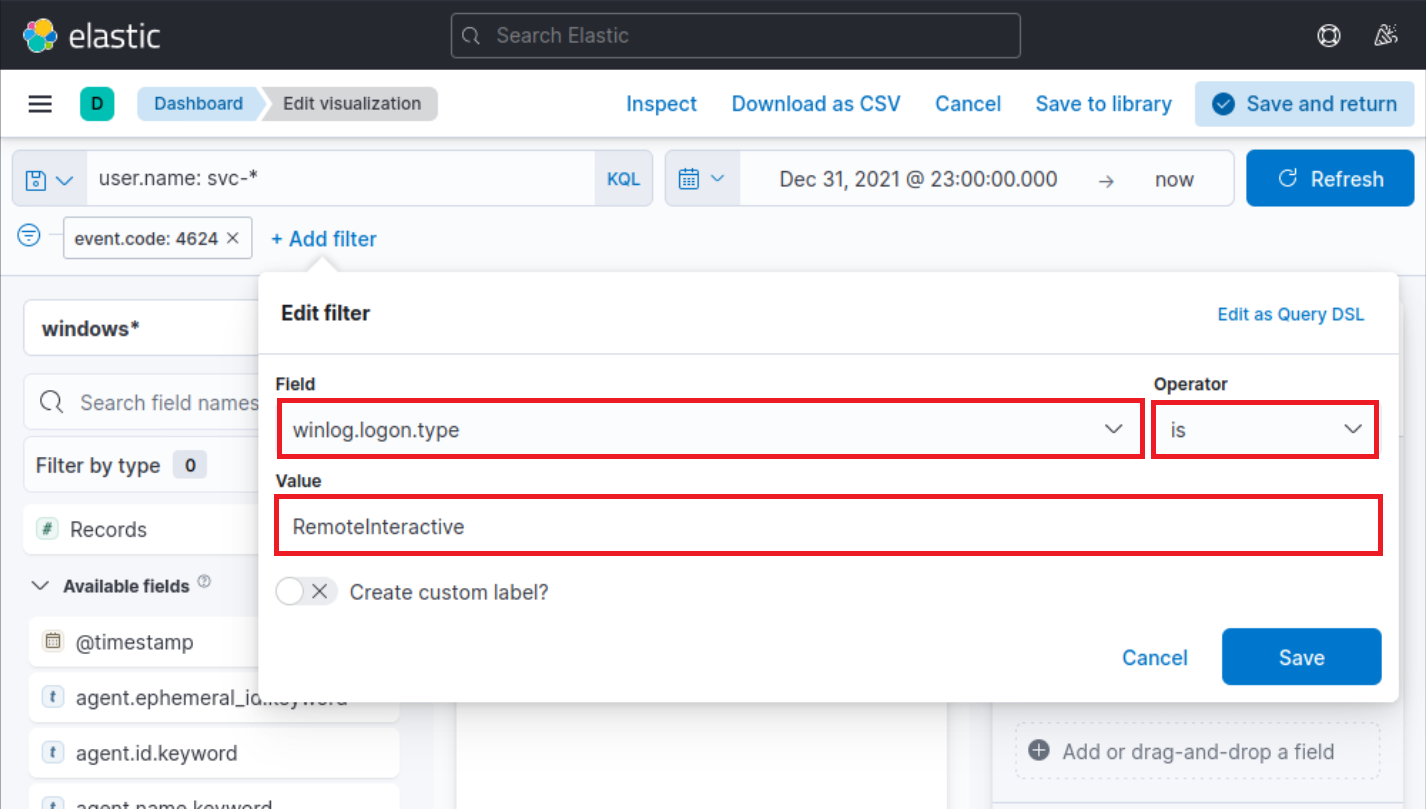

🔍 Configuración de Filtros

Aplicaremos dos filtros principales:

🔹 Evento: event.code: 4624 (Inicio de sesión exitoso)

🔹 Tipo de inicio de sesión: winlog.logon.type: RemoteInteractive (RDP)

📜 Filtro KQL:

event.code: 4624 AND winlog.logon.type: RemoteInteractive

Estos filtros aseguran que solo analicemos los inicios de sesión RDP exitosos, que podrían ser utilizados indebidamente por cuentas de servicio.

🧩 Configuración del Dataset y Campos

-

Índice (Index pattern):

windows*

(Contiene los registros de eventos de sistemas Windows) -

Campo principal:

user.name.keyword

(Representa el usuario que inició sesión)

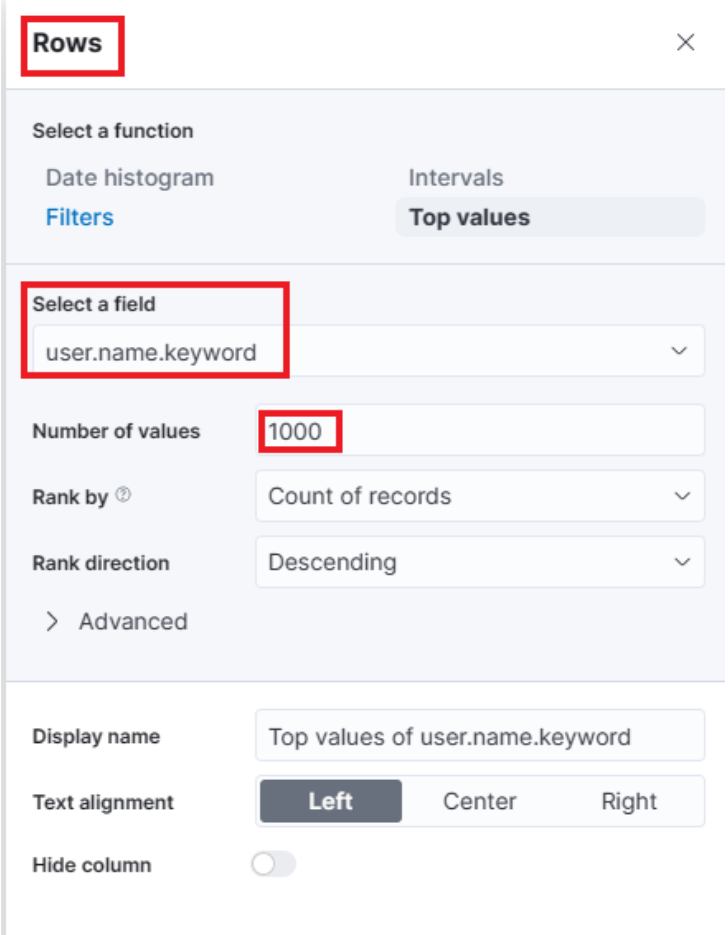

Usa user.name.keyword en Rows y Metrics para agrupar y contar registros.

Sin embargo, en consultas KQL, no se usa .keyword.

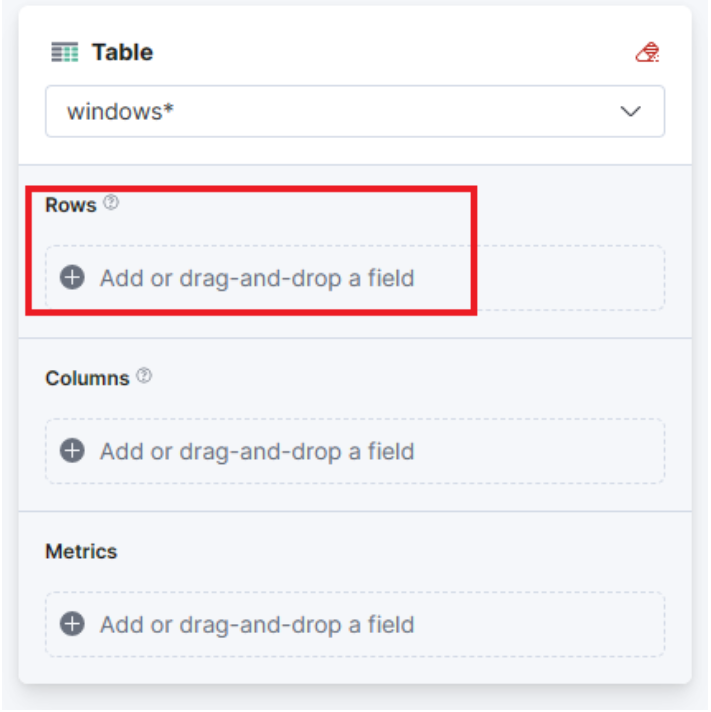

🧱 Tipo de Visualización

Selecciona el tipo de visualización “Table”.

Luego, agrega los siguientes campos en la configuración:

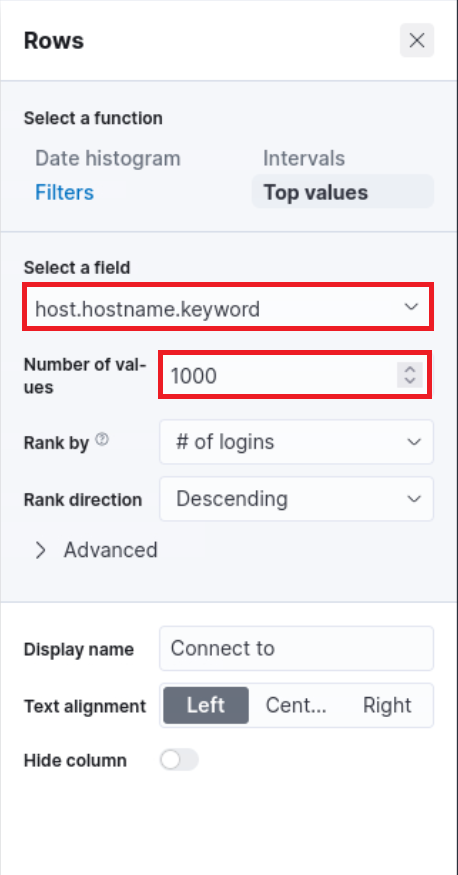

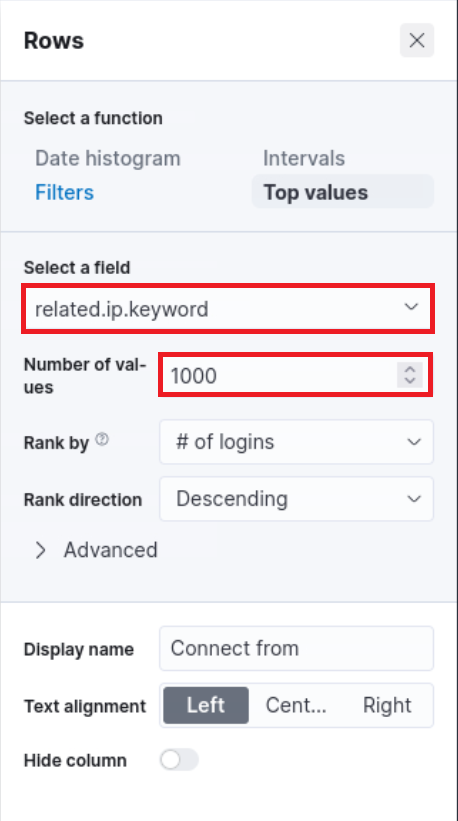

🔹 Filas (Rows)

user.name.keyword→ Usuario (cuenta de servicio)

host.hostname.keyword→ Host donde ocurrió el inicio de sesión

related.ip.keyword→ IP del equipo que inició el RDP

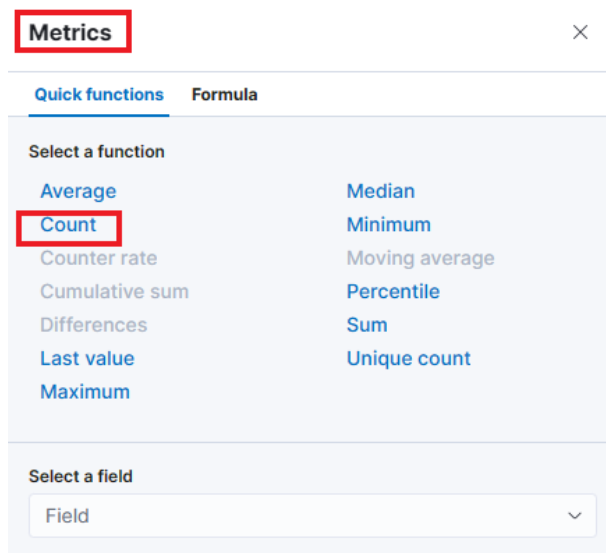

🔹 Métricas (Metrics)

count→ Número total de inicios de sesión registrados

🧮 Consulta Final (KQL)

Para enfocarnos exclusivamente en cuentas de servicio, añadimos el siguiente filtro:

user.name: svc-*

No se utiliza .keyword en esta consulta KQL.

Solo se buscan usuarios cuyo nombre comience con svc-.

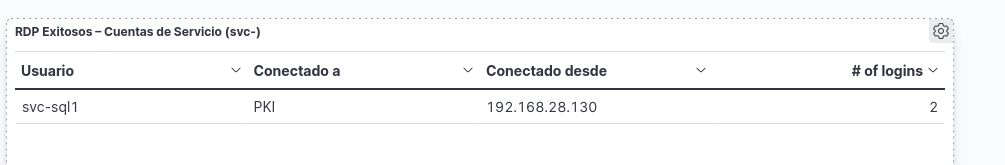

📋 Ejemplo de Tabla Resultante

Este tipo de actividad podría indicar un uso indebido o compromiso de credenciales privilegiadas.

Supervisa regularmente este tipo de eventos.

💾 Guardar la Visualización

Haz clic en “Save and return” para guardar los cambios y agregar la tabla al dashboard.

Puedes nombrarla:

“RDP Exitosos – Cuentas de Servicio (svc-)”

🕒 Consejo Final

🔄 Espera 3–5 minutos para que Kibana esté completamente disponible después de iniciar el sistema objetivo.

📊 Mantén esta visualización en el dashboard principal del SOC para detección temprana de uso indebido de cuentas privilegiadas.