Skills Assessment - Dashboard Review y Análisis Crítico SOC

🏢 Contexto del entorno SOC

-

Toda la infraestructura se trasladó a la nube; la antigua DMZ está cerrada.

-

Equipo de Operaciones de TI: 4 personas con privilegios elevados.

-

Uso frecuente de cuentas de administrador predeterminadas, a pesar de las recomendaciones.

-

Dispositivos de endpoint endurecidos según CIS baselines; whitelist limitada.

-

Existe una estación de trabajo de administración privilegiada (PAW) obligatoria para toda actividad de administración.

-

Entorno Linux: servidores residuales, mínima actividad diaria, root deshabilitado, uso de

sudopara escalamiento. -

Convenciones de nombres estrictas:

-

Cuentas de servicio contienen

-svc. -

Cuentas de servicio con contraseñas complejas y funciones muy específicas.

-

🔄 Se recomienda restablecer el objetivo antes de monitorear para recuperar paneles preconfigurados si se han eliminado.

## 📊 Visualizaciones y hallazgos

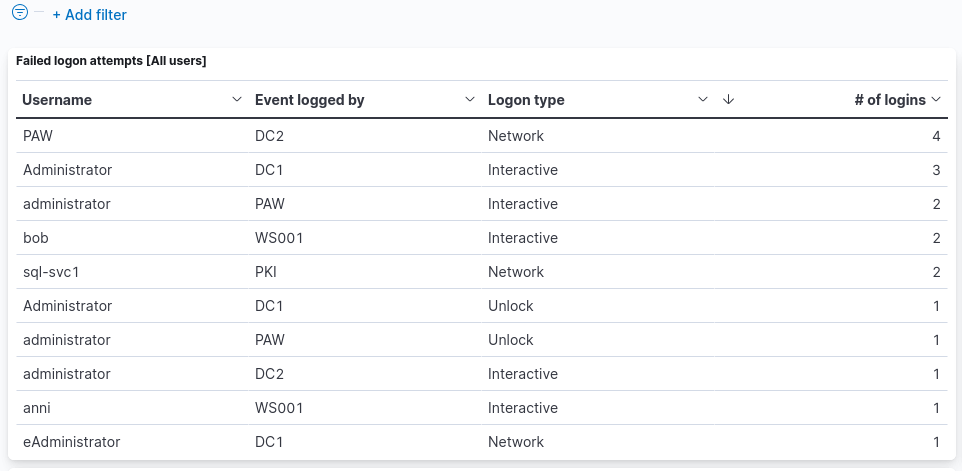

1️⃣ Intentos de inicio de sesión fallidos (Todos los usuarios)

📍 Origen: DC1, DC2 (Domain Controllers) y PAW.

📊 Cumple política: todos los eventos ocurren en ubicaciones autorizadas.

🕵️♂️ Anomalía: aparece sql-svc1 — una cuenta de servicio que no debería iniciar sesión.

⚙️ Las fallas pueden deberse a contraseñas erróneas, pero sql-svc1 podría indicar actividad de red sospechosa.

✅ Acción: verificar con TI si el uso de sql-svc1 es legítimo; mantener monitoreo activo

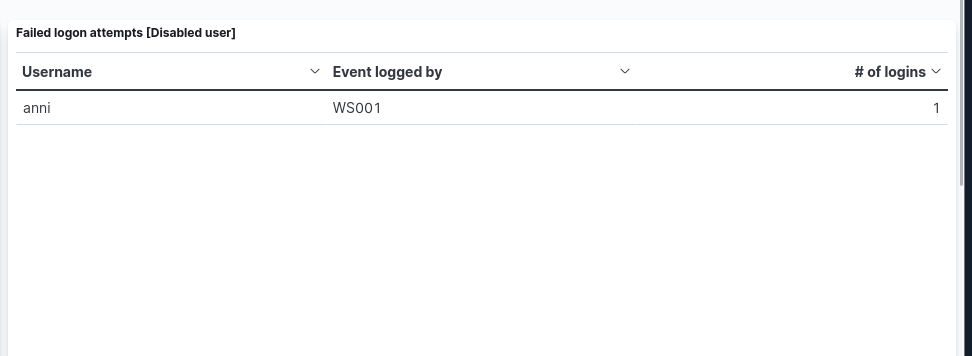

2️⃣ Intentos de inicio de sesión fallidos (Usuarios deshabilitados)

🚨 Usuario: Anni (cuenta deshabilitada) intentó autenticarse.

⚠️ Riesgo: posible abuso de credenciales o configuración incorrecta.

🚩 Inicio de sesión con cuenta deshabilitada → indicio de intento malicioso o error administrativo.

🧭 Acción: escalar a Tier 2 para investigar correlaciones o accesos sospechosos.

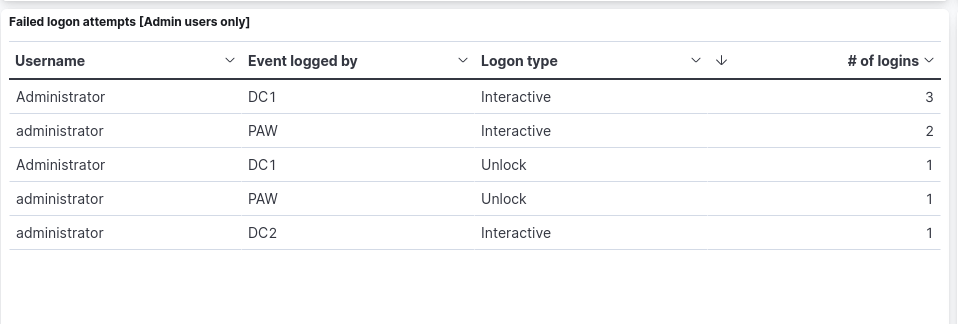

3️⃣ Intentos de inicio de sesión fallidos (Administradores)

📍 Origen: PAW y Domain Controllers (válido según política).

🔍 Evaluación: sin indicios de ataque o actividad no autorizada.

🧩 Acción: documentar y seguir monitoreo. Escalar solo si los intentos son repetitivos o fuera de horario.

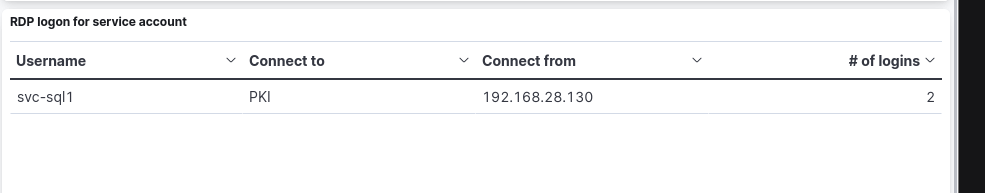

4️⃣ Inicio de sesión RDP para cuentas de servicio

🧑💼 Cuentas -svc están destinadas a procesos automáticos, no acceso RDP.

🚫 Detectado uso de RDP por una cuenta de servicio.

❗ Violación de política: cuentas de servicio con acceso RDP son un alto riesgo de compromiso.

🔥 Acción: escalar inmediatamente a Tier 2/3, deshabilitar acceso RDP y revisar logs de red.

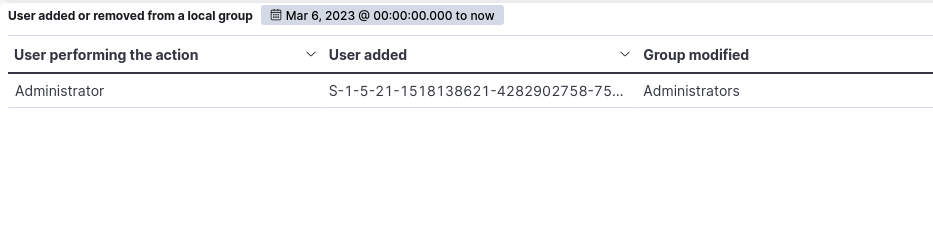

5️⃣ Usuarios agregados o eliminados de grupos locales

👥 Se agregó un usuario (representado por SID) al grupo “Administradores”.

⚙️ Podría ser un cambio legítimo o un intento de escalada de privilegios.

🤝 Antes de escalar, confirma con Operaciones de TI si fue una acción planificada o de mantenimiento.

🧭 Acción: verificar con TI; si no fue autorizado, escalar a Tier 2/3 y auditar el evento.

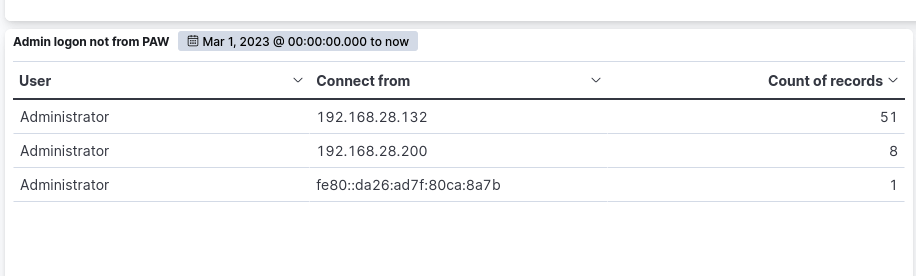

6️⃣ Inicio de sesión de administrador no desde PAW

🔍 Un administrador realizó un inicio de sesión sin usar la PAW.

📜 Política: todos los accesos administrativos deben hacerse desde PAW.

🧯 Esto rompe las políticas de seguridad; puede ser un error o un bypass.

🧩 Acción: verificar con TI; si no fue autorizado, escalar a Tier 2/3 para revisión.

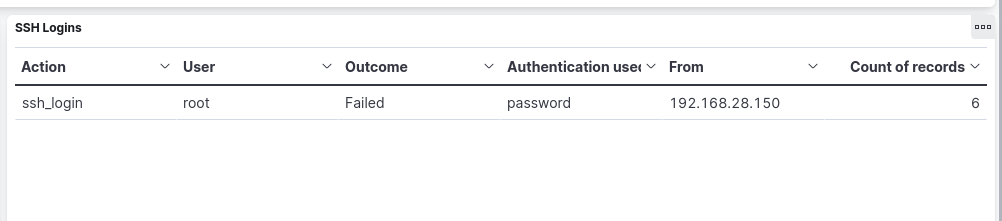

7️⃣ Inicios de sesión SSH

🐧 La cuenta root está deshabilitada para SSH.

🚨 Detectados intentos de inicio de sesión como root.

💣 Intentos SSH con root = potencial ataque de fuerza bruta o exploración hostil.

⚡ Acción: escalar a Tier 2/3, bloquear IPs sospechosas, recolectar logs y revisar intentos de conexión.