En busca de Stuxbot — Ronda 2 (Hunting Playbook)

🚀 Introducción

En esta segunda ronda de investigación, profundizamos en la evolución operativa de Stuxbot, un malware avanzado con capacidades de persistencia y movimiento lateral dentro de redes corporativas.

🧠 Objetivo: Analizar las evidencias recolectadas en Elastic SIEM y descubrir nuevos patrones del adversario.

🧩 Nuevos hallazgos sobre Stuxbot

Las versiones más recientes del malware muestran tres tácticas clave:

1️⃣ Uso del directorio público (C:\Users\Public) como medio para desplegar herramientas adicionales.

2️⃣ Persistencia mediante claves de ejecución del registro (Run / RunOnce).

3️⃣ Movimiento lateral con PowerShell Remoting hacia otros equipos, incluido el controlador de dominio (DC1).

⚙️ Contexto técnico

Toda la telemetría se analiza desde Elastic Stack (SIEM) → pestaña Discover.

Fuentes de logs:

-

🪟

windows*→ Eventos de Windows y Sysmon -

⚡ PowerShell logs (también bajo

windows*) -

🌐

zeek*→ Tráfico y conexiones de red

🕓 Rango de tiempo: últimos 15 años

Ubicación del panel:

http://[TargetIP]:5601

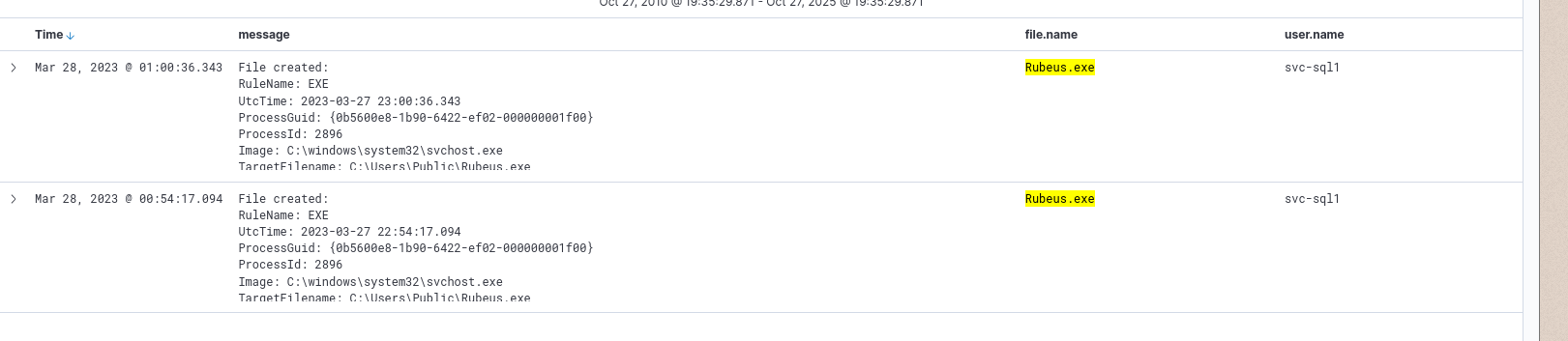

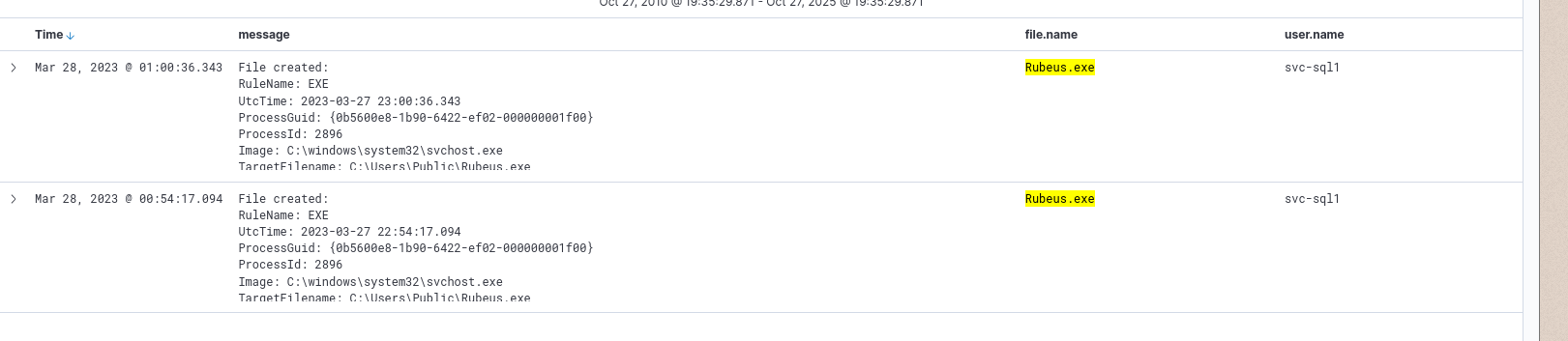

🔎 Hunt 1 — Transferencia de herramientas laterales

Crea una consulta KQL para buscar evidencia de transferencia de herramientas hacia C:\Users\Public.

👉 Ingresar el valor del campo user.name del documento asociado a una herramienta cuyo nombre empieza con “r”.

🔍 Consulta KQL

event.code:11 AND message:"C:\Users\Public*" AND file.name:R*

¿Qué hace esta consulta?

Busca cualquier creación o modificación de archivo en el directorio público de Windows

(C:\Users\Public) cuyo nombre comience con la letra r (por ejemplo rclone.exe, rundll32.exe, revshell.ps1, etc.).

Este patrón es característico del movimiento lateral o staging de herramientas.

📊 Resultado:

¿Qué hace esta consulta?

Busca cualquier creación o modificación de archivo en el directorio público de Windows (C:\Users\Public) cuyo nombre comience con la letra r — como rclone.exe, rundll32.exe o revshell.ps1.

Este patrón es característico del movimiento lateral o staging de herramientas.

📊 Resultado:

-

📁 Archivo detectado:

C:\Users\Public\rUBUEUS.EXE -

🧩

event.code:11(FileCreate — Sysmon) -

👤 Usuario responsable:

svc-sql1

Conclusión:

El atacante usó svc-sql1 para transferir herramientas al directorio público, permitiendo acceso compartido y ejecución lateral.

🎯 MITRE ATT&CK: T1105 — Ingress Tool Transfer

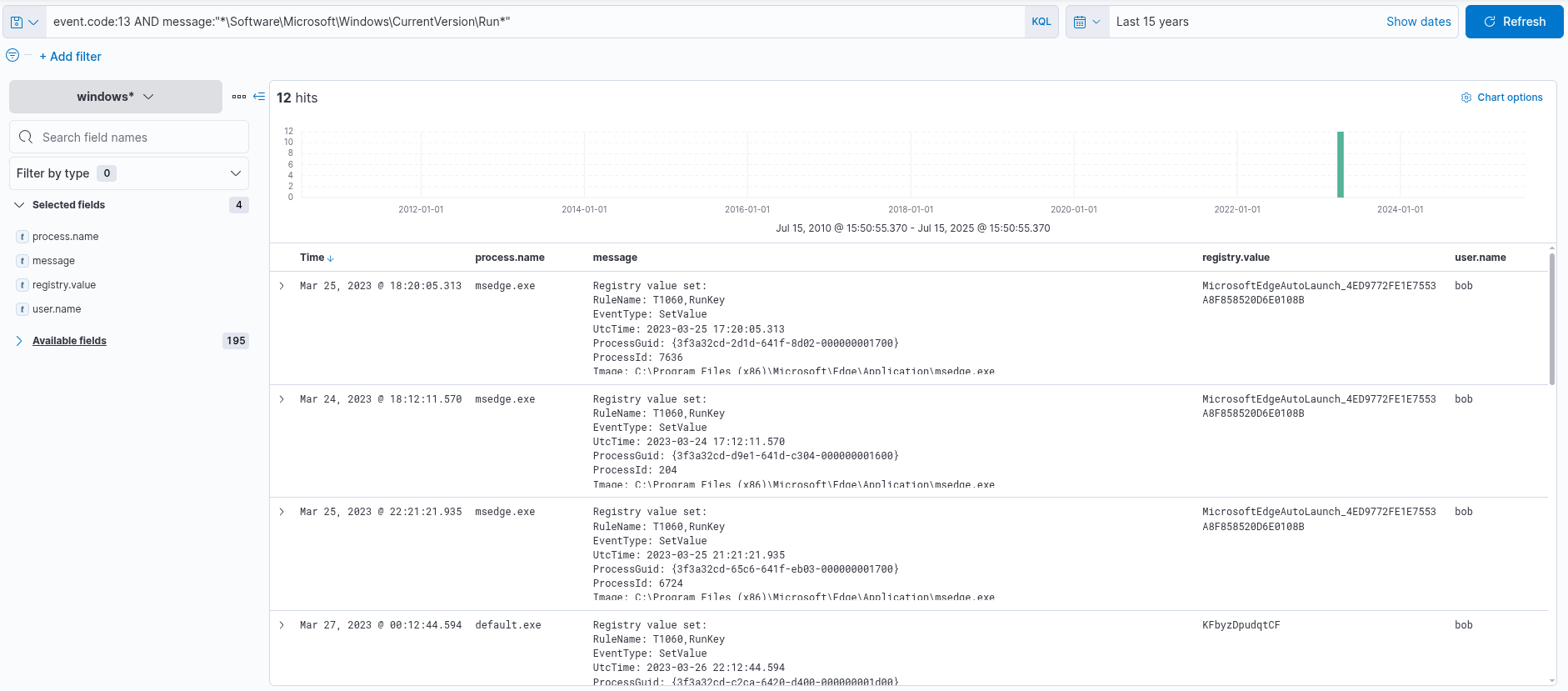

🪟 Hunt 2 — Persistencia con claves de ejecución del registro

Busca evidencia de persistencia mediante claves Run / RunOnce.

👉 Ingresar el valor del campo registry.value relacionado con la primera acción detectada.

🧠 Concepto previo

Los adversarios pueden lograr persistencia agregando un programa a una carpeta de inicio o una clave de ejecución del registro.

Esto provoca que el programa se ejecute automáticamente cuando un usuario inicia sesión.

Rutas comunes:

-

🧩

HKCU\Software\Microsoft\Windows\CurrentVersion\Run -

🧩

HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce -

🧩

HKLM\Software\Microsoft\Windows\CurrentVersion\Run -

🧩

HKLM\Software\Microsoft\Windows\CurrentVersion\RunOnce

🔗 Fuente: MITRE ATT&CK T1547.001 — Registry Run Keys / Startup Folder

🧪 Ejercicio: detectar persistencia

Crea una consulta KQL para detectar casos en los que se hayan agregado programas a las claves del registro que inician automáticamente procesos maliciosos.

🔍 Consulta KQL

event.code:13 AND message:"*\Software\Microsoft\Windows\CurrentVersion\Run*"

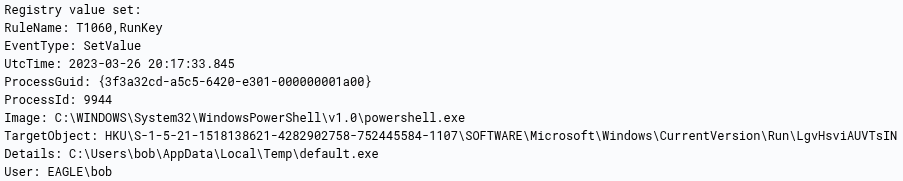

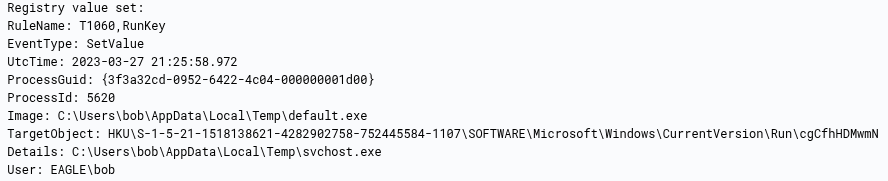

📜 Análisis de eventos

Una secuencia de eventos reveló un mecanismo de persistencia en múltiples etapas, donde cada binario crea una RunKey para iniciar el siguiente:

🧩 Cadena de persistencia

| 🕒 Hora (UTC) | 🧮 Proceso | 🗝️ Clave / Valor | 🧠 Descripción |

|---|---|---|---|

| 2023-03-26 20:17:33 | powershell.exe |

C:\Users\bob\AppData\Local\Temp\default.exe |

Crea RunKey para default.exe — inicio de la cadena |

| 2023-03-27 21:25:58 | default.exe |

C:\Users\bob\AppData\Local\Temp\svchost.exe |

Crea RunKey para svchost.exe — persistencia de la segunda etapa |

| powershell.exe | |||

| ⇓ | |||

| default.exe | |||

| ⇓ | |||

| svchost.exe (sospechoso) |

⚠️ Por qué svchost.exe es sospechoso

| Indicador | Valor observado | Motivo de sospecha |

|---|---|---|

| 📂 Ruta del archivo | C:\Users\bob\AppData\Local\Temp\svchost.exe |

No es la ruta legítima (C:\Windows\System32) |

| 💾 Nombre | svchost.exe |

Se hace pasar por un binario confiable |

| 🧩 Proceso padre | default.exe |

Ejecutado desde carpeta temporal |

| 🔁 Persistencia | Sí (event.code:13) |

Configurado para ejecutarse al iniciar |

| 👤 Usuario | EAGLE\bob |

Sesión interactiva — no proceso del sistema |

Este archivo no es sospechoso solo por su nombre, sino por su ubicación inusual, cadena de ejecución y persistencia RunKey.

Se trata de un svchost.exe falso desplegado como parte de la cadena de ataqu

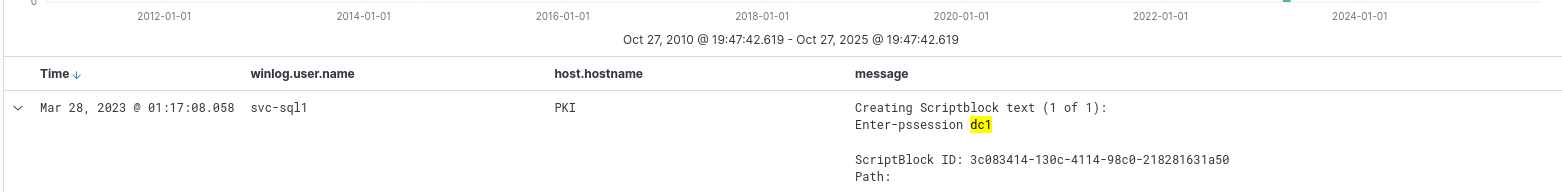

⚡ Hunt 3 — Movimiento lateral con PowerShell Remoting

Identifica eventos de PowerShell Remoting hacia el controlador de dominio DC1.

👉 Ingresar el valor de winlog.user.name asociado a esta actividad.

🧠 Concepto previo

El PowerShell Remoting (basado en WinRM) permite ejecutar comandos en sistemas remotos.

Es una táctica común para movimiento lateral (T1021.006).

La ejecución se registra en el Event ID 4104, que guarda el bloque de script ejecutado (Enter-PSSession, Invoke-Command, etc.).

| Event ID | Descripción | ¿Relevante? |

|---|---|---|

| 4648 | Inicio de sesión con credenciales explícitas | ❌ No directamente |

| 4104 | Ejecución de script PowerShell (bloques) | ✅ Sí |

| 🔍 Consulta KQL |

event.code:4104 AND message:"DC1"

¿Qué hace?

Busca ejecuciones de PowerShell interactivo remoto (Enter-PSSession o Invoke-Command)

apuntando específicamente al controlador de dominio DC1.

📊 Resultado:

| Campo | Valor |

|---|---|

| 🔧 Comando | Enter-PSSession DC1 |

| 👤 Usuario | svc-sql1 |

| 💻 Host origen | PKI.eagle.local |

| 🕒 Timestamp | 2023-03-28 01:17:08 |

Conclusión del Hunt 3:

El atacante empleó PowerShell Remoting con credenciales válidas (svc-sql1) para acceder al controlador de dominio (DC1).

🎯 MITRE ATT&CK: T1021.006 — Remote Services: PowerShell

🧾 Resumen de hallazgos

| 🧩 Etapa | 🧠 Evidencia | 👤 Usuario | 🧰 MITRE |

|---|---|---|---|

| 🚚 Transferencia lateral | rUBUEUS.exe en C:\Users\Public |

svc-sql1 |

T1105 |

| 🔁 Persistencia (registro) | RunKey → default.exe |

EAGLE\bob |

T1547.001 |

| 🧭 Movimiento lateral | PowerShell Remoting → DC1 | svc-sql1 |

T1021.006 |