🧩 Threat Hunting Glossary

Glosario esencial de Threat Hunting y Ciberinteligencia (CTI) — con los conceptos clave que todo analista debe dominar para comprender adversarios, campañas e indicadores.

🎭 Adversary

Un adversario en CTI es toda entidad no autorizada que busca infiltrarse en tu organización para cumplir sus propios objetivos (económicos, políticos o de espionaje).

Tipos comunes:

-

🕵️♂️ Ciberdelincuentes

-

🧨 Hacktivistas

-

🧬 Amenazas internas (Insiders)

-

🏴☠️ Operadores estatales (APT)

Cada uno tiene motivaciones y recursos diferentes para evadir tus defensas.

⚔️ Advanced Persistent Threat (APT)

Los APT son grupos organizados con amplios recursos (a menudo estatales).

Su objetivo: mantener acceso prolongado y sigiloso a redes de alto valor.

“Advanced” no siempre significa tecnología sofisticada — sino planificación estratégica y persistencia.

🎯 Sectores comunes: gobierno, defensa, salud, energía, e I+D.

🧠 TTPs — Tactics, Techniques & Procedures

| Nivel | Descripción | Ejemplo |

|---|---|---|

| 🎯 Tactic | El por qué — objetivo del atacante | Exfiltrar datos |

| ⚙️ Technique | El cómo — método general | Phishing, PowerShell, SMB abuse |

| 🧾 Procedure | El paso a paso concreto | Script específico o comando usado |

Analizar los TTPs ayuda a entender el estilo operativo de un adversario y crear detecciones basadas en comportamiento.

🧩 Indicator

🧠 Data + Context = Indicator

Un indicador es un dato técnico con contexto.

Sin contexto, un IOC pierde valor analítico.

📊 Ejemplo:

Un hash MD5 solo = poco valor.

Un hash MD5 + campaña + fecha + actor = inteligencia útil.

💣 Threat

🧩 Capacidad + Intención + Oportunidad = Amenaza

-

Intención: qué busca lograr el atacante (dinero, sabotaje, espionaje).

-

Capacidad: qué recursos o herramientas posee.

-

Oportunidad: brechas o vulnerabilidades que puede aprovechar.

🧬 Campaign

Una campaña agrupa múltiples incidentes con TTPs similares o un objetivo común.

Estas correlaciones ayudan a vincular actividades dispersas con un mismo actor.

🧭 Indicators of Compromise (IOCs)

Los IOCs son las “huellas digitales” del ataque.

Incluyen:

-

🧱 Hashes (MD5, SHA256)

-

🌐 IPs y dominios maliciosos

-

📜 Nombres de archivos sospechosos

-

🔍 Registros o claves del sistema

Los IOCs deben usarse junto con contexto de TTPs para evitar falsos positivos.

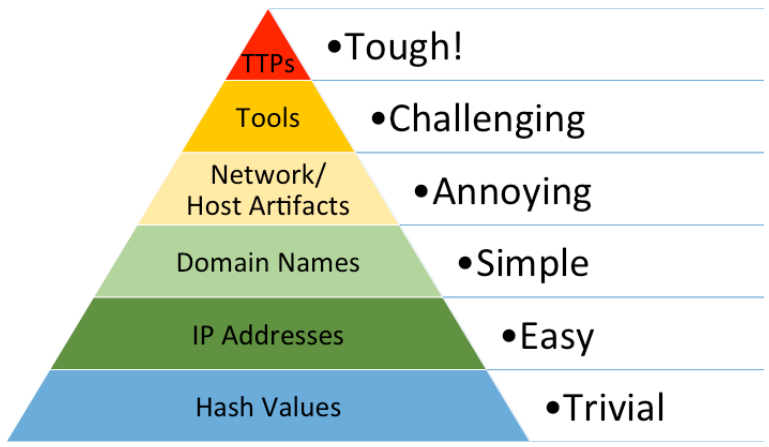

🪜 Pyramid of Pain

Visualización creada por David Bianco (FireEye) que muestra la dificultad de obtención e impacto en el adversario al detectar diferentes tipos de IOCs.

| Nivel | Tipo de indicador | Dificultad | Impacto al atacante |

|---|---|---|---|

| 🟥 TTPs | Más duros de cambiar | 🔥 Muy alto | |

| 🟧 Tools | Difíciles de modificar | 💀 Alto | |

| 🟨 Network / Host Artifacts | Moderado | 😬 Molesto | |

| 🟩 Domain Names | Fácil de rotar | 😐 Bajo | |

| 🟦 IP Addresses | Muy fácil | 😴 Bajo | |

| 🟪 Hash Values | Trivial | 💤 Mínimo |

💾 Hash Values

Identificadores únicos de archivos (MD5, SHA1, SHA256).

⚠️ Son fáciles de alterar, por lo tanto no fiables solos.

🌍 IP Addresses

Identificadores únicos de red.

Fáciles de rotar mediante VPNs, proxies o TOR.

🧩 Domain Names

Nombres usados para identificar IPs.

Los atacantes pueden usar DGA (Domain Generation Algorithms) o Dynamic DNS para evadir bloqueos.

🌐 Network / Host Artifacts

📡 Network artifacts: trazas en logs de red, DNS, NetFlow o pcap.

💻 Host artifacts: rastros en el sistema, como:

-

Claves de registro

-

Procesos sospechosos

-

DLLs cargadas

-

Archivos persistentes

Más difíciles de falsificar → más valiosos para detección.

🧰 Tools

Programas o frameworks usados por adversarios: malware, exploits, scripts, C2s (Cobalt Strike, Empire, etc.).

🧱 TTPs (de nuevo, pero más arriba en la pirámide)

Son el nivel más valioso y más difícil de cambiar.

Detectar TTPs te permite anticipar campañas completas, no solo indicadores.

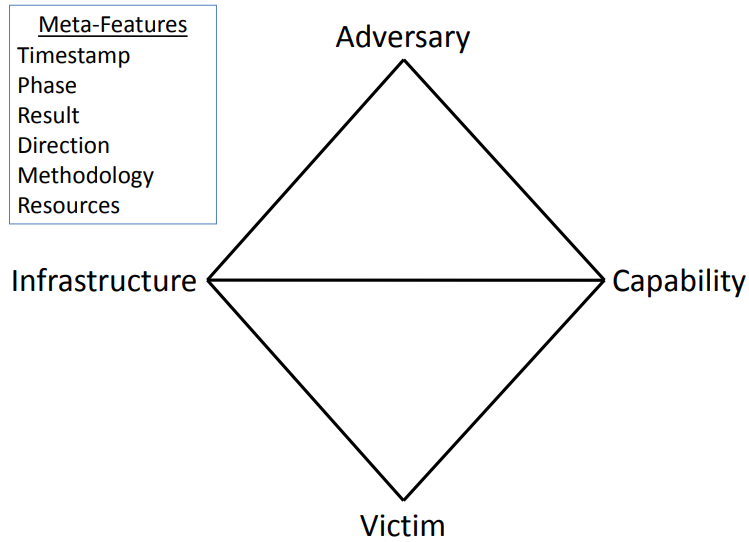

💎 Diamond Model of Intrusion Analysis

Modelo desarrollado por Caltagirone, Pendergast y Betz para analizar intrusiones.

🔶 Los 4 vértices:

| Vértice | Descripción |

|---|---|

| 🎭 Adversary | Grupo o actor que lanza el ataque |

| ⚙️ Capability | Herramientas, TTPs o malware usado |

| 🌐 Infrastructure | Infraestructura usada (dominios, IPs, C2s) |

| 🧑💻 Victim | Objetivo (organización o usuario) |

🔁 Las flechas muestran las relaciones dinámicas entre ellos.

Un banco (🧑💻 Victim) es atacado por un grupo criminal (🎭 Adversary) usando spear-phishing (⚙️ Capability) a través de un botnet (🌐 Infrastructure).

El análisis del diamante permite:

-

Identificar conexiones entre campañas

-

Priorizar defensas

-

Desarrollar inteligencia accionable

⚖️ Diamond Model vs. Cyber Kill Chain

| Modelo | Enfoque | Uso principal |

|---|---|---|

| 🔷 Diamond Model | Relaciones entre actores, infraestructura y víctimas | Análisis e inteligencia |

| 🔗 Cyber Kill Chain | Etapas del ataque (recon → acción) | Detección y respuesta |

Ambos son complementarios: uno describe el qué y quién, el otro el cómo y cuándo.