Reconocimiento Externo y Principios de Enumeración

Antes de iniciar cualquier pentest, es útil realizar un reconocimiento externo del objetivo. Esto puede servir para:

-

✅ Validar la información proporcionada en el documento de alcance del cliente.

-

✅ Asegurarse de que se actúa sobre el alcance correcto cuando se trabaja remotamente.

-

✅ Buscar información pública que pueda afectar el resultado de la prueba, como credenciales filtradas.

Piensa en esto como obtener un “mapa del terreno” para proporcionar la prueba más completa posible, identificando posibles fugas de información y datos filtrados.

🔍 ¿Qué buscamos?

Durante el reconocimiento externo, algunos datos clave son:

| Punto de Datos | Descripción |

|---|---|

| IP Space | ASN válido del objetivo, bloques de red de la infraestructura pública, presencia en la nube y proveedores de hosting, registros DNS, etc. |

| Información de Dominio | Administrador del dominio, subdominios, servicios públicos (Mailservers, DNS, VPN, Web), defensas presentes (SIEM, AV, IDS/IPS). |

| Formato de Esquema | Cuentas de correo, usuarios de AD, políticas de contraseñas, útil para construir listas de usuarios para password spraying, brute force, etc. |

| Divulgaciones de Datos | Archivos públicos (.pdf, .ppt, .docx, .xlsx) que revelen información sobre la organización. |

| Datos de Brechas | Nombres de usuario o contraseñas filtradas públicamente. |

🌐 ¿Dónde buscamos? Herramientas y Recursos

| Recurso | Ejemplos / Enlaces |

|---|---|

| ASN / IP registrars | IANA, ARIN, RIPE, BGP Toolkit |

| Registradores de dominio & DNS | DomainTools, PTRArchive, ICANN, consultas DNS manuales (ej. 8.8.8.8) |

| Redes sociales | LinkedIn, Twitter, Facebook |

| Sitios web públicos de la empresa | Página oficial de la empresa, secciones “About Us” y “Contact Us”, documentos incrustados |

| Nube y almacenamiento de desarrollo | GitHub, buckets de AWS S3, contenedores de Azure Blog, Google Dorks |

| Fuentes de datos de brechas | HaveIBeenPwned, Dehashed |

📡 Encontrando Espacios de Dirección

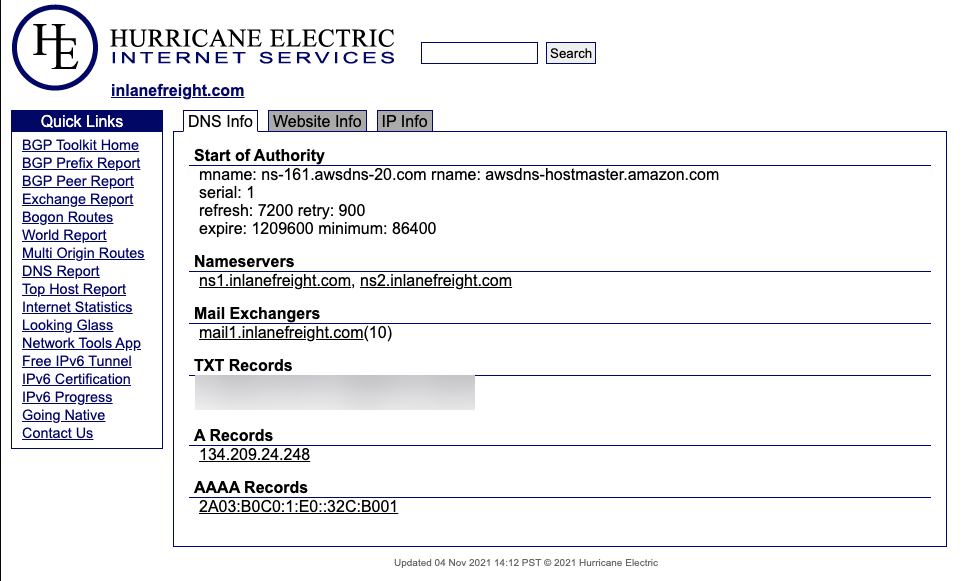

BGP Toolkit de Hurricane Electric permite buscar bloques de IP y ASN de una organización.

⚠️ Importante: No interactuar con infraestructura fuera del alcance acordado para evitar afectar a terceros.

Otros puntos clave:

-

Algunos proveedores (AWS, Oracle) requieren notificación o autorización antes de pruebas.

-

Validar explícitamente el alcance autorizado con el cliente.

🖥️ DNS y Validación de Alcance

Herramientas recomendadas:

-

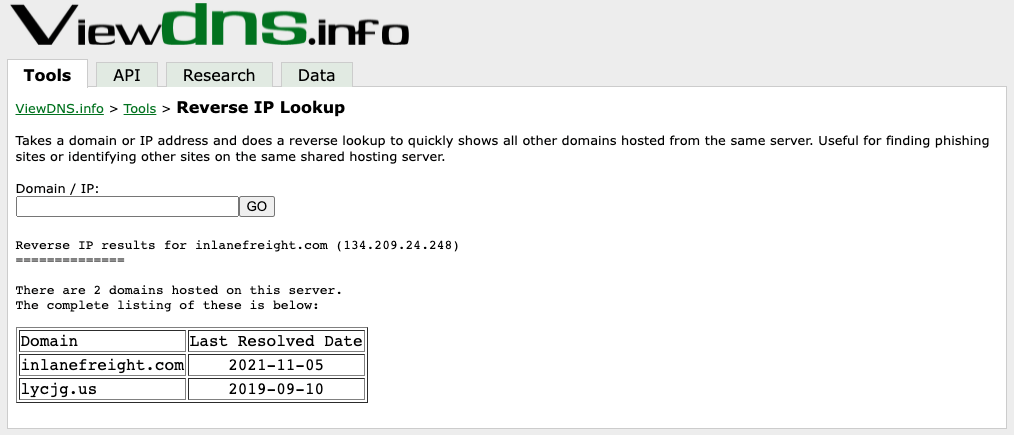

ViewDNS → Lookup inverso, Whois, IP History, MX, NS, DNS Propagation, Firewall tests.

-

DomainTools → Información de dominio, registros históricos.

📁 Datos Públicos

-

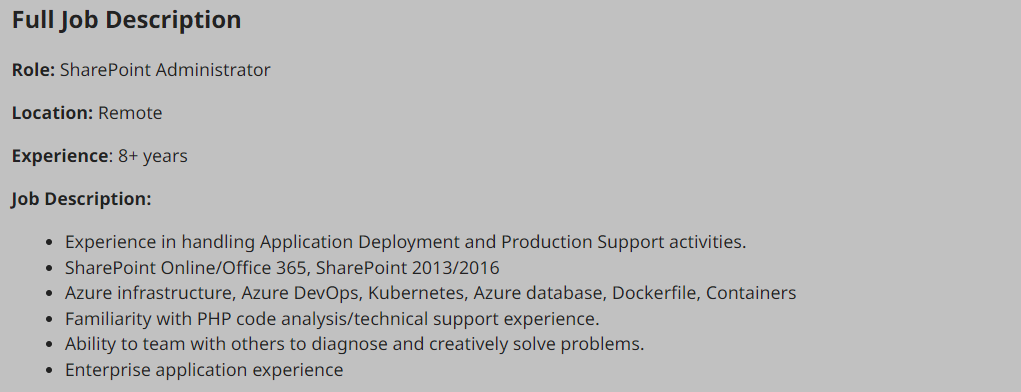

Redes sociales, portales de empleo (Indeed, Glassdoor) y sitios web corporativos pueden revelar:

-

Infraestructura utilizada

-

Software y versiones

-

Estructura organizativa

-

Esquemas de usuarios

-

-

Archivos públicos pueden contener metadatos útiles, enlaces internos o credenciales filtradas en repositorios (GitHub, AWS, etc.)

-

Herramientas: Trufflehog, Greyhat Warfare

⚡ Principios de Enumeración

-

Enumeración es un proceso iterativo, repetido varias veces durante el pentest.

-

Comenzar con recursos pasivos → amplia exploración → refinamiento → enumeración activa.

-

La información obtenida sirve para entender la organización y posibles rutas de ataque.

🛠️ Ejemplo de Proceso de Enumeración

Dominio: inlanefreight.com (ficticio)

-

Verificar ASN/IP y Datos de Dominio

-

NS1, NS2:

ns1.inlanefreight.com,ns2.inlanefreight.com -

Mail:

mail1.inlanefreight.com -

IP:

134.209.24.248

-

-

Validación con ViewDNS

- Reverse IP →

inlanefreight.com,lycjg.us

- Reverse IP →

-

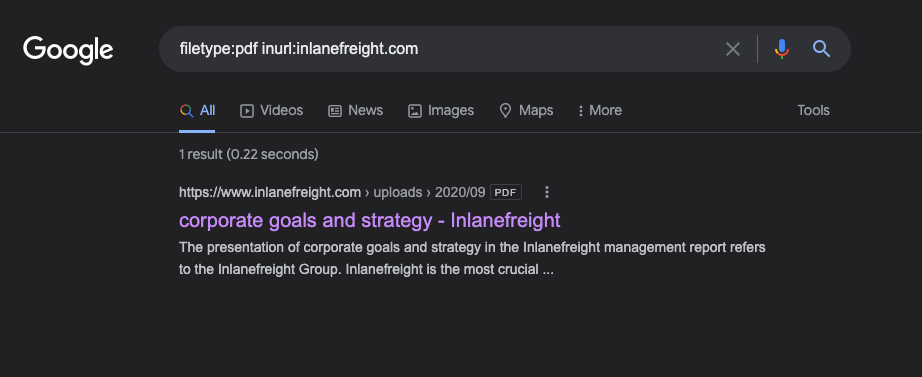

Búsqueda de archivos públicos

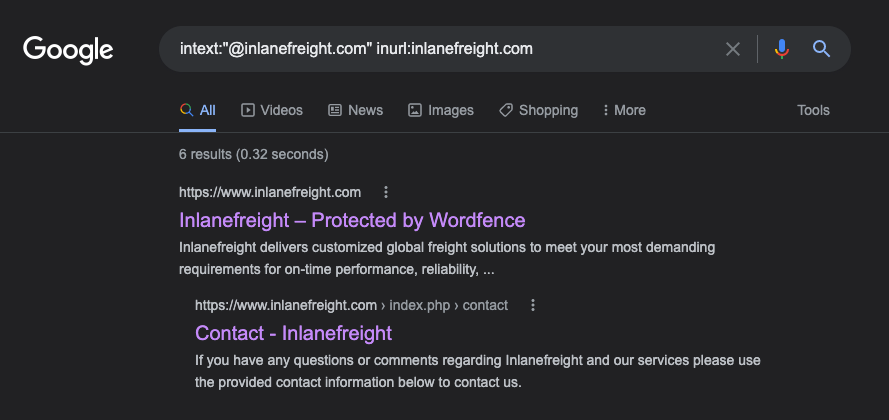

🔍 Google Dorking – Búsqueda avanzada en seguridad

filetype:pdf inurl:inlanefreight.com→corporate goals and strategy - Inlanefreight

-

Recolección de correos

- Dork:

intext:"@inlanefreight.com" inurl:inlanefreight.com

- Ejemplo:

first.last@inlanefreight.com

- Dork:

-

Recolección de usernames

- Herramienta:

linkedin2username

- Herramienta:

-

Búsqueda de credenciales filtradas

-

Herramienta: Dehashed

-

Ejemplo de output (ficticio):

email: roger.grimes@inlanefreight.local username: rgrimes password: Ilovefishing! -

🧩 Próximos pasos

-

Validar información encontrada

-

Permanece dentro del alcance autorizado

-

Guardar todos los registros: capturas, outputs de herramientas, archivos descargados

-

Prepararse para enumeración interna usando credenciales válidas obtenidas externamente