Enumeración desde Windows en Active Directory

La idea principal del texto es mostrar cómo enumerar Active Directory desde un host Windows cuando ya tienes credenciales válidas. Se presentan herramientas como:

-

ActiveDirectory PowerShell module

-

PowerView

-

SharpView

-

Snaffler

-

Herramientas internas de Windows

El objetivo es descubrir configuraciones, permisos, trusts, shares y datos sensibles que puedan ayudarte a moverte lateralmente o escalar privilegios, o simplemente generar findings útiles para un informe.

🔹 ActiveDirectory PowerShell Module

PowerShell trae un módulo con 147 cmdlets para manejar AD.

Primero se carga con:

Import-Module ActiveDirectory

Cosas útiles que se pueden hacer:

✔ Obtener información del dominio:

Get-ADDomain

Devuelve SID del dominio, niveles funcionales, child domains, DCs, etc.

✔ Enumerar cuentas con SPN (para Kerberoasting)

Get-ADUser -Filter {ServicePrincipalName -ne "$null"} -Properties ServicePrincipalName

✔ Ver trusts entre dominios:

Get-ADTrust -Filter *

✔ Enumerar grupos:

Get-ADGroup -Filter *

✔ Y ver miembros de un grupo:

Get-ADGroupMember -Identity "Backup Operators"

Esto puede revelar grupos peligrosos, como Backup Operators, Domain Admins, etc.

🔹 PowerView

Es una herramienta PowerShell para enumeración avanzada de AD.

Incluye comandos como:

-

Get-Domain→ info del dominio -

Get-DomainUser→ usuarios -

Get-DomainGroup→ grupos -

Get-DomainGroupMember→ miembros de grupos -

Get-DomainTrustMapping→ trusts -

Test-AdminAccess→ comprobar si tienes admin local -

Find-DomainShare→ buscar shares -

Find-InterestingDomainShareFile→ buscar archivos sensibles

Ejemplos:

✔ Info de un usuario:

Get-DomainUser -Identity mmorgan -Domain inlanefreight.local

✔ Miembros de Domain Admins (recursivo):

Get-DomainGroupMember -Identity "Domain Admins" -Recurse

✔ Comprobar si eres admin local:

Test-AdminAccess -ComputerName ACADEMY-EA-MS01

✔ Buscar cuentas con SPN (Kerberoasting):

Get-DomainUser -SPN

🔹 SharpView

Es una versión en C#/.NET de PowerView (útil cuando PowerShell está restringido).

Ejemplo:

.\SharpView.exe Get-DomainUser -Identity forend

Devuelve lo mismo que PowerView pero sin depender de PowerShell.

🔹 Shares y búsqueda de datos sensibles

Los shares suelen contener información delicada.

Puedes usar PowerView, comandos manuales o…

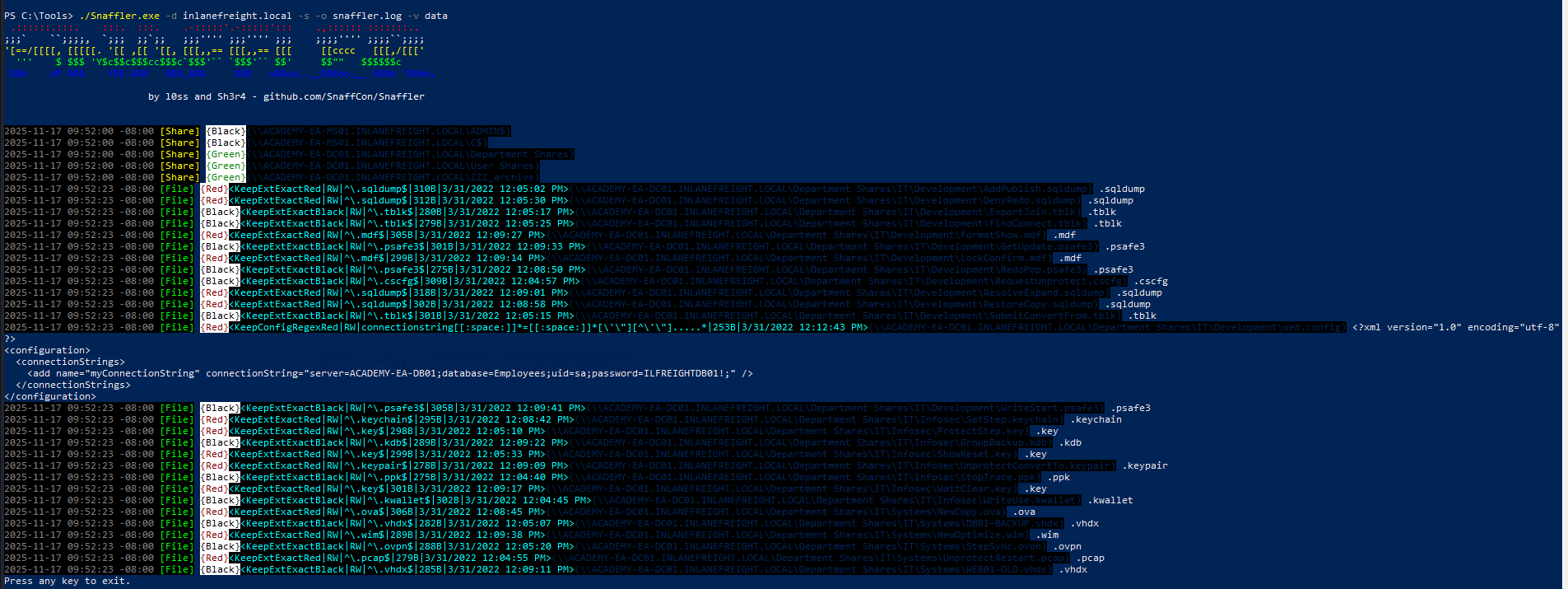

🔹 Snaffler

Herramienta para buscar automáticamente contraseñas, llaves, archivos sensibles en todos los shares accesibles.

Ejemplo:

Snaffler.exe -d inlanefreight.local -s -o snaffler.log -v data

Snaffler:

-

Enumera hosts

-

Busca shares

-

Revisa carpetas a las que tienes acceso

-

Identifica archivos sensibles (passwords, keys, dumps, config files, etc.)

La salida muestra archivos marcados como:

-

Red → extremadamente sensibles

-

Black → potencialmente útiles

-

Green → shares accesibles

Ejemplo de salida:

Se encuentra un fichero de configuracion, usuario y contraseña

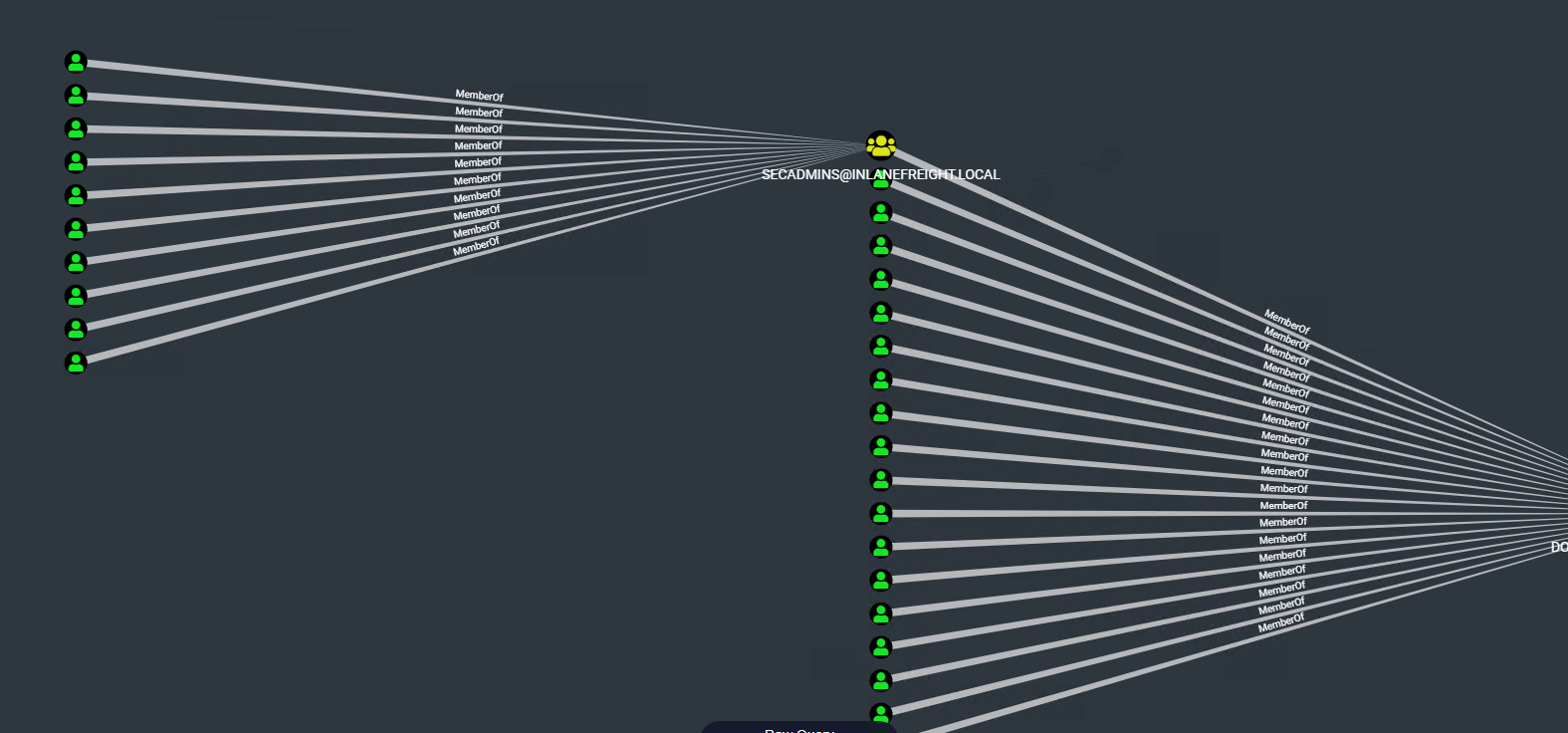

🔥 BloodHound & SharpHound – Enumeración AD Avanzada

BloodHound es una herramienta que identifica rutas de ataque dentro de un dominio analizando relaciones entre objetos.

-

Descubrir privilegios ocultos

-

Visualizar rutas hacia Domain Admin

-

Analizar trusts, ACLs, GPOs

-

Crear queries Cypher avanzadas

🏹 Uso de SharpHound (Recolector)

Debe ejecutarse desde:

-

Un host Windows autenticado

-

Un host no unido al dominio pero con creds válidas

-

O transferido vía HTTP, SMB, etc.

Ver ayuda:

.\SharpHound.exe --help

Parámetros comunes:

| Flag | Descripción |

|---|---|

-c |

Métodos de recolección |

-d |

Especificar dominio |

-s |

Enumeración del forest |

--stealth |

Recolección sigilosa |

--computerfile |

Lista de hosts |

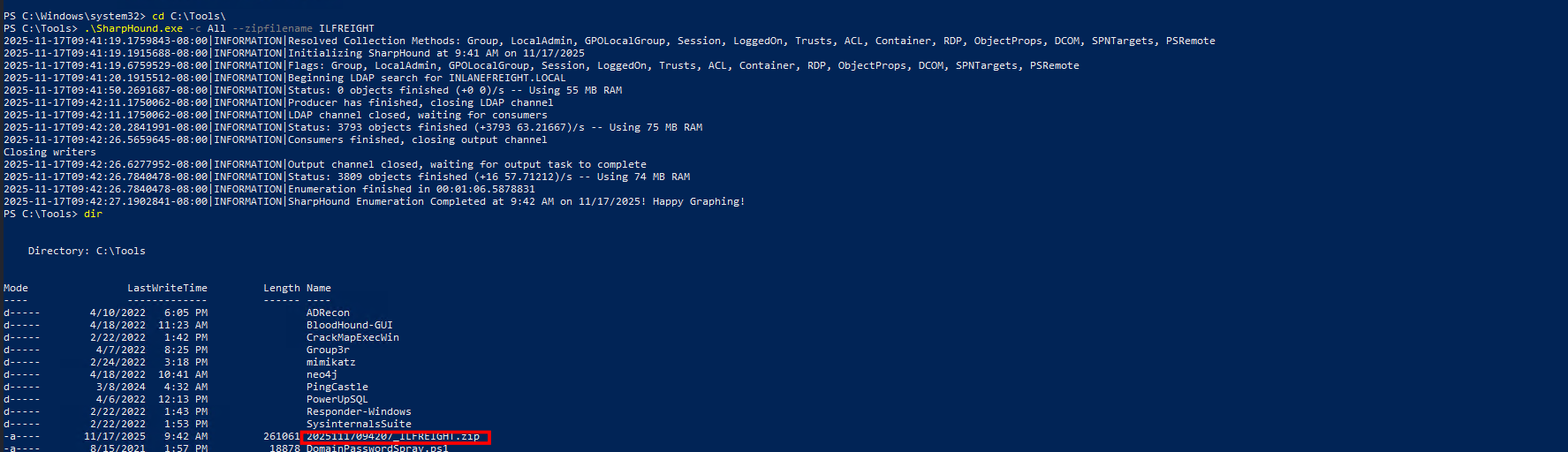

▶️ Ejecución completa

.\SharpHound.exe -c All --zipfilename ILFREIGHT

Esto genera un .zip con toda la info del dominio.

📤 Importar datos a BloodHound

En MS01:

bloodhound

Si pide creds:

neo4j : HTB_@cademy_stdnt!

Luego:

-

Click Upload Data

-

Selecciona el ZIP

-

Esperar 100%

🔎 Exploración inicial

Buscar:

domain:

Seleccionar INLANEFREIGHT.LOCAL

Verás:

-

Cantidad de hosts

-

Trusts

-

Relaciones con otros dominios

-

Tamaño del entorno

🧪 Queries importantes

Encuentra Windows 7, Server 2008 y otros sistemas legacy.

Son máquinas vulnerables a RCE antiguas (como MS08-067).

Por ejemplo Listar kerboroastable usuarios