Enumeración Inicial del Dominio – Inlanefreight

Estamos al inicio de nuestra prueba de penetración enfocada en Active Directory contra Inlanefreight.

Hemos realizado una recopilación de información básica y tenemos una idea de lo que esperar del cliente según los documentos de alcance.

⚙️ Preparación

Para esta primera fase de la prueba, empezamos desde un host de ataque Linux ubicado dentro de la red del cliente. Esta es una forma común que un cliente elige para realizar pruebas internas. Algunos ejemplos de configuraciones típicas incluyen:

-

Una máquina virtual de pentesting (generalmente Linux) en su infraestructura interna que se conecta a nuestro jump host vía VPN, al que podemos acceder por SSH.

-

Un dispositivo físico conectado a un puerto Ethernet que llama de vuelta a nosotros vía VPN.

-

Presencia física en la oficina del cliente con nuestro portátil conectado a la red.

-

Una VM Linux en Azure o AWS con acceso a la red interna, usando autenticación por clave pública y IP pública en la lista blanca.

-

Acceso VPN desde un portátil corporativo.

-

Estación de trabajo administrada (normalmente Windows) en la oficina del cliente con acceso limitado a Internet o herramientas.

-

VDI (escritorio virtual) accesible vía Citrix u otra plataforma, generalmente con las mismas restricciones que la estación de trabajo administrada.

El cliente puede elegir un enfoque grey box (con IPs/CIDRs conocidas) o black box (sin información). También pueden seleccionar pruebas evasivas, no evasivas o híbridas, y decidir si empezamos sin credenciales o con una cuenta estándar de dominio.

🔹 Enfoque del Cliente

Inlanefreight ha elegido:

-

Una VM de pentesting interna conectada a nuestro jump host.

-

Un host Windows donde podemos cargar herramientas.

-

Empezar desde un punto no autenticado, pero con una cuenta estándar de dominio:

htb-student. -

Prueba grey box: rango de red

172.16.5.0/23y sin información adicional. -

Prueba no evasiva.

-

Sin credenciales o mapa interno detallado.

🎯 Tareas de la Fase Inicial

-

Enumerar la red interna: hosts, servicios críticos y posibles vías de acceso.

-

Identificar usuarios, hosts y vulnerabilidades usando técnicas activas y pasivas.

-

Documentar todos los hallazgos para uso posterior.

Empezaremos desde un host Linux sin credenciales de dominio. Esto simula un escenario realista desde el punto de vista de un atacante interno o físico.

📌 Puntos de Datos Clave

| Punto de Datos | Descripción |

|---|---|

| Usuarios AD | Enumerar cuentas válidas para ataques de password spraying. |

| Equipos unidos al AD | Controladores de dominio, servidores de archivos, SQL, web, Exchange, etc. |

| Servicios Clave | Kerberos, NetBIOS, LDAP, DNS |

| Hosts y Servicios Vulnerables | Objetivos fáciles para obtener un foothold rápido |

🧩 Tácticas

-

La enumeración AD es compleja; debemos abordarla por fases.

-

Se empieza pasivamente escuchando la red y luego se valida activamente.

-

Documentar todo: hosts activos, nombres, servicios, vulnerabilidades y posibles credenciales.

🖥️ Identificación de Hosts

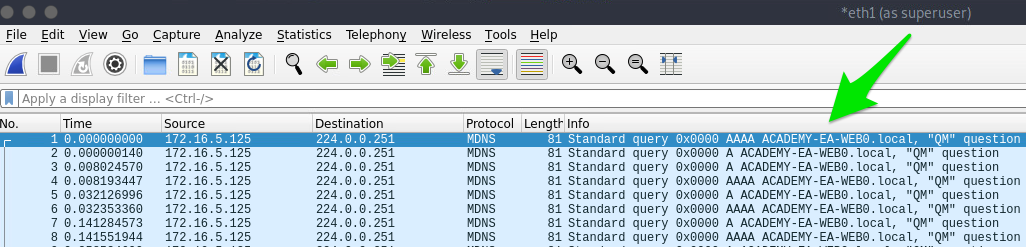

Escucha Pasiva

- Herramientas: Wireshark, tcpdump, NetMiner, net-creds.

- Observamos tráfico ARP y MDNS dentro de la red (

172.16.5.0/23).

Guardar capturas .pcap permite revisarlas posteriormente y documentar hallazgos.

Escucha Activa

-

Herramienta: Responder en modo análisis (

-A). -

Detecta hosts adicionales y servicios pasivos en la red: LLMNR, NBT-NS, MDNS.

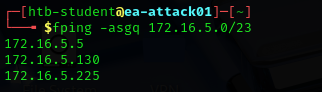

Comprobación de Hosts Activos

-

Herramienta: fping para ICMP sweep del subnet

/23. -

Identifica hosts vivos sin saturar el terminal.

-

Combinar con resultados pasivos para lista de objetivos para Nmap.

fping -asgq 172.16.5.0/23

Resultado:

🔍 Escaneo con Nmap

-

Escanear hosts activos para identificar servicios críticos: DNS, SMB, LDAP, Kerberos.

-

Comando ejemplo:

sudo nmap -v -A -iL hosts.txt -oN /home/htb-student/Documents/host-enum

1️⃣ Controlador de Dominio – inlanefreight.local (172.16.5.5)

Servicios detectados:

-

53/tcp: DNS – Simple DNS Plus

-

88/tcp: Kerberos

-

135/tcp: MSRPC

-

139/tcp: NetBIOS-SSN

-

389, 636, 3268, 3269/tcp: LDAP/LDAPS – Active Directory

-

445/tcp: Microsoft-DS (SMB)

-

464/tcp: kpasswd (cambio de contraseña Kerberos)

-

593/tcp: RPC sobre HTTP

-

3389/tcp: RDP

Información clave:

-

Es un Controlador de Dominio (DC) de Windows (

INLANEFREIGHT.LOCAL). -

Certificados SSL muestran:

ACADEMY-EA-DC01.INLANEFREIGHT.LOCAL. -

SMB requiere firma de mensajes (seguridad reforzada).

-

OS probable: Windows Server 2019/2016.

NetBIOS/LDAP:

-

Nombre del equipo:

ACADEMY-EA-DC01 -

Nombre del dominio:

INLANEFREIGHT -

Sitio:

Default-First-Site-Name -

LDAP activo con SSL → útil para enumeración de usuarios.

2️⃣ Servidor de Archivos/SQL – 172.16.5.130

Servicios detectados:

-

80/tcp: HTTP (Microsoft HTTPAPI httpd 2.0)

-

135, 139, 445/tcp: Servicios Windows

-

808/tcp: ccproxy-http?

-

1433/tcp: Microsoft SQL Server 2019

-

3389/tcp: RDP

-

16001/tcp: .NET Message Framing (mc-nmf)

Información clave:

-

Servidor de archivos y SQL.

-

SQL Server 2019 RTM → posibles vulnerabilidades si no está parchado.

-

SMB no requiere firma → posible vector para ataques NTLM relay.

-

Nombre del equipo:

ACADEMY-EA-FILE.

3️⃣ Servidor Linux/XRDP – 172.16.5.225

Servicios detectados:

-

22/tcp: SSH (OpenSSH 8.4p1)

-

3389/tcp: xrdp

Información clave:

-

Linux, probablemente bastión o servidor de salto.

-

SSH y xrdp pueden permitir acceso remoto si tenemos credenciales.

-

Útil para pivotar hacia otros hosts internos.

🧑💻 Identificación de Usuarios

Kerbrute – Enumeración de Usuarios AD

-

Herramienta para bruteforce de usuarios vía Kerberos sin generar alertas.

-

Se usan listas de usuarios (

jsmith.txtojsmith2.txt). -

Proceso resumido:

- Clonar repo:

git clone https://github.com/ropnop/kerbrute.git

- Compilar:

cd kerbrute

sudo make all

- Mover el binario al PATH:

sudo mv kerbrute_linux_amd64 /usr/local/bin/kerbrute

- Enumerar usuarios:

kerbrute userenum -d INLANEFREIGHT.LOCAL --dc 172.16.5.5 jsmith.txt -o valid_ad_users

- Salida: lista de usuarios válidos para ataques de password spraying.

⚠️ Identificación de Vulnerabilidades Potenciales

-

Cuenta SYSTEM en un host de dominio permite enumerar AD e impersonar la cuenta de máquina.

-

Métodos de acceso SYSTEM:

-

Exploits remotos antiguos (MS08-067, EternalBlue, BlueKeep).

-

Abuso de servicios locales (Juicy Potato, SeImpersonate).

-

Escalación de privilegios local (Task Scheduler 0-day).

-

Psexec desde una cuenta admin local en un host unido al dominio.

-

Obtener acceso SYSTEM o de usuario de dominio permite enumerar AD, realizar Kerberoasting, ASREPRoasting, SMB relay, token impersonation y ataques ACL.

🏁 Próximos Pasos

-

Encontrar un usuario de dominio para avanzar a la fase de foothold.

-

Técnicas: LLMNR/NBT-NS Poisoning, password spraying.

-

Documentar y mantener registro de todos los hallazgos y credenciales potenciales.