Nessus - New Scan

🆕 New Scan

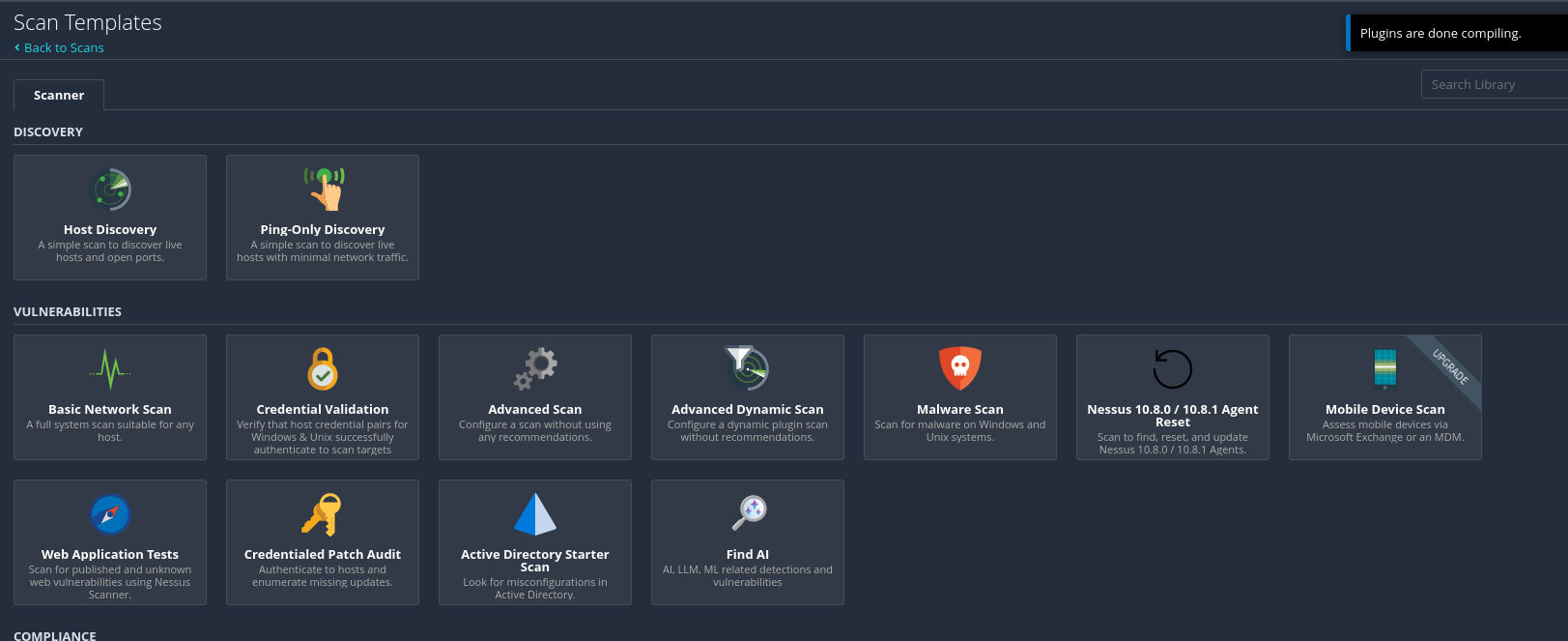

Para crear un nuevo escaneo en Nessus, haz clic en New Scan y elige una plantilla de escaneo. Estas se dividen en tres categorías principales:

-

🔍 Discovery (Descubrimiento)

Enfocado en identificar hosts activos, puertos abiertos y servicios, sin analizar vulnerabilidades a fondo.🧠 Ideal como primer paso para mapear la red antes de escaneos más pesados.

-

🛡️ Vulnerabilities (Vulnerabilidades)

Realiza un escaneo completo buscando vulnerabilidades conocidas (CVE), configuraciones inseguras, servicios vulnerables, etc.💣 El escaneo más detallado y útil para análisis de seguridad profundo.

-

📋 Compliance (Cumplimiento)

Valida si los sistemas cumplen con estándares de seguridad (PCI-DSS, CIS, HIPAA, etc.)

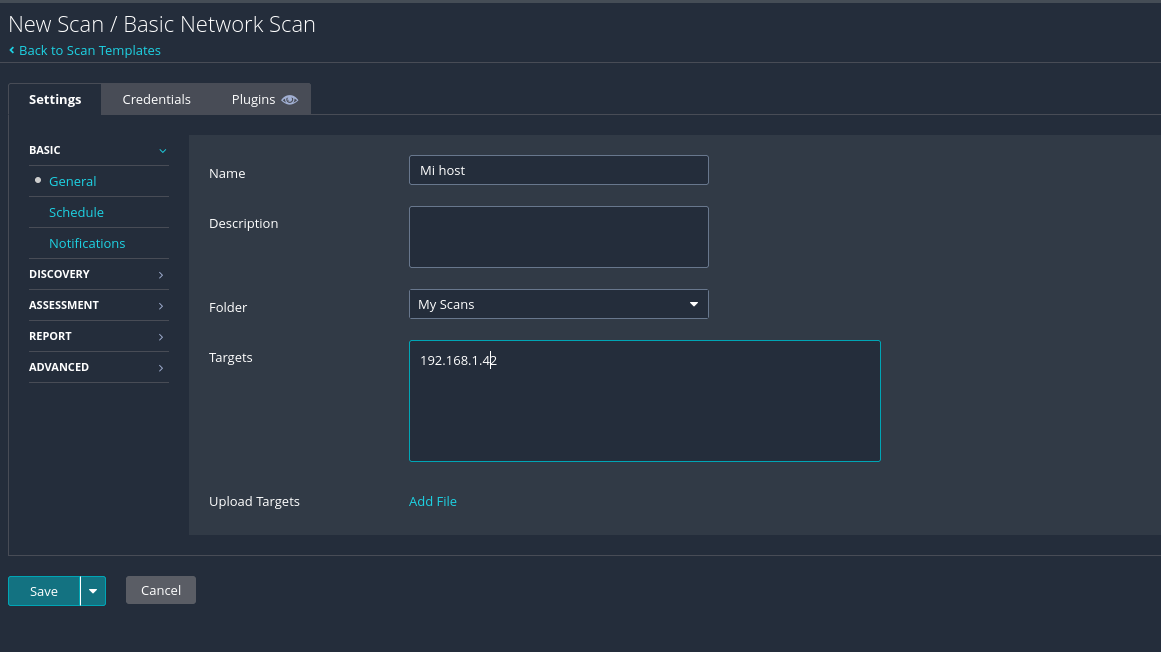

📌 Escenario de Prueba

Usaremos el tipo de escaneo Basic Network Scan, ideal para identificar vulnerabilidades en hosts específicos. También puedes usar Host Discovery si solo necesitas saber qué dispositivos están activos y qué puertos tienen abiertos 🔍.

🧪 Tipos de escaneo y su propósito

| Tipo de Escaneo | ¿Para qué sirve? | Tiempo 🕒 |

|---|---|---|

| 🔍 Host Discovery | Reconocimiento rápido: hosts activos + puertos abiertos | ⚡ Muy rápido |

| 🌐 Basic Network Scan | Escaneo completo de servicios y vulnerabilidades | 🕰️ Medio-largo |

|

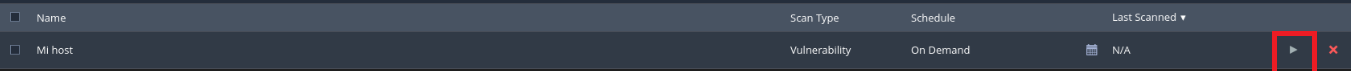

▶️ Lanzar el escaneo

Una vez configurado el objetivo y la tarea, presiona el botón de play (▶️) para iniciar el escaneo:

🔍 Discovery (Descubrimiento)

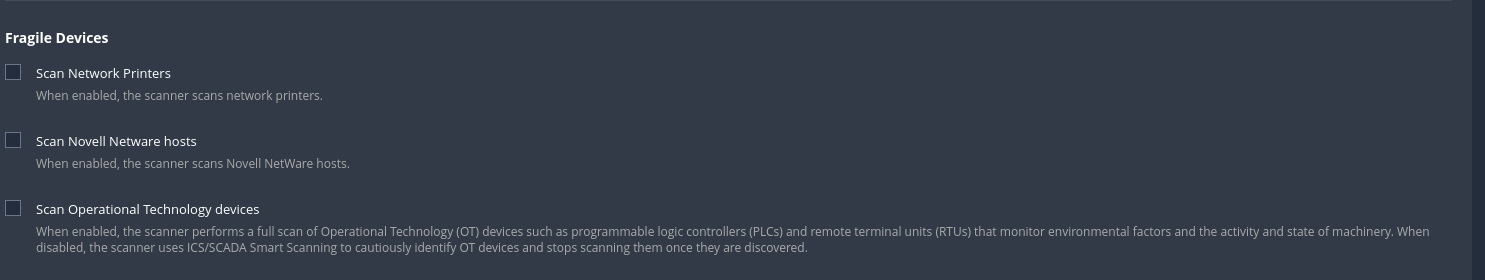

🖨️ Fragile Devices

Durante el escaneo, puedes optar por incluir dispositivos que podrían no manejar bien el análisis de red, como:

-

🖨️ Impresoras

-

🖥️ Sistemas NetWare

-

⚙️ Tecnología OT (Operational Technology)

⚠️ Recomendación:

Mantén esta opción desactivada. Algunas impresoras, por ejemplo, pueden comenzar a imprimir texto aleatorio o generar fallos durante el escaneo.

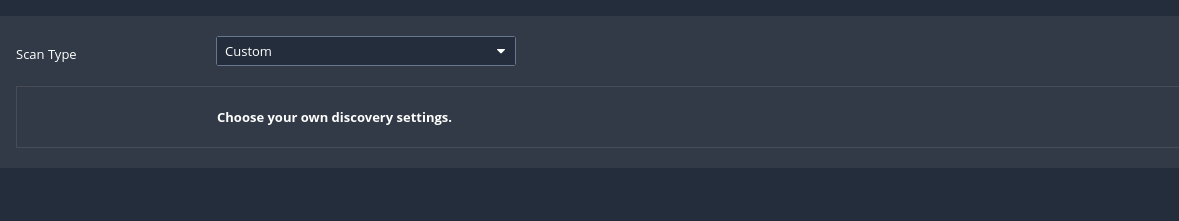

🔧 Configuración:

-

Ve a:

Discovery→Host Discovery -

Usa el tipo de escaneo:

Custom

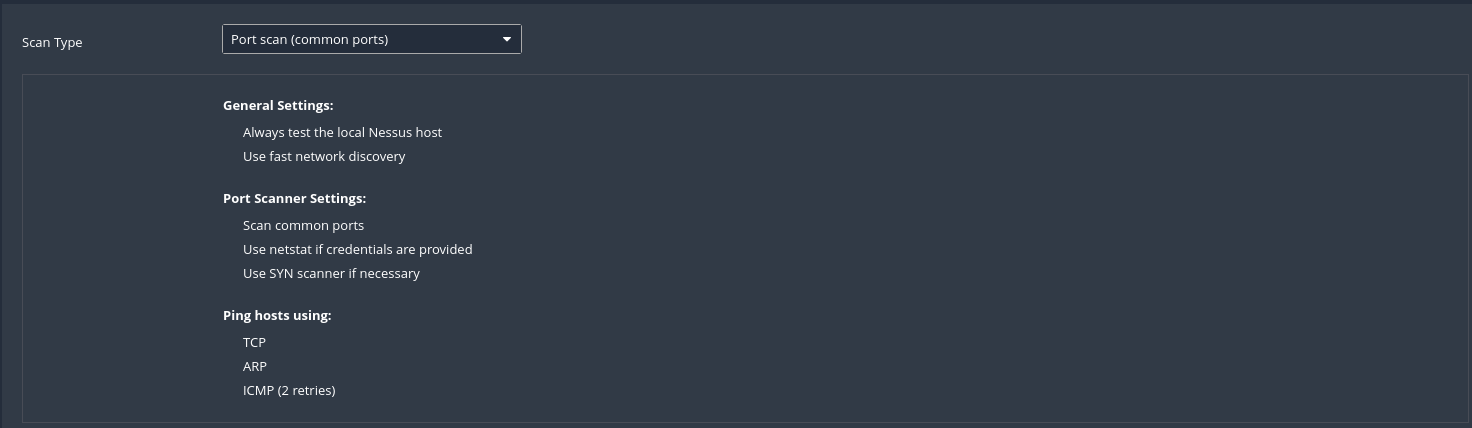

🌐 Port Scanning (Escaneo de Puertos)

OpenVAS puede detectar qué puertos están abiertos en un sistema mediante distintas técnicas:

-

Escaneo de:

-

Puertos comunes

-

Todos los puertos

-

Rango personalizado

-

-

Si tienes credenciales, puede usar

netstatpara extraer puertos directamente del sistema -

Puede realizar escaneo SYN (semi-abierto)

-

Utiliza ping por:

-

TCP

-

ARP

-

ICMP

(Con 2 intentos por método)

-

🧩 Service Discovery (Descubrimiento de Servicios)

Esta parte identifica los servicios que corren en los puertos abiertos:

-

✅ Por defecto está activada la opción "Probe all ports to find services"

-

⚠️ Algunos servicios pueden fallar si son frágiles, pero la mayoría tolera la exploración

-

Detecta:

-

Servicios que usan SSL/TLS

-

Certificados caducados o cercanos a expirar

-

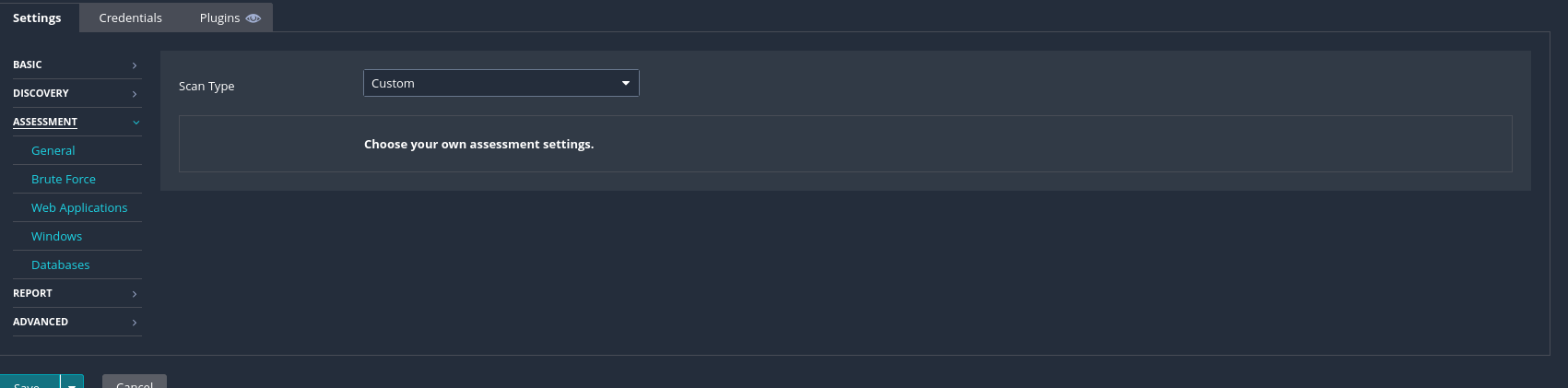

🧪 Assessment (Evaluación)

Esta sección define cómo se evaluarán los servicios y aplicaciones descubiertos. Aquí Nessus puede hacer desde simples detecciones hasta simulaciones de ataques como fuerza bruta o inyecciones.

🧠 Sirve para probar vulnerabilidades reales, no solo identificar versiones vulnerables.

-

🌍 Web Application Scanning:

-

Activado por defecto

-

Configura un User-Agent personalizado

Ej:'Mozilla/4.0' -

Limita o excluye rutas del crawler:

Ej: excluir/server_privileges.php|logout

-

-

🔐 Autenticación:

-

Usa credenciales proporcionadas o intenta fuerza bruta

-

Ejemplo: credenciales predeterminadas en Oracle DB, o uso de Hydra

-

-

👥 Enumeración de usuarios:

-

Técnicas como:

-

SAM Registry

-

ADSI Query

-

WMI Query

-

-

RID Brute Forcing (desactivado por defecto)

-

Si se activa: puedes definir rangos de UID

Ej:1000 - 1200para usuarios locales y de dominio

-

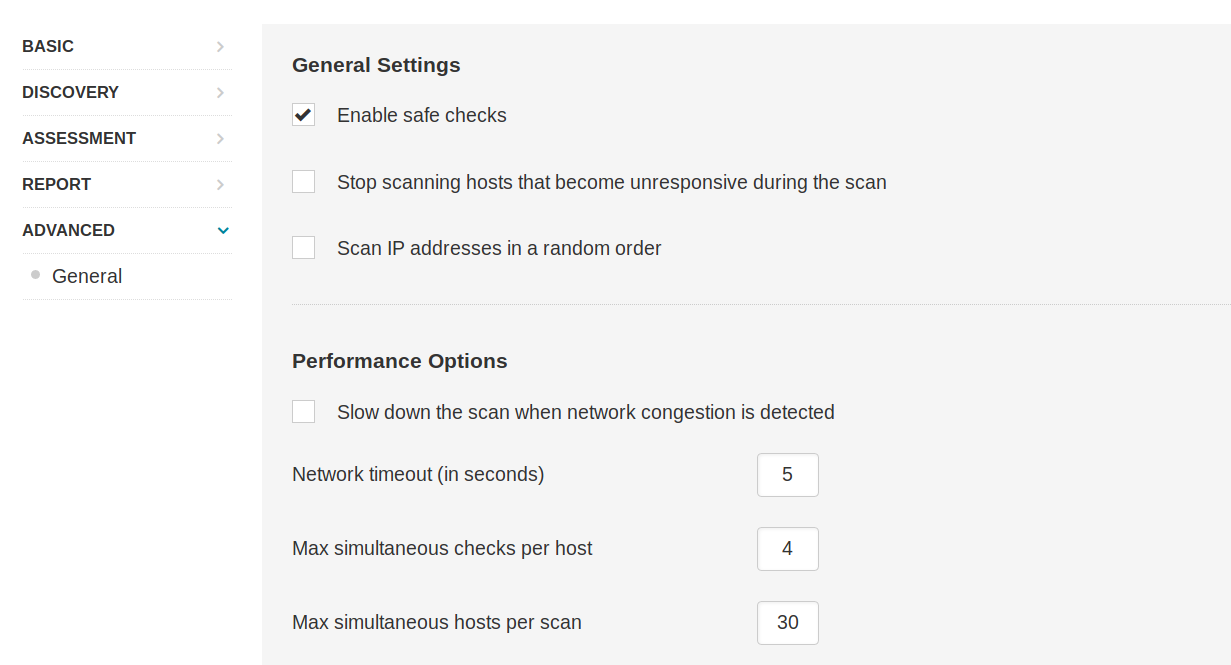

⚙️ Advanced (Avanzado)

-

🛡️ Safe Checks activado por defecto

(evita que escaneos puedan afectar negativamente al sistema) -

🐢 Puedes:

-

Reducir velocidad si hay congestión de red

-

Omitir hosts que no responden

-

Escanear IPs en orden aleatorio

-