Reporte de Evaluación de Vulnerabilidades

Las habilidades de comunicación (soft skills) son esenciales en ciberseguridad. Aunque las herramientas de escaneo automatizan buena parte del trabajo, el valor real se refleja en un reporte bien redactado, claro y comprensible para distintos públicos: desde técnicos hasta ejecutivos sin conocimientos técnicos.

Un informe sólido debe contener las siguientes secciones:

📌 1. Resumen Ejecutivo

Esta sección está dirigida a decisores ejecutivos que requieren una visión general clara de los hallazgos y las prioridades más urgentes de remediación, basadas en la criticidad.

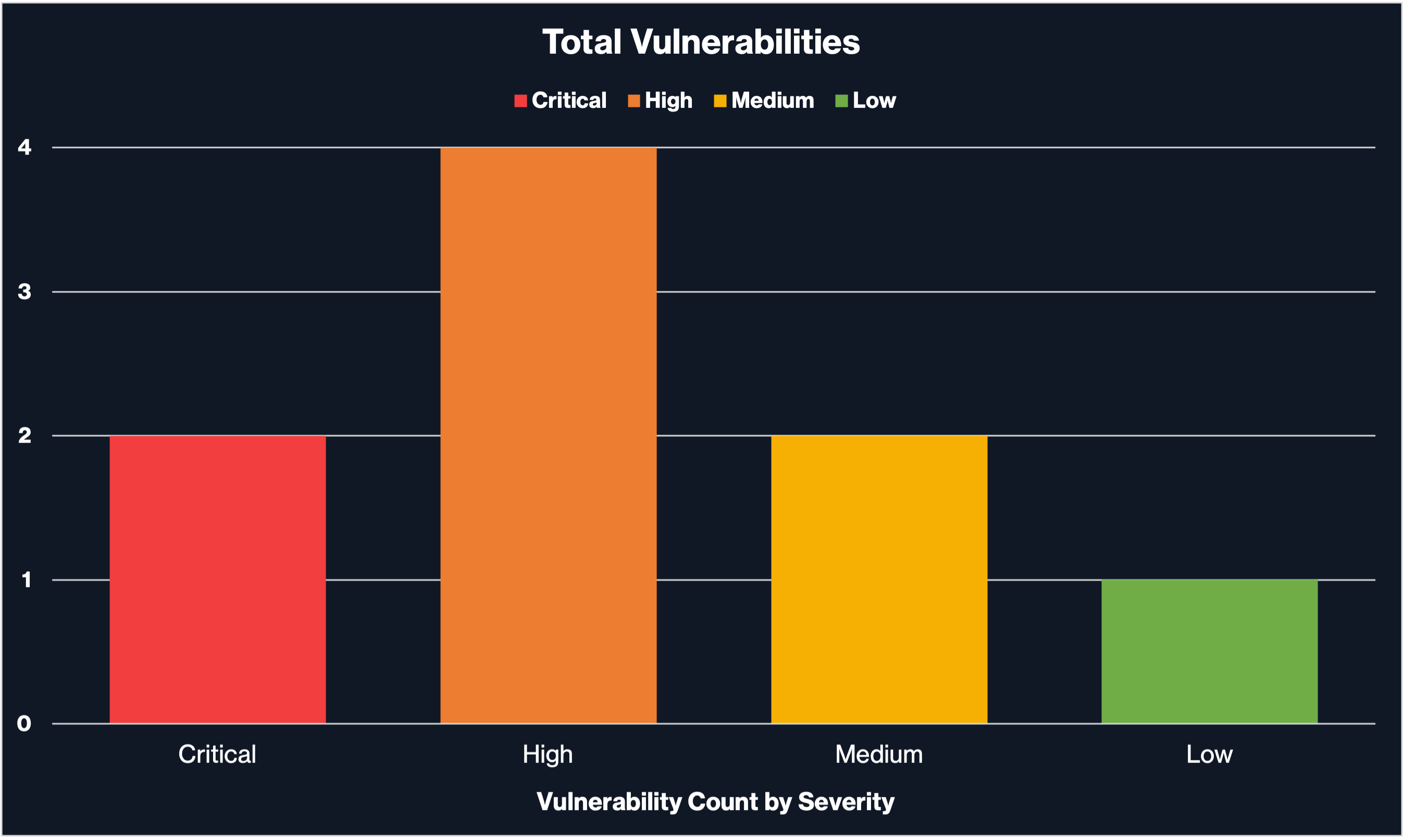

Se recomienda incluir una visualización gráfica que muestre la cantidad de vulnerabilidades por severidad:

📊 Ejemplo gráfico:

🧭 2. Descripción General de la Evaluación

Este apartado debe explicar brevemente:

-

La metodología utilizada durante la evaluación.

-

Las herramientas empleadas (por ejemplo, Nessus, OpenVAS, Nmap).

-

El proceso de trabajo: fases, enfoques, validación manual de resultados, etc.

Ejemplo:

Se utilizó una combinación de escaneo automatizado con Nessus y validación manual para reducir falsos positivos. El análisis se realizó siguiendo la metodología OWASP y mejores prácticas de seguridad.

🎯 3. Alcance y Duración

Aquí se detalla qué fue autorizado por el cliente:

-

IPs o dominios autorizados

-

Servicios o aplicaciones incluidos

-

Duración de la prueba (fechas de inicio y fin)

-

Restricciones, como horarios permitidos o exclusión de entornos productivos

🛡️ 4. Vulnerabilidades y Recomendaciones

Es la sección más técnica del informe. Debe contener los hallazgos reales, ya validados, agrupados por:

-

Tipo (ej. configuraciones débiles, software desactualizado, malas prácticas)

-

Severidad (según CVSS)

Cada hallazgo debe incluir:

| Elemento | Descripción |

|---|---|

| 🧩 Nombre de la Vulnerabilidad | Título claro del hallazgo |

| 🧬 CVE(s) | Identificadores conocidos, si aplica |

| 🔥 CVSS | Puntuación de severidad |

| 📄 Descripción | Explicación técnica del problema |

| 🔗 Referencias | Enlaces a recursos técnicos, CVE, OWASP, etc. |

| 🛠️ Pasos de Remediación | Qué hacer para solucionar el problema |

| 🧪 Prueba de Concepto (PoC) | Evidencia técnica de la vulnerabilidad (capturas, comandos, etc.) |

| 💻 Sistemas Afectados | IPs, hosts o servicios vulnerables |

✅ 5. Cierre

La fase de reporting es la más crítica del proceso. Asegúrate de:

-

Redactar en un lenguaje claro y accesible para cualquier audiencia.

-

Incluir referencias o explicaciones cuando se usen términos técnicos.

-

Usar gramática y ortografía correcta.

-

Mantener frases concretas y concisas, evitando jergas innecesarias.

Un buen informe no solo documenta vulnerabilidades, sino que guía al cliente hacia la acción.