DNS - Explotación y Enumeración

🔹 Qué es DNS

El Sistema de Nombres de Dominio (DNS) traduce nombres de dominio como hackthebox.com a direcciones IP como 104.17.42.72.

-

Usa UDP/53 por defecto, pero también TCP/53 cuando las respuestas son muy grandes.

-

Como casi todas las aplicaciones dependen de DNS, atacar este servicio es muy atractivo para un atacante ⚠️.

🔍 Enumeración inicial

El DNS contiene información crítica de una organización (subdominios, servidores, correos, etc.).

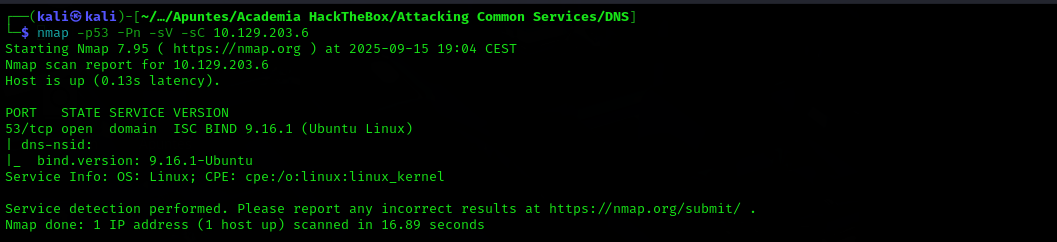

Ejemplo con nmap:

nmap -p53 -Pn -sV -sC <IP>

👉 Esto revela versión del servicio (ej: BIND 9.16).

📂 Transferencia de zona DNS

Una zona DNS almacena los registros de un dominio.

Si el servidor está mal configurado, cualquiera puede solicitar una transferencia de zona (AXFR) y obtener toda la base de datos 😱.

Ejemplo con dig:

dig AXFR @<servidor_DNS> <dominio>

Esto puede revelar subdominios como:

-

admin.inlanefreight.htb -

hr.inlanefreight.htb -

support.inlanefreight.htb

🔧 También se puede usar fierce:

fierce --domain zonetransfer.me

🏴☠️ Adquisición de dominios

Si un dominio o subdominio expira y un atacante lo registra → puede tomar el control del contenido o enviar phishing desde ese dominio.

Ejemplo:

sub.target.com CNAME anotherdomain.com

Si anotherdomain.com caduca, el atacante puede registrarlo y controlar sub.target.com.

🔎 Enumeración de subdominios

Para encontrar subdominios se usan herramientas como:

- subfinder:

./subfinder -d inlanefreight.com -v

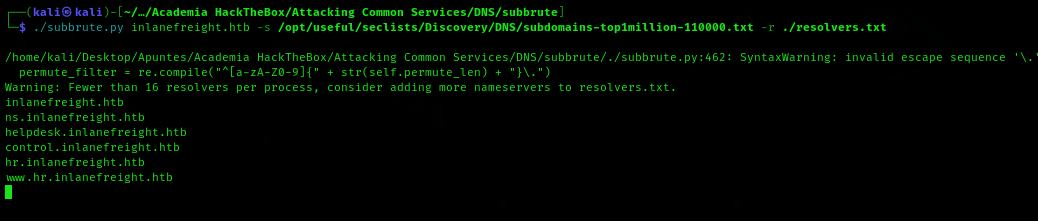

- subbrute (fuerza bruta de subdominios):

git clone https://github.com/TheRook/subbrute.git >> /dev/null 2>&1

cd subbrute

echo "ns1.inlanefreight.com" > ./resolvers.txt

./subbrute.py inlanefreight.com -s ./names.txt -r ./resolvers.txt

Ejemplo de resultado:

-

www.inlanefreight.com -

ns1.inlanefreight.com -

support.inlanefreight.com

Si un subdominio apunta a un bucket de AWS inexistente (NoSuchBucket), puede ser vulnerable a Subdomain Takeover.

🧪 Falsificación / Envenenamiento de DNS

También conocido como DNS Spoofing o Cache Poisoning.

Consiste en enviar respuestas falsas para redirigir al usuario a un servidor controlado por el atacante.

🔧 Con Ettercap:

- Editar

/etc/ettercap/etter.dns:

inlanefreight.com A 192.168.225.110 *.inlanefreight.com A 192.168.225.110

-

Configurar víctima como Target1 y gateway como Target2.

-

Activar plugin

dns_spoof.

Resultado: el usuario al visitar inlanefreight.com será redirigido a 192.168.225.110 (página falsa 🕵️).

Ejemplo de comprobación:

ping inlanefreight.com

👉 Responde con la IP del atacante.