🔐 Introducción a John The Ripper (JtR)

-

🖥️ Herramienta de pentesting para crackear contraseñas.

-

📅 Creada en 1996 para sistemas UNIX.

-

🌍 Es open-source y ampliamente usada en ciberseguridad.

-

⚡ Se recomienda la versión "jumbo": más rápida, con soporte para más formatos y arquitecturas de 64 bits.

-

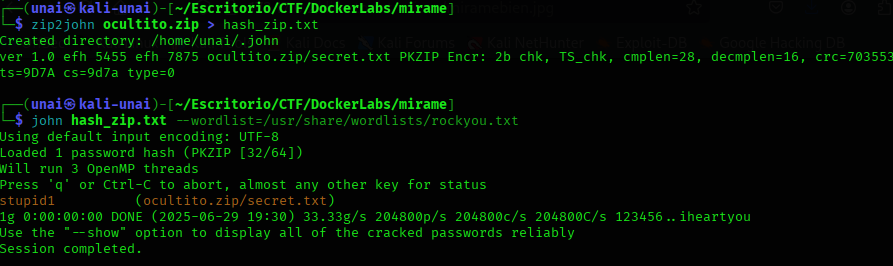

🔄 Incluye utilidades "2john" para convertir archivos/formatos en hashes crackeables.

🔎 Modos de Cracking

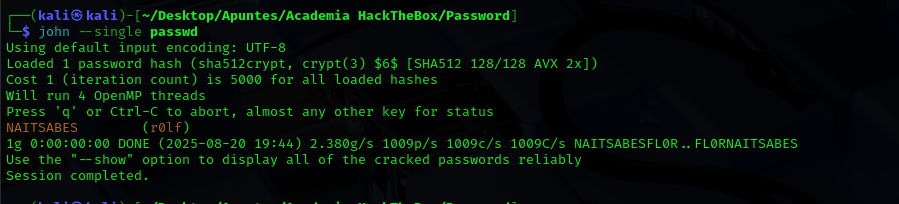

1️⃣ Single Crack Mode

-

🧑 Usa info del usuario (nombre, username, directorio) ➝ genera contraseñas posibles.

-

📂 Ejemplo:

r0lf:$6$ues25dIanlctrWxg$nZHVz2z4kCy1760Ee28M1xtHdGoy0C2cYzZ8l2sVa1kIa8K9gAcdBP.GI6ng/qA4oaMrgElZ1Cb9OeXO4Fvy3/:0:0:Rolf Sebastian:/home/r0lf:/bin/bash

john --single passwd

```

La contraseña encontradoa

- ⚙️ Ideal para **credenciales Linux**.

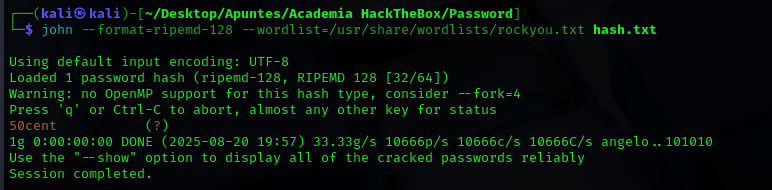

## 2️⃣ **Wordlist Mode**

- 📖 Usa un **diccionario** de palabras.

- 📝 Sintaxis: `john --wordlist=archivo.txt hash_file`

- 🔧 Puedes añadir reglas con `--rules` ➝ (mayúsculas, números, símbolos, etc.).

Ejemplo:

``` bash

john --format=ripemd-128 --wordlist=/usr/share/wordlists/rockyou.txt hash.txt

3️⃣ Incremental Mode

-

🔄 Fuerza bruta basada en modelos estadísticos (Markov Chains).

-

⏳ Muy exhaustivo y lento, pero efectivo.

-

📂 Ejemplo:

john --incremental hash_file -

⚙️ Configurable en

john.confpara charset y longitud.

🔍 Identificación de hashes

-

Problema frecuente: ¿qué tipo de hash estoy viendo?

-

Herramientas útiles:

-

hashid -j <hash>→ muestra posibles tipos y formato para JtR. -

Documentación oficial o listas como la de PentestMonkey.

hashid -j 193069ceb0461e1d40d216e32c79c704 -

📑 Algunos formatos soportados

Ejemplos de uso:

john --format=raw-md5 hash.txt

john --format=nt hash.txt

john --format=zip hash.txt

Entre los más comunes:

-

raw-md5,raw-sha1,raw-sha256,raw-sha512 -

nt,lm(Windows) -

zip,rar,pdf,office -

mysql,mssql,oracle

📂 Crackeo de archivos protegidos

🚀 Tips prácticos

-

Ver contraseñas crackeadas:

john --show hash.txt -

Monitorear el progreso: presiona cualquier tecla durante el crackeo.

-

Parar y reanudar sesiones:

john --restore

`