🔐 Descifrando archivos protegidos

🗝 Tipos de cifrado

-

Symmetric encryption 🔑: misma clave para cifrar y descifrar.

-

Asymmetric encryption 🗝️🔐: usa un par de claves (pública y privada).

-

El remitente cifra con la clave pública del destinatario.

-

El destinatario descifra con su clave privada.

-

🗝 Buscando claves SSH

-

Las claves privadas SSH no siempre tienen extensión estándar 📄❌.

-

Se pueden identificar por encabezados y pies de página 📝:

grep -rnE '^\-{5}BEGIN [A-Z0-9]+ PRIVATE KEY\-{5}

Las claves cifradas con passphrase se verifican con:

``` bash

ssh-keygen -yf ~/.ssh/id_rsa

🧩 Descifrando claves SSH cifradas

John the Ripper (JtR) incluye scripts para extraer hashes de archivos cifrados 🗃️:

locate *2john*

Ejemplo para claves SSH:

ssh2john.py SSH.private > ssh.hash

john --wordlist=rockyou.txt ssh.hash

john ssh.hash --show

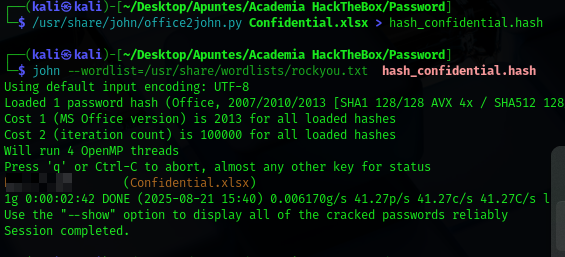

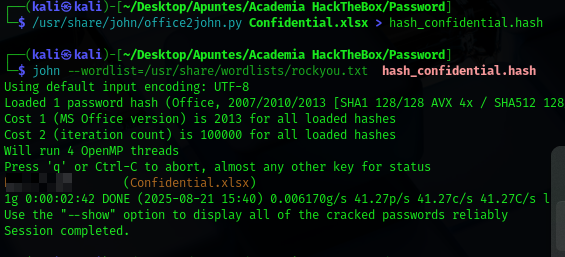

📄 Descifrando documentos protegidos con contraseña

-

Office:

office2john.py🖥️📑 -

PDF:

pdf2john.py📄🔐

Ejemplo para Office:

office2john.py Protected.docx > protected-docx.hash

john --wordlist=rockyou.txt protected-docx.hash

john protected-docx.hash --show

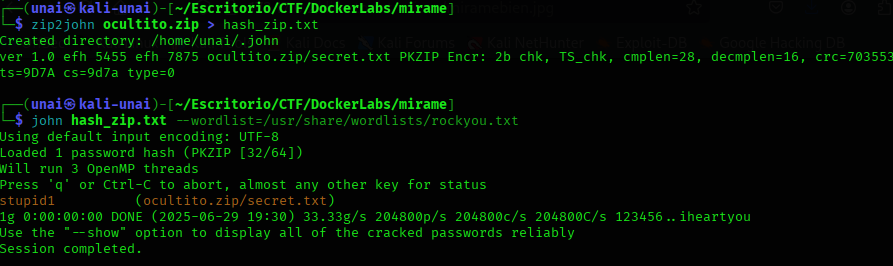

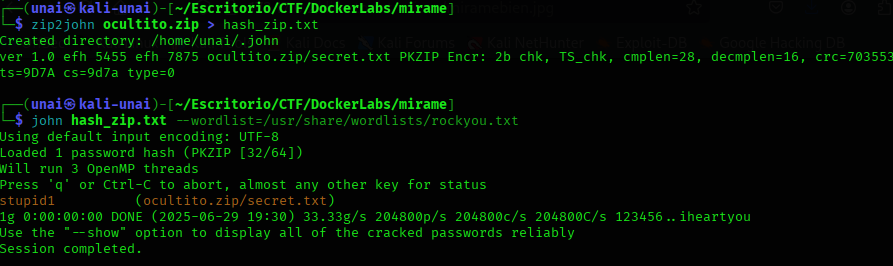

📦 Descifrando archivos comprimidos

ZIP 🔧

zip2john ocultito.zip > hash_zip.txt

y luego crackeamos con

john hash_zip.txt --wordlist=/usr/sahre/wordlists/rockyou.txt

🔓 Contraseña encontrada: stupid1

GZIP cifrado con OpenSSL

for i in $(cat rockyou.txt); do

openssl enc -aes-256-cbc -d -in archivo.gzip -k $i 2>/dev/null | tar xz

done

🔑 Descifrando unidades cifradas con BitLocker

bitlocker2john -i Private.vhd > Bitlocker_hashes

Debido a que la clave de recuperación es muy larga y se genera aleatoriamente, generalmente no es práctico adivinarla —a menos que se disponga de conocimiento parcial. Por lo tanto, nos centraremos en descifrar la contraseña utilizando el primer hash ($bitlocker$0$...).

grep "bitlocker\$0" Bitlocker_hashes > Bitlocker_hash

Descifrado con hashcat

hashcat -a 0 -m 22100 Bitlocker_hash /usr/share/wordlists/rockyou.txt

hashcat -m 22100 --show Bitlocker_hash

Montaje en Linux/macOS

sudo apt-get install dislocker

sudo mkdir -p /media/bitlocker /media/bitlockermount

sudo losetup -f -P Private.vhd

sudo dislocker /dev/loop0p2 -uCONTRASEÑA -- /media/bitlocker

sudo mount -o loop /media/bitlocker/dislocker-file /media/bitlockermount

cd /media/bitlockermount

ls -la

sudo umount /media/bitlockermount /media/bitlocker

``` /* 2>/dev/null

Las claves cifradas con passphrase se verifican con:

🧩 Descifrando claves SSH cifradas

John the Ripper (JtR) incluye scripts para extraer hashes de archivos cifrados 🗃️:

{{CODE_BLOCK_2}}

Ejemplo para claves SSH:

📄 Descifrando documentos protegidos con contraseña

-

Office:

office2john.py🖥️📑 -

PDF:

pdf2john.py📄🔐

Ejemplo para Office:

{{CODE_BLOCK_4}}

📦 Descifrando archivos comprimidos

ZIP 🔧

{{CODE_BLOCK_5}}

y luego crackeamos con

🔓 Contraseña encontrada: stupid1

GZIP cifrado con OpenSSL

{{CODE_BLOCK_7}}

🔑 Descifrando unidades cifradas con BitLocker

{{CODE_BLOCK_8}} Debido a que la clave de recuperación es muy larga y se genera aleatoriamente, generalmente no es práctico adivinarla —a menos que se disponga de conocimiento parcial. Por lo tanto, nos centraremos en descifrar la contraseña utilizando el primer hash ($bitlocker

{{CODE_BLOCK_9}}

Descifrado con hashcat

{{CODE_BLOCK_10}}

Montaje en Linux/macOS