🔍 Búsqueda de Credenciales en Windows

Una vez que tenemos acceso a una máquina Windows (ya sea por GUI 🖥️ o CLI 💻), es importante realizar credential hunting: el proceso de buscar credenciales guardadas en el sistema, ya que pueden darnos movimiento lateral, escalada de privilegios o persistencia.

👉 Escenario: Accedemos a la estación de trabajo Windows 10 de un administrador de TI vía RDP.

🎯 Enfoque en la búsqueda

Debemos pensar en qué hace un administrador de TI a diario y qué tareas requieren credenciales:

-

🔑 Conexiones RDP

-

🌐 Configuración de red / VPN

-

📂 Scripts de automatización

-

🖥️ Herramientas de gestión de sistemas

Esto nos ayuda a reducir la búsqueda aleatoria y enfocarnos en lugares donde probablemente estén las credenciales.

📌 Palabras clave útiles

Al buscar en el sistema, estas keywords suelen revelar credenciales en archivos o configuraciones:

-

contraseña/password🔑 -

frase de contraseña -

llaves/keys -

usuario/username👤 -

credenciales/creds -

configuración⚙️ -

db_password/contraseña de base de datos🗄️ -

login/iniciar sesión

🛠️ Herramientas de búsqueda

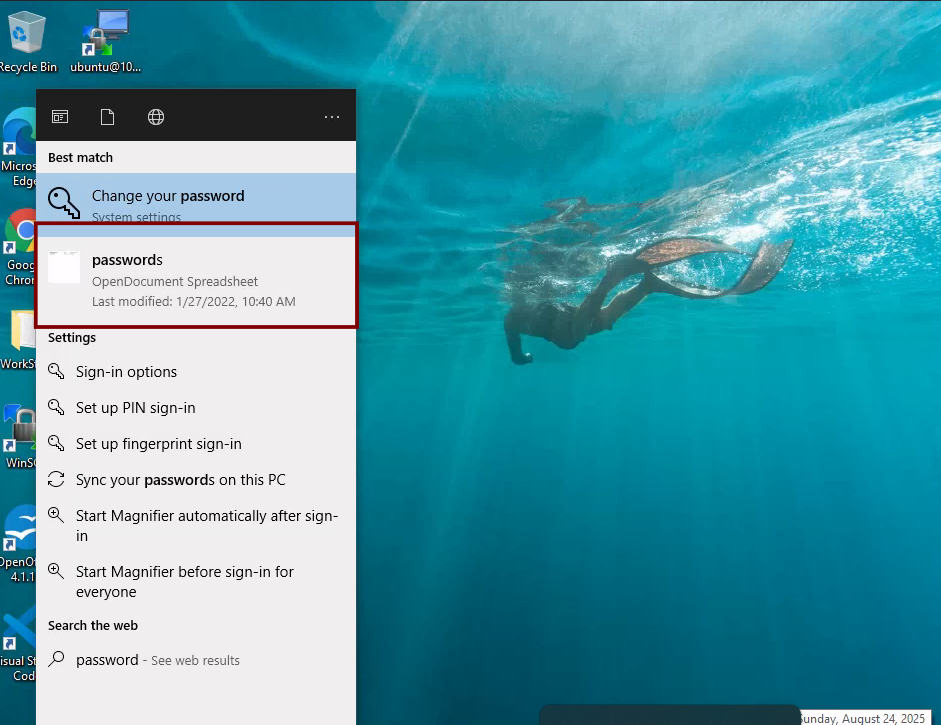

🔎 Windows Search

Con la barra de búsqueda de Windows, podemos localizar archivos o configuraciones que contengan los términos anteriores.

Ejemplo: buscar “contraseña” puede mostrar configuraciones, notas o incluso archivos mal almacenados.

🧰 LaZagne

Herramienta muy potente para extraer credenciales de múltiples aplicaciones.

-

Se compone de módulos que buscan credenciales en:

-

🌐 Navegadores (Chrome, Firefox, Edge, Opera)

-

💬 Chats (Skype, etc.)

-

📧 Correos (Outlook, Thunderbird)

-

🧠 Memoria (KeePass, LSASS)

-

⚙️ Configuración (WinSCP, OpenVPN)

-

🔐 Windows (LSA Secrets, Credential Manager)

-

📡 WiFi

-

wget https://github.com/AlessandroZ/LaZagne/releases/download/2.4/LaZagne.exe -O LaZagne.exe

📥 Ejecución:

start LaZagne.exe all

Con -vv veremos la traza de todo lo que analiza.

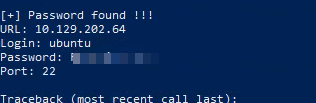

📌 Ejemplo de credenciales encontradas con LaZagne:

🔍 findstr

Búsqueda manual de patrones en archivos comunes (txt, ini, config, xml, etc.):

findstr /SIM /C:"password" *.txt *.ini *.cfg *.config *.xml *.git *.ps1 *.yml

📂 Otros lugares a revisar

-

📜 GPO (SYSVOL) → contraseñas en políticas de grupo

-

📜 Scripts en recursos compartidos de TI

-

⚙️ Archivos

web.configounattend.xmlen servidores y devs -

👥 Campos de descripción en usuarios/PC de Active Directory

-

🔐 Bases de datos KeePass

-

📑 Archivos con nombres sospechosos:

pass.txt,passwords.docx,passwords.xlsx -

🗂️ SharePoint y carpetas compartidas