Difusión de Parámetros GET con ffuf

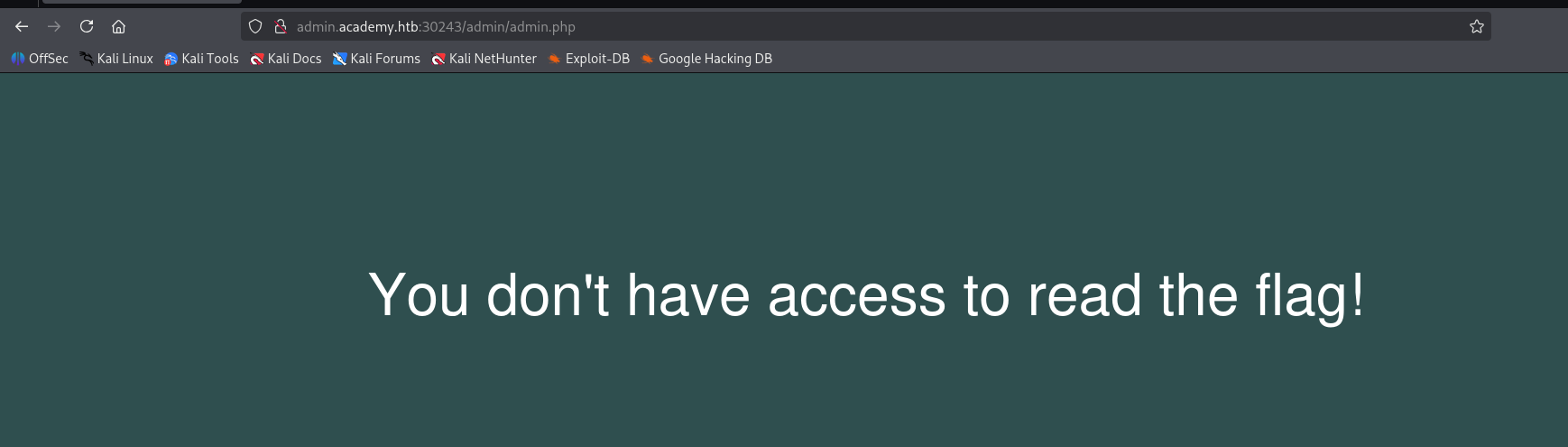

Cuando accedemos a:

http://admin.academy.htb:PORT/admin/admin.php

vemos el mensaje:

“No tienes acceso para leer el texto de la bandera sobre fondo oscuro.”

Esto nos indica que:

-

No estamos autenticados

-

No hay cookies de sesión

-

Probablemente existe un parámetro oculto que permite mostrar la flag

🧠 Objetivo

Descubrir parámetros ocultos que la aplicación acepte a través de método GET, usando ffuf.

ℹ️ Contexto

Las aplicaciones suelen tener parámetros no documentados, usados por devs o admins.

Estos parámetros pueden:

- Permitir acceso a funciones ocultas

- Cambiar el comportamiento de la app

- Saltarse validaciones

- Exponer flags en HTB

Siempre deben enumerarse.

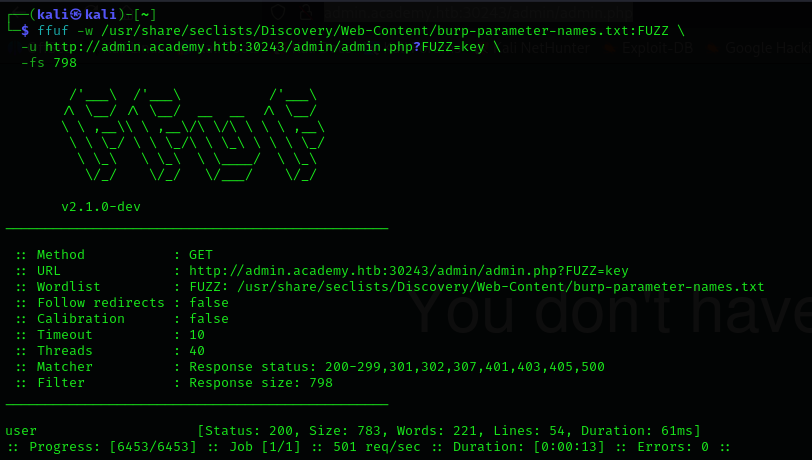

🔧 Fuzzing de parámetros GET

Las URLs con parámetros GET tienen el formato:

/ruta/archivo.php?param=value

Para fuzzear, reemplazamos param por FUZZ:

/admin/admin.php?FUZZ=key

📚 Wordlist recomendada (SecLists)

Ubicación:

/opt/useful/seclists/Discovery/Web-Content/burp-parameter-names.txt

Esta lista contiene parámetros comunes encontrados en aplicaciones web reales.

🚀 Ejecutando el escaneo con ffuf

El comando base será:

ffuf -w /opt/useful/seclists/Discovery/Web-Content/burp-parameter-names.txt:FUZZ \

-u http://admin.academy.htb:PORT/admin/admin.php?FUZZ=key \

-fs xxx

Explicación:

-

FUZZ→ se reemplaza por nombres de parámetros -

-fs xxx→ filtramos respuestas que coincidan con el tamaño normal

(evitando miles de falsos positivos)curl -s "http://admin.academy.htb:30243/admin/admin.php" | wc -c

📡 Resultado del escaneo

El escaneo devuelve un solo hit, indicando un parámetro válido:

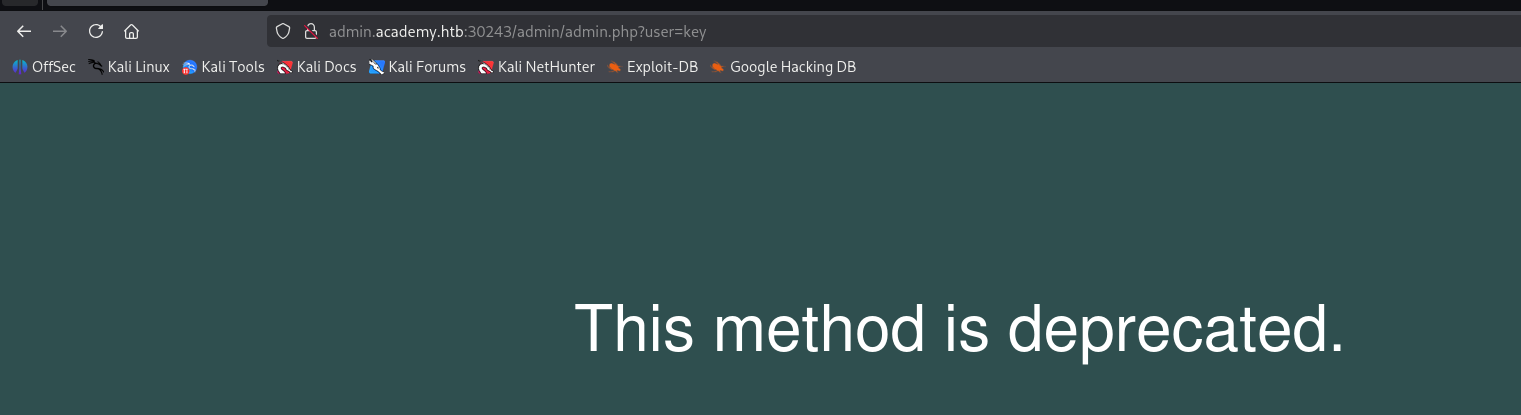

Abrimos la URL resultante:

http://admin.academy.htb:PORT/admin/admin.php?user=key

📝 Conclusiones

-

Encontramos un parámetro GET válido ✔️

-

Pero su función está obsoleta ❌

-

Debemos continuar buscando otros parámetros GET o pasar a fuzzing POST

-

Este es un paso típico y necesario en pentesting web