Interceptar y Manipular Solicitudes HTTP (Burp & ZAP)

Una vez configurado el proxy, podemos interceptar, examinar, modificar y reenviar solicitudes HTTP enviadas por cualquier aplicación web. Esta técnica es la base del pentesting web moderno.

🧲 Interceptar Solicitudes

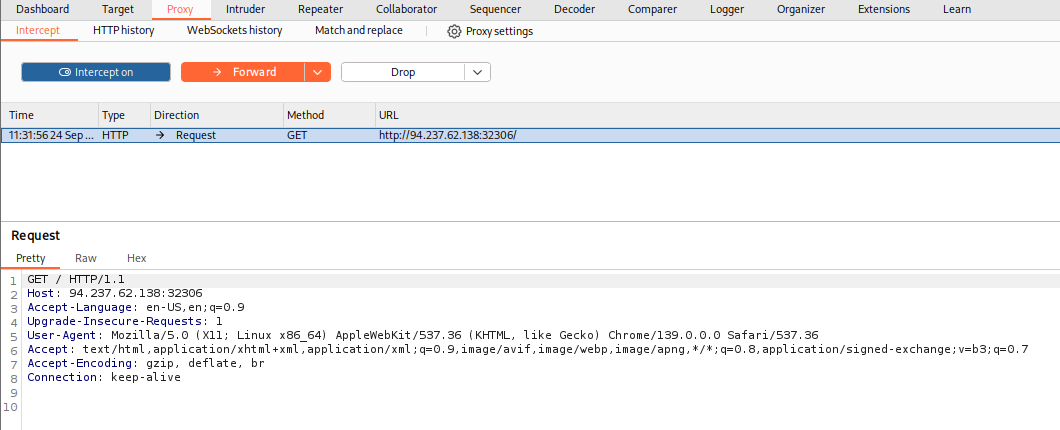

🧱 Burp Suite

En Burp, la interceptación viene activada por defecto.

Ruta:

Proxy → Intercept

Puedes alternar el modo:

- Intercept is on → Burp detendrá las solicitudes

- Intercept is off → el tráfico fluye sin detenerse

El navegador preconfigurado de Burp (Open Browser) ya viene listo para enviar todo a través del proxy.

Una vez visites la web objetivo, Burp mostrará la solicitud en espera:

Presiona Forward para reenviar la solicitud.

Como todo el tráfico de Firefox pasa por Burp, puede que interceptes varias solicitudes antes de llegar a la del sitio objetivo. Solo da Forward hasta llegar a la correcta.

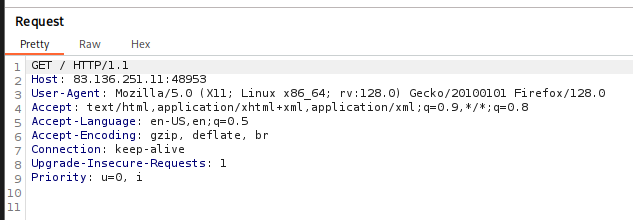

⚡ ZAP

En ZAP la interceptación viene desactivada por defecto.

-

Botón verde en la barra superior → tráfico no interceptado

-

Haz clic para activarlo

O usa el atajo:

CTRL + B

Tras activar, visita la página objetivo. ZAP mostrará la solicitud interceptada:

Request → (panel derecho)

Y podrás reenviarla pulsando el botón Step.

🛠️ HUD de ZAP

ZAP tiene una función muy poderosa llamada:

Te permite controlar muchas funciones del proxy desde dentro del navegador.

Para activarlo:

Icono HUD → parte superior derecha

El botón de interceptación está en la columna izquierda del HUD.

Cuando una solicitud es interceptada, verás opciones:

-

Step → envía solo esta solicitud

-

Continue → reenvía todo lo que quede

-

Drop → descarta la solicitud

ZAP mostrará un tutorial del HUD la primera vez. Vale la pena hacerlo.

🛠️ Manipulación de Solicitudes Interceptadas

Cuando una solicitud está interceptada, el navegador queda congelado hasta que la reenviemos.

Aquí es donde comienza la magia del pentesting web.

Podemos modificar:

-

Parámetros

-

Headers

-

Cookies

-

Cuerpo del POST

-

Método (GET → POST, etc.)

-

Rutas

-

Autenticación

-

SQL Injection

-

Command Injection

-

File Upload Bypass

-

Authentication Bypass

-

XSS

-

XXE

-

Deserialización

-

Manipulación de headers

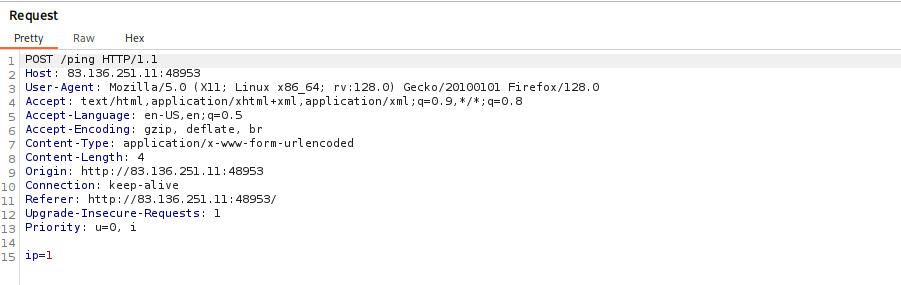

🧪 Ejemplo Práctico — Manipulando Parámetros

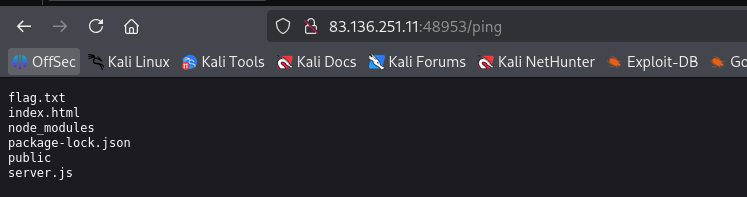

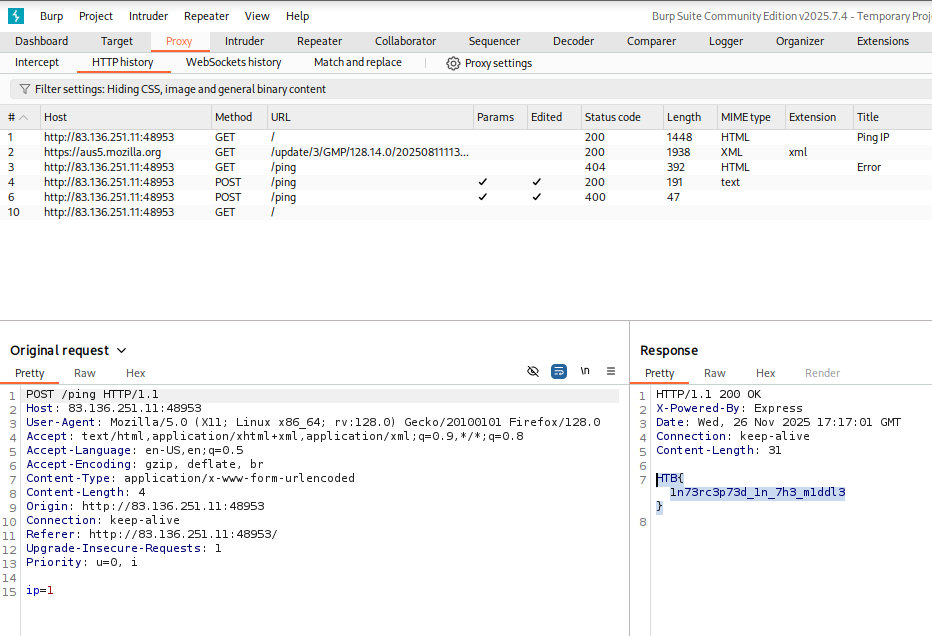

Supongamos que la aplicación tiene un formulario de Ping donde enviamos una IP.

🔗 Solicitud interceptada:

La página sólo permite números usando JavaScript.

Pero si interceptamos la solicitud podemos cambiar el parámetro.

🧨 Intento de inyección

Cambiamos:

ip=1

por:

ip=;ls;

▶️ Reenviar solicitud

En Burp → Forward

En ZAP → Step

📥 Respuesta del servidor

El servidor ejecutó el comando:

En HTTP history veremos las respuesta del servidor

Aunque la interfaz limita la entrada, el backend no valida el parámetro.

🧠 Conclusión

La interceptación y manipulación de solicitudes HTTP es una habilidad esencial en pentesting web.

Estas técnicas permiten:

-

Entender mejor la lógica de la aplicación

-

Comprobar validaciones del lado del servidor

-

Forzar comportamientos inesperados

-

Detectar y explotar vulnerabilidades críticas

Este módulo no cubre ataques web en profundidad, pero estas herramientas son la base de todos ellos.