Skills Assessment – Web Proxies (Burp & ZAP)

🧭 1. Introducción

Este assessment evalúa tu capacidad para utilizar Burp Suite y OWASP ZAP para identificar vulnerabilidades en aplicaciones internas.

Cada escenario requiere seleccionar la herramienta adecuada y aplicar una técnica específica para cumplir un objetivo.

🎯 Ejercicios Resueltos

✅ 1. Habilitar botón deshabilitado en /lucky.php

The /lucky.php page has a button that appears to be disabled. Try to enable the button, and then click it to get the flag.

🛠️ Pasos

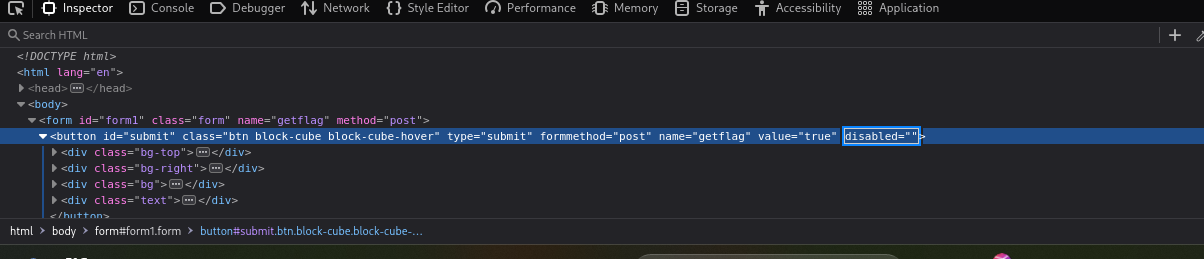

🔎 1. Inspeccionar el botón

En el inspector del navegador, localizar:

<button disabled>

Eliminar manualmente el atributo disabled.

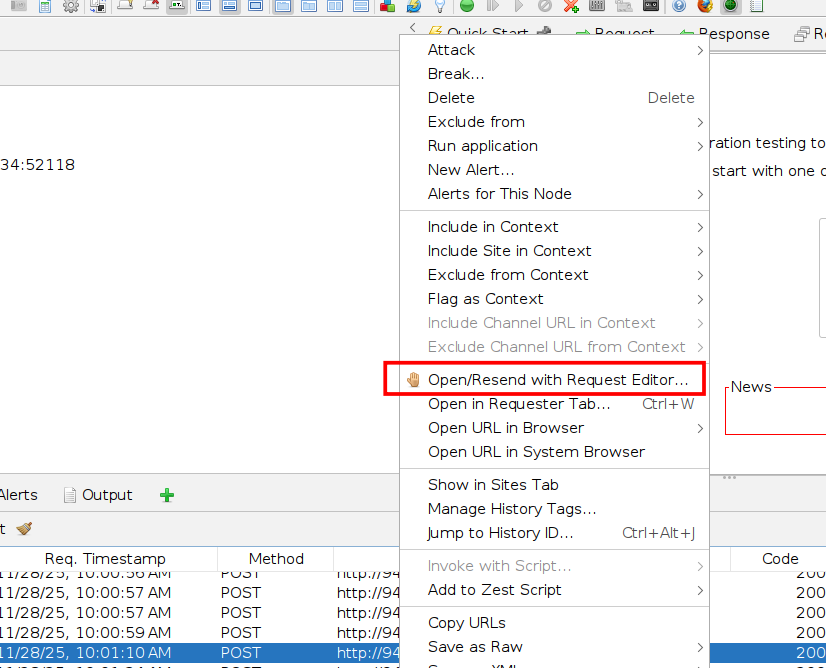

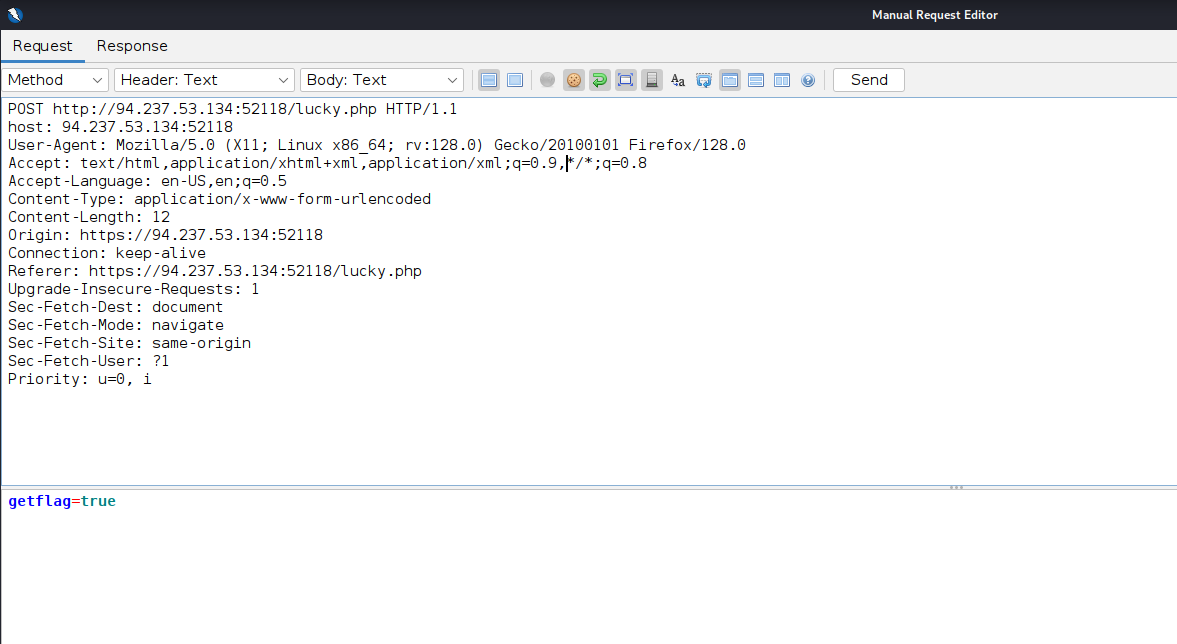

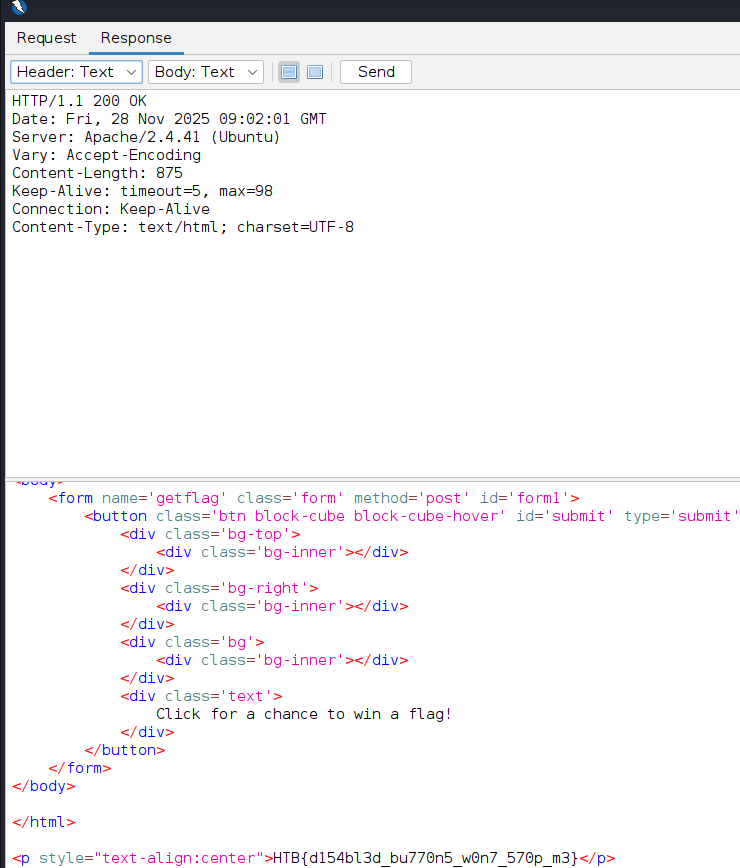

📡 2. Capturar la petición y reenviarla

-

Una vez activado el botón, al hacer clic se envía una petición.

-

Capturarla con Burp Proxy.

-

Enviarla a Open/Resend with Request Editor o Repeater.

-

Reenviar varias veces hasta obtener la bandera.

✅ 2. Decodificar cookie en /admin.php

The /admin.php page uses a cookie that has been encoded multiple times. Try to decode the cookie until you get a value with 31-characters. Submit the value as the answer.

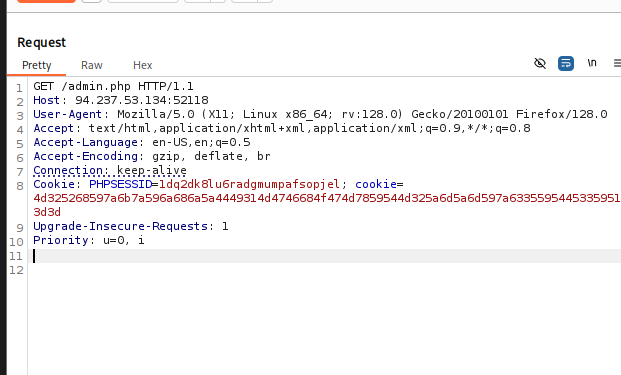

🔎 1. Capturar la cookie

Desde Burp Proxy → Request: copiar el valor de:

Cookie: auth=XXXXXXXX

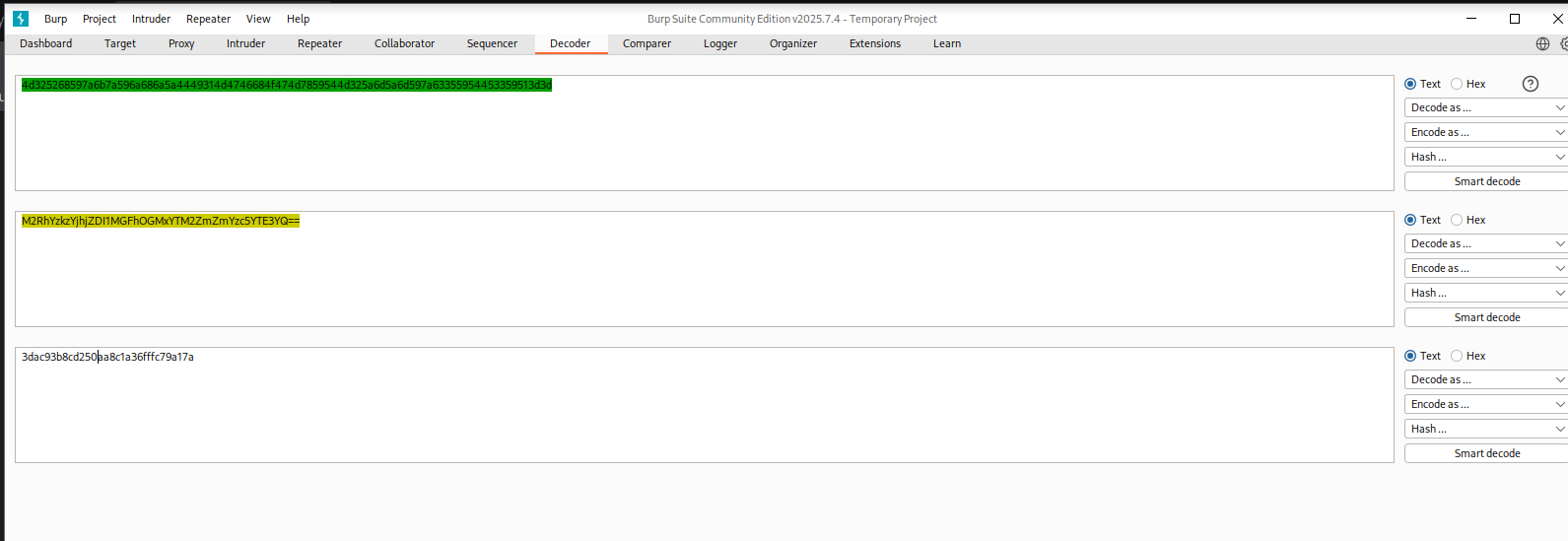

🧩 2. Decodificar en Burp Decoder

El proceso fue:

-

ASCII Hex → Text

-

Base64 → Texto final

Resultado:

El valor tiene 31 caracteres, parecido a un hash MD5 incompleto (faltando un carácter).

✅ 3. Fuerza bruta del último carácter del MD5

Try to fuzz the last character of the decoded md5 cookie with all alpha-numeric characters, while encoding each request with the encoding methods previously identified.

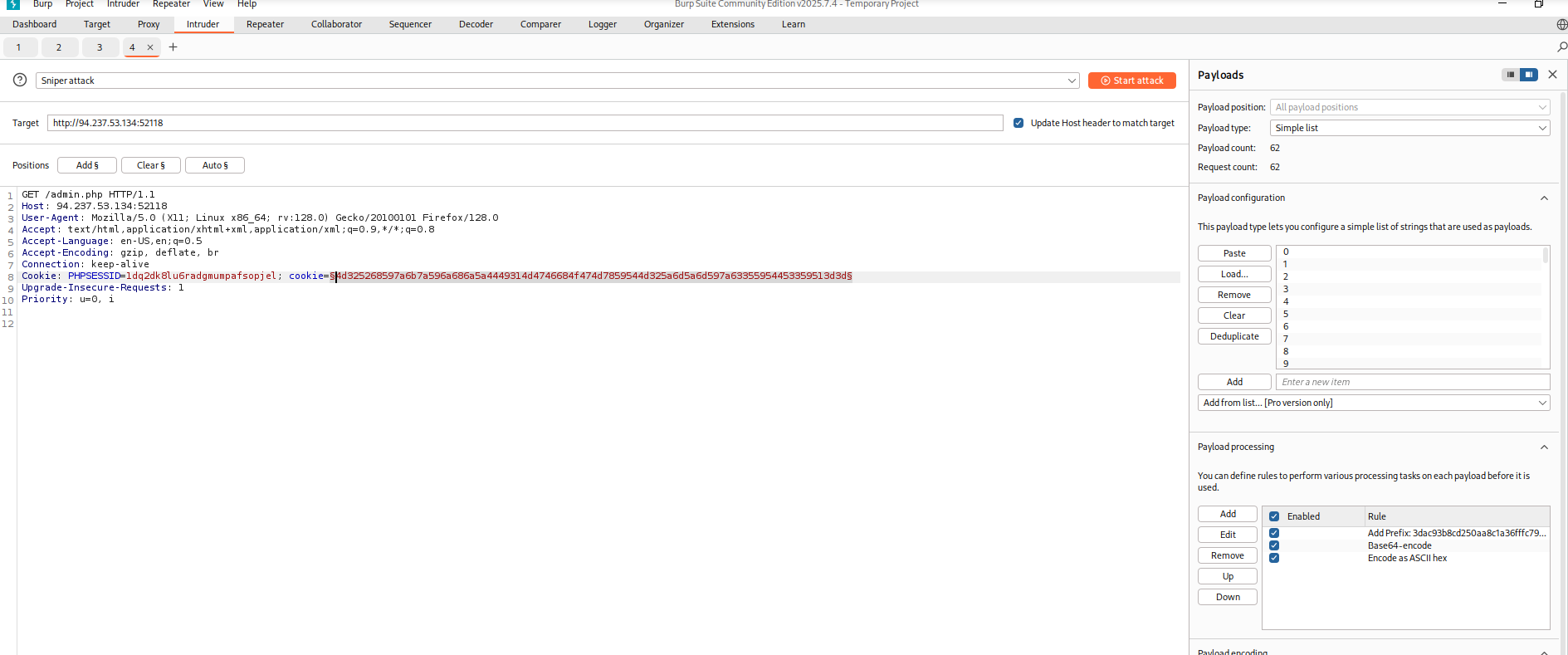

🔥 1. Enviar petición al Intruder

Seleccionar el valor de la cookie → Add §marker.

🗂️ 2. Configurar Payloads

-

Payload type: Simple list

-

Wordlist:

/usr/share/seclists/Fuzzing/alphanum-case.txt

🧪 3. Payload Processing (en orden)

- Add Prefix:

3dac93b8cd250aa8c1a36fffc79a17a

-

Encode → Base64

-

Encode → ASCII hex

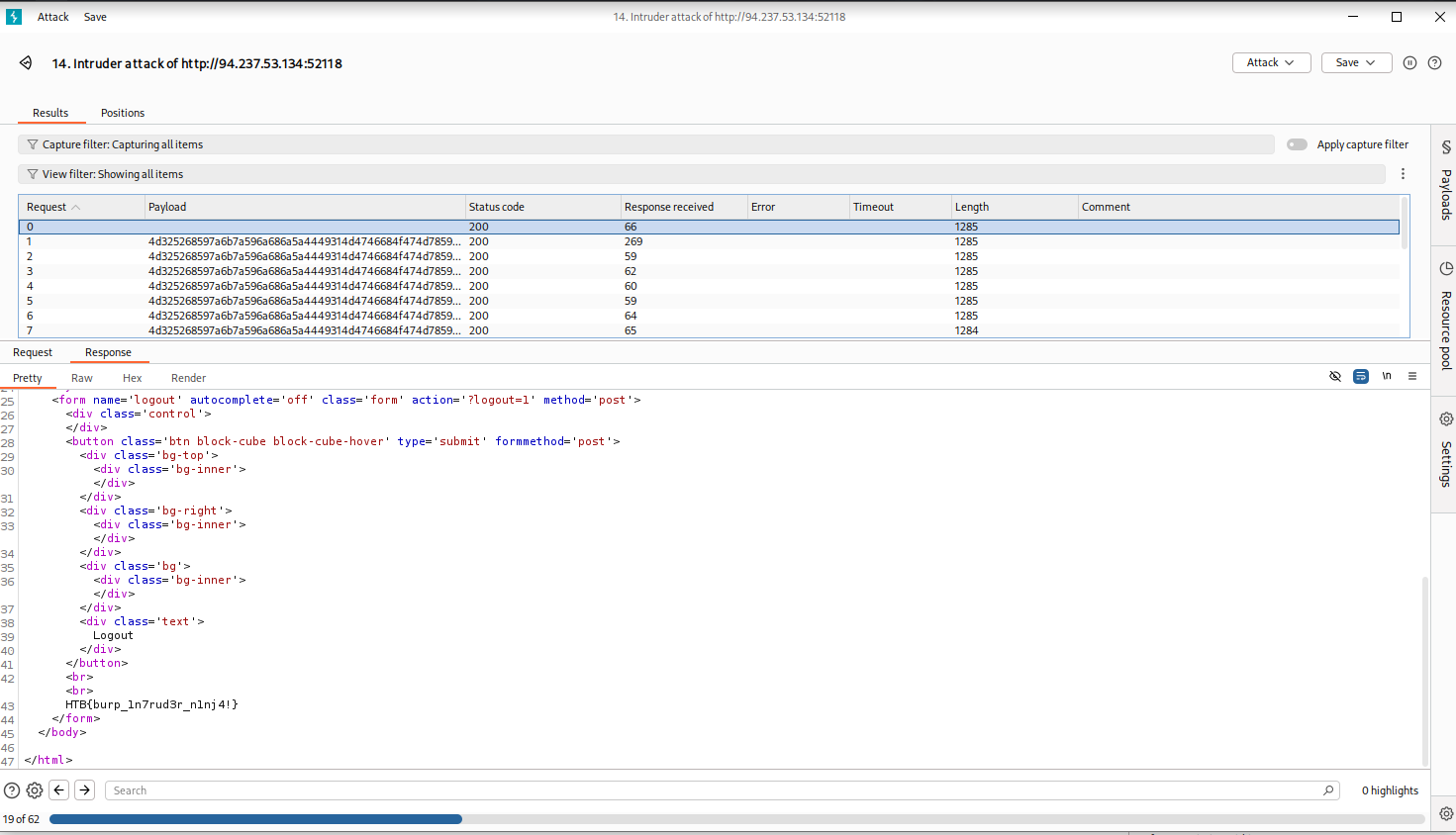

🎉 Resultado

El Intruder devuelve la respuesta correcta (la que contiene la flag).

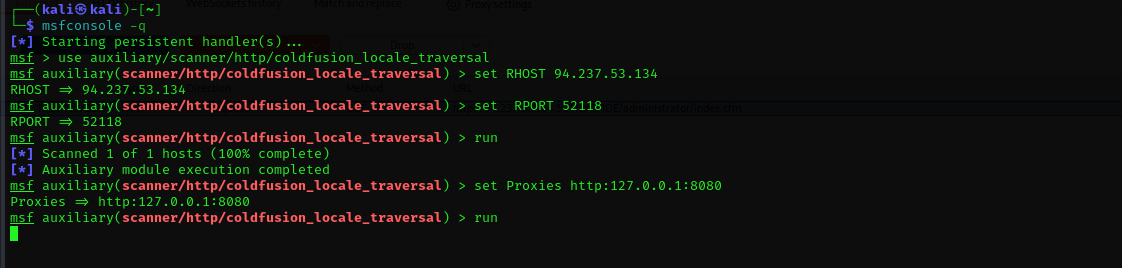

✅ 4. Capturar y analizar petición de Metasploit

You are using the auxiliary/scanner/http/coldfusion_locale_traversal tool within Metasploit.

Capture the request and determine what the 'XXXXX' directory is in:

/XXXXX/administrator/..

🕷️ 1. Configurar Metasploit con proxy

msfconsole -q

set PROXIES http:127.0.0.1:8080

use auxiliary/scanner/http/coldfusion_locale_traversal

set RHOST <IP_OBJETIVO>

set RPORT <PUERTO>

run

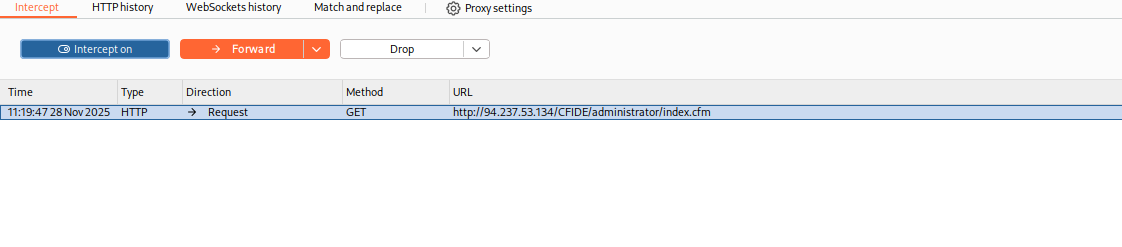

📡 2. Capturar en Burp

La petición enviada por Metasploit aparece en Burp:

GET /CFIDE/administrator/...

🟩 Respuesta: CFIDE

🧾 Resumen Final

| Ejercicio | Herramienta | Acción clave | Resultado |

|---|---|---|---|

| Lucky button | Inspector + Burp | Quitar disabled y repetir request |

Obtener flag |

| Admin cookie | Burp Decoder | Decodificar hasta 31 chars | Hash MD5 incompleto |

| MD5 fuzz | Burp Intruder | Fuzzer + encoding | Flag final |

| Metasploit | Burp Proxy | Captura de request | Directorio: CFIDE |