WordPress - Enumeración con WPScan

🧭 Comando principal

wpscan --url http://blog.inlanefreight.com --enumerate --api-token Kffr4fdJzy9qVcTk<SNIP>`

🔍 Esto buscará automáticamente:

-

Plugins vulnerables

-

Temas instalados

-

Usuarios

-

Medios

-

Backups

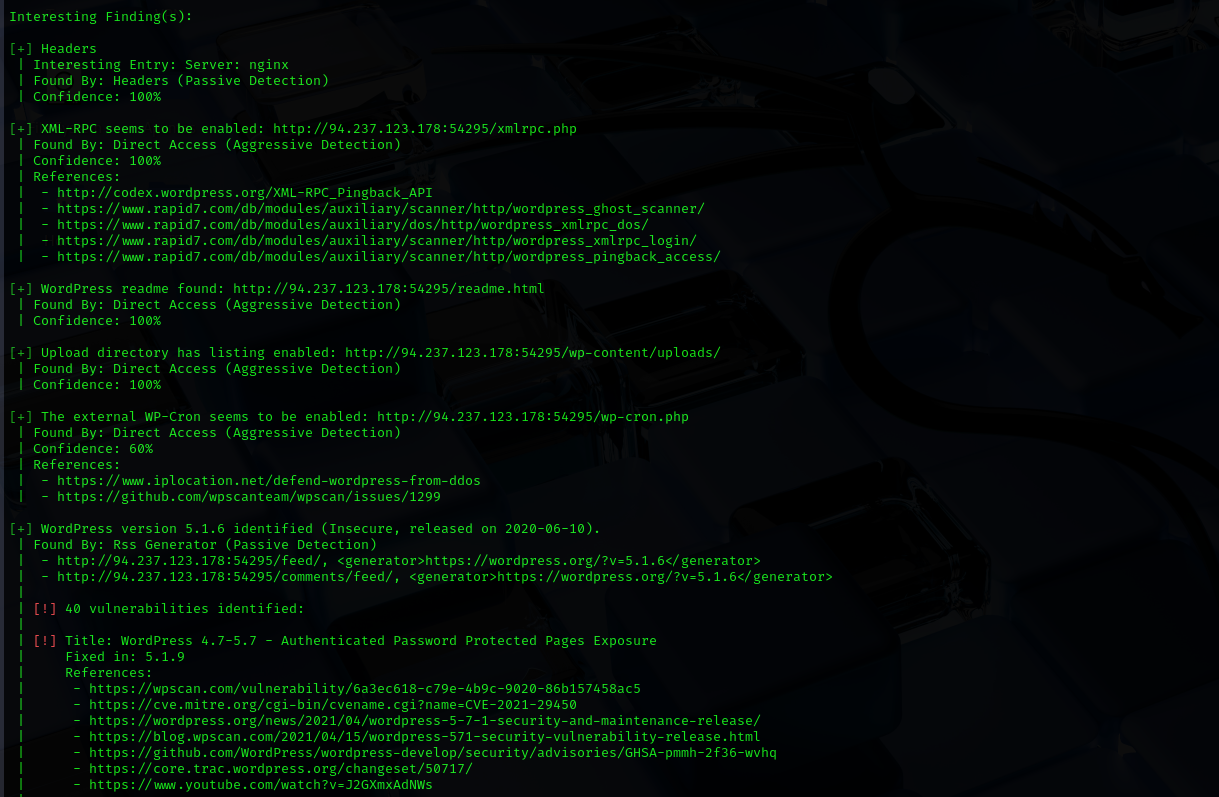

🧩 Ejemplo de Resultados de Enumeración

🧠 Explicación de resultados:

-

🔢 Versión: indica si el core de WordPress está actualizado.

-

🎨 Theme: muestra el tema activo y su versión.

-

📦 Plugin: lista los complementos instalados con posibles vulnerabilidades.

-

👥 Usuarios: muestra los nombres de usuario detectados.

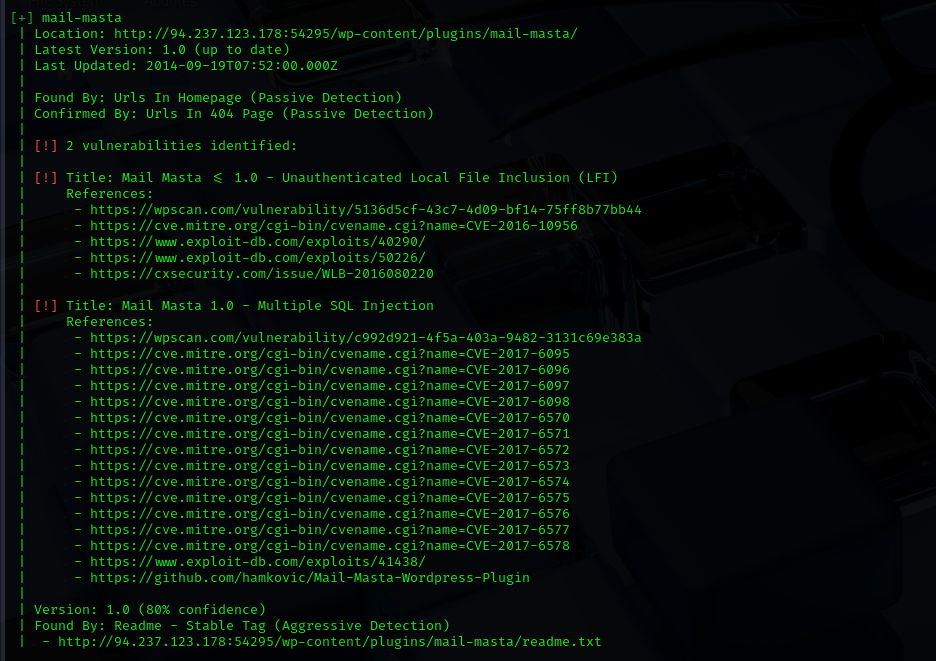

🧨 Ejemplo de Vulnerabilidades Detectadas

🧩 Aquí vemos que el plugin Mail Masta 1.0 tiene dos vulnerabilidades graves:

-

📁 LFI (Local File Inclusion)

-

💉 SQL Injection

🔬 Enumeraciones específicas

Puedes especificar qué componentes quieres analizar:

| Opción | Descripción | Emoji |

|---|---|---|

--enumerate ap |

🔍 Todos los plugins | |

--enumerate vp |

⚠️ Solo plugins vulnerables | |

--enumerate at |

🎨 Todos los temas | |

--enumerate vt |

⚠️ Solo temas vulnerables | |

--enumerate u |

👥 Usuarios | |

--enumerate m |

🖼️ Medios | |

--enumerate cb |

💾 Config backups |

🧠 Ejemplo:

wpscan --url http://blog.inlanefreight.com --enumerate ap,at,u

⚙️ Rendimiento y Precaución

-

Usa

-t 10para acelerar el escaneo (máx. 10 hilos recomendados). -

Evita abusar de peticiones agresivas en entornos en producción ⚠️

-

WPScan combina detección pasiva y activa 🧠

🧾 Resumen General

| Categoría | Propósito | Herramienta / Flag | Emoji |

|---|---|---|---|

| 🌐 Sitio objetivo | Definir el host a escanear | --url |

🌎 |

| 🧩 Enumeración | Plugins, temas, usuarios, etc. | --enumerate |

🔍 |

| 🔑 Vulnerabilidades | Acceso a base WPVulnDB | --api-token |

🪪 |

| ⚙️ Rendimiento | Número de hilos | -t |

🧵 |

| 🧠 Información detallada | Verbose / JSON output | -v, -f json |

💬 |

| 🧰 Actualización | Actualizar base local | wpscan --update |

🔄 |