WordPress - User Bruteforce (WPScan / XMLRPC)

Usar WPScan para realizar un ataque de fuerza bruta contra los usuarios del sitio WordPress identificado previamente 🧠

Aprovecharemos la información obtenida en la fase de enumeración para descubrir credenciales válidas y acceder al panel de administración.

🧩 Información Previa

Durante la enumeración con WPScan, se descubrieron los siguientes usuarios del sitio 🕵️♂️:

-

👑 admin

-

👨💻 roger

-

👨💼 david

El siguiente paso consiste en intentar adivinar las contraseñas de estos usuarios mediante fuerza bruta.

⚙️ Métodos de Fuerza Bruta en WPScan

WPScan ofrece dos métodos principales para realizar ataques de fuerza bruta 🔓:

| Método | Descripción | Ruta usada | Velocidad | Emoji |

|---|---|---|---|---|

| wp-login | Usa el formulario normal de login de WordPress | /wp-login.php |

🐢 Lento | 🔑 |

| xmlrpc | Usa la API de WordPress (XML-RPC) | /xmlrpc.php |

⚡ Rápido | ⚙️ |

💡 Recomendación: Usa xmlrpc cuando esté habilitado, ya que permite enviar múltiples intentos por petición → más rápido 🚀

🧠 Preparando el Ataque

Para ejecutar el ataque, necesitamos:

-

📂 Lista de usuarios: obtenida del escaneo (

admin, roger, david) -

📜 Lista de contraseñas: por ejemplo

passwords.txt -

🌍 URL del sitio objetivo:

http://blog.inlanefreight.com

💥 Ejecución del Ataque (Método XMLRPC)

Comando 🔧

wpscan --password-attack xmlrpc -t 20 -U roger -P /usr/share/wordlists/rockyou.txt --url http://94.237.123.178:54295

🧩 Parámetros explicados:

| Parámetro | Descripción | Emoji |

|---|---|---|

--password-attack xmlrpc |

Usa el método XMLRPC para intentar login | ⚙️ |

-t 20 |

Define 20 hilos simultáneos (threads) | ⚡ |

-U admin,david |

Lista de usuarios objetivo | 👤 |

-P passwords.txt |

Diccionario de contraseñas | 📚 |

--url |

Sitio objetivo | 🌐 |

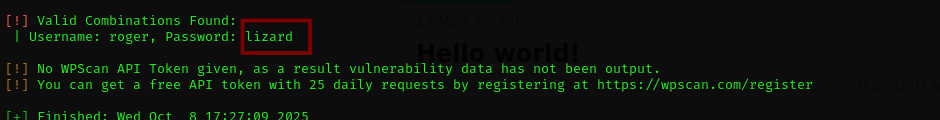

📊 Resultado del Escaneo

Salida del comando 🧾

✅ Resultado Final

🧠 Credenciales válidas encontradas:

👑 Usuario: roger

🔑 Contraseña: lizard

Con estas credenciales ahora puedes acceder al panel administrativo de WordPress 🧰

🔗 URL de acceso:

http://blog.inlanefreight.com/wp-login.php

🧠 Explicación Técnica

| Concepto | Descripción | Emoji |

|---|---|---|

| 🔐 Brute Force | Intentar múltiples combinaciones de usuario/contraseña | 💣 |

| ⚙️ XML-RPC | Interfaz API que permite autenticarse remotamente | 🔄 |

| 🧠 WPScan | Herramienta para automatizar la detección y ataque de WordPress | 🕵️♂️ |

| ⚡ Multithreading | Permite múltiples intentos simultáneos | 🚀 |

| 📋 Valid Combination | Usuario y contraseña correctos | ✅ |

⚠️ Recomendaciones Éticas y de Seguridad

-

Este tipo de ataque solo debe realizarse en entornos autorizados o laboratorios controlados (por ejemplo, HTB o TryHackMe).

-

Nunca ataques sitios reales sin consentimiento.

-

Usa WPScan para auditorías de seguridad y hardening de WordPress.

🧾 Resumen Final

| Paso | Acción | Herramienta | Resultado | Emoji |

|---|---|---|---|---|

| 1️⃣ | Enumerar usuarios | WPScan | Se identifican admin, roger, david | 🔍 |

| 2️⃣ | Seleccionar método de ataque | XMLRPC | Método más rápido | ⚡ |

| 3️⃣ | Ejecutar fuerza bruta | WPScan + passwords.txt | Descubre admin:sunshine1 |

🔓 |

| 4️⃣ | Acceder al panel | Navegador / Burp / Metasploit | Acceso administrativo | 🧑💻 |

-

WPScan permite automatizar ataques de fuerza bruta a WordPress.

-

El método

xmlrpces más eficiente y rápido. -

Una vez identificadas las credenciales válidas, se puede obtener acceso al panel de administración y continuar con escalada de privilegios.