Pillaging en Linux - Extracción de Información con Privilegios Root

🧩 ¿Qué es el Pillaging?

💀 Pillaging (saqueo) se refiere al proceso de extraer información sensible o valiosa 💎 de un sistema comprometido.

📌 Su objetivo principal es ayudar en:

-

🔼 Escalada de privilegios

-

🔁 Movimiento lateral

-

📤 Exfiltración de datos

💬 En esta etapa, realizamos tareas similares a la enumeración, pero con máximos privilegios (root) 👑, lo que nos permite acceder a archivos sensibles.

⚙️ Ejecución de LinPEAS como root

root@ubuntu:~# bash /home/john/linpeas.sh

🔍 Ahora LinPEAS puede ver todo el sistema.

Ejemplo de salida:

-

📂 Sistemas de archivos no montados

-

💾 Discos detectados: sda, sda1, sda2, sda3

👉 Algunos son EXT4, otros son swap (memoria virtual).

🧠 Podemos intentar montarlos manualmente para inspeccionar su contenido.

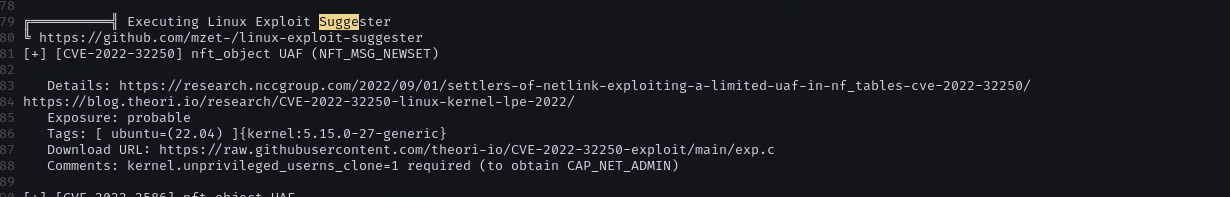

🧨 Linux Exploit Suggester (como root)

El script detectó un nuevo exploit no visible antes:

📎 Detalles: theori.io - CVE-2022-32250

💣 Exposición: probable

🧩 Afecta: Ubuntu 22.04, kernel 5.15.0-27

⚠️ Esto confirma que incluso versiones recientes pueden ser vulnerables.

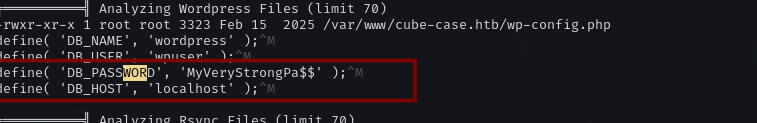

🔐 Credenciales encontradas

LinPEAS encontró credenciales activas dentro de archivos de configuración sensibles 🕵️♂️

📄 WordPress Configuración:

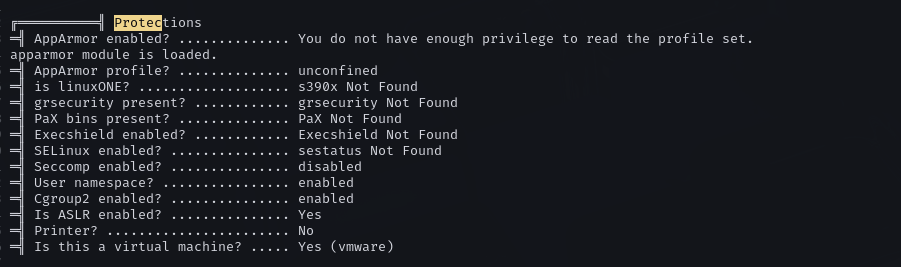

🛡️ Análisis de Protecciones del Sistema

El resultado muestra:

-

🧱 AppArmor: 18 perfiles cargados en modo enforce

-

🧩 Protege:

snapdylxd -

🧮 ASLR: Activado ✅

-

🚫 Seccomp: Deshabilitado ❌

-

💻 Virtualización: Sistema dentro de VMware

💬 Esto significa que el sistema tiene buenas protecciones, pero con brechas aprovechables.

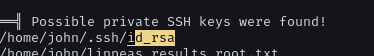

🔑 Archivos SSH y Claves Privadas

Encontramos la clave privada SSH de root 😱:

⚠️ Grave vulnerabilidad de seguridad.

📜 Archivos del root

En /root/ encontramos:

-

🗒️

.bash_history→ Comandos usados por root 👀 -

🏁

root.txt→ Flag capturada -

⚙️

server.config.yaml,sysmon-conf.xml→ Archivos de configuración -

🔐

.ssh/→ Claves privadas

💡 El historial de comandos puede revelar más accesos o contraseñas.

⚒️ Script Linpill.sh

Una versión simplificada de LinPEAS que organiza todo en /tmp:

root@ubuntu:~# bash linpill.sh

📁 Genera resultados como:

-

🧩

InterestingFiles.txt -

🔐

SensitiveFiles.txt -

🧱

SUID_SGID.txt -

⚙️

Processes.txt -

📦

Packages.txt

💬 Este script nos da una visión general rápida del sistema con privilegios root.

🧾 Resumen General

📌 Información del sistema:

-

🐧 SO: Ubuntu (en entorno VMware)

-

🔐 Protecciones: AppArmor (activo), ASLR (activo), Seccomp (off)

-

⚙️ Kernel vulnerable: CVE-2022-32250 posible

🔑 Credenciales y accesos:

-

🗝️ Root SSH Key:

/root/.ssh/id_rsa -

💾 WordPress:

wpuser / MyVeryStrongPa$$

⚒️ Potenciales vectores:

-

🧱 SUID/SGID: 55 binarios especiales

-

🛣️ Directorios PATH escribibles: 1

-

📂 Archivos sensibles: 2 encontrados

-

🗃️ Archivos interesantes: 28,742 encontrados 🤯