Linux System Enumeration - Post-Explotación y Escalada de Privilegios

📖 Contexto

Ahora que ya obtuvimos acceso al sistema durante la fase de Explotación, pasamos a la etapa de Post-Explotación 🔁.

Aunque ambas implican “explotar”, la diferencia clave está en desde dónde atacamos:

| Etapa | Descripción | Acceso |

|---|---|---|

| 🎯 Explotación | Ataque externo al servicio expuesto | 🌐 Remoto |

| 🧩 Post-Explotación | Ataque interno desde dentro del sistema comprometido | 💻 Local |

💡 En otras palabras:

La explotación es cuando rompemos la puerta 🚪

La post-explotación es cuando ya estamos dentro 🏠 y buscamos escalar privilegios o extraer información.

🧠 Objetivo de la Enumeración Interna

El propósito de esta etapa es recolectar información detallada del sistema comprometido para:

-

🧍♂️ Identificar usuarios, permisos y grupos

-

⚙️ Conocer la versión del kernel y del sistema operativo

-

🔍 Detectar posibles vectores de escalada de privilegios

-

📡 Analizar red, servicios activos y configuraciones inseguras

-

🔐 Buscar credenciales almacenadas, archivos sensibles o binarios SUID

🧾 Información que debemos recolectar

| Categoría | Descripción | Ejemplos |

|---|---|---|

| 🖥️ Sistema | Versión de OS, kernel, arquitectura | uname -a, lsb_release -a |

| 👤 Usuarios | Usuario actual, otros usuarios, privilegios sudo | whoami, cat /etc/passwd, sudo -l |

| 🌐 Red | Interfaces, rutas, conexiones activas | ifconfig, netstat -tunlp, ip route |

| ⚙️ Servicios | Procesos, puertos abiertos, tareas cron | ps aux, ss -tuln, cat /etc/crontab |

| 📂 Sistema de archivos | Permisos inseguros, montajes, archivos de interés | find / -perm -4000 2>/dev/null |

| 📦 Software instalado | Versiones y vulnerabilidades | dpkg -l, rpm -qa |

| 🧱 Seguridad | Firewall, SELinux, AppArmor | ufw status, aa-status |

⚙️ Herramienta: LinPEAS 🧩

🧰 LinPEAS (Linux Privilege Escalation Awesome Script)

Es una herramienta automática de enumeración post-explotación del proyecto PEASS-ng.

Detecta posibles vectores de escalada de privilegios, configuraciones erróneas y datos sensibles 🔍.

🎨 Colores de salida

-

🔴 Rojo: Alta probabilidad de escalada

-

🟡 Amarillo: Potencial vector (requiere análisis manual)

-

🟢 Verde: Información general del sistema

🧰 Instalación y transferencia

📥 1️⃣ Descargar LinPEAS en la máquina atacante

wget https://github.com/peass-ng/PEASS-ng/releases/latest/download/linpeas.sh

📤 2️⃣ Transferirlo al sistema comprometido (vía SCP)

Usamos la clave privada obtenida (id_rsa) para subir el script:

scp -i id_rsa ./linpeas.sh john@10.129.12.10:/home/john

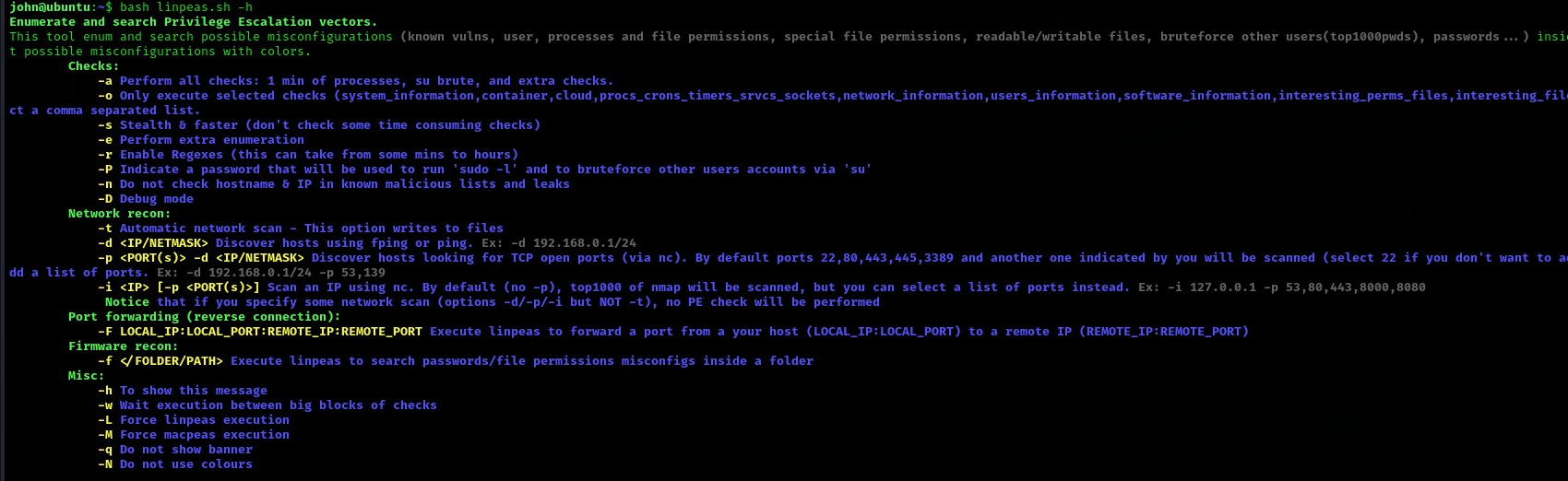

🧩 4️⃣ Consultar opciones del script

bash linpeas.sh -h

📘 Algunas opciones destacadas:

| Opción | Descripción |

|---|---|

-a |

Realiza todas las comprobaciones |

-s |

Modo rápido y sigiloso |

-e |

Enumeración extra |

-r |

Usa expresiones regulares (más lento) |

-N |

Desactiva colores (útil para guardar logs) |

🧾 5️⃣ Ejecutar LinPEAS y guardar resultados

Ejecutamos LinPEAS con todas las comprobaciones (-a) y sin colores (-N) para almacenar el resultado:

bash linpeas.sh -a -N > linpeas_results.txt

🔄 Esperamos unos minutos hasta que termine la ejecución.

Verás errores del tipo “Permission denied” — son normales, ya que john no tiene acceso a ciertas carpetas.

📥 6️⃣ Descargar los resultados a tu máquina

Desde tu máquina atacante:

scp -i id_rsa john@10.129.12.10:/home/john/linpeas_results.txt ./linpeas_results.txt