Low Hanging Fruits - Vulnerabilidades Fáciles de Explotar

🌐 ¿Qué significa?

En ciberseguridad y pentesting, los low-hanging fruits son las vulnerabilidades más fáciles de encontrar o explotar ⚡.

Son errores simples o configuraciones inseguras que no requieren técnicas avanzadas, pero pueden dar acceso inicial rápido 🧩.

💡 Ejemplos comunes:

-

🔑 Credenciales por defecto (admin:admin, etc.)

-

🧱 Puertos abiertos con servicios vulnerables

-

🗃️ Software sin actualizar

-

📂 Servidores FTP o SMB con acceso anónimo

-

🌍 Sitios WordPress con plugins desactualizados

🎯 Objetivo

Buscar low-hanging fruits te ayuda a:

-

🚪 Encontrar puntos de entrada iniciales.

-

🧭 Entender mejor la superficie de ataque.

-

🧰 Identificar configuraciones débiles.

-

⏳ Conseguir “quick wins” que abren la puerta a escaladas posteriores.

🧠 Importante: A veces los principiantes se bloquean no por dificultad técnica, sino por no mirar bien los detalles o complicar de más las cosas.

⚙️ Ejemplo Práctico (🎯 Objetivo: 10.129.12.10)

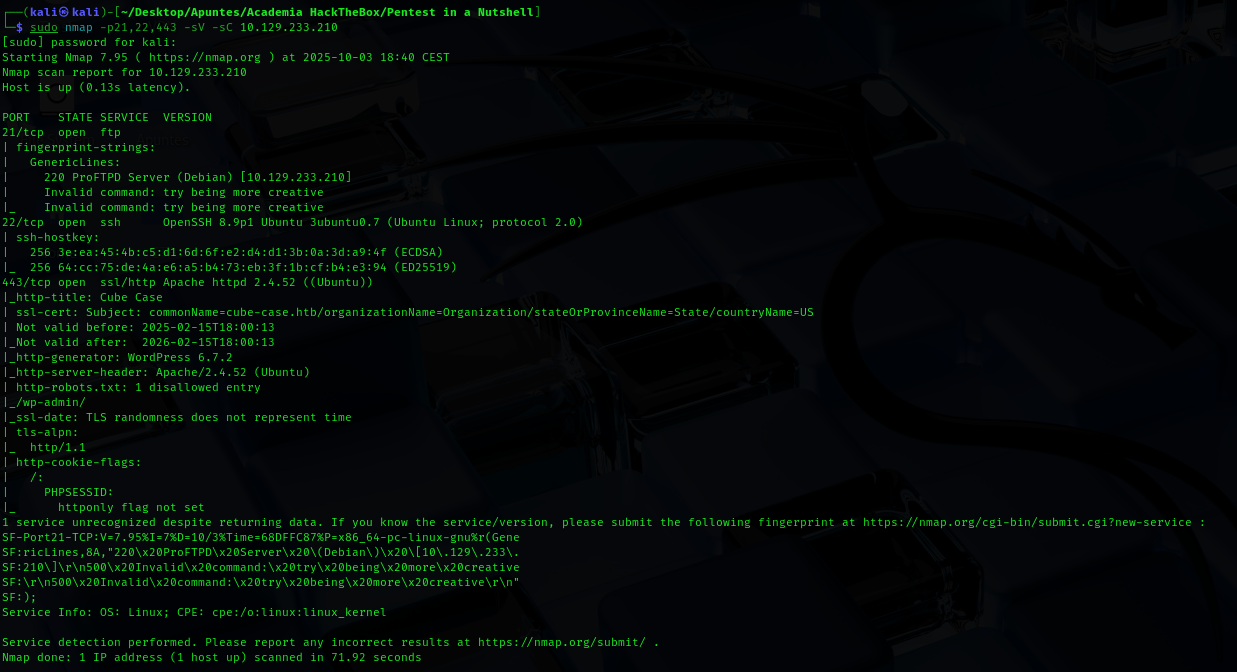

🕵️ Escaneo inicial:

sudo nmap -p- --min-rate 5000 --open -sS -n -sVC 10.129.233.210

📋 Resultados clave:

-

21/tcp → 📂 FTP (ProFTPD) → Anon login habilitado.

-

22/tcp → 🔑 SSH (OpenSSH 8.9p1).

-

443/tcp → 🌍 HTTPS (WordPress 6.7.2, dominio cube-case.htb).

📂 Exploración del FTP

ftp 10.129.12.10 21

# login: anonymous / anonymous

ftp> ls

ftp> ls -al

ftp> get WordPress_Blog_Setup_Update.txt

ftp> cd .ssh

ftp> get id_rsa

ftp> get .bash_history

ftp> exit

📁 Archivos encontrados:

-

.bash_history🧾 (historial de comandos) -

.ssh/id_rsa🔐 (clave privada SSH sin contraseña 😨) -

WordPress_Blog_Setup_Update.txt📰 (documento interno con info sensible)

💥 Hallazgos clave:

-

Credenciales posibles →

john:SuperSecurePass123 -

Clave SSH sin password 😱

-

Confirmación de un servidor FTP temporal (mal configurado)

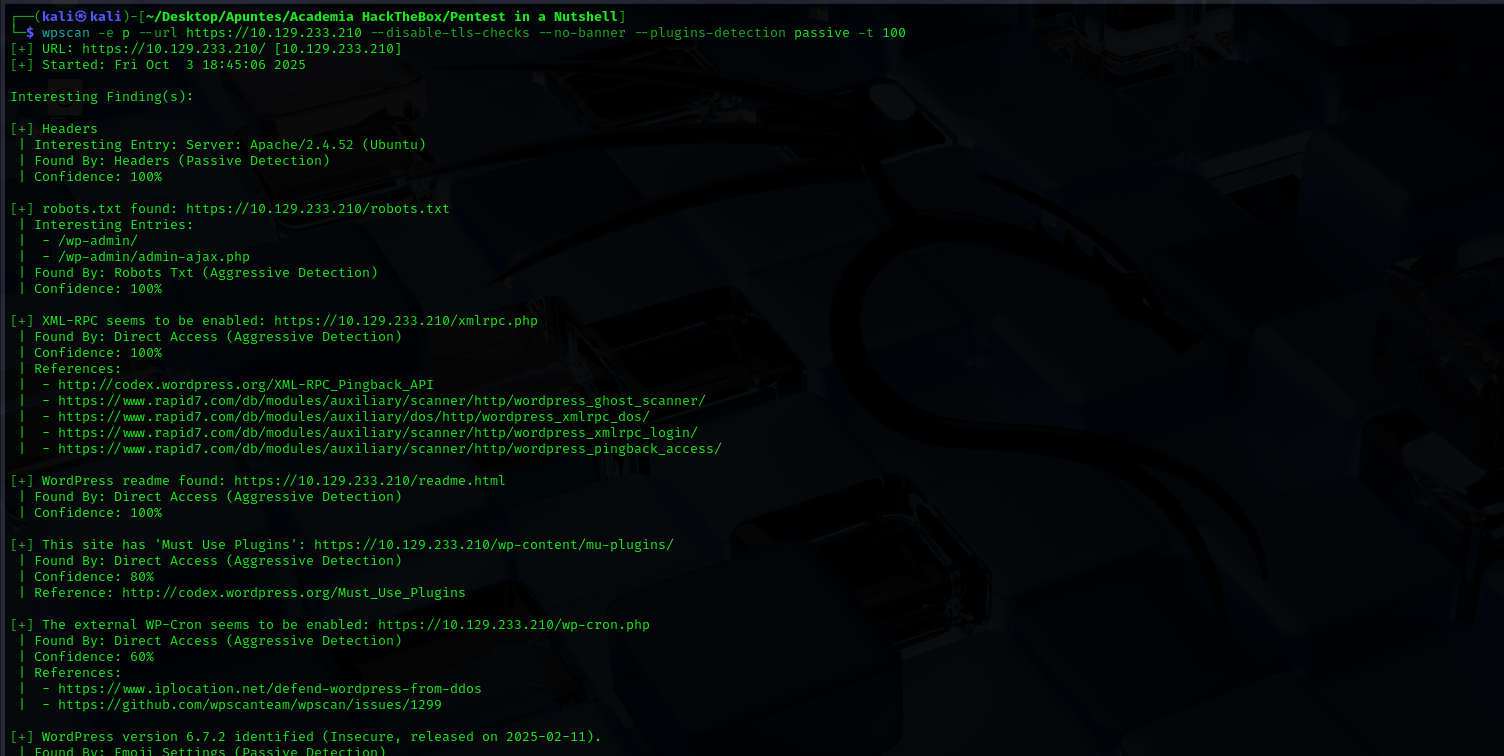

🔍 Usando wpscan:

wpscan -e p --url https://10.129.233.210 --disable-tls-checks --no-banner --plugins-detection mixed -t 100

📊 Resultados:

-

🧱 Servidor: Apache 2.4.52 (Ubuntu)

-

🧩 Tema:

twentytwentyfive v1.0 -

⚠️ Plugin vulnerable:

hash-form v1.1.0 -

🚨 Vulnerabilidad: RCE (CVE-2024-5084)

👉 Permite subir archivos arbitrarios, lo que da ejecución remota de comandos.