Recolección de Información en Sistemas Windows - Information Gathering y Herramientas

🧩 ¿Qué es la Fase de Information Gathering?

🧠 Es la primera etapa de un pentest, donde recopilamos toda la información posible sobre el objetivo antes de intentar vulnerarlo.

📊 En el caso de Windows, los servicios típicos incluyen:

-

🔒 RDP (3389) – Escritorio remoto

-

📂 SMB (445 / 139) – Compartición de archivos

-

⚙️ RPC (135) – Comunicación entre procesos

-

💻 HTTP (80 / 3000) – Aplicaciones web

-

🔐 SSH (22) – Acceso remoto seguro

⚙️ Escaneo con Nmap

sudo nmap -p- --min-rate 5000 --open -sS -n -sVC 10.129.230.148

📈 Resultado principal:

| Puerto | Servicio | Descripción |

|---|---|---|

| 22/tcp | SSH | OpenSSH for Windows 9.5 |

| 135/tcp | MSRPC | Microsoft RPC |

| 139/tcp | NetBIOS | netbios-ssn |

| 445/tcp | SMB | Windows Server 2019 Standard |

| 3000/tcp | HTTP | Gitea (Go web server) |

| 3389/tcp | RDP | Escritorio Remoto (con certificado válido) |

🧠 Observaciones clave:

-

El host se identifica como

WIN01(Windows Server 2019 Standard). -

El servicio SMB tiene message signing deshabilitado ⚠️ → vulnerable a ataques de relay.

-

SMBv1 está habilitado 🧨 → versión obsoleta propensa a exploits (ej. EternalBlue).

-

Gitea (v1.12.4) ejecutándose en Go v1.14.8.

-

RDP activo con SSL certificado.

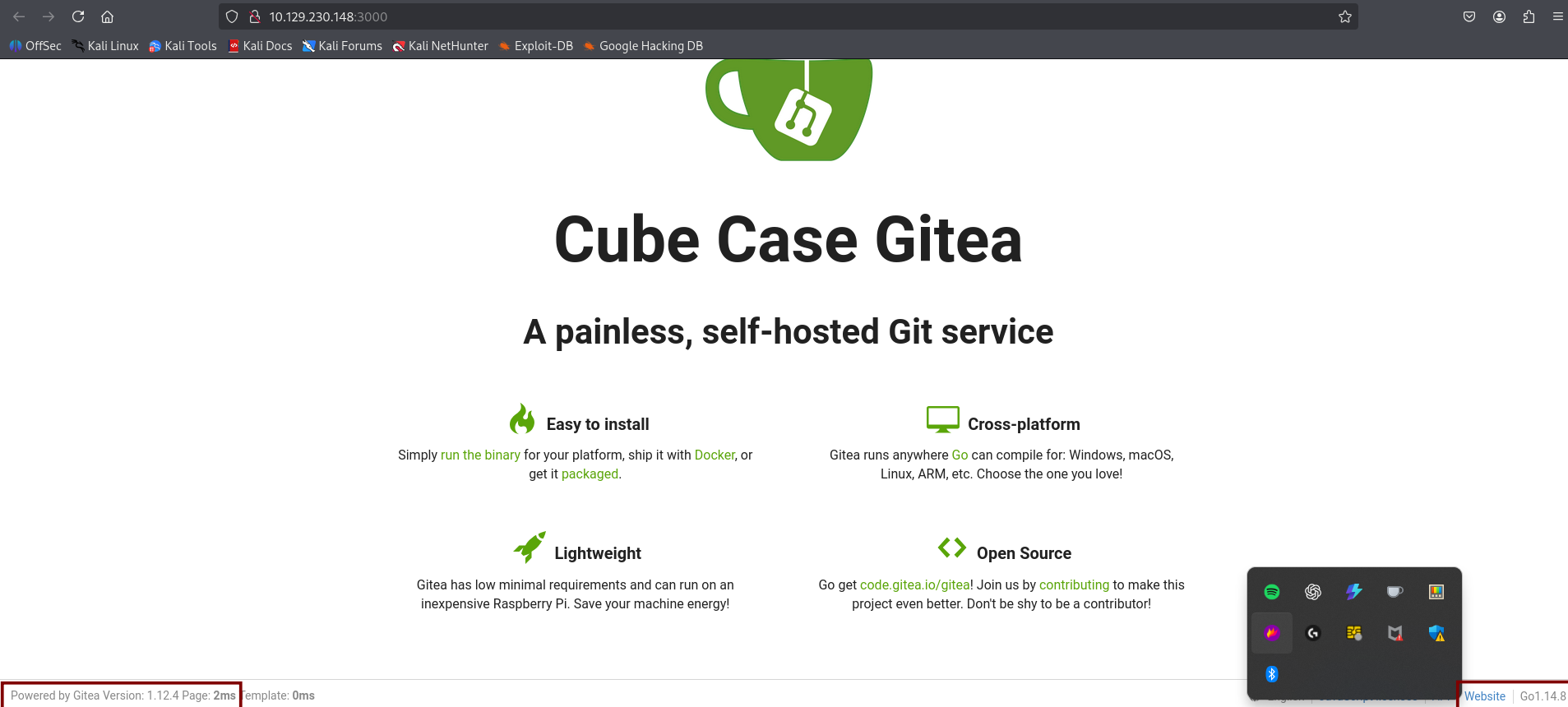

🧰 Servicio HTTP – Gitea

📍 Navegamos a:

firefox http://10.129.12.20:3000

🔍 Se identifica la aplicación Cube Case Gitea:

-

🧩 Versión: 1.12.4

-

🧠 Lenguaje: Go 1.14.8

-

💡 Gitea es una alternativa ligera y self-hosted a GitHub.

📘 Posible vector de ataque:

Versiones antiguas de Gitea han tenido vulnerabilidades de RCE y exposición de credenciales a través de backups o repos públicos.

📂 Servicio SMB – Server Message Block

💬 SMB permite compartir archivos e impresoras en redes Windows.

📌 Es un servicio crítico, muy explotado históricamente (EternalBlue, SMBGhost...).

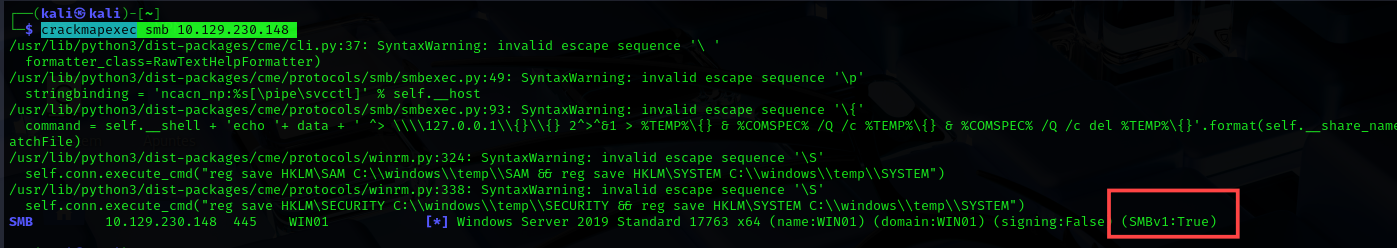

Usamos CrackMapExec (CME) para analizarlo:

crackmapexec smb 10.129.230.148

🔍 Resultado:

🧠 SMBv1 habilitado → indica posible configuración insegura o sistema legado.

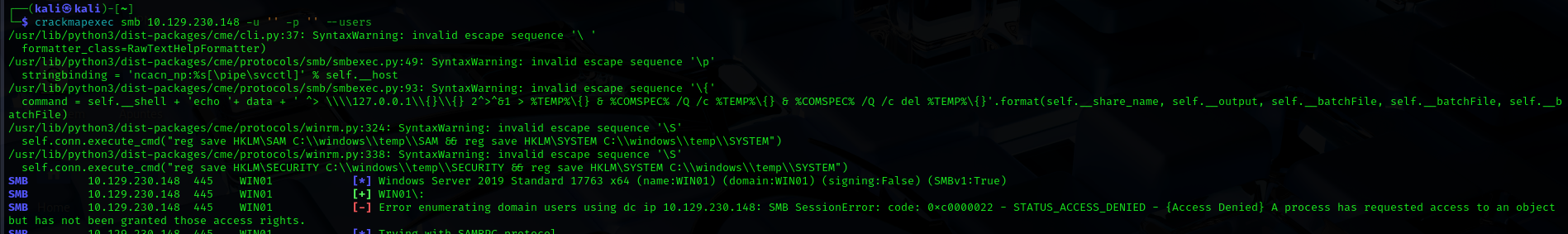

🧑💻 Enumeración de Usuarios (NULL Session)

Probaremos sesión anónima (sin credenciales):

crackmapexec smb 10.129.230.148 -u '' -p '' --users

Resultado:

➡️ Podemos acceder, pero sin privilegios suficientes para listar usuarios.

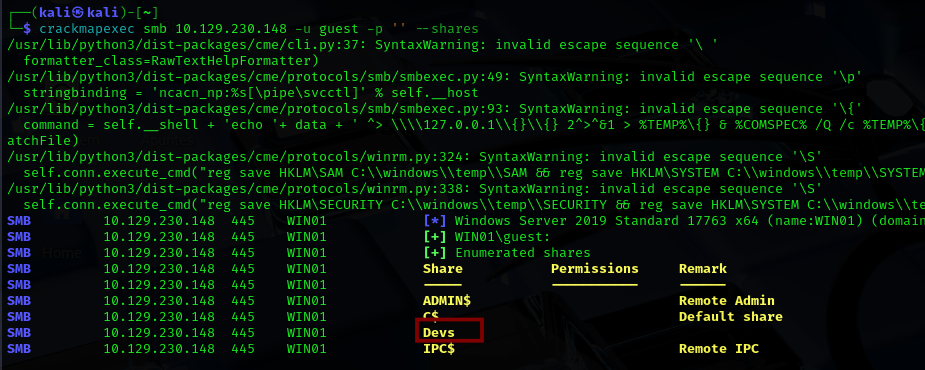

👤 Enumeración como Invitado (Guest)

crackmapexec smb 10.129.230.148 -u guest -p '' --shares

Resultado:

💡 El share Devs podría contener información sensible como repositorios, binarios o scripts de desarrollo.

🧾 Resumen General

| Categoría | Detalle |

|---|---|

| 🖥️ SO | Windows Server 2019 Standard (x64) |

| 🧱 Servicios principales | SSH, RPC, SMB, HTTP (Gitea), RDP |

| ⚠️ Riesgos detectados | SMBv1 habilitado, signing deshabilitado |

| 👤 Cuentas | Guest activa (sin password) |

| 🧰 Software detectado | Gitea 1.12.4 (Go 1.14.8) |

| 📂 Recursos compartidos | ADMIN |