🟢 Laboratorio de Huella - Nivel Fácil

📝 El enunciado nos indica que ya tenemos credenciales iniciales:

-

👤 Usuario:

ceil -

🔑 Contraseña:

qwer1234 -

🐧 Sistema objetivo: Linux

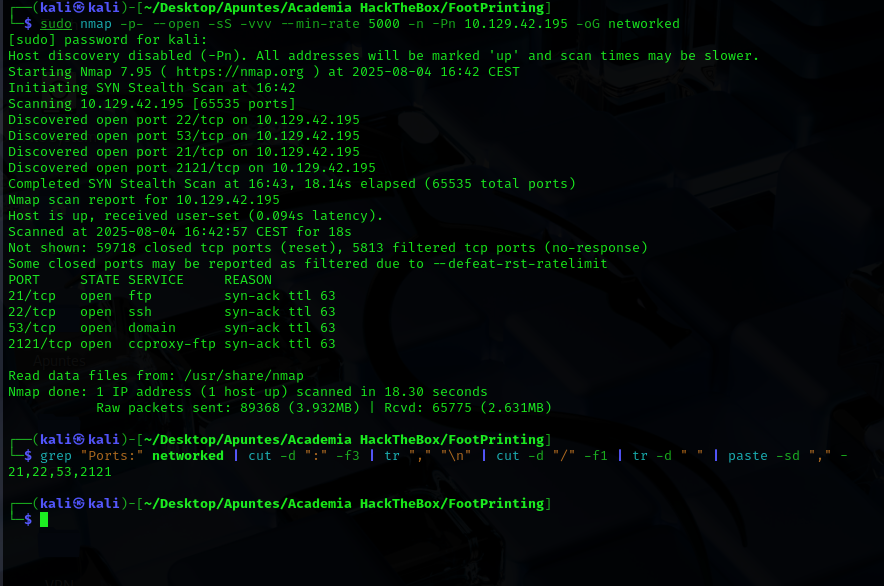

🚀 Escaneo inicial con Nmap

sudo nmap -p- --open -sS -vvv --min-rate 5000 -n -Pn 10.129.42.195 -oG networked

🔎 Puertos abiertos detectados:

-

📂 21 – FTP

-

🔐 22 – SSH

-

🌐 53 – DNS

-

📁 2121 – Segundo servicio FTP (ProFTPD)

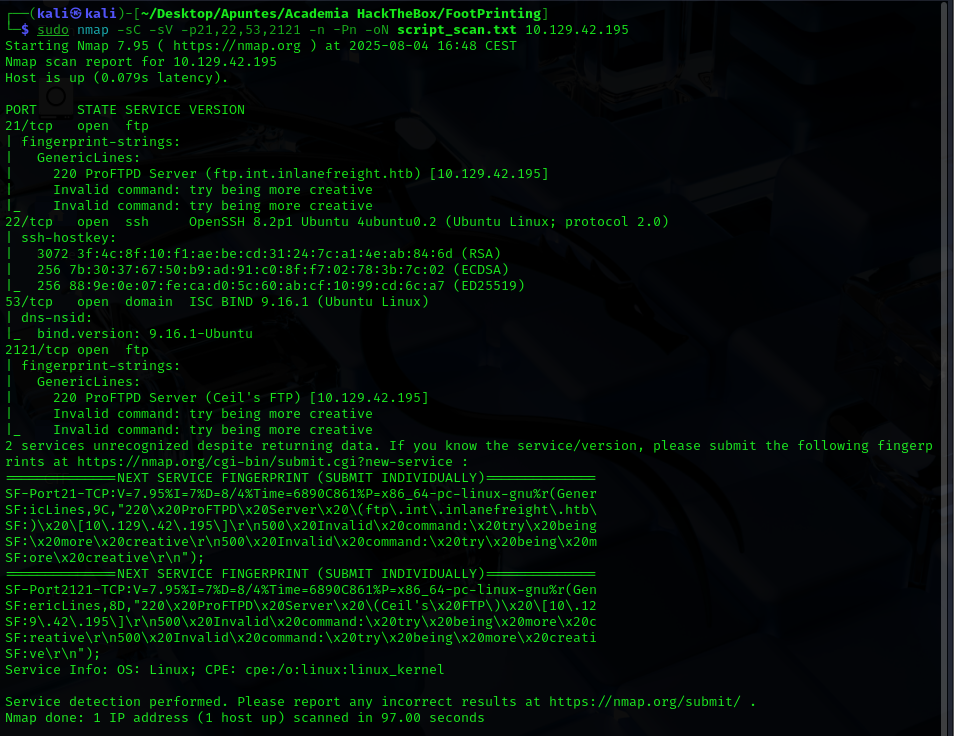

🔍 Escaneo con detección de servicios y scripts

sudo nmap -sC -sV -p21,22,53,2121 -n -Pn -oN script_scan.txt 10.129.42.195

El puerto 2121 corresponde a un servicio ProFTPD ⚓.

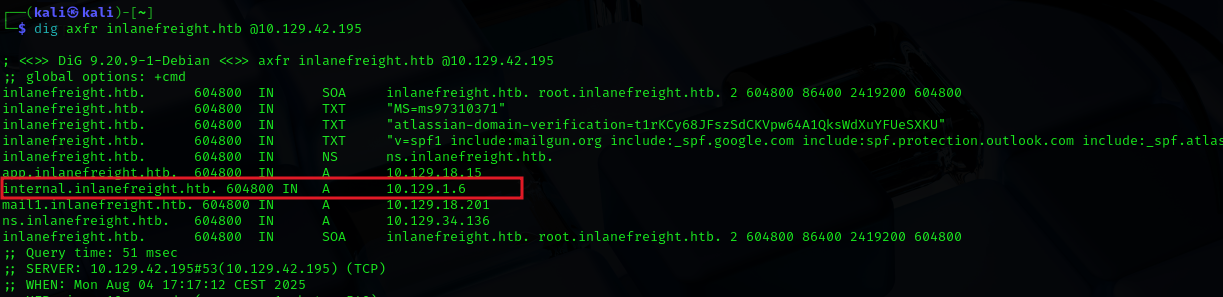

📡 Enumeración DNS

El enunciado también menciona que hay que investigar algo relacionado con DNS, así que consultamos todos los registros del dominio:

dig axfr inlanefreight.htb @10.129.42.195

🔎 Encontramos varios subdominios. El más relevante parece ser:

- 🧱

internal.inlanefreight.htb

Agregamos el subdominio al archivo /etc/hosts:

echo "10.129.42.195 internal.inlanefreight.htb" | sudo tee -a /etc/hosts

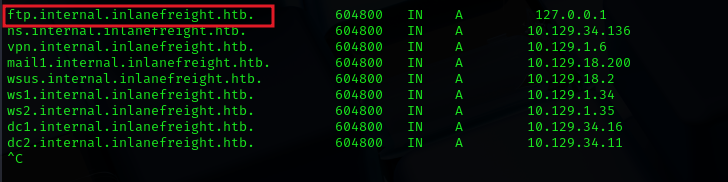

🔁 Luego escaneamos más subdominios con dnsenum:

dnsenum --dnsserver 10.129.42.195 --enum -p 0 -s 0 \

-o subdomains.txt \

-f /opt/useful/seclists/Discovery/DNS/subdomains-top1million-110000.txt \

internal.inlanefreight.htb

📍 Encontramos otro subdominio interesante:

ftp.internal.inlanefreight.htb📡

Lo agregamos también:

echo "10.129.42.195 ftp.internal.inlanefreight.htb" | sudo tee -a /etc/hosts

ftp ftp.internal.inlanefreight.htb 2121

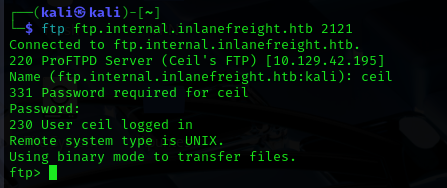

📂 Acceso al FTP en puerto 2121

Ingresamos con:

-

Usuario:

ceil👤 -

Contraseña:

qwer1234🔑

¡Ya estamos dentro! 🎉

🔐 Descubrimiento de clave SSH

🔎 Al listar los archivos ocultos en el FTP, descubrimos un directorio .ssh que contiene la clave privada id_rsa.

📥 La descargamos:

get .ssh/id_rsa

chmod id_RSA

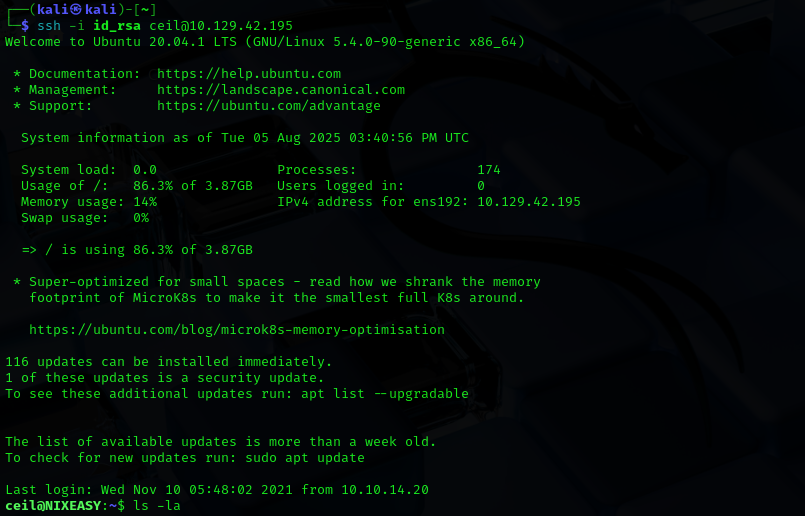

🖥️ Acceso por SSH

Nos conectamos como el usuario ceil usando la clave descargada:

ssh -i id_rsa ceil@10.129.42.195

✅ ¡Ya estamos dentro de la máquina como ceil! 🧑💻