📧 Protocolo SMTP (Simple Mail Transfer Protocol)

El SMTP es el protocolo principal para el envío de correos electrónicos en redes IP. Aunque inicialmente era un protocolo cliente-servidor, también se utiliza entre servidores SMTP para la entrega de correo.

🚪 Puertos Comunes de SMTP

| Puerto | Uso |

|---|---|

25 |

Por defecto, sin cifrado. Comunicación entre servidores SMTP. |

587 |

Envío autenticado desde clientes, con STARTTLS. |

465 |

SMTP cifrado con SSL/TLS (obsoleto, pero aún usado). |

🔒 Seguridad en SMTP

-

SMTP transmite datos y contraseñas en texto plano por defecto.

-

Se recomienda usar STARTTLS (comando) o SSL/TLS para cifrar la conexión.

-

Utiliza mecanismos de autenticación como:

-

📛 AUTH PLAIN

-

🛡️ SMTP-Auth

-

📬 SPF / DKIM / DMARC

-

📤 Flujo del correo electrónico

MUA ➝ MSA ➝ MTA ➝ MDA ➝ Buzón (POP3 / IMAP)

-

MUA (Mail User Agent): Cliente de correo (ej. Thunderbird, Outlook)

-

MSA (Mail Submission Agent): Verifica origen, prepara el correo

-

MTA (Mail Transfer Agent): Envía el correo

-

MDA (Mail Delivery Agent): Lo entrega al buzón

🧠 Comandos SMTP más comunes

| Comando | Descripción |

|---|---|

HELO / EHLO |

Iniciar la sesión SMTP |

AUTH PLAIN |

Autenticación |

MAIL FROM: |

Dirección del remitente |

RCPT TO: |

Dirección del destinatario |

DATA |

Inicia contenido del mensaje |

QUIT |

Termina la conexión |

VRFY |

Verifica existencia de usuario |

EXPN |

Expande listas de correos |

NOOP |

Mantiene la conexión activa |

RSET |

Reinicia la sesión sin cerrar conexión |

📬 Encabezado del Correo

Incluye:

-

✉️ Remitente y destinatario

-

📅 Fecha de envío y recepción

-

🛰️ Servidores por los que pasó

-

🧾 Formato del mensaje

📄 Definido por la RFC5322.

❗ Open Relay (⚠️ Muy Peligroso)

Una mala configuración puede permitir el envío de correo sin autenticación, facilitando ataques de spam o suplantación de identidad.

# Configuración peligrosa

mynetworks = 0.0.0.0/0

🔍 Detección de Open Relay con Nmap

sudo nmap 10.129.29.218 -p25 -Pn --script smtp-open-relay -v

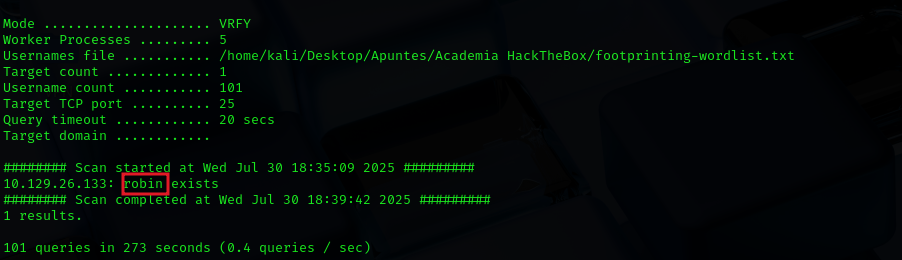

Enumera usuario en SMTP

smtp-user-enum -M VRFY -U "/home/kali/Desktop/Apuntes/Academia HackTheBox/footprinting-wordlist.txt" -t 10.129.26.133 -w 20