🌐 1.2 Escanear una red

Cuando realizamos una prueba de penetración interna en una red corporativa, el primer paso suele ser identificar qué sistemas están en línea. Para ello, Nmap ofrece varias técnicas de descubrimiento de hosts. Una de las más efectivas es el uso de peticiones ICMP (ping).

Siempre se recomienda almacenar los resultados de cada escaneo, ya que esto permite:

-

Comparar cambios en el tiempo.

-

Documentar hallazgos.

-

Generar informes profesionales.

-

Validar resultados frente a otras herramientas.

👉 Escaneo para descubrir hosts activos en una red local:

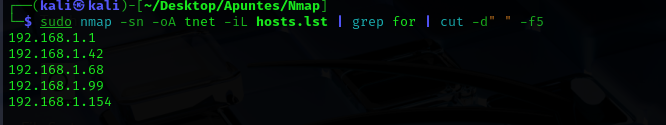

sudo nmap 192.168.1.0/24 -sn -oA tnet | grep for | cut -d" " -f5

📌 Explicación del comando:

-

-sn: escaneo de ping (sin escanear puertos). -

-oA tnet: guarda el resultado en 3 formatos (normal, XML y grepable). -

grep+cut: filtra y muestra solo las IPs activas.

📸 Resultado visual:

**

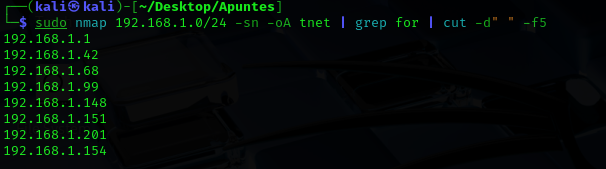

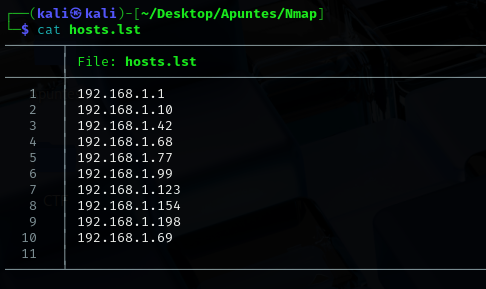

📋 Escanear desde una lista de IPs

Durante algunas auditorías internas, nos pueden proporcionar una lista de IPs específicas para analizar. Nmap también permite leer esas direcciones desde un archivo de texto, lo cual es muy útil cuando trabajamos con muchos objetivos.

Ejemplo:

Supón que tienes un archivo con varias IPs:

🔍 Escaneo para identificar cuáles están activas:

sudo nmap -sn -oA tnet -iL hosts.lst | grep for | cut -d" " -f5